漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-092917

漏洞标题:95网吧桌面网吧系统ftp账号密码泄漏服务端可被完全控制

相关厂商:郑州科创计算机有限公司

漏洞作者: 椰子比尔

提交时间:2015-01-26 11:00

修复时间:2015-04-26 11:02

公开时间:2015-04-26 11:02

漏洞类型:默认配置不当

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-26: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-04-26: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

95网吧桌面网吧服务端FTP权限配置不当,导致服务端被完全控制,全网吧客户端被完全控制!

详细说明:

95网吧桌面服务端与客户端传输配置文件和自动升级包,内网是通过FTP方式,而网吧服务端FTP权限配置过高,导致在装有95网吧桌面的客户机上抓包,可抓到明文密码,并且可连接连接95桌面服务端的FTP端口:51201,可直接上传下载删除服务端文件;

可上传木马先控制服务端电脑;同时替换客户机升级包,进而控制网吧所有其它电脑;也可弄到服务端帐号和密码,登陆到95桌面官网对此帐号下的所有网吧下发可执行文件,锁定首页等!

漏洞证明:

95网吧桌面服务端,客户端等完整安装包下载地址:

1.0.40:

完整版:www.95zm.com/?m=938&from=w&v=40

软件各模块分开下载地址:

服务端:www.95zm.com/download/40/938/Server(V2014).zip

客户端:www.95zm.com/download/40/Client(V1.0.40).zip

控制台:www.95zm.com/download/40/Console(V1.0.40).zip

语音端:www.95zm.com/download/40/Audio(V1.0.40).exe

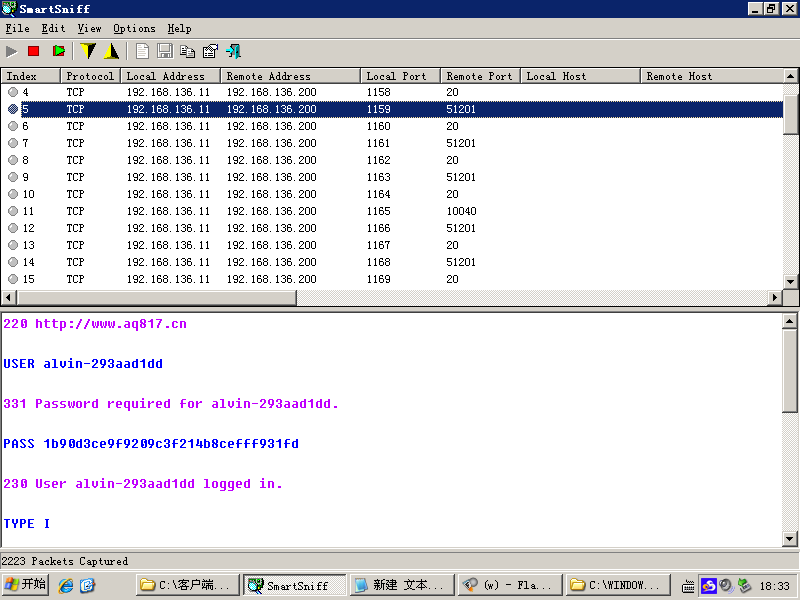

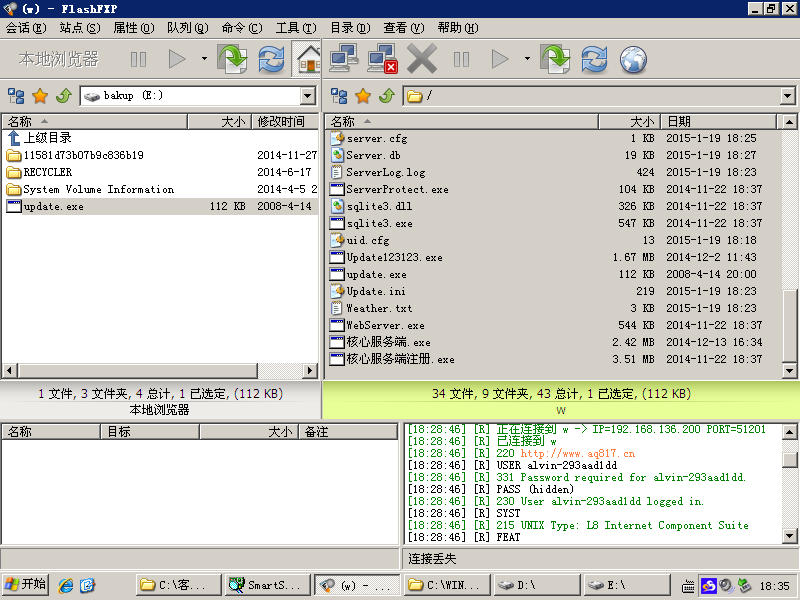

客户端IP是:192.168.136.11

服务端IP是:192.168.136.200

图1:为在客户端抓包的数据包

图2:为在客户端使用flashxp连接服务端51201,上传计算器程序改名为:update.exe

图3:为服务端在检查升级时自动打开了刚上传的计算器程序:

修复方案:

降级服务端FTP权限或者采用其它方式传输配置文件和自动升级包!

版权声明:转载请注明来源 椰子比尔@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝