漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-092074

漏洞标题:某问题可能导致数据泄漏后厂商无法防御

相关厂商:cncert

漏洞作者: if、so

提交时间:2015-01-16 11:35

修复时间:2015-03-02 11:36

公开时间:2015-03-02 11:36

漏洞类型:重要敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-16: 细节已通知厂商并且等待厂商处理中

2015-01-21: 厂商已经确认,细节仅向厂商公开

2015-01-31: 细节向核心白帽子及相关领域专家公开

2015-02-10: 细节向普通白帽子公开

2015-02-20: 细节向实习白帽子公开

2015-03-02: 细节向公众公开

简要描述:

rt,我是猥琐哥

详细说明:

迅雷离线下载这个功能是个神器,利用自身强大的服务器给用户加速。可是问题来了,当白帽子提交漏洞时,用了迅雷离线下载厂商的源码包,当漏洞公开时,其他白帽子得知了文件url,如果也去用迅雷下载,迅雷会直接从云服务器上下载源码包。如果遇到小白还好,如果遇到审计牛,厂商的线上系统将受到威胁。

下面举几个例子,只花了5分钟时间。

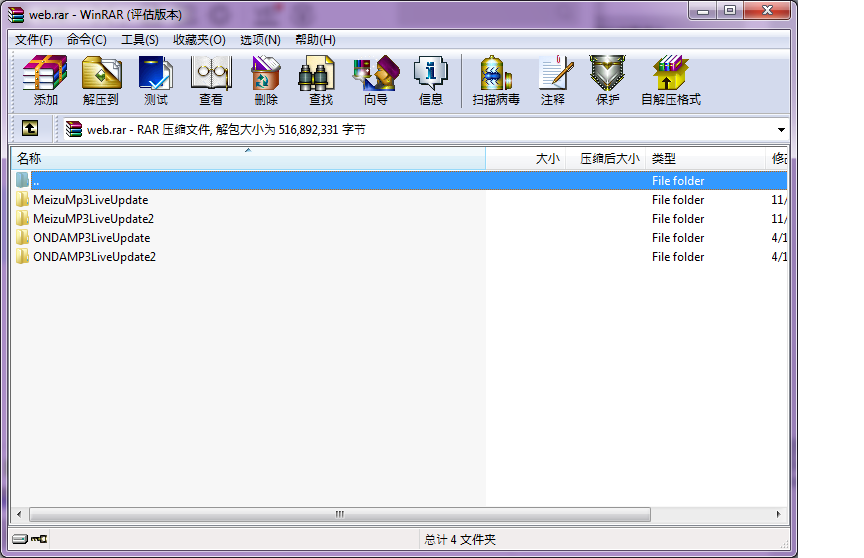

魅族的http://admin.meizu.com/web.rar

猪猪侠提交的firefox的源码泄露

http://i.g-fox.cn/i.g-fox.cn.zip

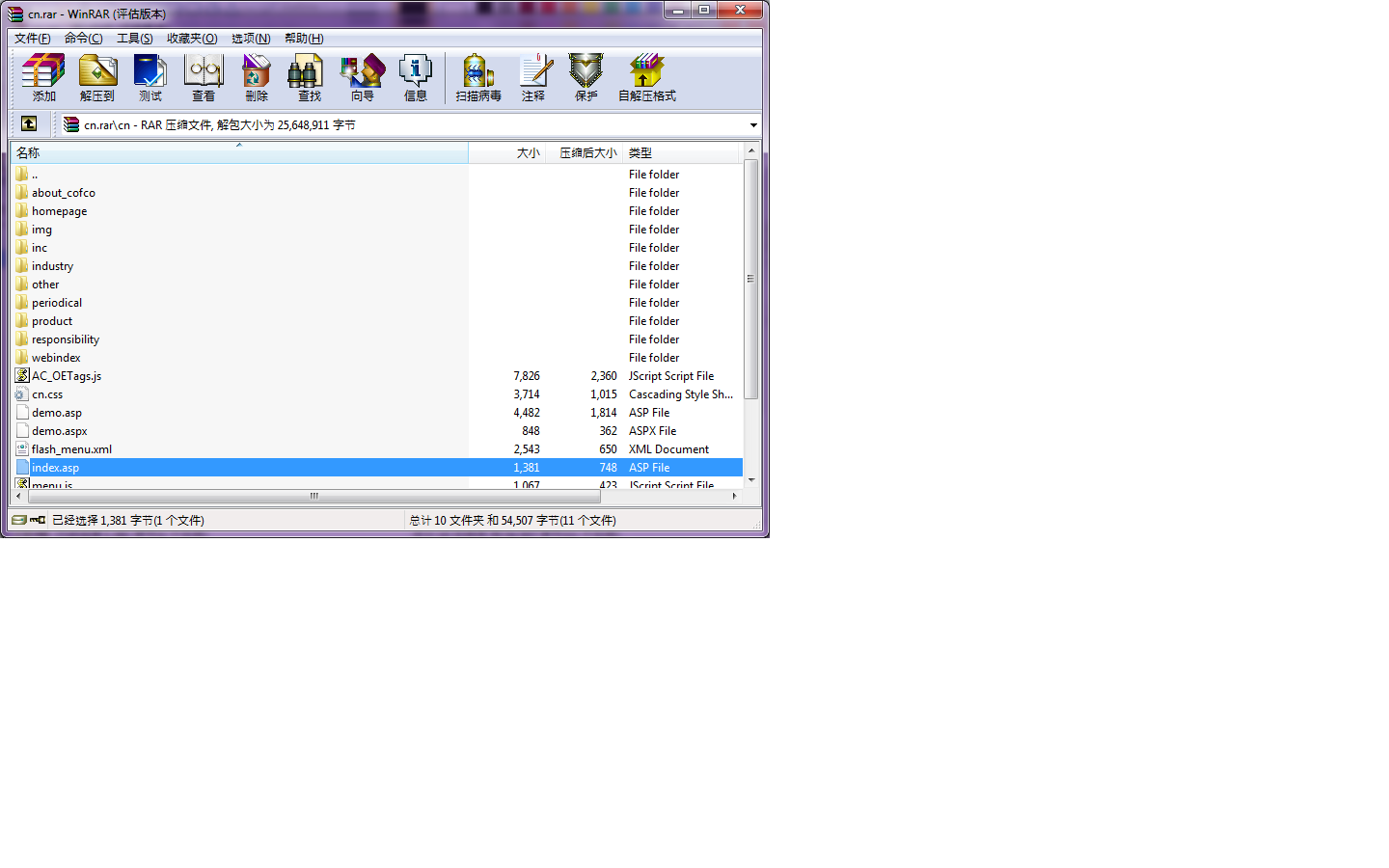

中粮我买的

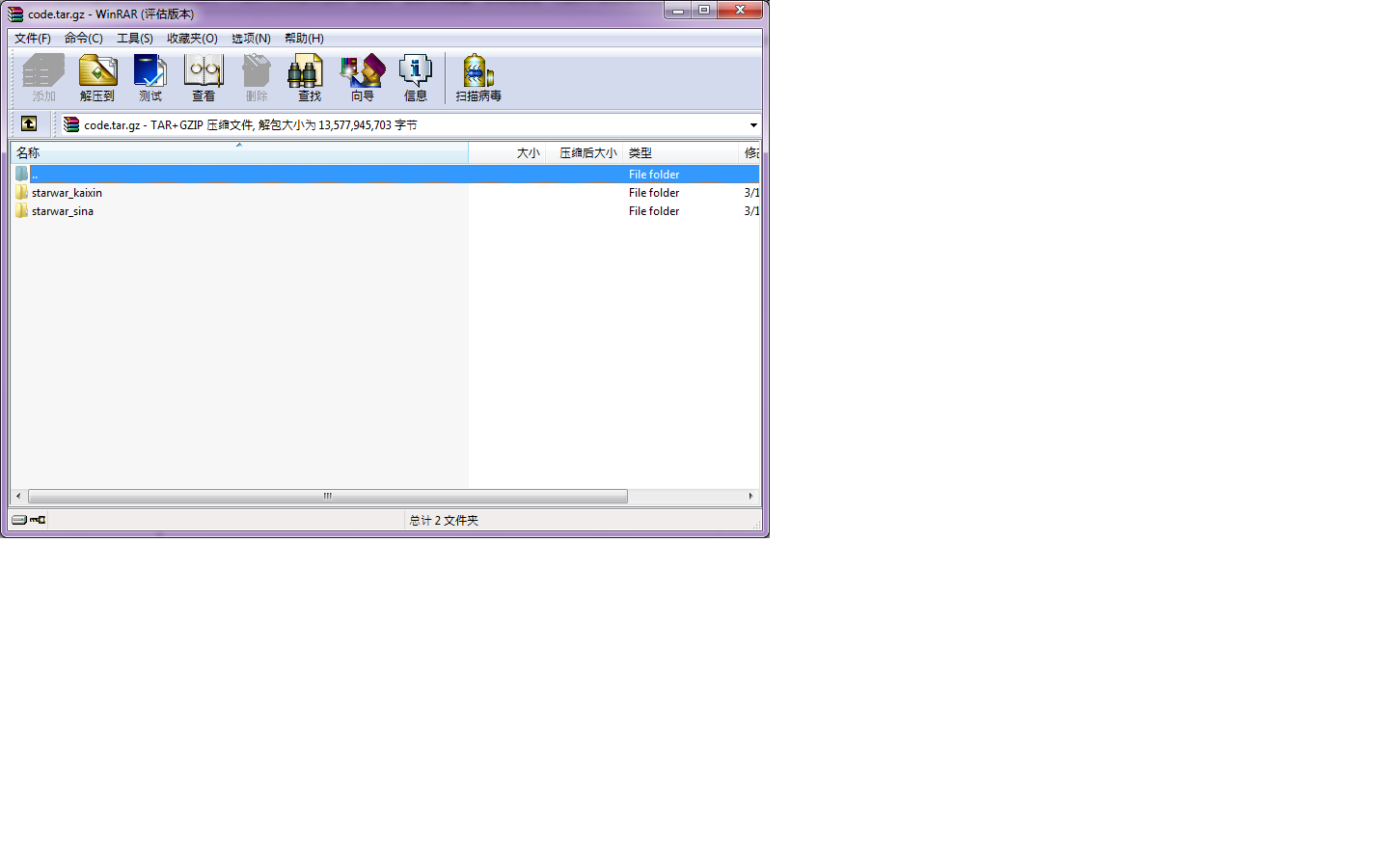

盛大的

http://115.182.3.194/code.tar.gz

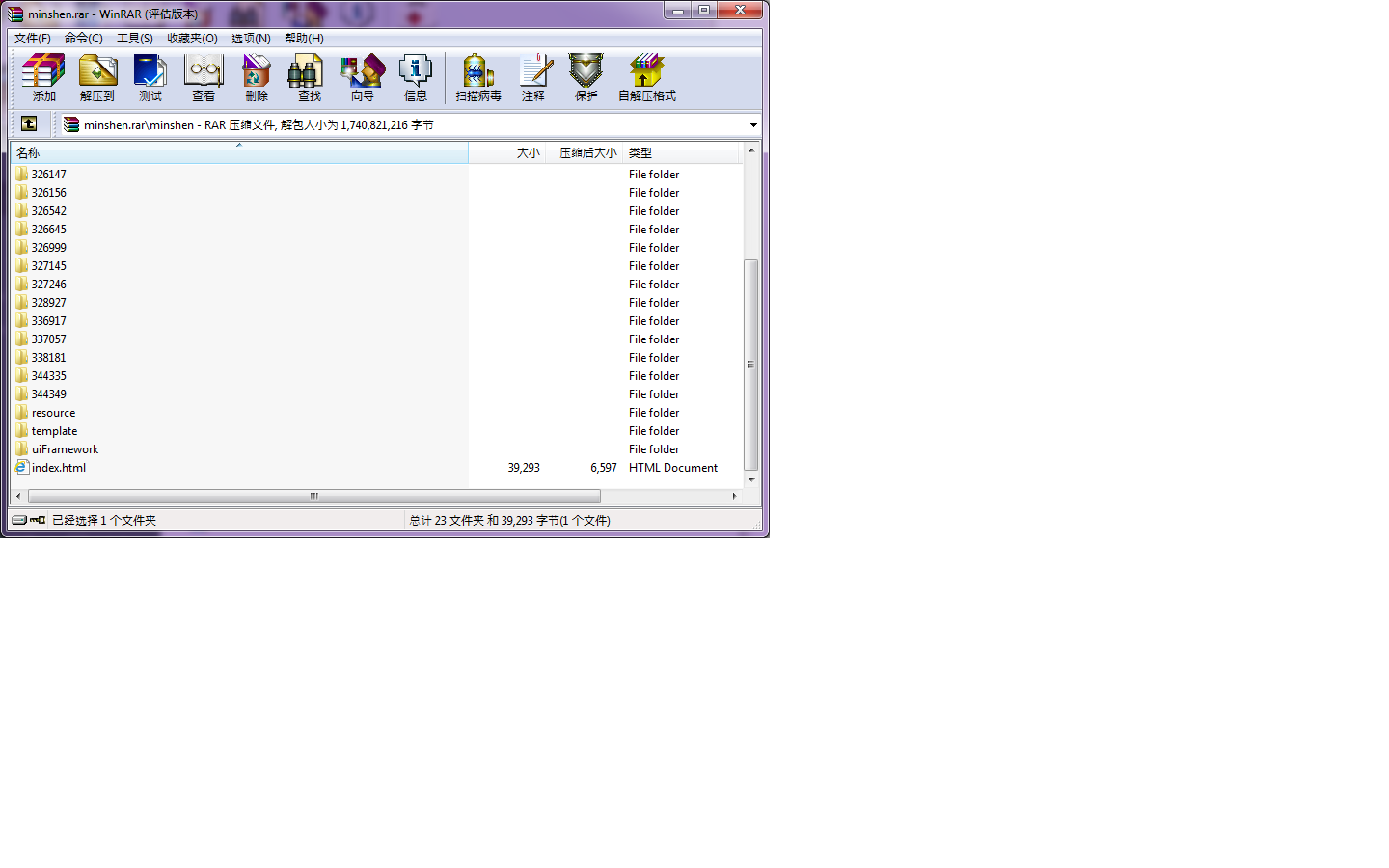

民生银行的

http://183.129.160.94/minshen/minshen.rar

漏洞证明:

魅族的http://admin.meizu.com/web.rar

猪猪侠提交的firefox的源码泄露

http://i.g-fox.cn/i.g-fox.cn.zip

中粮我买的

盛大的

http://115.182.3.194/code.tar.gz

民生银行的

http://183.129.160.94/minshen/minshen.rar

修复方案:

无解

ps: WooYun: 百度某站奇葩姿势getshell 我这个漏洞其实可以加精啊

版权声明:转载请注明来源 if、so@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-01-21 08:34

厂商回复:

最新状态:

暂无