漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-014212

漏洞标题:虾米网三个存储型XSS,两个反射

相关厂商:虾米网

漏洞作者: 雨夜

提交时间:2012-11-02 12:07

修复时间:2012-12-17 12:08

公开时间:2012-12-17 12:08

漏洞类型:xss跨站脚本攻击

危害等级:低

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-11-02: 细节已通知厂商并且等待厂商处理中

2012-11-05: 厂商已经确认,细节仅向厂商公开

2012-11-15: 细节向核心白帽子及相关领域专家公开

2012-11-25: 细节向普通白帽子公开

2012-12-05: 细节向实习白帽子公开

2012-12-17: 细节向公众公开

简要描述:

存在存储型注射,轻松盲打后台

详细说明:

两个反射型XSS,其实下面所有的连接都可以进行跨站

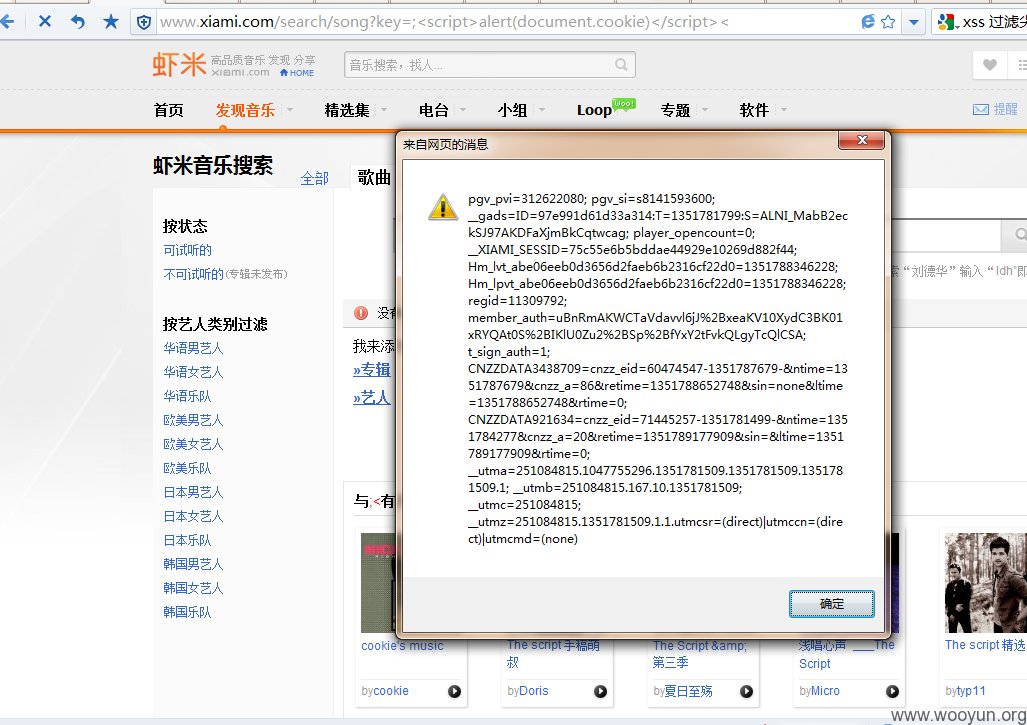

反射型XSS1:

http://www.xiami.com/search/song?key=;%3Cscript%3Ealert(document.cookie)%3C/script%3E%3C

反射型XSS2:

http://www.xiami.com/search/album?key=;%3Cscript%3Ealert(document.cookie)%3C/script%3E%3C

存储型注射发生在www.xiami.com/web/下,是WAP站点,登陆后个人签名处、评论处,意见反馈处均存在存储型跨站,意见反馈处随意盲打后台。

漏洞证明:

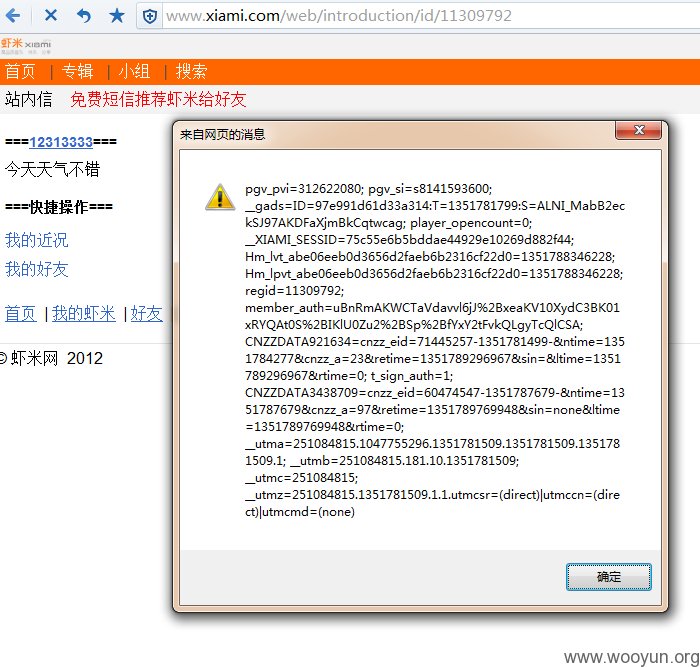

更新签名处直接X

URL为http://www.xiami.com/web/introduction/id/11309792

换账户测试没问题,可以发送cookie。

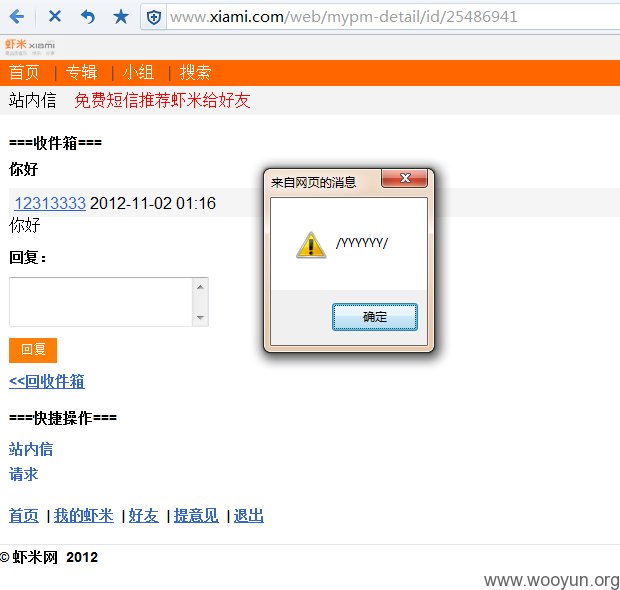

发送站内信处也可以X

用收信用户查看

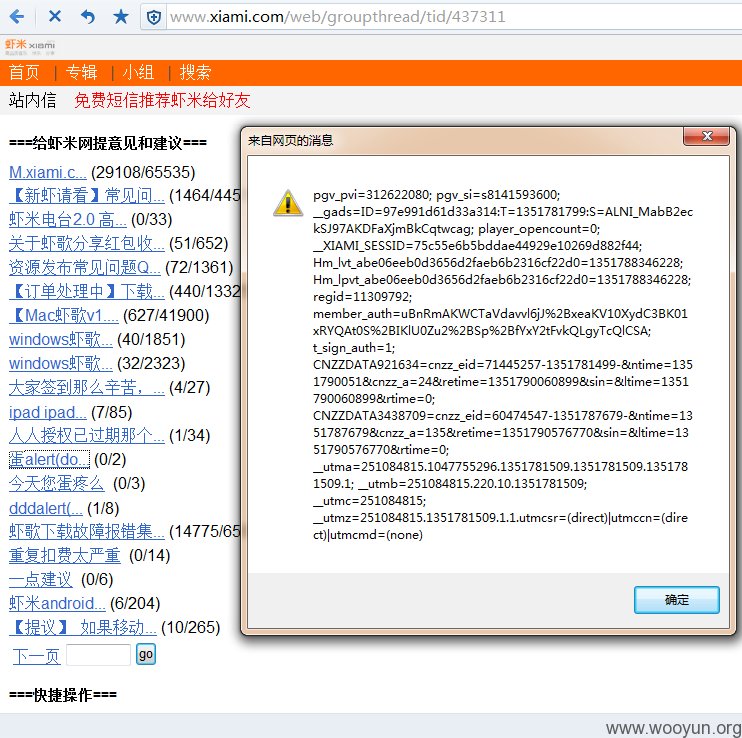

盲打成功率比较高的一个存储型

在给虾米网提意见和建议处直接输入跨站代码,而且其他用户和管理员都可以看到建议列表

,盲打基本没悬念

修复方案:

那个频道过滤过滤吧,威胁还是很大的。

版权声明:转载请注明来源 雨夜@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2012-11-05 10:12

厂商回复:

已处理

最新状态:

暂无