漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-091494

漏洞标题:万达某站点多处配置不当已入内网

相关厂商:大连万达集团股份有限公司

漏洞作者: Vigoss_Z

提交时间:2015-01-13 09:09

修复时间:2015-02-27 09:10

公开时间:2015-02-27 09:10

漏洞类型:应用配置错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-13: 细节已通知厂商并且等待厂商处理中

2015-01-13: 厂商已经确认,细节仅向厂商公开

2015-01-23: 细节向核心白帽子及相关领域专家公开

2015-02-02: 细节向普通白帽子公开

2015-02-12: 细节向实习白帽子公开

2015-02-27: 细节向公众公开

简要描述:

rt

详细说明:

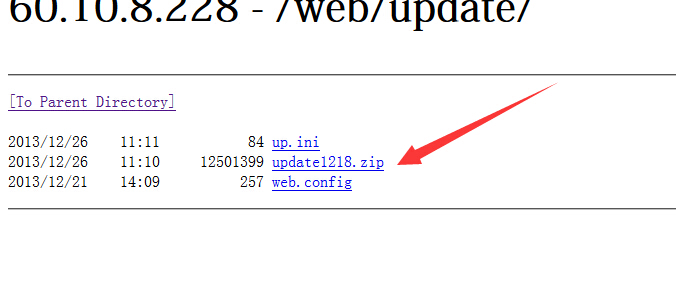

http://60.10.8.228:81/

列目录.

/web/

/system_web/

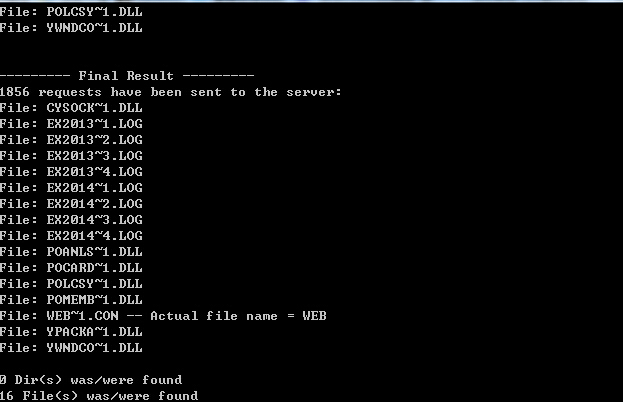

iis短文件名枚举漏洞

你们iis好像都有这个问题,自查一下.

下载了压缩包,好多dll和几个exe.

DbUpdateTol.exe应该是更新数据库的工具,用wireshark监听,执行DbUpdateTol.exe,没有抓到东西。

硬着头皮开ollydbg,拿到vbds_admin:123 :)

以前扫过端口,是无法用nmap 的-sT,-A探测到60.10.8.*的端口开放情况的,会显示全部开放,现在能扫描了,策略出问题了?

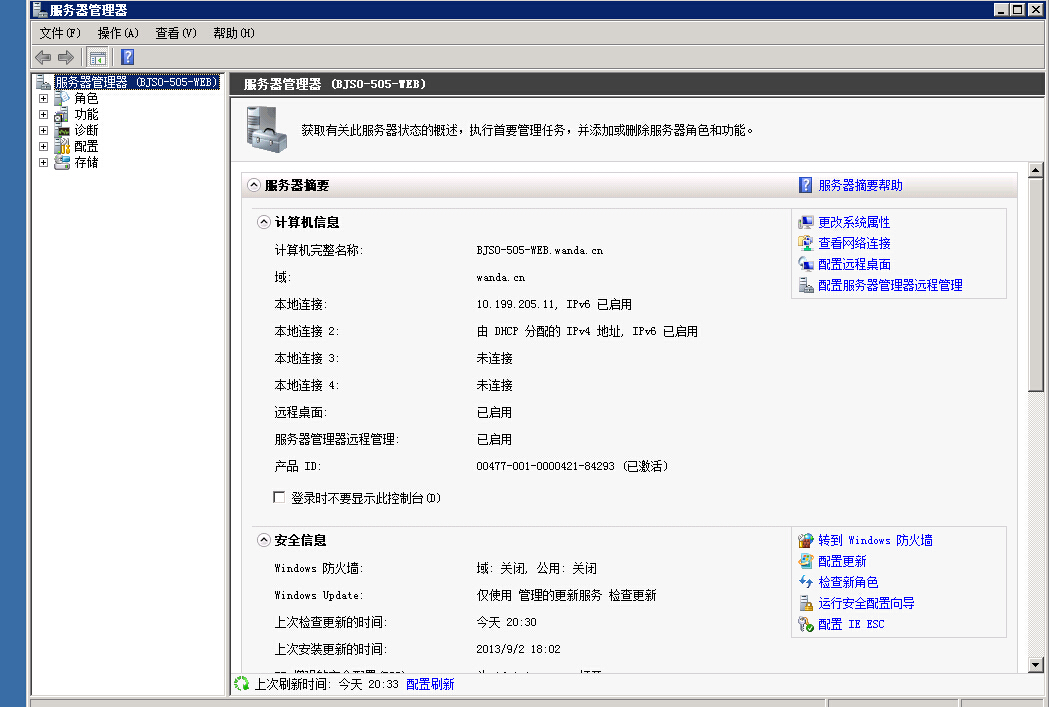

http://60.10.8.228:81/开着1433,mssql管理工具链接,开启xp_cmdshell,whoami一下,好吧,system.添加用户。

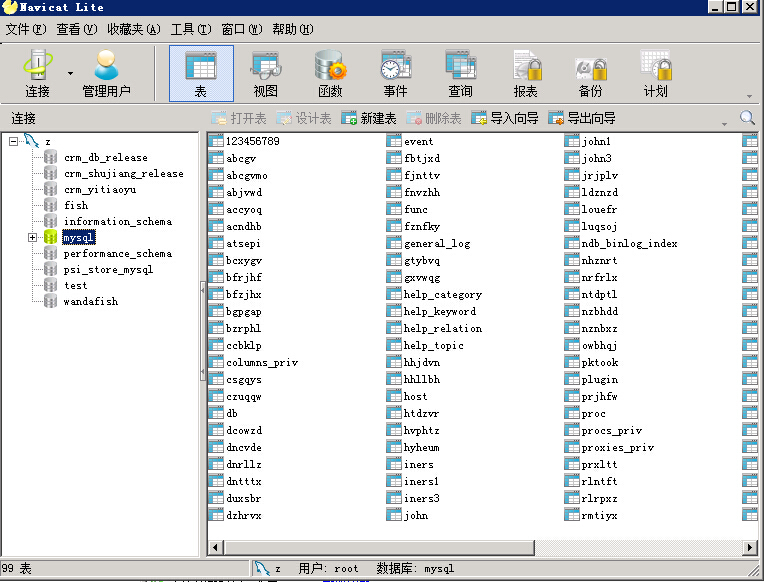

进远程桌面有navicat,随便翻了一下,

未进一步深入.

漏洞证明:

修复方案:

版权声明:转载请注明来源 Vigoss_Z@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2015-01-13 14:03

厂商回复:

感谢Vigoss_Z同学的关注与贡献!此漏洞为我司合作伙伴系统,马上通知其整改!

最新状态:

暂无