漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0136540

漏洞标题:七天连锁酒店某处配置不严导致上万用户订单信息泄露(一个接口/造成大问题)

相关厂商:7天连锁酒店

漏洞作者: 0x 80

提交时间:2015-08-24 15:41

修复时间:2015-10-08 16:12

公开时间:2015-10-08 16:12

漏洞类型:应用配置错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-24: 细节已通知厂商并且等待厂商处理中

2015-08-24: 厂商已经确认,细节仅向厂商公开

2015-09-03: 细节向核心白帽子及相关领域专家公开

2015-09-13: 细节向普通白帽子公开

2015-09-23: 细节向实习白帽子公开

2015-10-08: 细节向公众公开

简要描述:

七天连锁酒店某处配置不严导致上万用户订单信息泄露(一个接口,造成大问题)

了解此漏洞就要先明白list集合框架与接口的原理

详细说明:

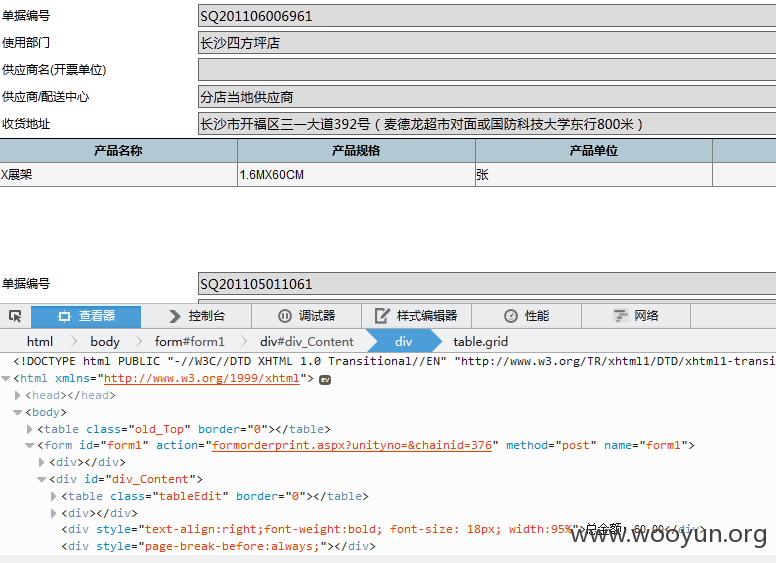

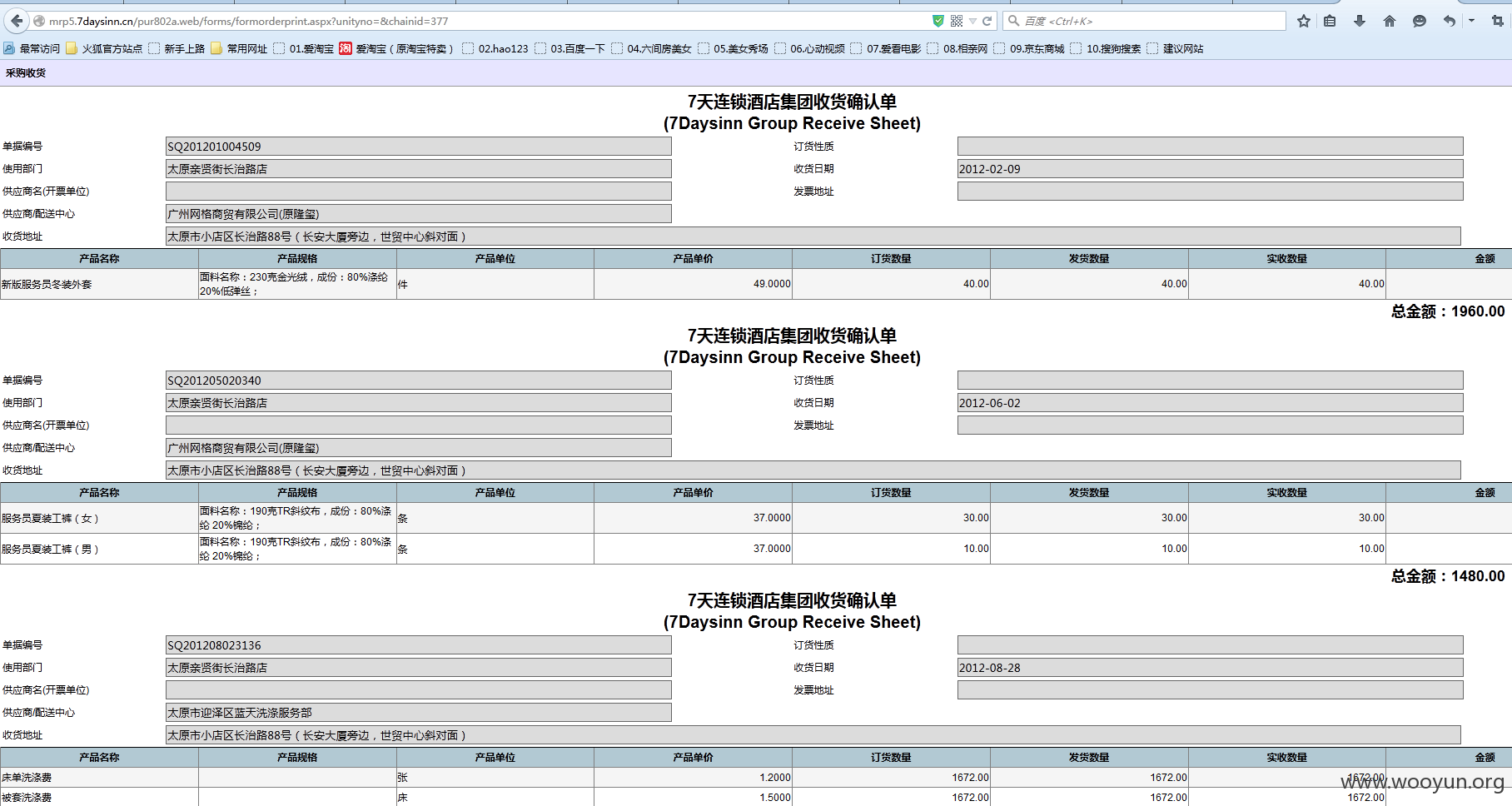

http://mrp5.7daysinn.cn/pur802a.web/forms/formorderprint.aspx?unityno=&chainid=376

问题在这里~~

其中unityno参数

看下代码

从formorderprint.aspx?unityno=&chainid=376

我们看到

其中unityno参数代表用户的ID

如果我们穷举订单号,会很麻烦,就利用他的这个接口参数,很方便

那么,他对当前用户ID并没有作判断限制,那么导致我们可以以空NULL去查询这个接口

造成的后果就是会遍历用户订单,其实真正有用的是这个参数

chainid

他就会跟随unityno参数作二次判断

那么,我们只需要更改chainid的参数即可泄露上万用户订单了,不需要依赖unityno了

这时候就可以实现了

我们来尝试下

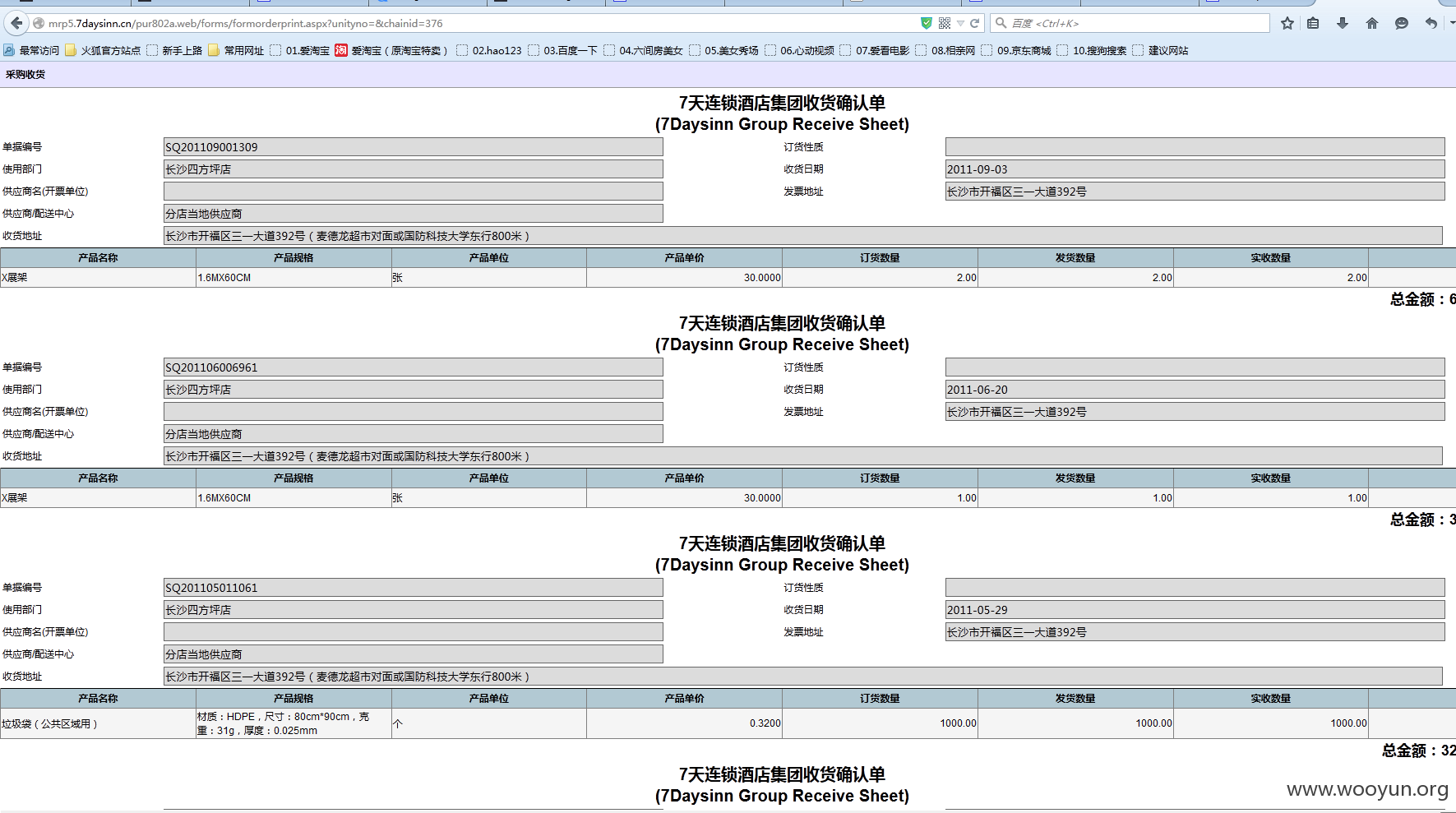

当前验证376

http://mrp5.7daysinn.cn/pur802a.web/forms/formorderprint.aspx?unityno=&chainid=376

他的订单号自动会跑出来~~原理很简单

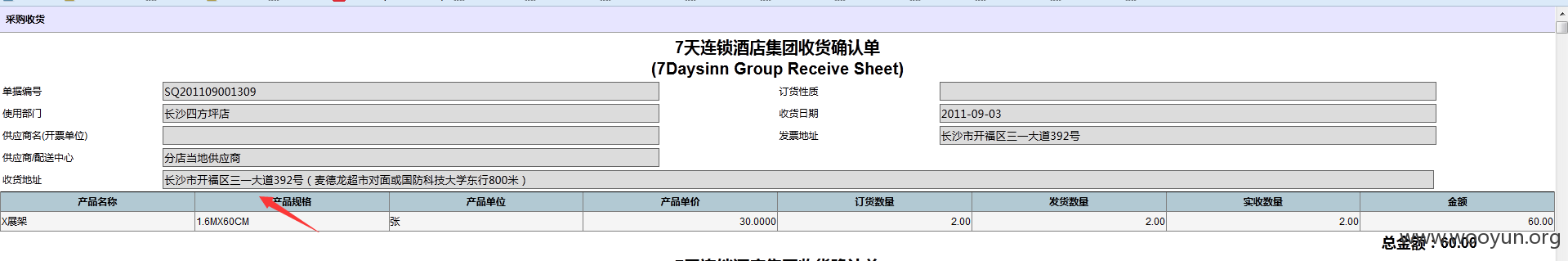

我们再验证下一个

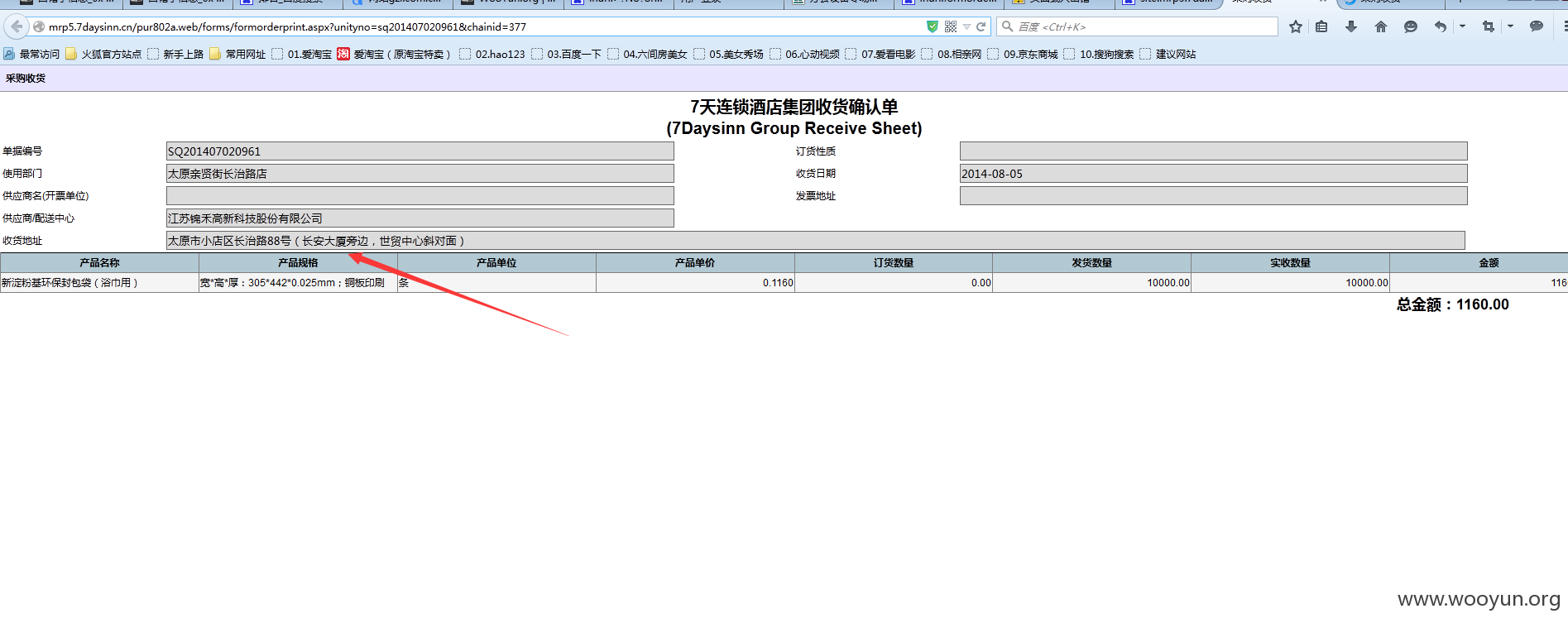

http://mrp5.7daysinn.cn/pur802a.web/forms/formorderprint.aspx?unityno=&chainid=377

如377

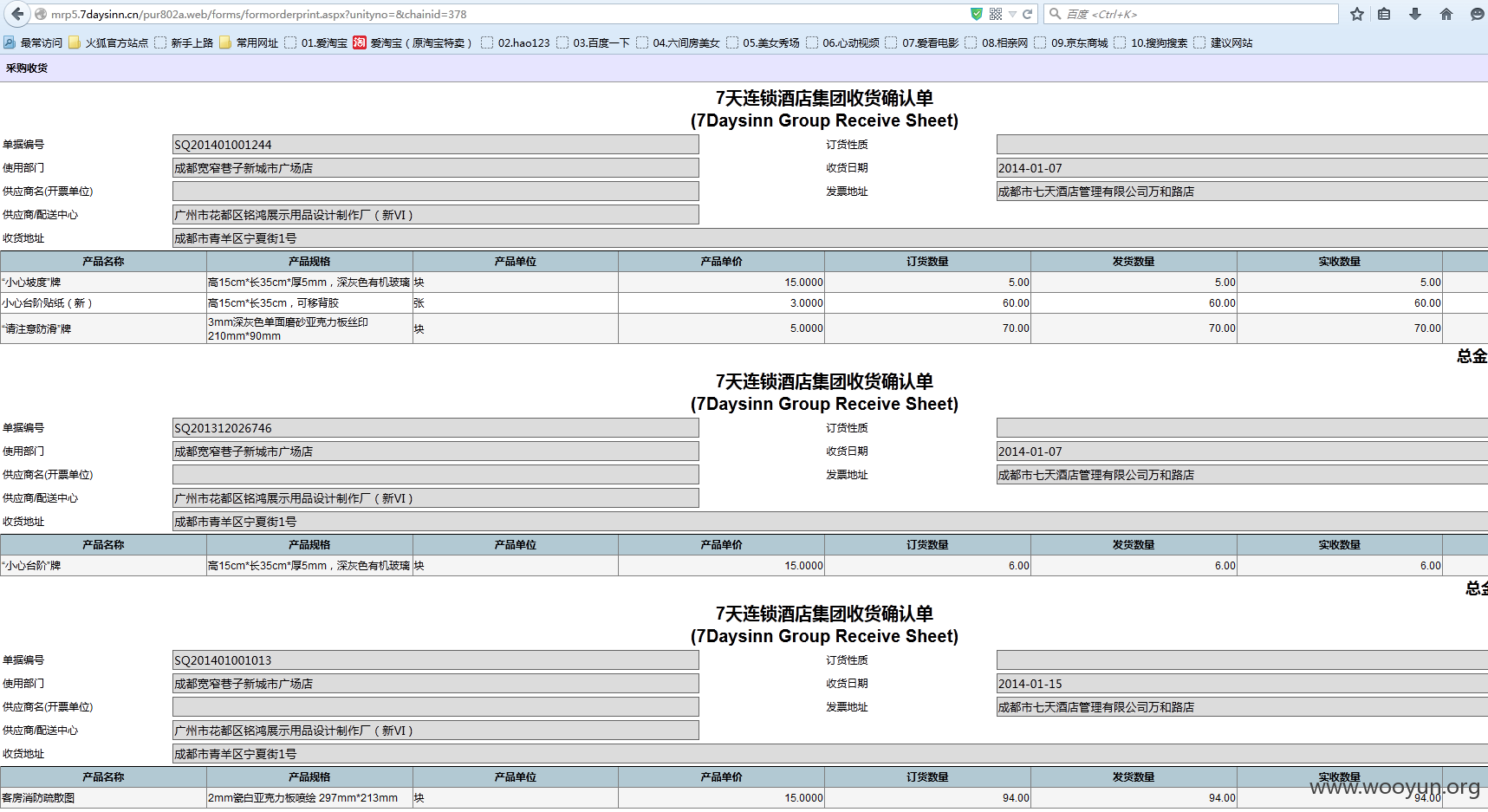

在来378

依次类推

http://mrp5.7daysinn.cn/pur802a.web/forms/formorderprint.aspx?unityno=&chainid=378

漏洞证明:

直接替换ID为进一逻辑

查询上万订单~~~

修复方案:

版权声明:转载请注明来源 0x 80@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2015-08-24 16:11

厂商回复:

1.订单和用户无任何关系,为分店采购物品订单。

2.泄露的数据除了价格外,其它:分店名、分店收货地址不是敏感信息。

3.仔细看数据量很小:),这个系统马上淘汰了。

所以评低,非常感谢,请继续关注我们!

最新状态:

暂无