漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-067367

漏洞标题:一次成功的搜狐&搜狗内网漫游的测试纪实

相关厂商:搜狐

漏洞作者: 梧桐雨

提交时间:2014-07-04 13:28

修复时间:2014-08-18 13:30

公开时间:2014-08-18 13:30

漏洞类型:后台弱口令

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-04: 细节已通知厂商并且等待厂商处理中

2014-07-04: 厂商已经确认,细节仅向厂商公开

2014-07-14: 细节向核心白帽子及相关领域专家公开

2014-07-24: 细节向普通白帽子公开

2014-08-03: 细节向实习白帽子公开

2014-08-18: 细节向公众公开

简要描述:

一次比较经典的案例,虽然搜狐已经对这次案例的前半段风险进行了修补,但是后半段内网漫游还是值得各大企业学习和借鉴。

详细说明:

0x01:

在早期对搜狐网络进行测试的时候,搜集了一大批sohu的ip地址,具体案例可以参考我前面的案例,这里不是重点。

0x02:

根据收集的ip地址,进行深入挖掘,并且得到如下ip:

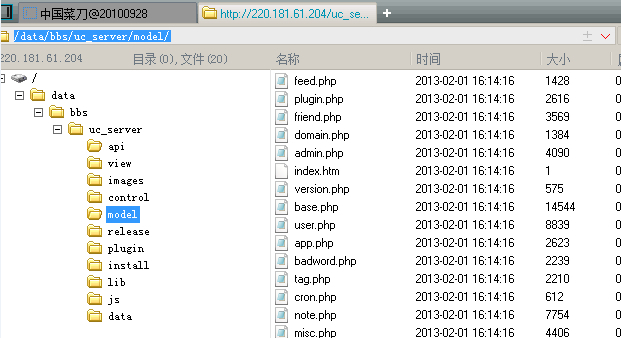

220.181.61.204。其实对应是app.m.tv.sohu.com这个域名(后来也得到了证实)

当时对论坛进行挖掘的时候,没有常规的文件泄漏、以及其他漏洞。

但是随即对uc_server进行弱口令测试的时候,居然发现创始人的密码是123456789。

成功的打进了这个ip的uc_server的后台:

当时拿下后台之后,想着去提交,但是,不试试深入挖掘,又怎么知道会得到一个什么样的结果呢?这也是剑心、疯狗一直鼓励的方式,有图有真相。

0x03:

随着uc_server拿下,也就说明可以重置管理员的密码了,我这里重置了管理员的密码(后面根据对文件操作来看,这个站点的确已经废弃了,测试的过程还是尽可能不影响任何业务的情况下进行)。拿到重置的管理员密码,成功登录了discuz的后台.

0x04:

当时尝试了wooyun已经公开披露的discuz的后台拿shell的方法,效果都不太理想,便开始深入研究,进行本地测试,发现江南的鱼的disucz后台getshell是有那么点问题的,在这个地方 http://wooyun.org/bugs/wooyun-2010-045677

江南的鱼提供的测试方法是生成.html,但是我在实例上没有复现,那么我便开始尝试.htm生成,最终成功拿下该站点的webshell:

0x05:

有了webshell,得天独厚的条件,有内网地址,有外网地址,尝试做了下内网渗透,因为考虑安全风险,没有进行提权,仅仅以Apache权限测试(实际上该linux内核已经有对应exp)。

启用了一个php的代理:http://zone.wooyun.org/content/11096

本地搭建一个nginx,就可以成功连如内网了:

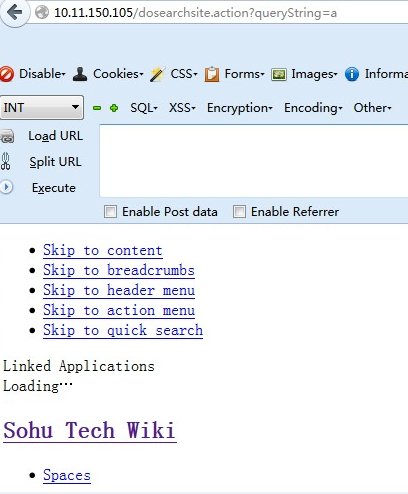

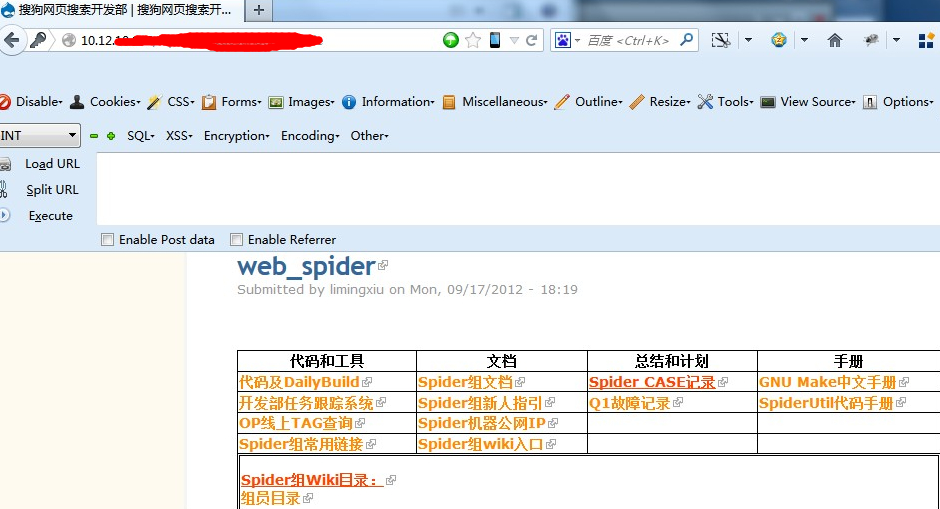

0x06:由于搜狐和搜狗的内网又是相连的,搜狗也躺着中枪:

介于此前搜狐的安全人员告诉我,希望在发布的时候要把内网ip打下码,我这里也做下适当的信息掩盖,当然,搜狐安全人员有疑问可以随时pm我的qq,或者站内短信。

0x07:不仅仅是内网这么简单,有几个关键的业务系统也随着弱口令,乃至未授权访问,泄漏了敏感信息。具体看漏洞证明

漏洞证明:

网页开发部平台,包括跟踪系统等:

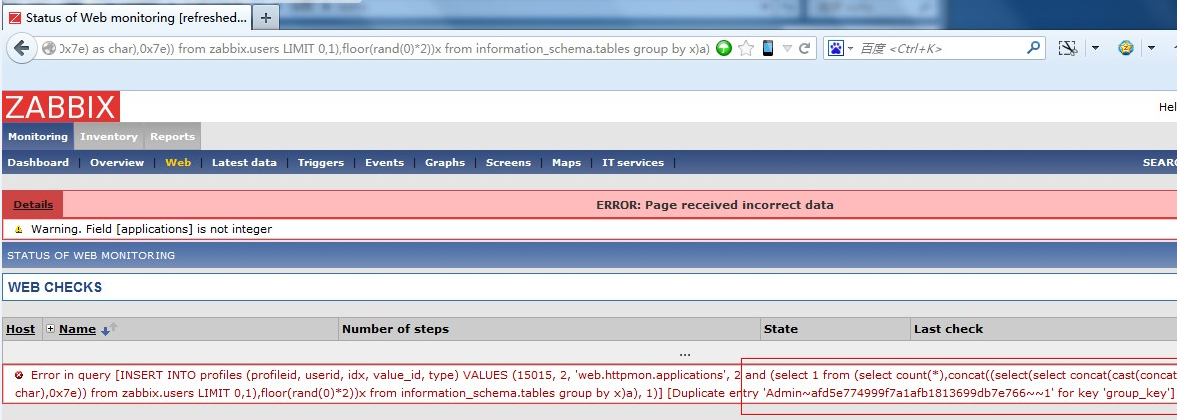

还存在zabbix注入:

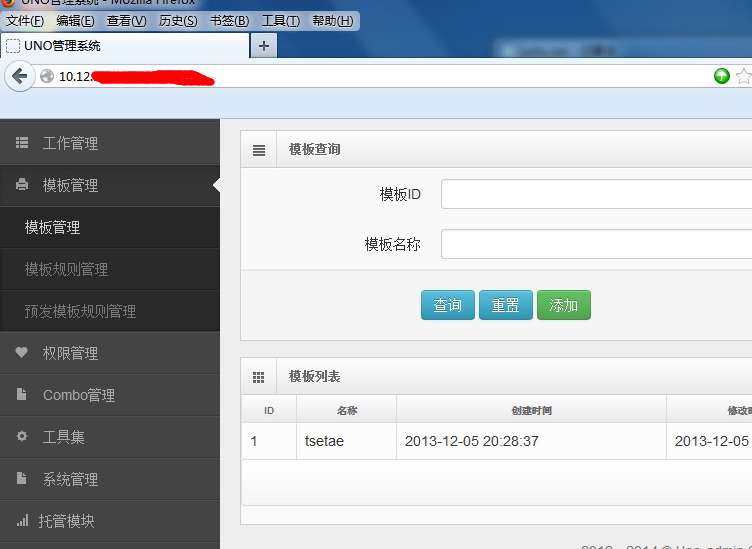

uno管理系统:

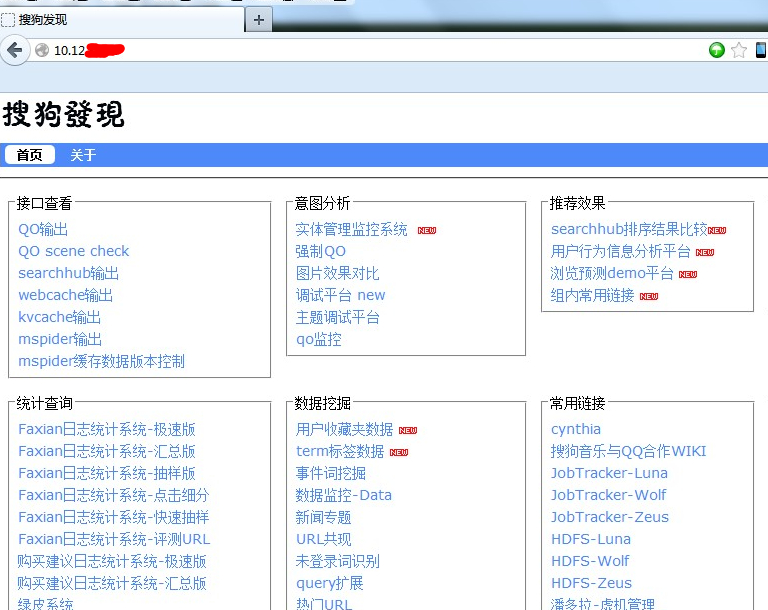

搜狗发现:

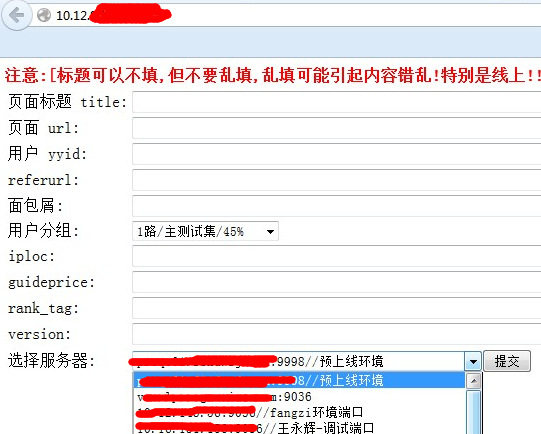

可以覆盖线上环境的某个测试:

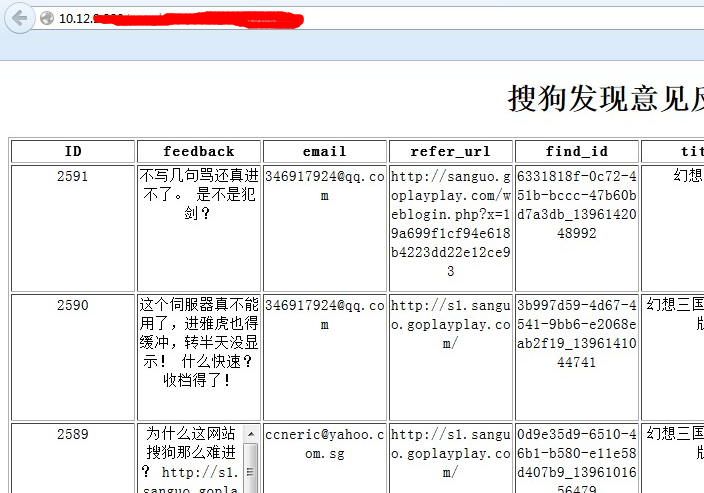

搜狗某意见反馈后台:

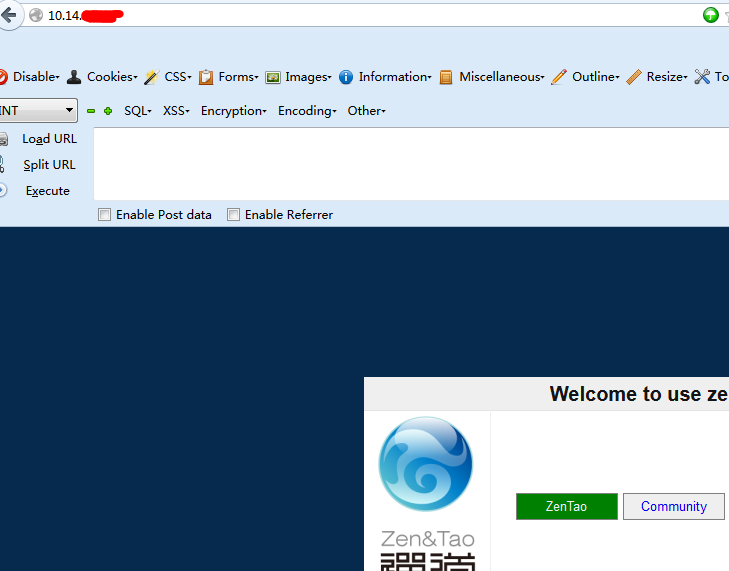

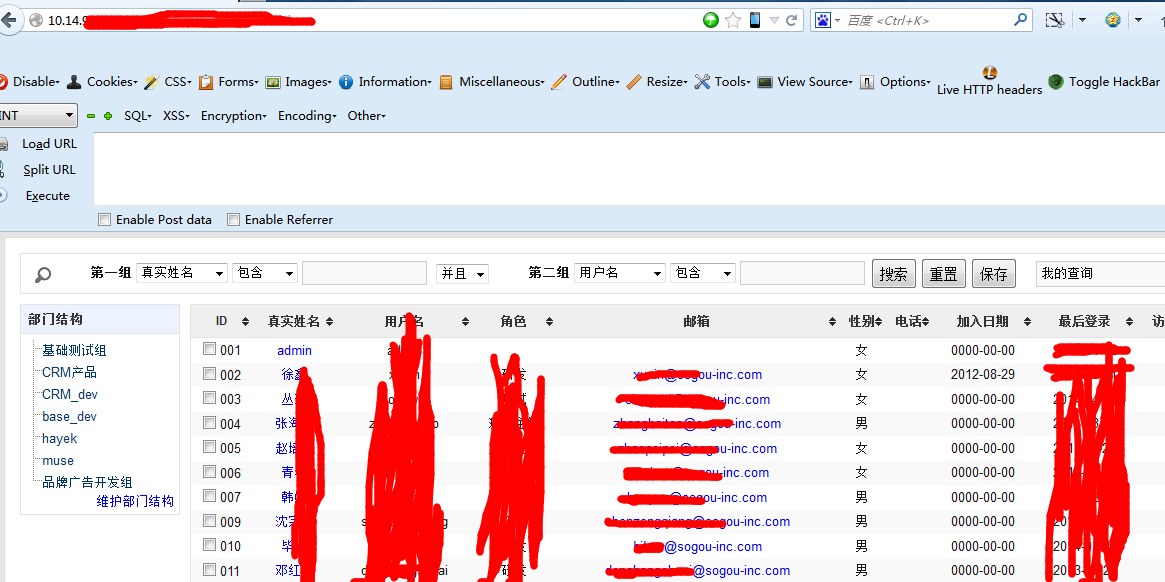

禅道:

我不会告诉你,这里的管理员账户密码是弱口令:

上面的系统是还在运营的。

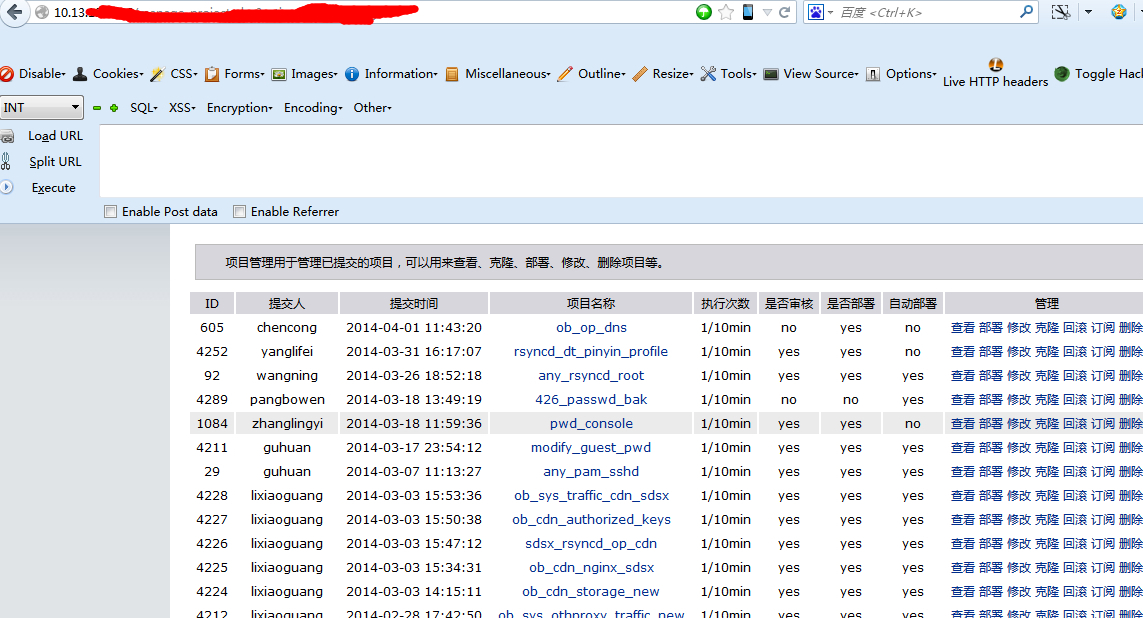

搜狐内部的运维系统:

可以提交,修改,编辑线上部署:

就发这些了。。只做负责的披露流程,最后,搜狐有什么关于这次报告有疑问的可以来pm我。我就不匿名了。

修复方案:

1:内网应该和搜狗进行网络划分,通用一个大局域网是非常危险的。

2:内部弱口令问题非常严重,攻击者通过一个跳板进来之后很容易渗透到核心内部。

根据以上两点,进行修补。下线业务应该尽快下线,不应该仍然留在线上。

版权声明:转载请注明来源 梧桐雨@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-07-04 17:03

厂商回复:

感谢支持。

最新状态:

暂无