漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-090939

漏洞标题:迅雷某登录接口设计不当撞裤没商量

相关厂商:迅雷

漏洞作者: MeirLin

提交时间:2015-01-10 22:21

修复时间:2015-02-24 22:22

公开时间:2015-02-24 22:22

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-10: 细节已通知厂商并且等待厂商处理中

2015-01-12: 厂商已经确认,细节仅向厂商公开

2015-01-22: 细节向核心白帽子及相关领域专家公开

2015-02-01: 细节向普通白帽子公开

2015-02-11: 细节向实习白帽子公开

2015-02-24: 细节向公众公开

简要描述:

迅雷SRC撞裤就给一年会员,还是提交乌云吧 //

详细说明:

安卓迅雷家庭助手APP登录处无验证,可撞裤 .. 尽管眼睛不舒服不过还是分析下好了

--------

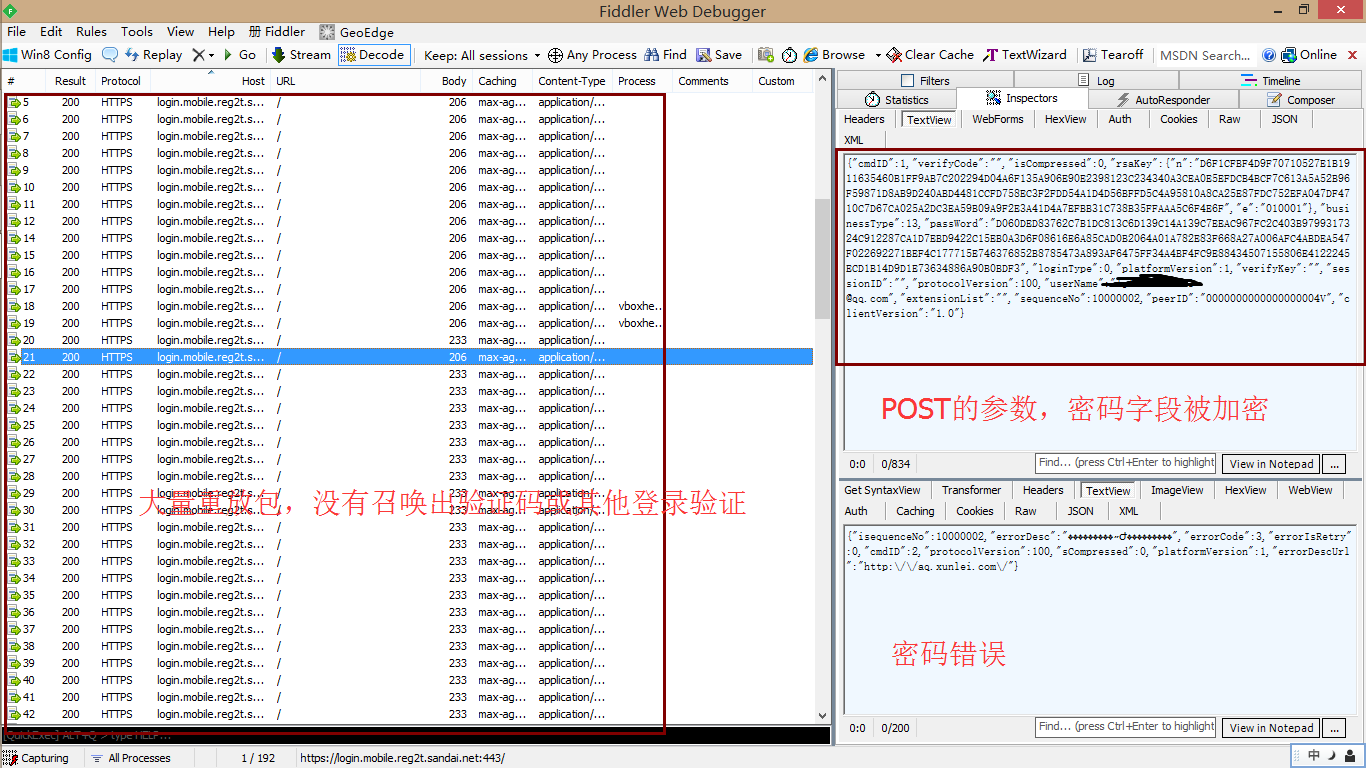

1# 抓包

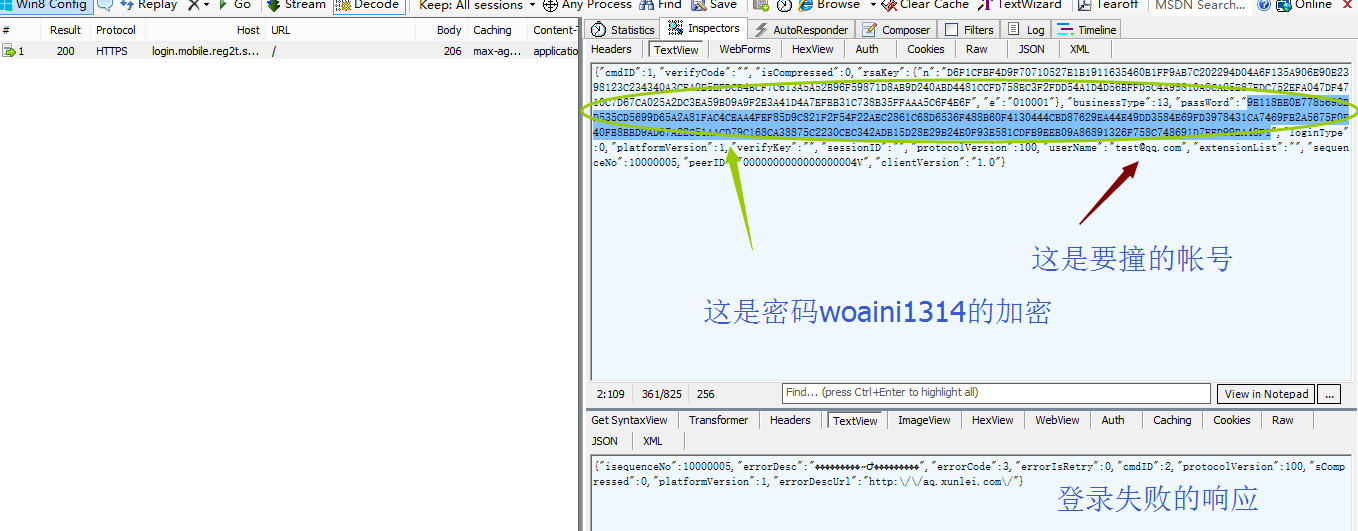

思路就是保持密码字段不变,然后撞帐号 ..

用已经公开和自己收集的裤子跑

密码使用偶像@猪猪侠 放出的12306撞裤事件弱密码TOP100,因为迅雷有弱密码机制,像123456这样太简单的密码不能设置,所以就选用排名第6的woaini1314

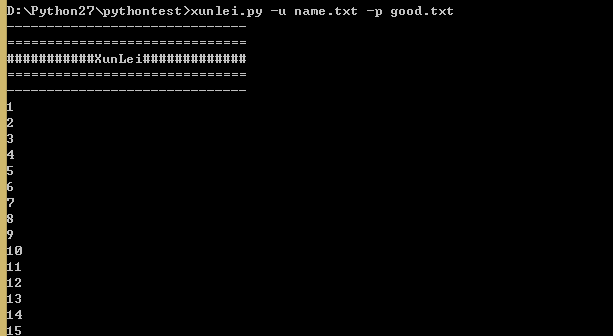

接下来就是脚本跑了,无奈Burp配置https不成功..就找小伙伴写了一个脚本跑了一下

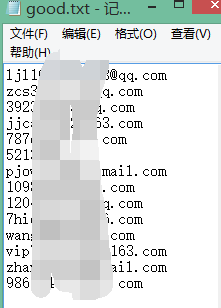

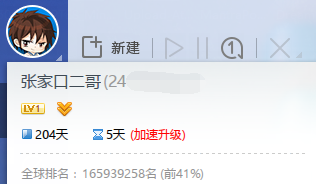

测试将近1W条跑出来14个密码为woaini1314的 ..

登陆看看。

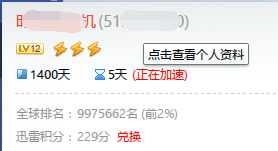

来个vip

漏洞证明:

修复方案:

增加验证机制。

版权声明:转载请注明来源 MeirLin@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-01-12 16:35

厂商回复:

感谢反馈!

最新状态:

暂无