漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-090835

漏洞标题:某超大型商业CMS任意文件上传导致代码执行(涉及500强、工业、国企、电商、酒店集团、服务业等等领域)

相关厂商:北京易龙天网科技有限公司

漏洞作者: 路人甲

提交时间:2015-01-09 17:55

修复时间:2015-04-13 16:58

公开时间:2015-04-13 16:58

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-09: 细节已通知厂商并且等待厂商处理中

2015-01-14: 厂商已经确认,细节仅向厂商公开

2015-01-17: 细节向第三方安全合作伙伴开放

2015-03-10: 细节向核心白帽子及相关领域专家公开

2015-03-20: 细节向普通白帽子公开

2015-03-30: 细节向实习白帽子公开

2015-04-13: 细节向公众公开

简要描述:

偶然间去研究后发现了

详细说明:

前人有经验: WooYun: 某超大型商业CMS高危通用SQL注射+Getshell(涉及500强、工业、国企、电商、酒店集团、服务业等等领域) 提交给了Cncert得到很好的修复效果。

某超大型商业CMS通用任意文件上传导致代码执行

# 涉及500强、工业、国企、电商、酒店集团、服务业等等领域

这套CMS提供商是土豪级的,专为世界500强企业、国家A类大型企业、核工业、电商、高大上酒店行业、服务业、商业等各个领域几千个客户服务

国家电网、中国石化、中国石油、中粮、国机重工、国家核电等全部躺枪

各类电商、七星级酒店、世界500强就不例举了

七星迪曼·易龙天

七星迪曼•易龙天,是一家为大型企业和组织提供互联网全案整合营销服务的专业企业;主要提供网络整合营销咨询、技术解决方案与产品、品牌营销推广、平台运营等服务。

公司成立于 2003 年,总部位于北京,现有员工超过 140 人。现公司下设 七星迪曼传媒 与 易龙天网科技 两家公司,以及一家独立事业平台 七星酒店网 。

七星迪曼•易龙天,与超过 2500 家世界 500 强及高成长性企业深度合作,同时成为 7 家世界 500 强企业纳入优质供应商。

更多案例请戳这里,官网展示更加直观

漏洞证明:

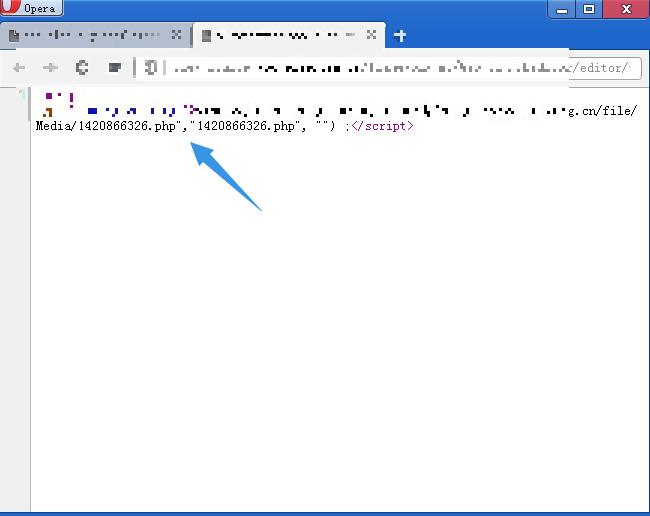

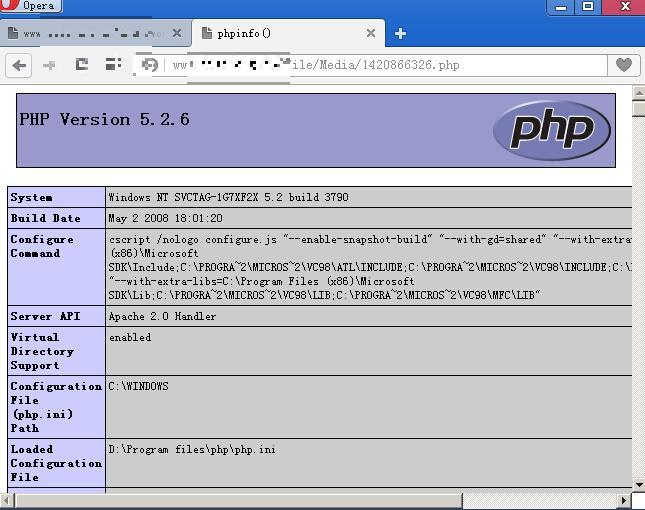

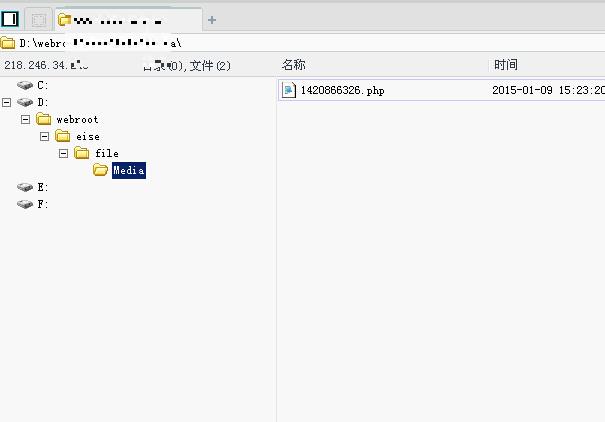

CMS为易商宝,其前台存在任意文件上传

因为这个编辑器存在超级严重的问题:

案例(google随意抽取的20例)

1.http://**.**.**/

apply/framework_gb/Web/UI/FCKeditor/editor/filemanager/upload/php/upload.php

1.http://**.**.**

/framework_gb/Web/UI/FCKeditor/editor/filemanager/upload/php/upload.php

1.http://**.**.**/

framework_gb/Web/UI/FCKeditor/editor/filemanager/upload/php/upload.php

1.http://**.**.**/

framework_gb/Web/UI/FCKeditor/editor/filemanager/upload/php/upload.php

1.http://**.**.**

/framework_gb/Web/UI/FCKeditor/editor/filemanager/upload/php/upload.php

1.http://**.**.**

/framework_gb/Web/UI/FCKeditor/editor/filemanager/upload/php/upload.php

1.http://**.**.**/

framework_gb/Web/UI/FCKeditor/editor/filemanager/upload/php/upload.php

1.http://**.**.**

/framework_gb/Web/UI/FCKeditor/editor/filemanager/upload/php/upload.php

1.http://**.**.**/

framework_gb/Web/UI/FCKeditor/editor/filemanager/upload/php/upload.php

1.http://**.**.**/

framework_gb/Web/UI/FCKeditor/editor/filemanager/upload/php/upload.php

1.http://**.**.**/

framework_gb/Web/UI/FCKeditor/editor/filemanager/upload/php/upload.php

1.http://**.**.**/framework_gb/

Web/UI/FCKeditor/editor/filemanager/upload/php/upload.php

1.http://**.**.**/fr

amework_gb/Web/UI/FCKeditor/editor/filemanager/upload/php/upload.php

1.http://**.**.**/

framework_gb/Web/UI/FCKeditor/editor/filemanager/upload/php/upload.php

1.http://**.**.**

/framework_gb/Web/UI/FCKeditor/editor/filemanager/upload/php/upload.php

1.http://**.**.**/framework

_gb/Web/UI/FCKeditor/editor/filemanager/upload/php/upload.php

1.http://**.**.**/bln02/framework_gb/Web/UI/FCKeditor/editor/filemanager/upload/php/upload.php_

2.http://**.**.**/framework_gb/Web/UI/FCKeditor/editor/filemanager/upload/php/upload.php_

3.http://**.**.**/framework_gb/Web/UI/FCKeditor/editor/filemanager/upload/php/upload.php_

4.http://**.**.**/framework_gb/Web/UI/FCKeditor/editor/filemanager/upload/php/upload.php_

5.http://**.**.**/framework_gb/Web/UI/FCKeditor/editor/filemanager/upload/php/upload.php

</mask>

测试其中的一例:

修复方案:

升级编辑器版本吧,希望CNCERT给个处置报告,也希望该公司继续积极响应修复该高危漏洞!

rank20+

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

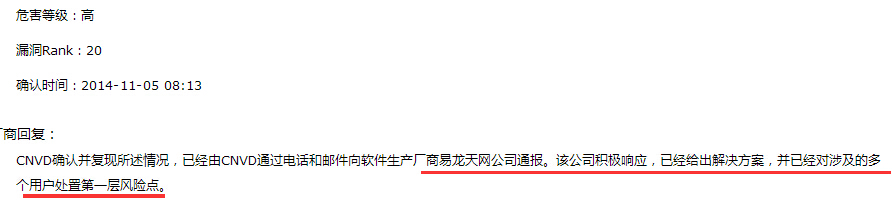

危害等级:高

漏洞Rank:17

确认时间:2015-01-14 14:29

厂商回复:

CNVD确认并复现所述情况,已经由CNVD通过网站公开联系方式向软件生产厂商通报。

最新状态:

暂无