漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-090762

漏洞标题:某地区旅馆信息管理系统后台存在弱口令(可查看该地区旅馆住客信息)

相关厂商:某地区旅馆信息管理系统

漏洞作者: cf_hb

提交时间:2015-01-09 17:24

修复时间:2015-02-23 17:26

公开时间:2015-02-23 17:26

漏洞类型:后台弱口令

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-09: 细节已通知厂商并且等待厂商处理中

2015-01-14: 厂商已经确认,细节仅向厂商公开

2015-01-24: 细节向核心白帽子及相关领域专家公开

2015-02-03: 细节向普通白帽子公开

2015-02-13: 细节向实习白帽子公开

2015-02-23: 细节向公众公开

简要描述:

一个最常用的弱口令不知道让多少人的个人信息被卖给了黑产!

PS:2015大乌云我来了!!

详细说明:

登陆URL:

之前:

管理员账号:admin

(原)弱口令:123456

为了防止再被其他人利用登陆造成用户信息泄露,我斗胆先改了这条弱口令。

现在:

管理账号:admin

口令:cf_hb9224

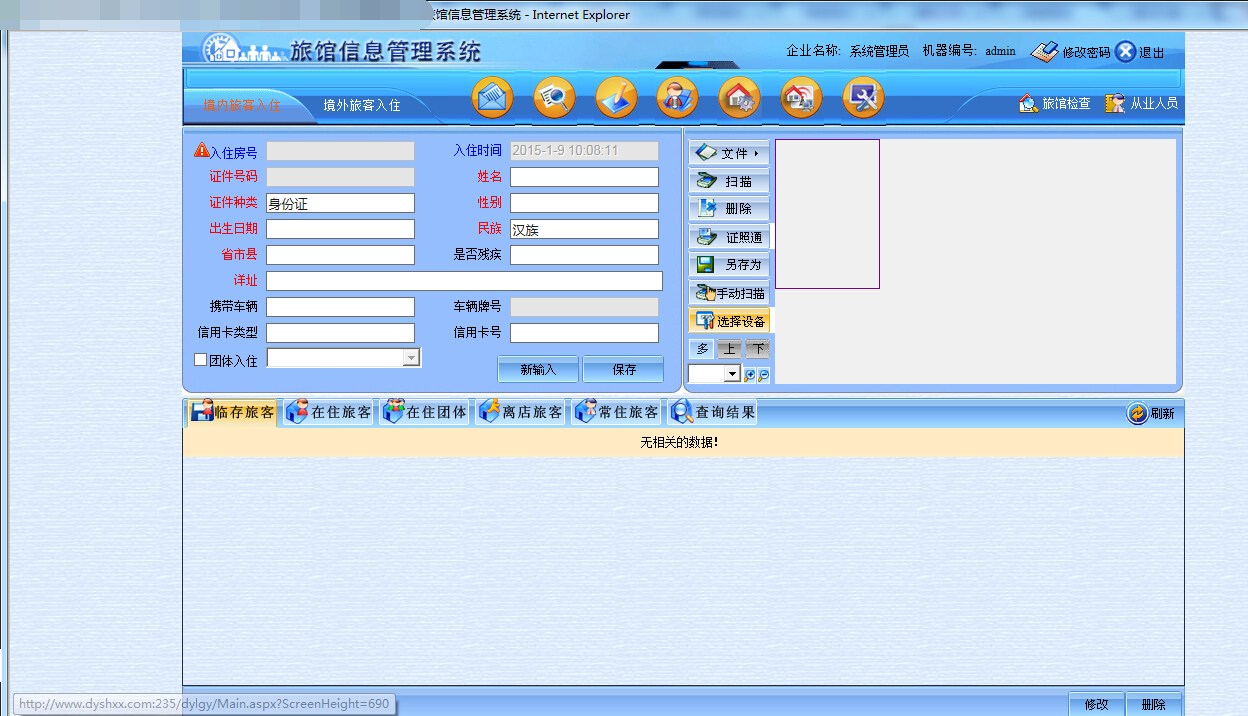

管理员登陆后:

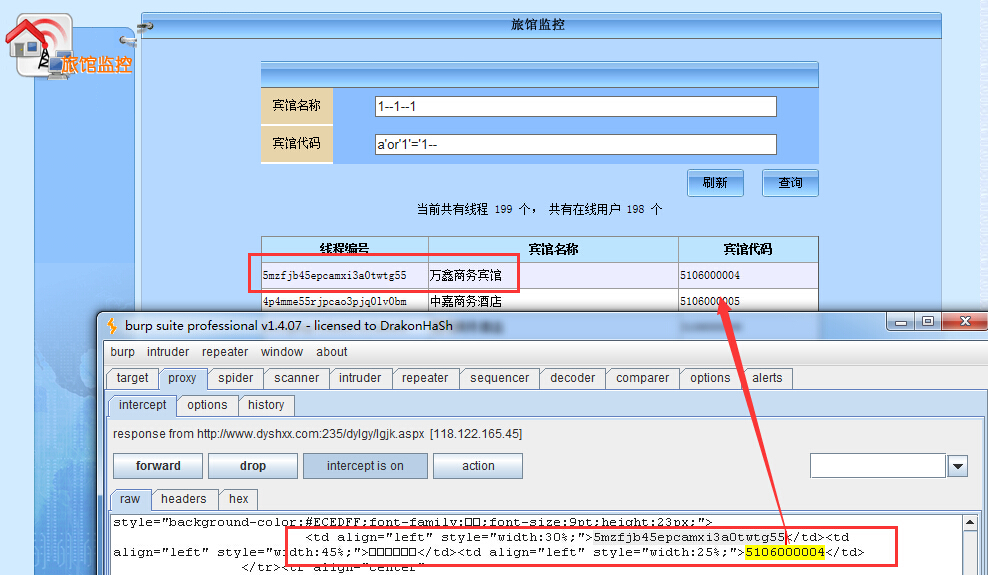

管理员进入系统后可以对全市的旅馆进行监管,发现了这个:

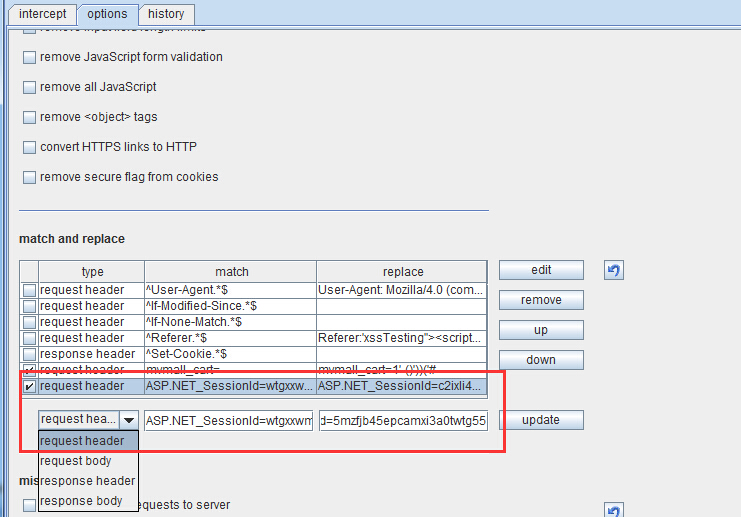

晚上最多的时候看到有390多个旅馆在线,对那个线程编号很好奇,最开始不知道是什么东东,我原来一直以为酒店的管理系统是C/S模式有自己的客户端的,这个编号应该是客户端编号来着。后来无意间想到这个好像标示会话的SessionID,于是就做了如下尝试:

刷新代理抓包,找到将要劫持的酒店:

将管理的会话标示与将要劫持的酒店线程编号进行对换:

开启代理自动放行后,刷新主页:

哟西,德阳市万鑫商务酒店在住旅客的开房信息就出来了!

其他酒店的房客信息同理可查!

由于毕业设计明日答辩,就不细看了!

漏洞分析:

1.管理员的弱口令,123456 是万万不应该的。

2.这套系统怎么都没一个验证码,存在严重的暴力猜解风险。

漏洞证明:

请往上看!

修复方案:

1.按照字母-数字-下划线组合形式修改现在的管理员用户admin的密码:cf_hb9224

2.加一个验证码吧!

版权声明:转载请注明来源 cf_hb@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-01-14 14:20

厂商回复:

CNVD确认所述漏洞情况,暂未建立与网站管理单位的直接处置渠道,待认领。

最新状态:

暂无