漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-090122

漏洞标题:华为网盘储存型xss一枚

相关厂商:华为技术有限公司

漏洞作者: roker

提交时间:2015-01-06 16:48

修复时间:2015-02-20 16:50

公开时间:2015-02-20 16:50

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-06: 细节已通知厂商并且等待厂商处理中

2015-01-07: 厂商已经确认,细节仅向厂商公开

2015-01-17: 细节向核心白帽子及相关领域专家公开

2015-01-27: 细节向普通白帽子公开

2015-02-06: 细节向实习白帽子公开

2015-02-20: 细节向公众公开

简要描述:

RT。 thk @/fd.

详细说明:

买了荣耀6.就测试下咯。。

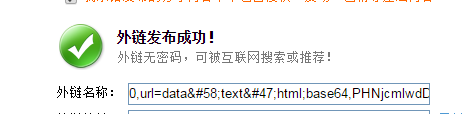

上传文件。发布外链。修改外链名称

发现对" 实体编码可以制造出一个输出点。

两种利用方法,

第一种 http-equiv="Refresh"

插入代码

由于是 data。无法传递cookie。但是发现华为大部分操作没有token 所以可以利用 cors (Cross-Origin Resource Sharing) post数据 造成蠕虫之类的影响。

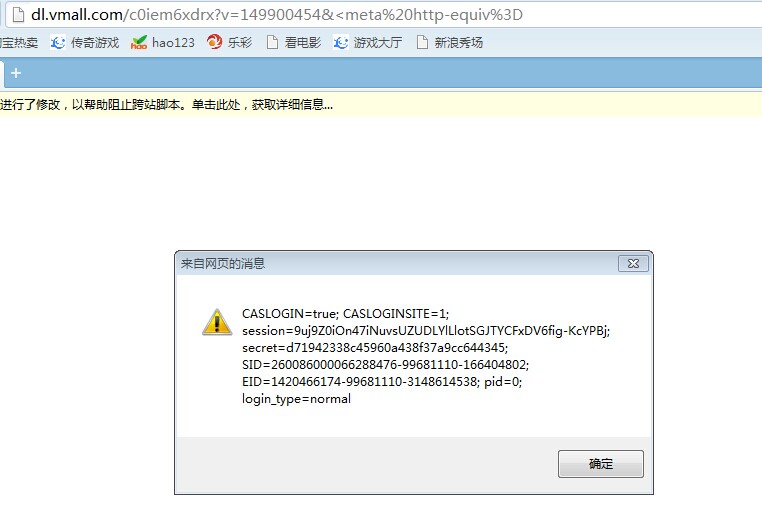

第二种。ie only

利用代码

ie 或者 qq浏览器(ie内核的浏览器即可) 打开

http://dl.vmall.com/c0iem6xdrx?v=149900454&%3Cmeta%20http-equiv%3D

这个就能传递cookie之类的数据了。缺点是 浏览器限制以及 类似于反射性xss了

原理是 get的数据带上了 <meta http-equiv> 利用xss filter 处理调了原先的 charset。

漏洞证明:

如上所述

修复方案:

加强过滤~~

版权声明:转载请注明来源 roker@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-01-07 16:02

厂商回复:

非常感谢您对华为公司的关注,我们已经通知业务部门进行整改。

最新状态:

暂无