漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-090017

漏洞标题:某市公交系统SQL注入危害甚大(涉及运营数据、收入金额等)

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2015-01-06 11:47

修复时间:2015-02-20 11:48

公开时间:2015-02-20 11:48

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-06: 细节已通知厂商并且等待厂商处理中

2015-01-11: 厂商已经确认,细节仅向厂商公开

2015-01-21: 细节向核心白帽子及相关领域专家公开

2015-01-31: 细节向普通白帽子公开

2015-02-10: 细节向实习白帽子公开

2015-02-20: 细节向公众公开

简要描述:

泄漏各种信息,内部邮件系统也可以操作

详细说明:

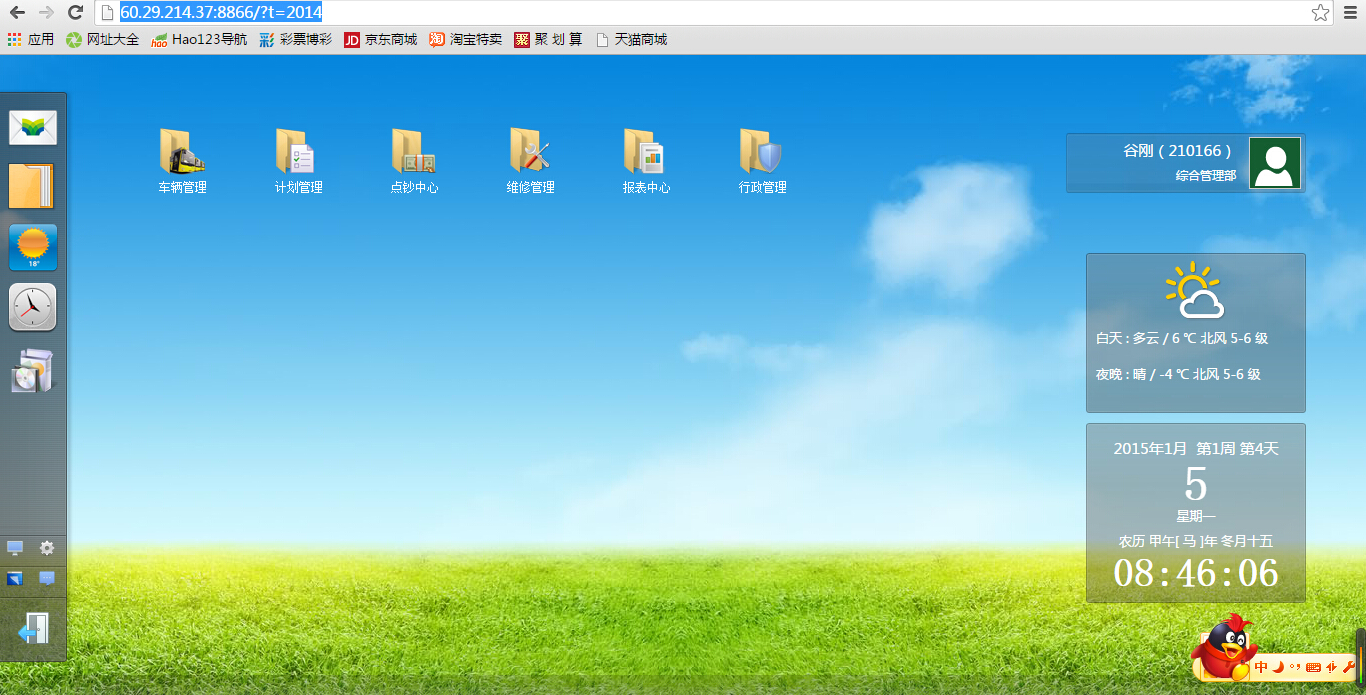

http://60.29.214.37:8866/?t=2014

'or 1=1--

'or 1=1--

www.tjbhbus.com

桌面管理信息

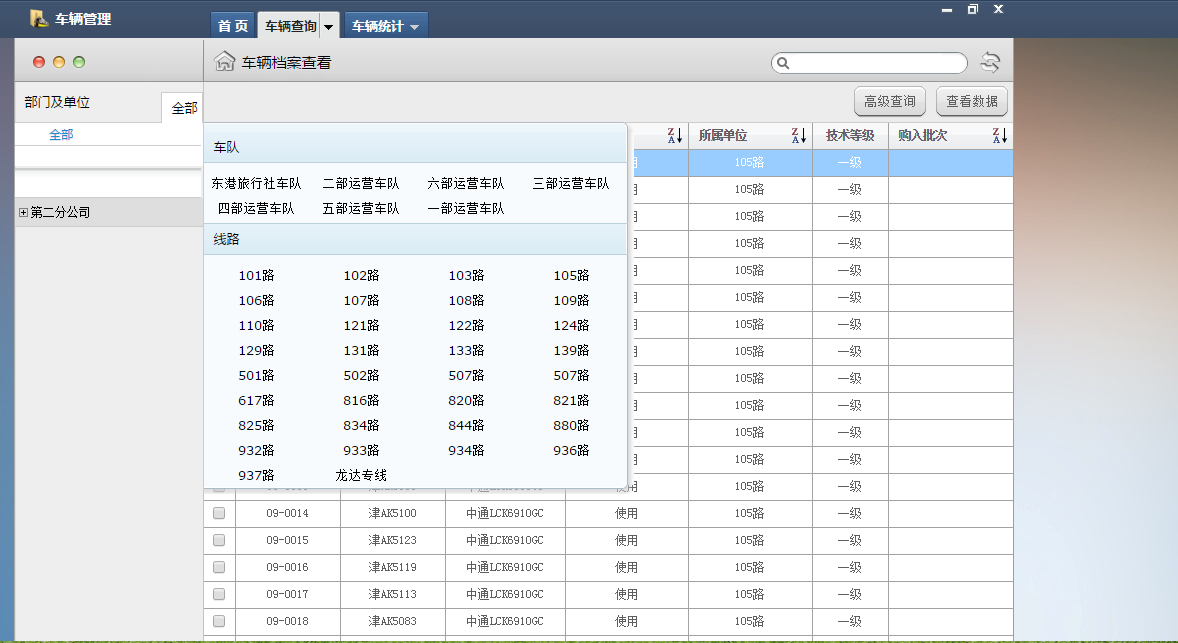

车辆管理信息

点钞中心

维修管理信息

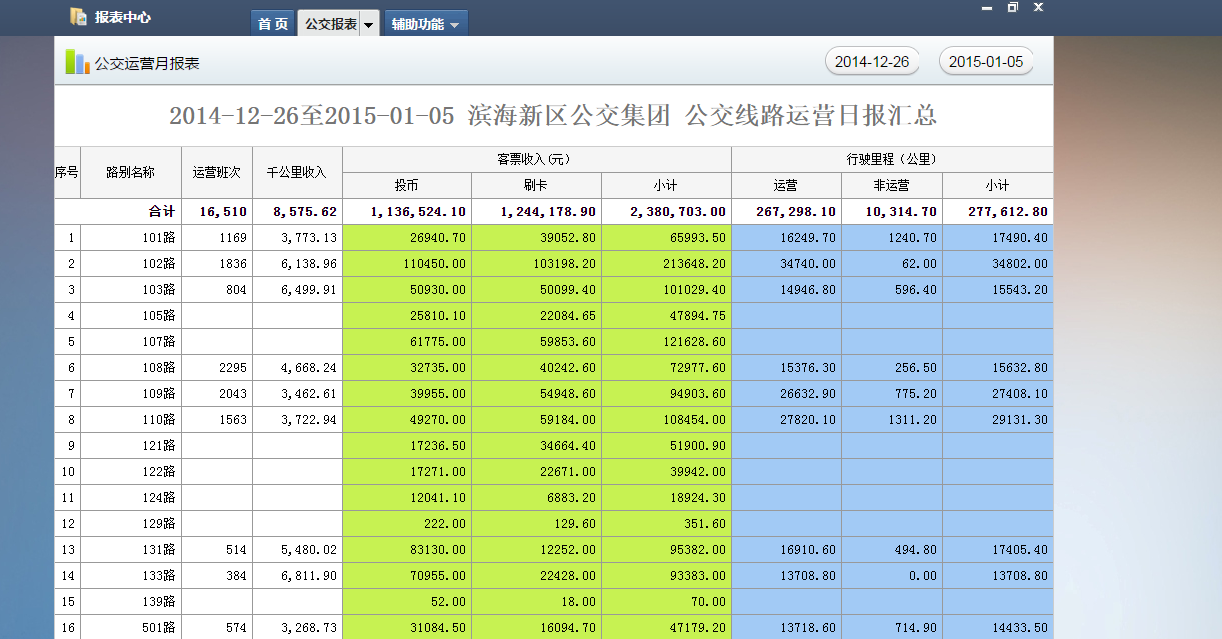

报表中心

行政管理

内部邮箱系统泄漏

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-01-11 10:31

厂商回复:

最新状态:

暂无

![EG19OIW4U}K@~{(I0]}5`{5.png](http://wimg.zone.ci/upload/201501/050851069784d983921b78e7a1ba0aa6df679852.png)

![FWNT][L{8R@9~}O6WC(IX59.png](http://wimg.zone.ci/upload/201501/05085249e11324e9c3376d08edb0e07951de7177.png)

![)737U}`N)]%HG~`8C_}U(64.jpg](http://wimg.zone.ci/upload/201501/0508545357c887d2d36c24fff549e6bdaf389928.jpg)