漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0141390

漏洞标题:伊利集团某安卓APP,越权访问、SQL注入导致大量敏感信息泄露

相关厂商:yili.com

漏洞作者: 路人甲

提交时间:2015-09-15 20:56

修复时间:2015-10-30 21:08

公开时间:2015-10-30 21:08

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-15: 细节已通知厂商并且等待厂商处理中

2015-09-15: 厂商已经确认,细节仅向厂商公开

2015-09-25: 细节向核心白帽子及相关领域专家公开

2015-10-05: 细节向普通白帽子公开

2015-10-15: 细节向实习白帽子公开

2015-10-30: 细节向公众公开

简要描述:

伊利集团某安卓APP应用,越权访问、SQL注入导致大量敏感信息泄露。

PC端虽然做了防护,但是移动端不可大意。。。尤其是安卓。。。

详细说明:

伊利集团某安卓APP应用,越权访问、SQL注入导致大量敏感信息泄露。

看漏洞证明吧,配图说比较好。。

漏洞证明:

起初是查查伊利出了什么新产品,个人比较喜欢伊利的牛奶,比蒙牛的好喝。。

结果不小心看到了 http://ytncrm.yili.com/index.asp?succ=B这个页面

试了挺多弱口令、扫描器都上了,但是有waf。。

忽然发现有个APP下载。。

本着用户体验至上的原则,我下载了这个APP。。安卓的 - -#

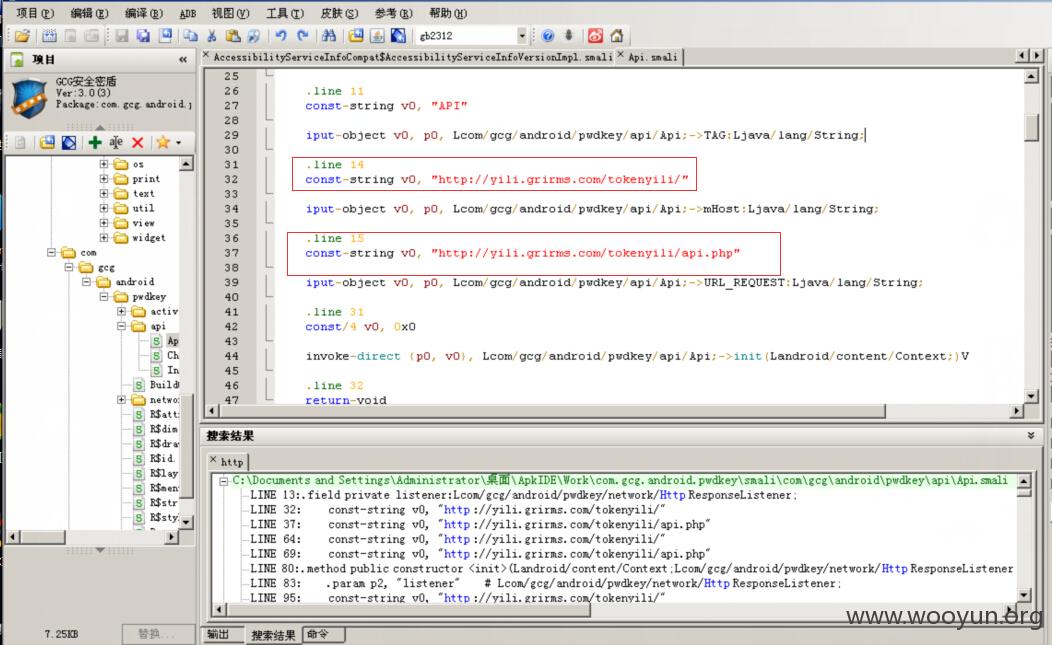

下载以后,因为我是iphone,肯定没法用,打算安装到我的小米手机上,结果出于本能,就顺手反编译了下,看看这个东西是怎么写的。。。

用dex反编译apk下的classes.dex,转换成java,然后看下源码。。

发现了一个网址。。于是……本能就来了。。。

也没找到数据库地址以及账户口令神马的。。

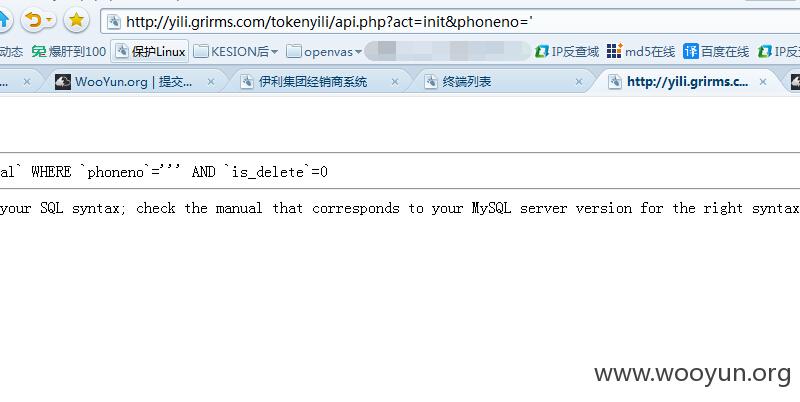

于是回家取手机,安装上,然后代理访问,抓包一套下来,捕获了一个地址

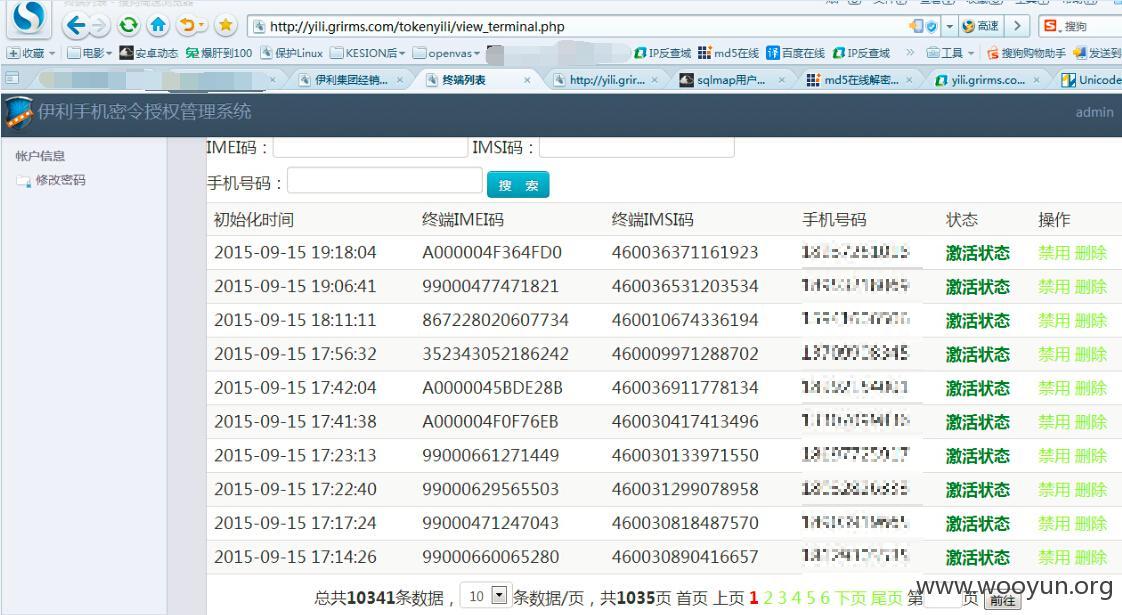

http://yili.grirms.com/tokenyili/api.php?act=init&phoneno=

一看就是注入。。。

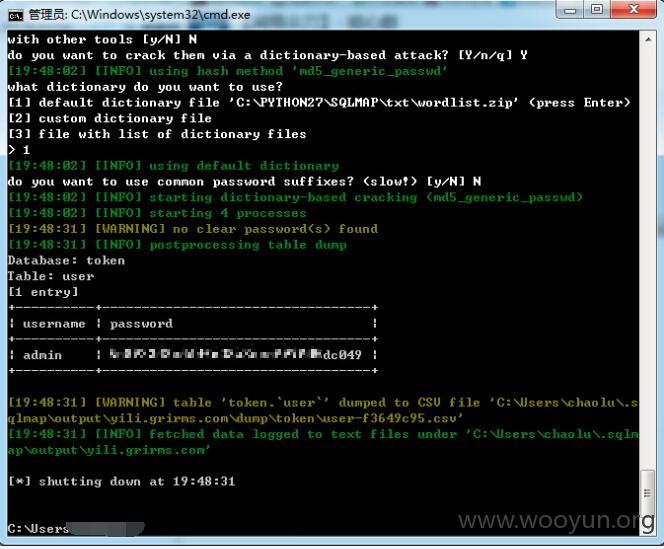

带起SQLMAP,加入--union-cols参数,开跑。。。

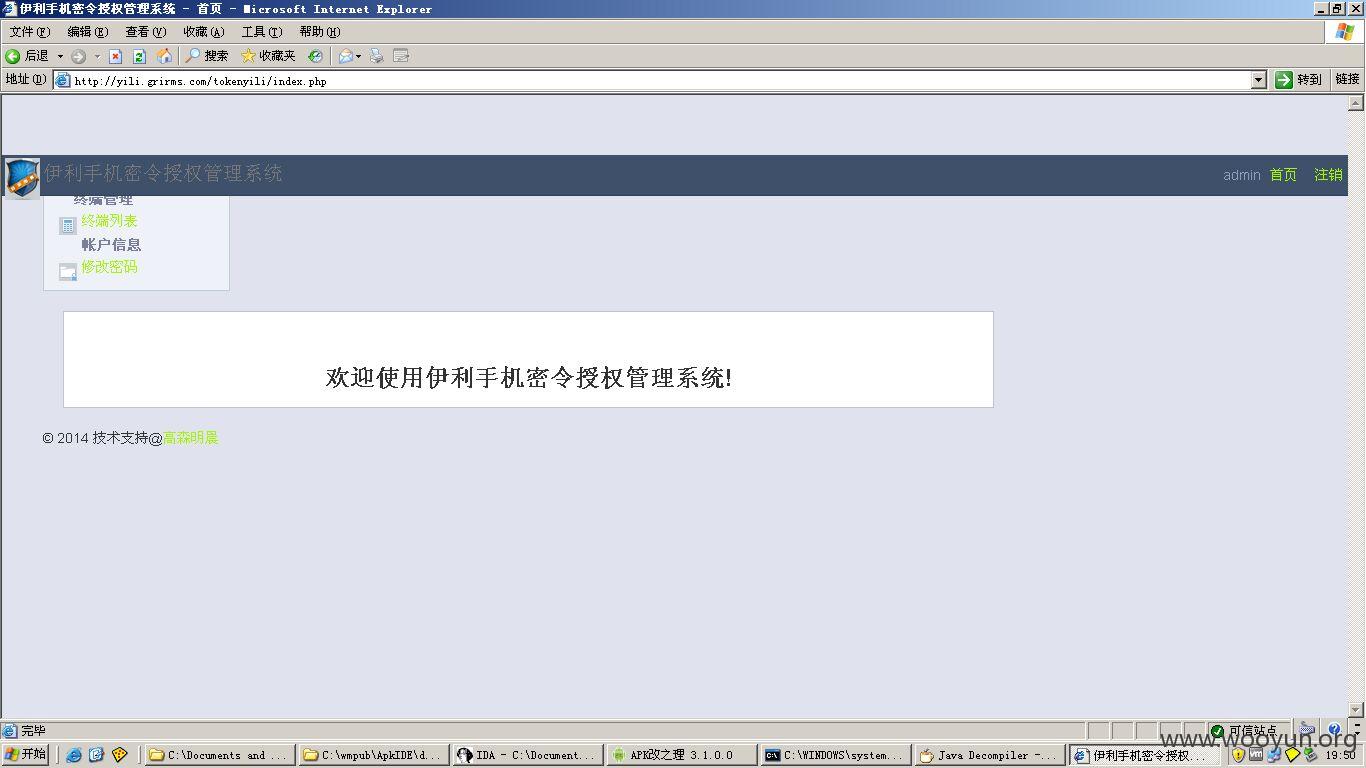

后面就顺利了。。直接进后台。。

还有一堆电话号码,有1万多条数据。。。

功能比较单一,也没心思深入了。。

修复方案:

PC端虽然做了防护,但是移动端不可大意。。。

SQL注入,很常规的修复。。。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2015-09-15 21:07

厂商回复:

谢谢你,请提供联系方式,便于进一步修补漏洞。

最新状态:

暂无