漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-087162

漏洞标题:五车图书管理系统命令执行可shell

相关厂商:五车信息技术(北京)有限公司

漏洞作者: 路人甲

提交时间:2015-05-19 12:03

修复时间:2015-07-07 15:40

公开时间:2015-07-07 15:40

漏洞类型:命令执行

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-19: 细节已通知厂商并且等待厂商处理中

2015-05-23: 厂商已经确认,细节仅向厂商公开

2015-06-02: 细节向核心白帽子及相关领域专家公开

2015-06-12: 细节向普通白帽子公开

2015-06-22: 细节向实习白帽子公开

2015-07-07: 细节向公众公开

简要描述:

网络图书馆用的挺多的

详细说明:

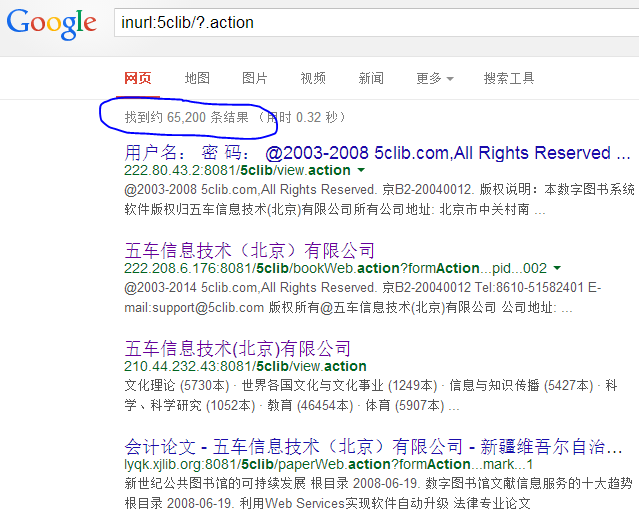

影响的图书馆貌似很多的,关键词我找到三个

view.action,school.action,bookweb.action,应该还有别的,总结一下搜索关键词inurl:5clib/?.action

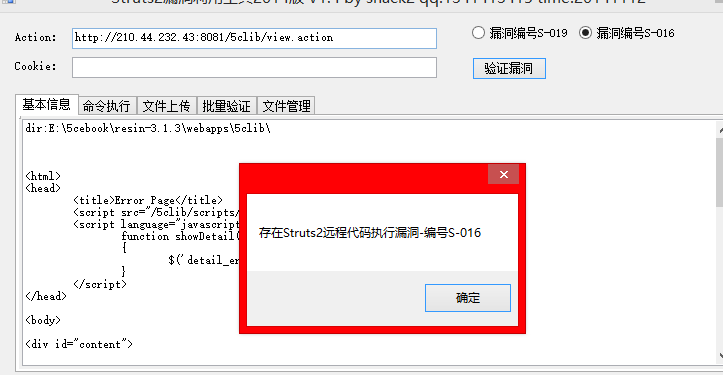

view.action例子

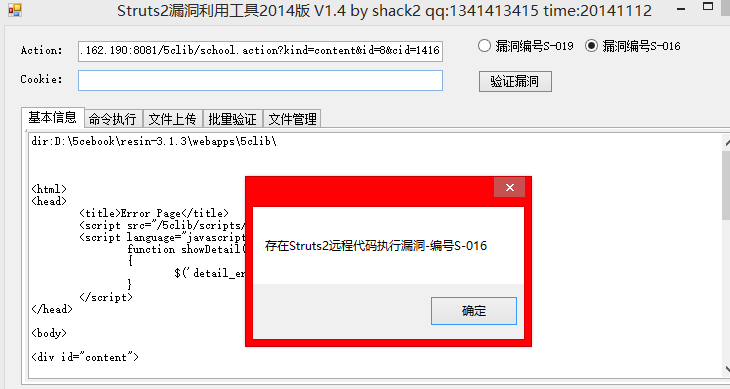

school.action例子

等等吧,就这些了

漏洞证明:

影响站点:

简单找了几个

http://202.207.162.190:8081/5clib/school.action?kind=content&id=8&cid=1416

http://202.201.136.21:8081/5clib/license.action

http://lyqk.xjlib.org:8081/5clib/license.action

http://210.44.232.43:8081/5clib/view.action

http://hbidl2.ysu.edu.cn:8080/5clib/view.action

http://222.208.6.176:8081/5clib/bookWeb.action?formAction=bookBrief&pid=YsdsdebY0001ff92Y&ccode=002

http://lyqk.xjlib.org:8081/5clib/bookWeb.action?formAction=bookBrief&pid=YsdsdebY0004b8d9Y&ccode=009006

http://202.194.184.11:8081/5clib/bookWeb.action?formAction=bookBrief&pid=YsdsdebY000f82d8Y

修复方案:

更新软件,厂商修复

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-05-23 15:38

厂商回复:

暂未能建立与软件生产厂商的直接处置渠道,待认领。按通用软件漏洞评分,rank11

最新状态:

暂无