漏洞概要

关注数(24)

关注此漏洞

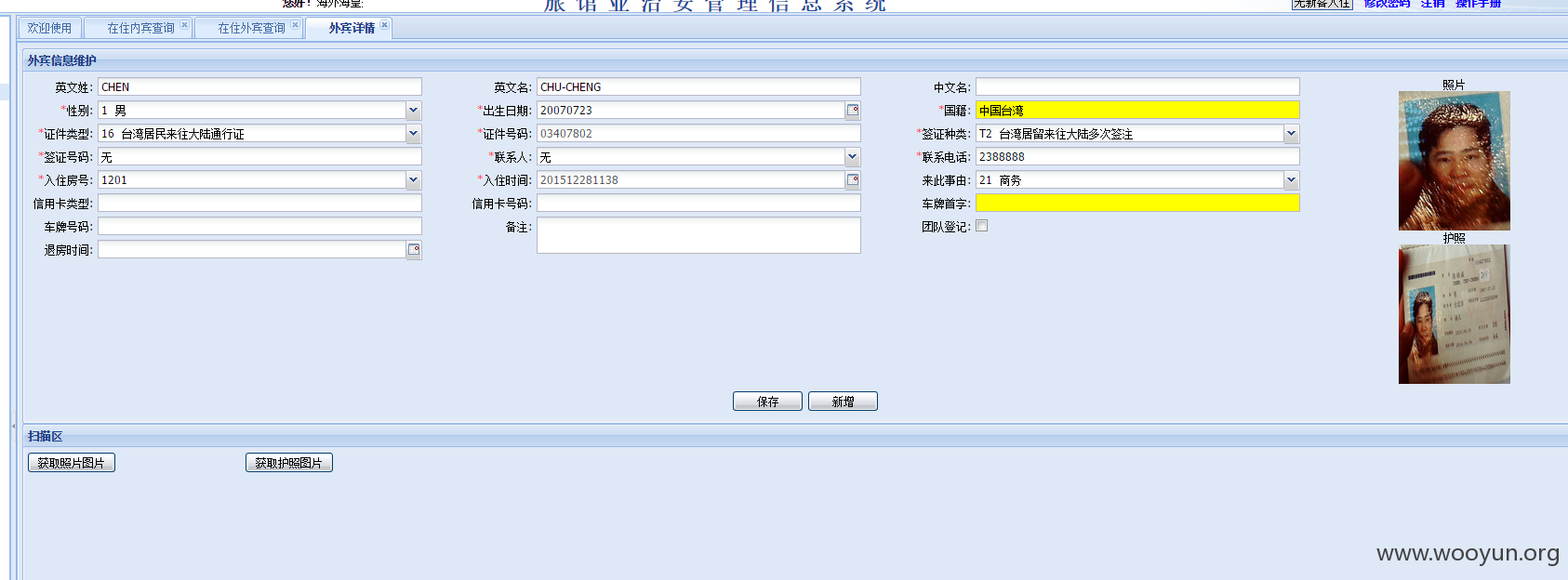

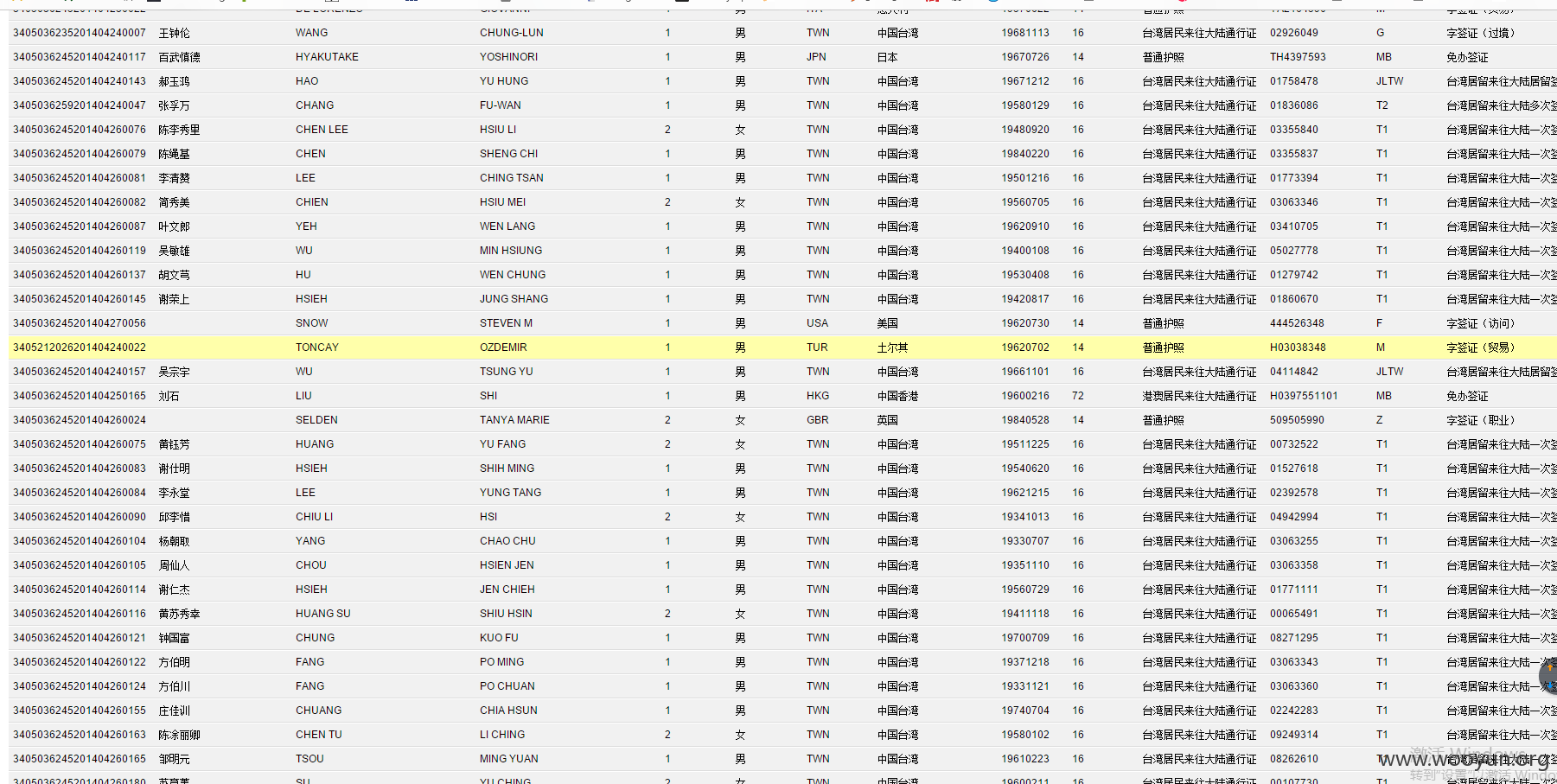

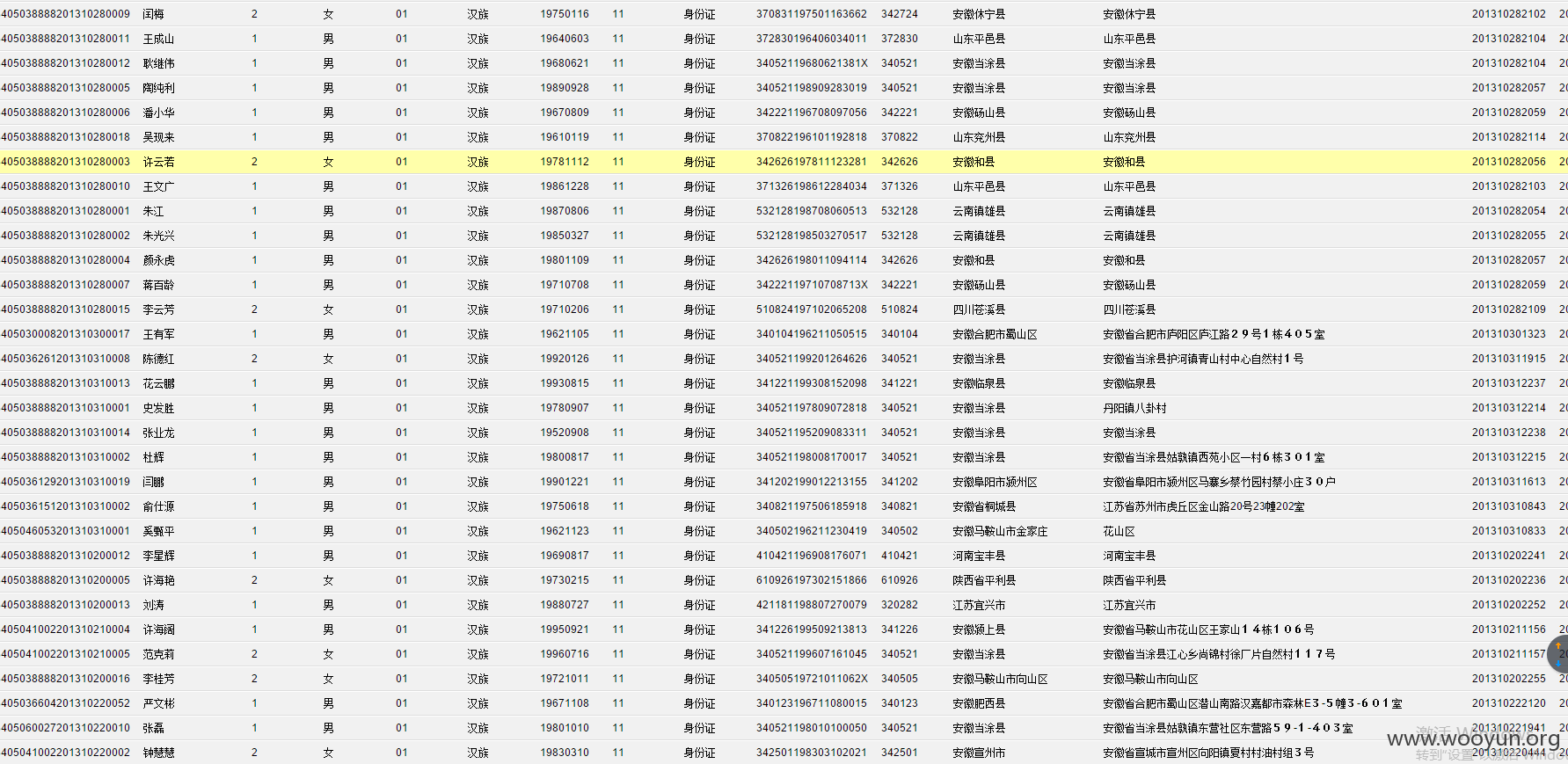

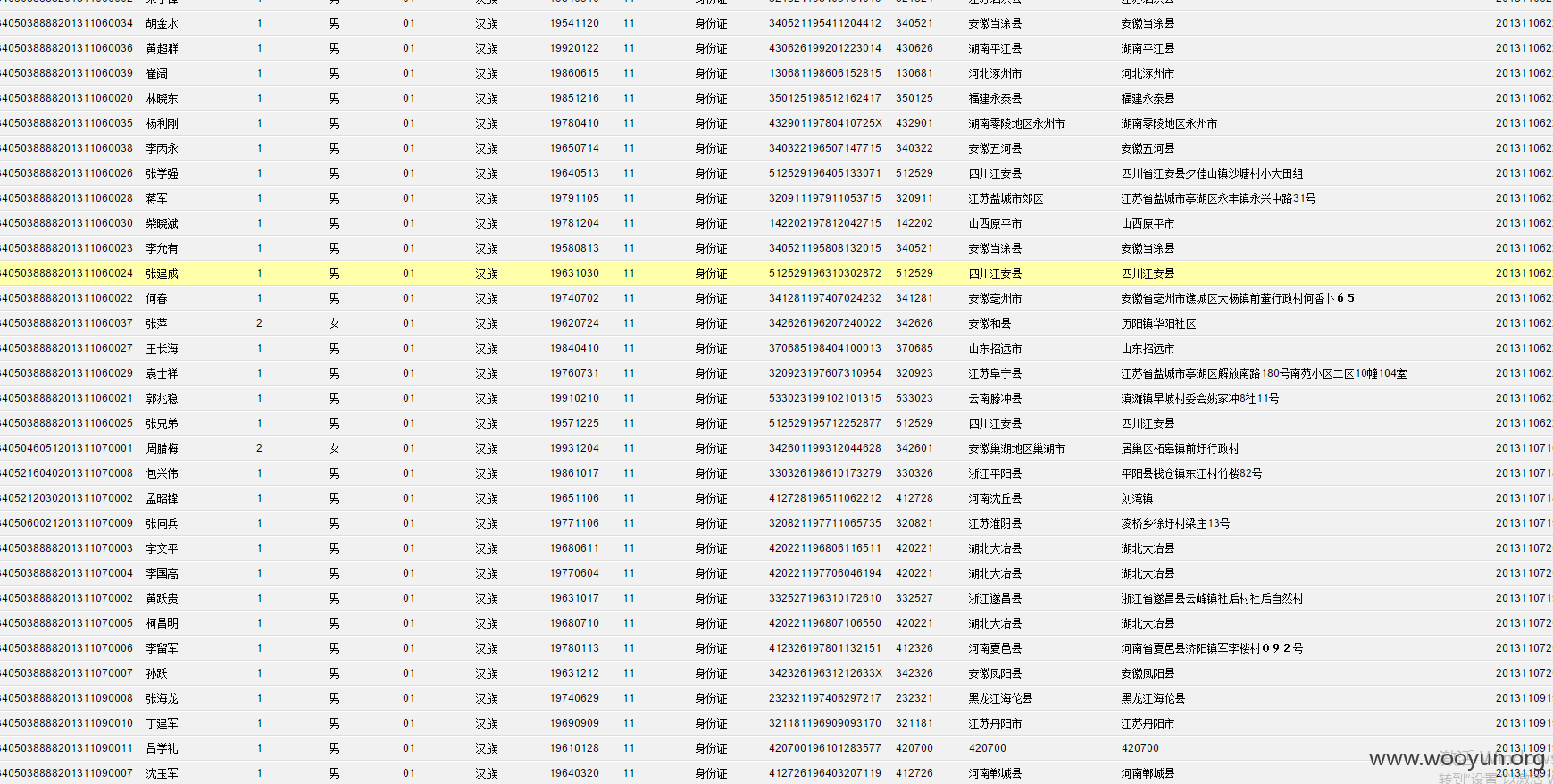

漏洞标题:安徽省某市旅馆入住记录系统漏洞(涉及全市开房信息/泄露大量在住人身份信息/查房系统实时查看/近千个旅馆信息)

提交时间:2015-12-29 14:46

修复时间:2016-02-12 18:49

公开时间:2016-02-12 18:49

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(公安部一所)处理

Tags标签:

无

漏洞详情

披露状态:

2015-12-29: 细节已通知厂商并且等待厂商处理中

2015-12-31: 厂商已经确认,细节仅向厂商公开

2016-01-10: 细节向核心白帽子及相关领域专家公开

2016-01-20: 细节向普通白帽子公开

2016-01-30: 细节向实习白帽子公开

2016-02-12: 细节向公众公开

简要描述:

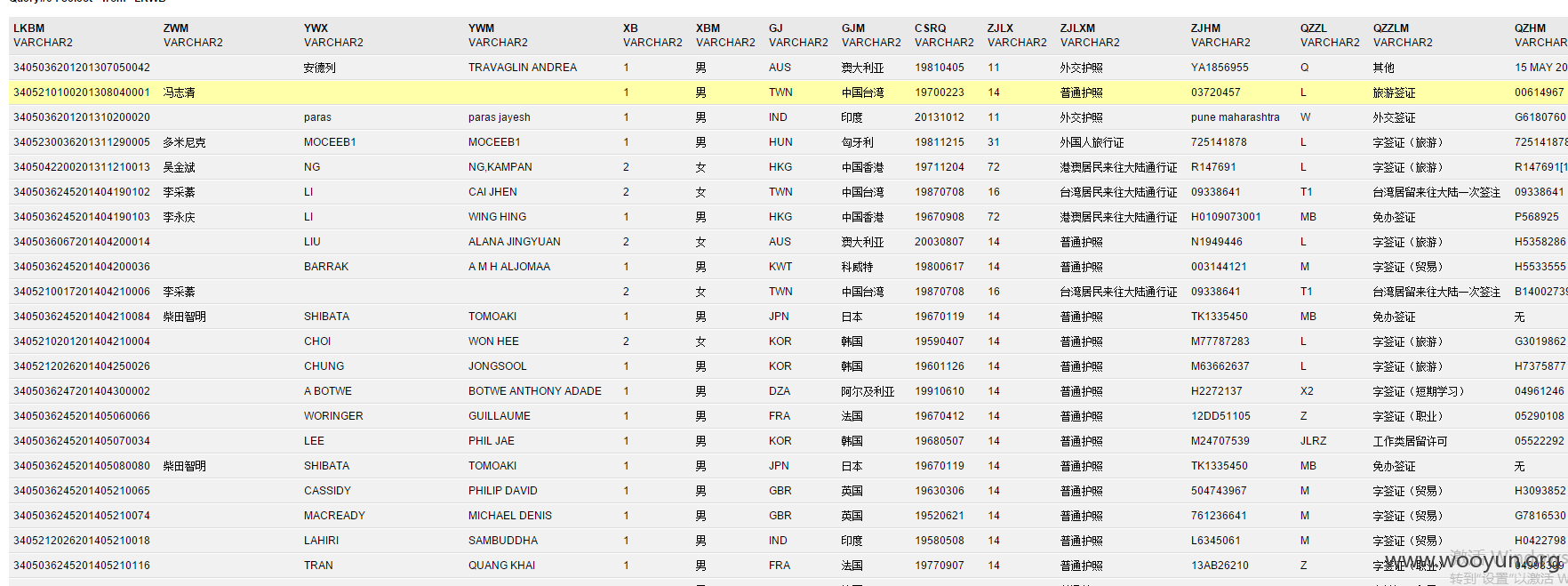

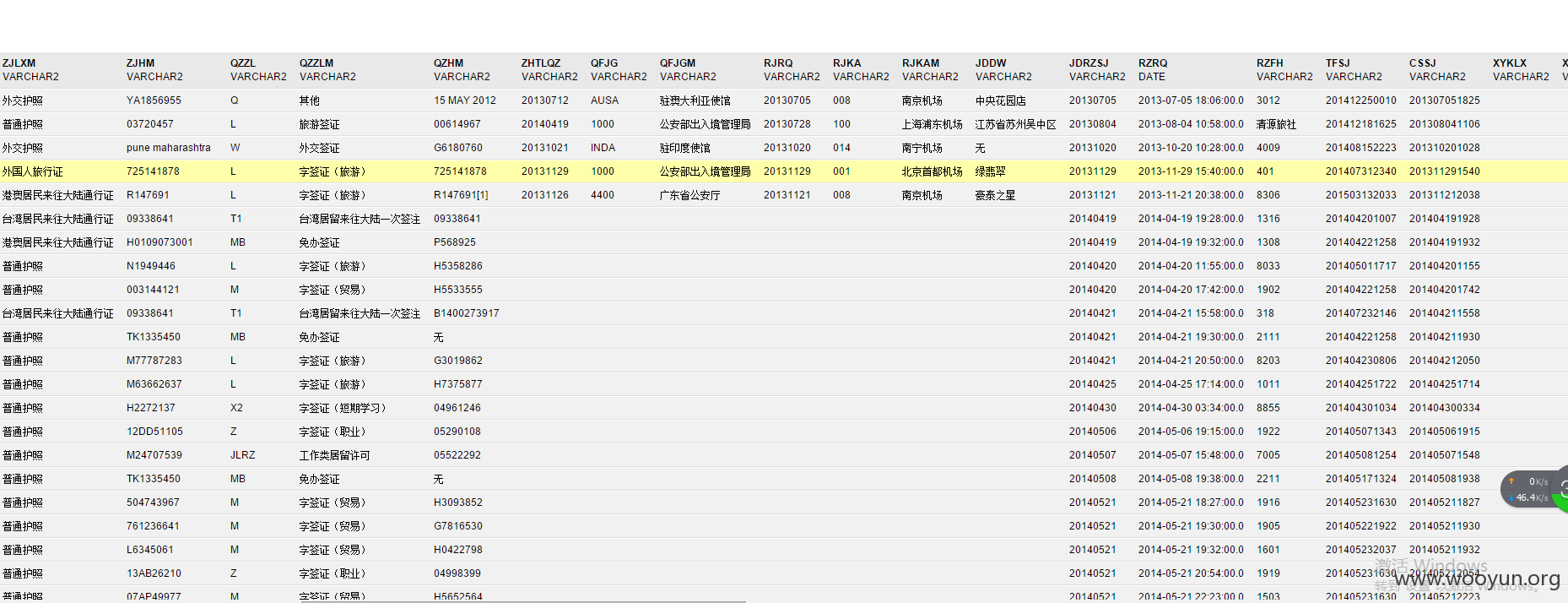

详细说明:

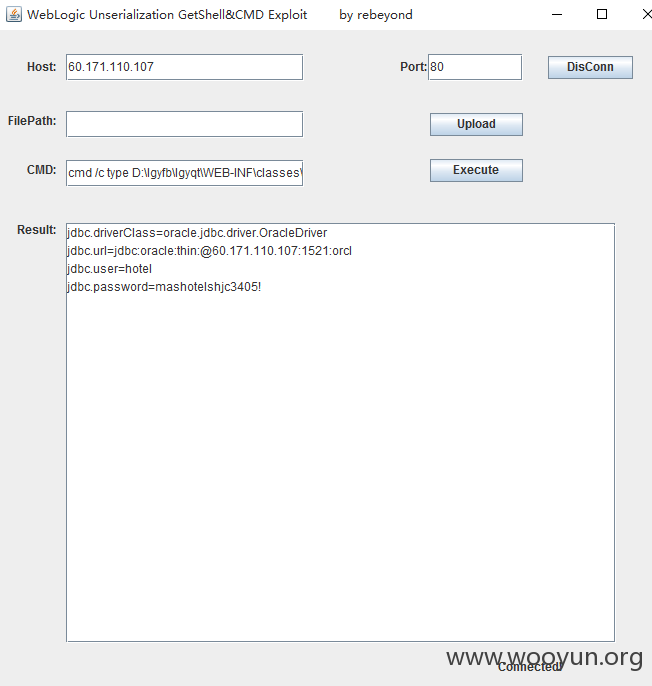

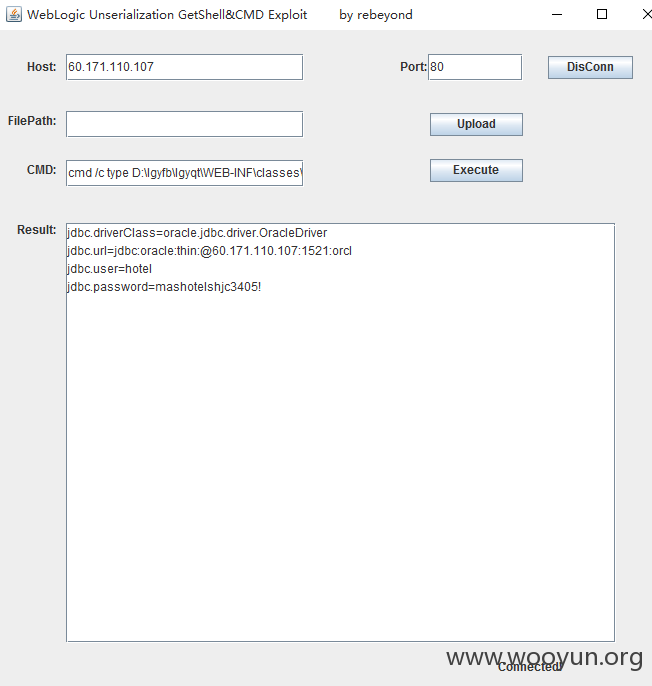

这次的很曲折,**.**.**.**/login.jsp?gotourl=http%3A%2F%2F**.**.**.**%2Findex.jsp&errmsg=&_dc=1451370538439 存在命令执行,但是权限被降权了,无法添加管理员,一开始进了死胡同了

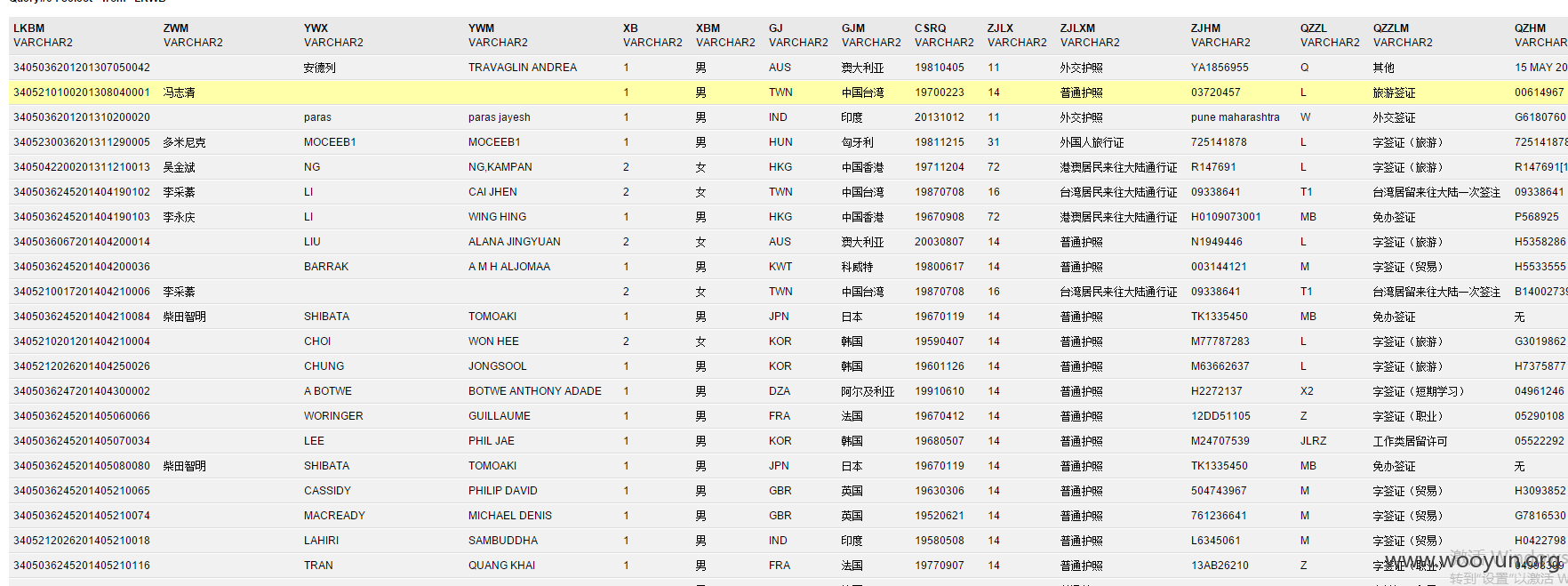

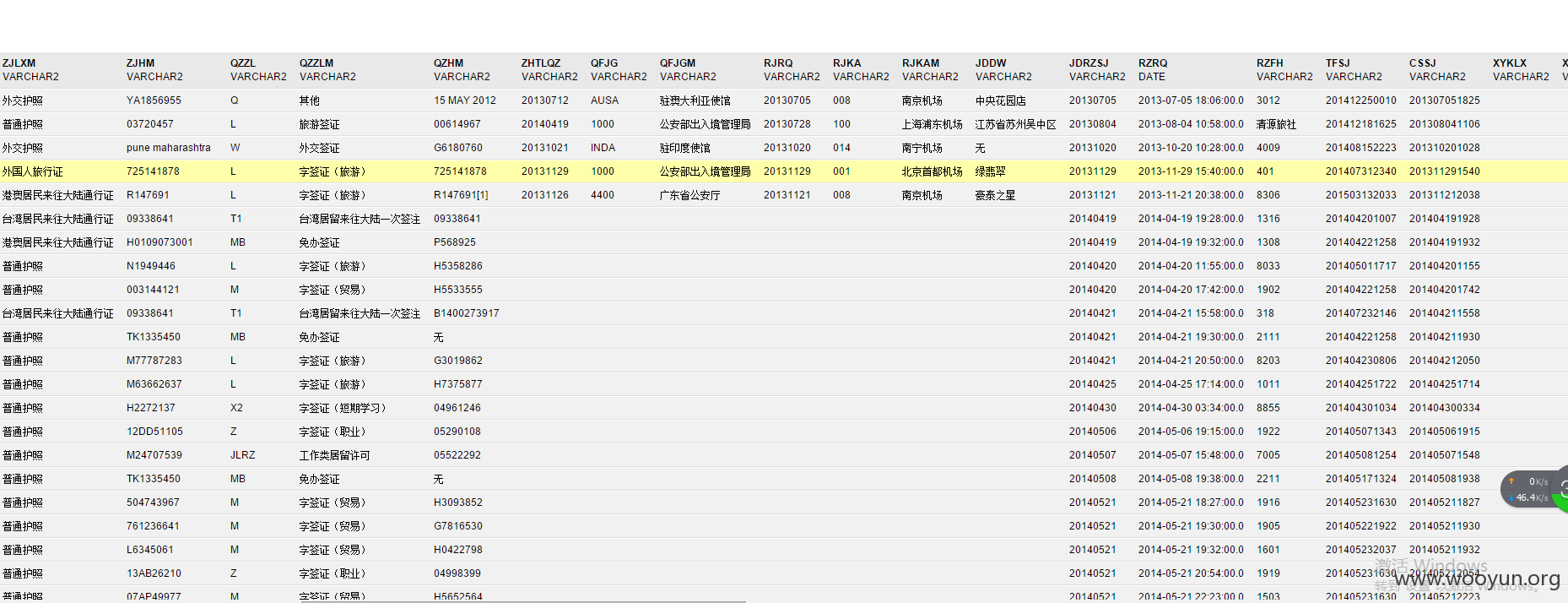

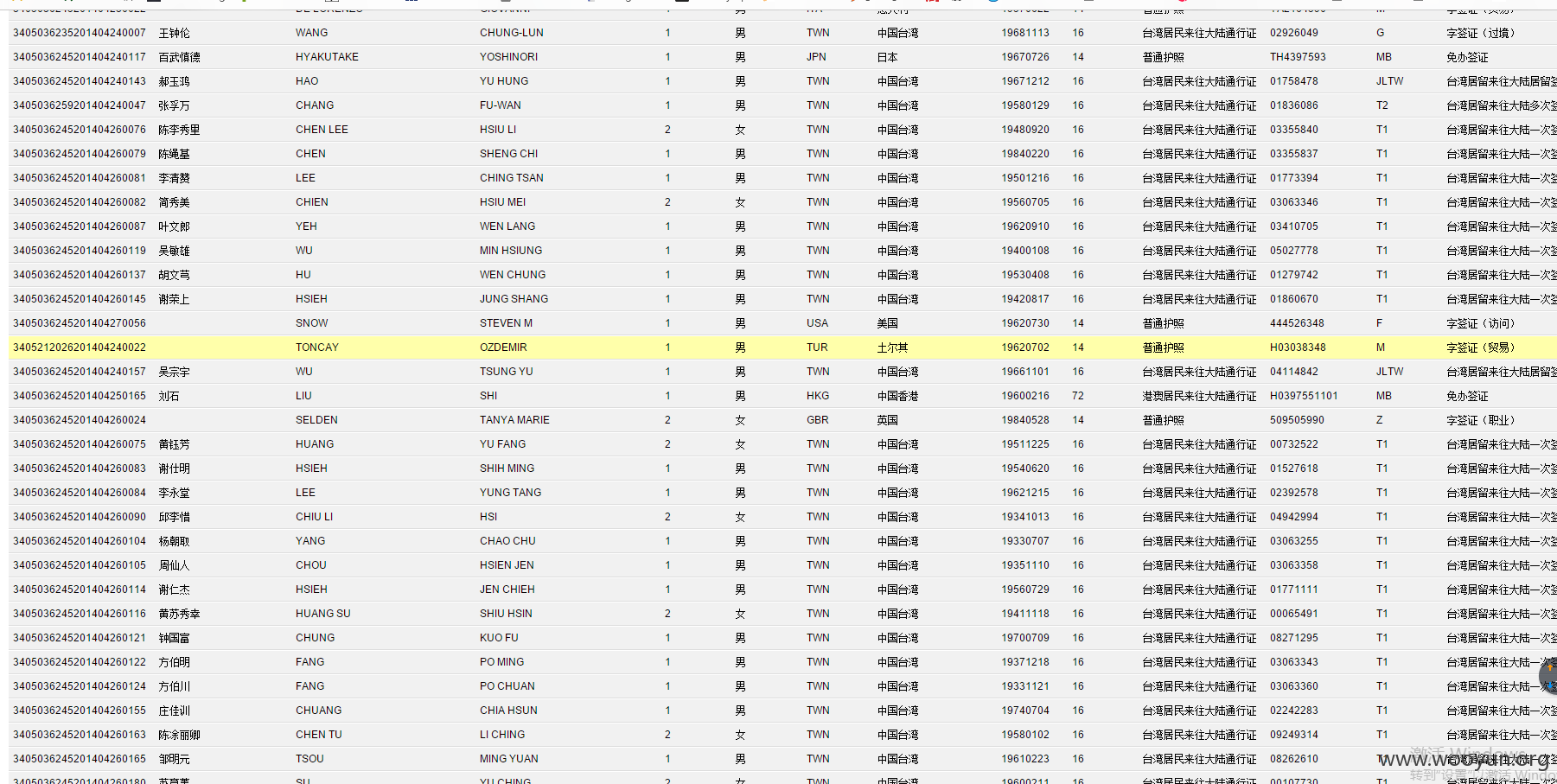

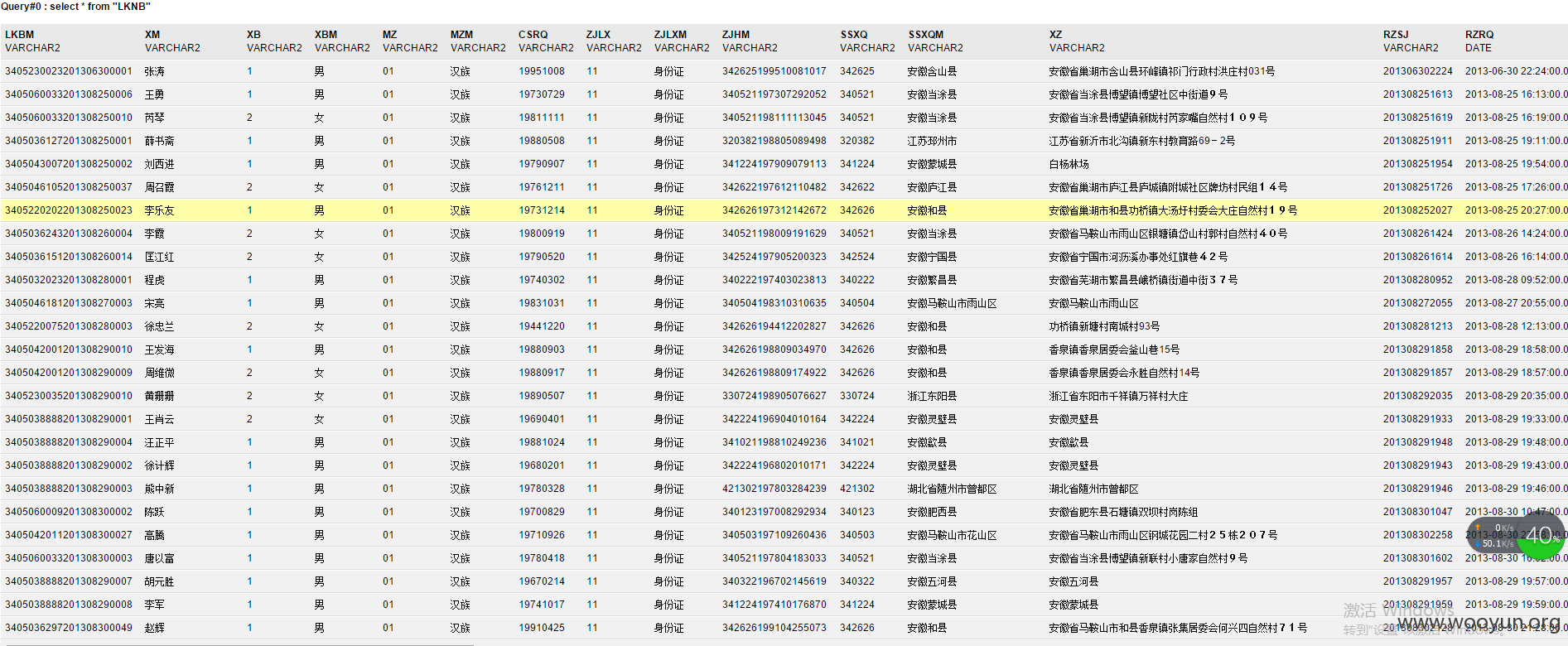

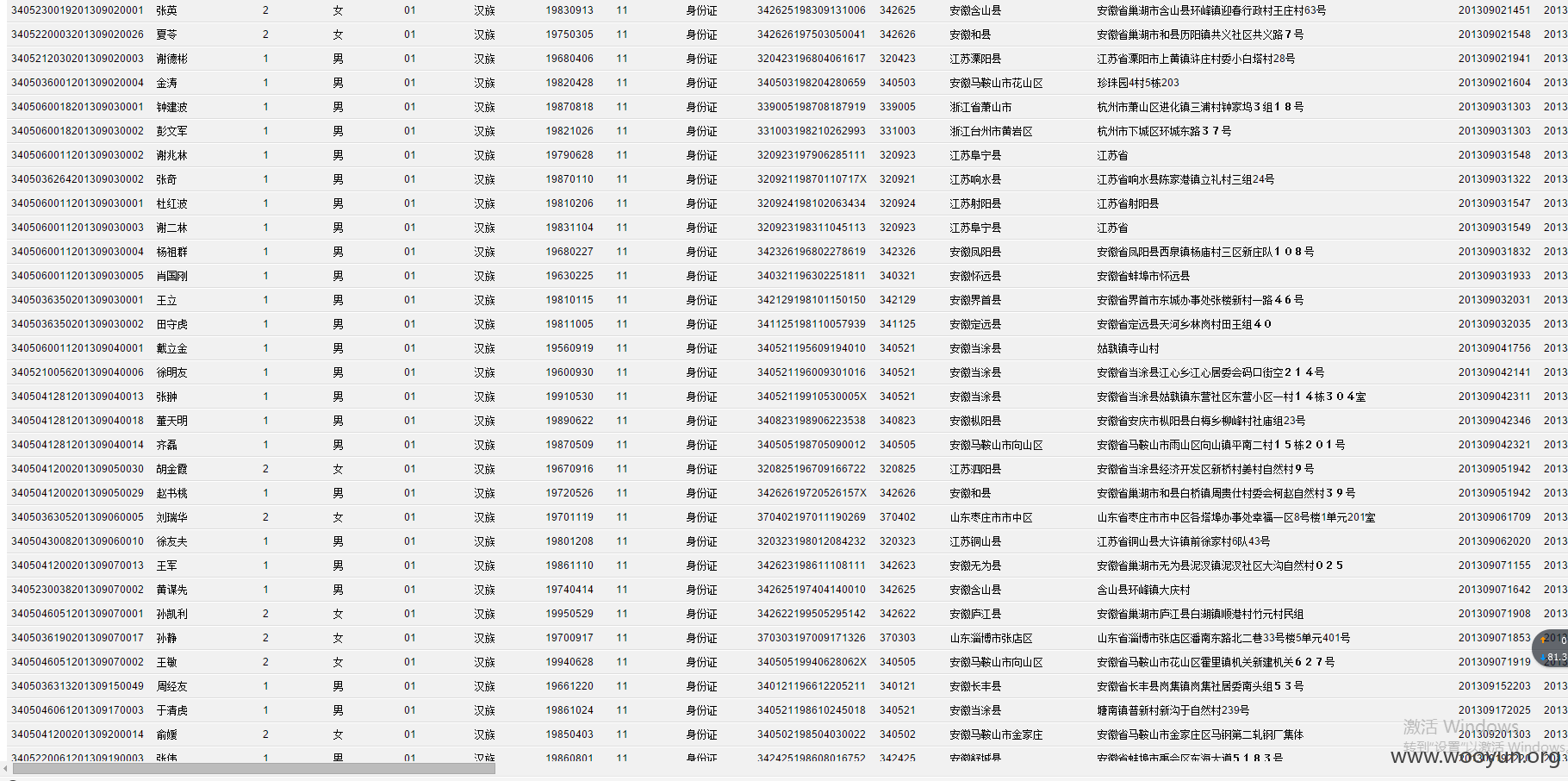

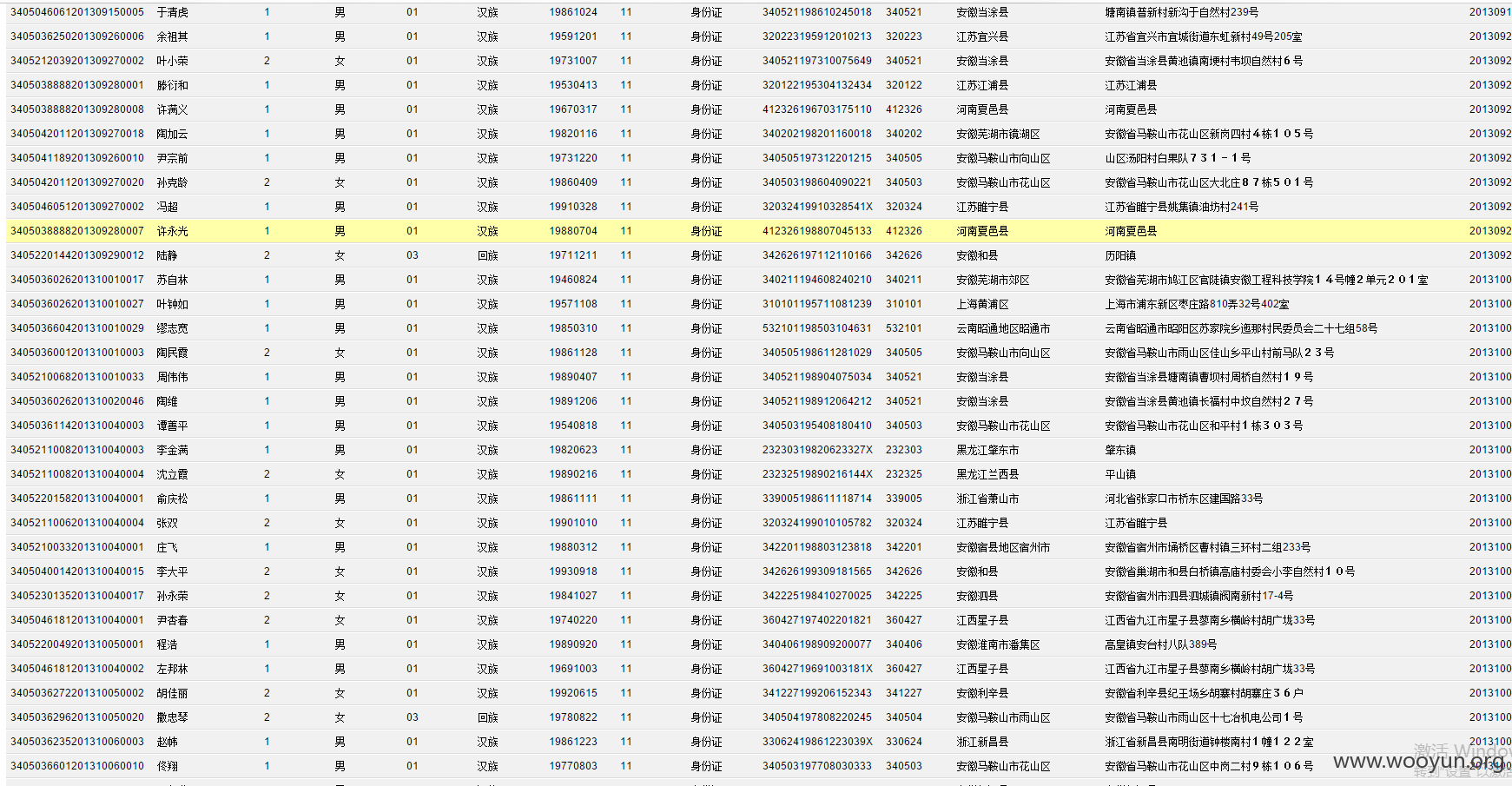

就要提权拿到服务器,因为这套源码验证session,你不登录打开任何jsp都是跳转到login.jsp。弄了两天,没拿下,后来想通了,我只要读取数据库的配置,然后随便拿个shell配置读取下就行了,因为数据库一般是外网,经过测试成功。

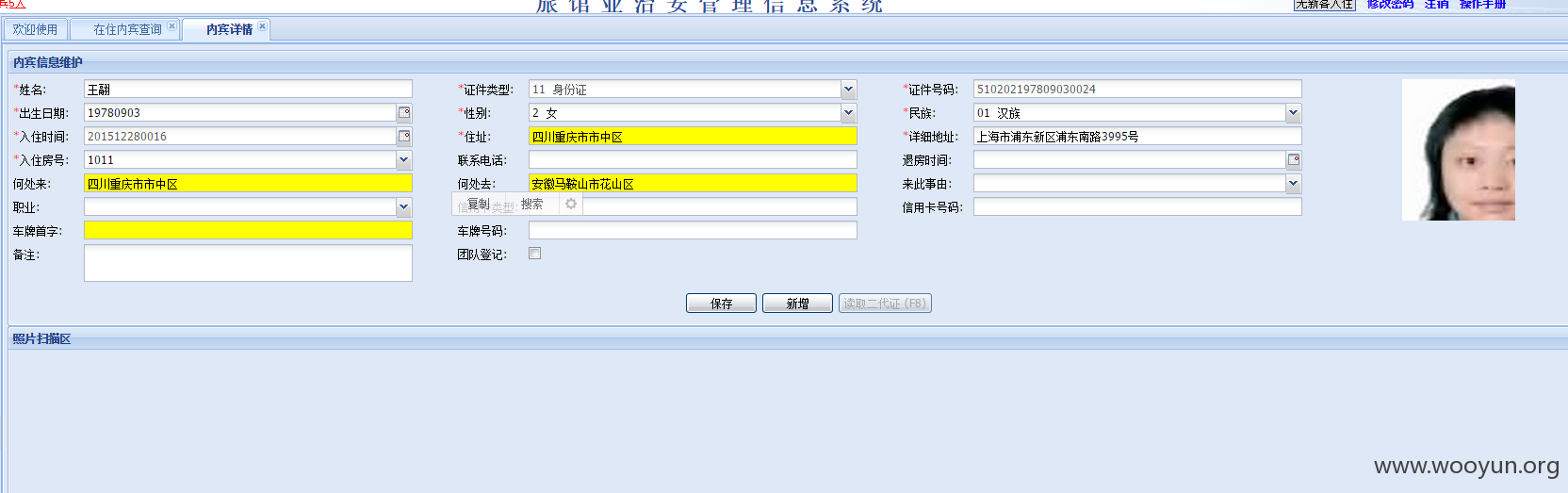

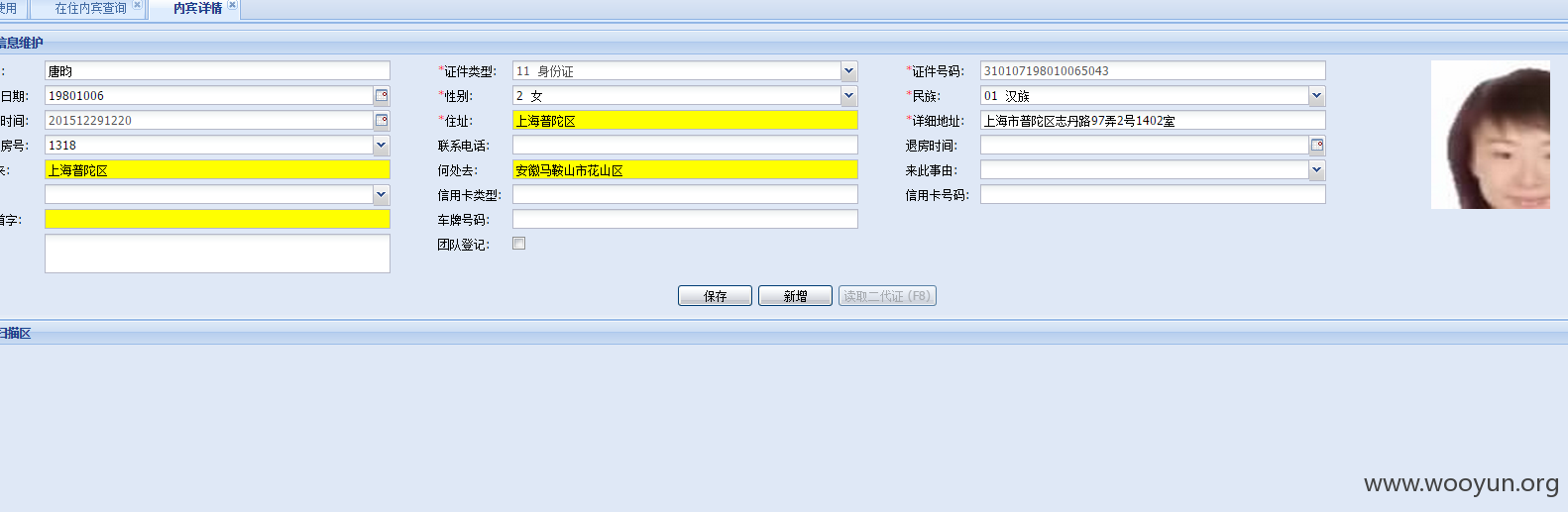

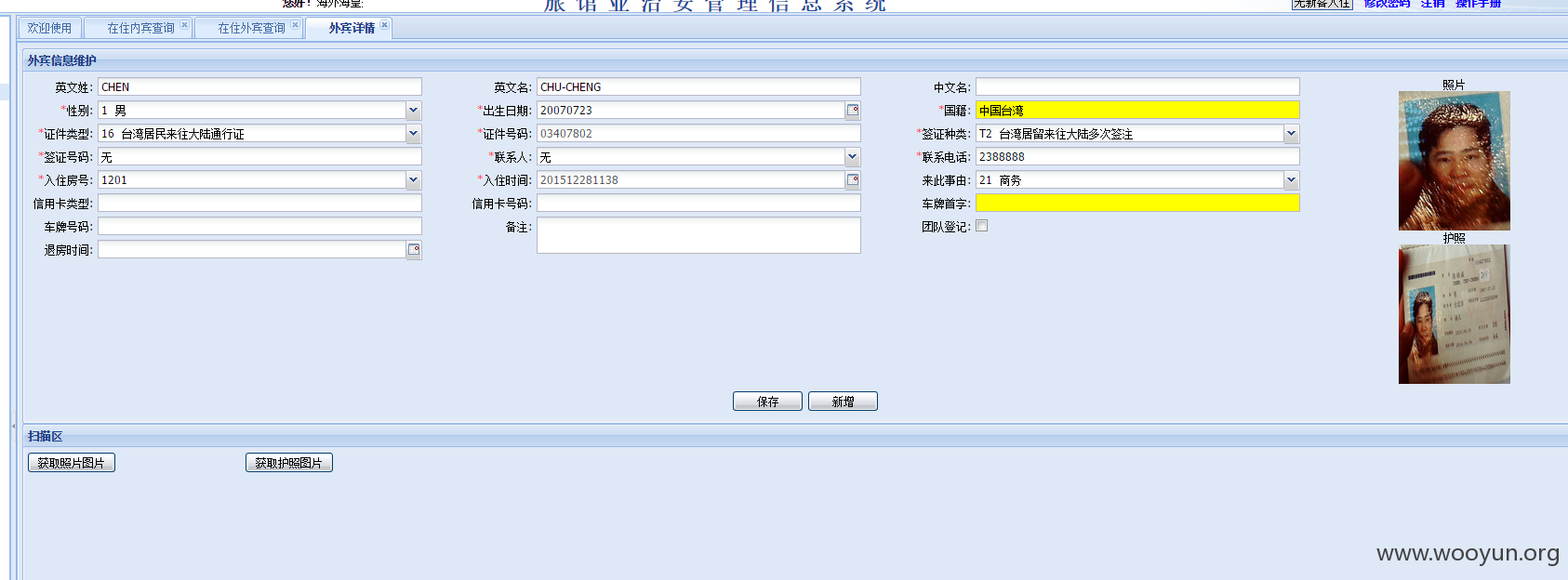

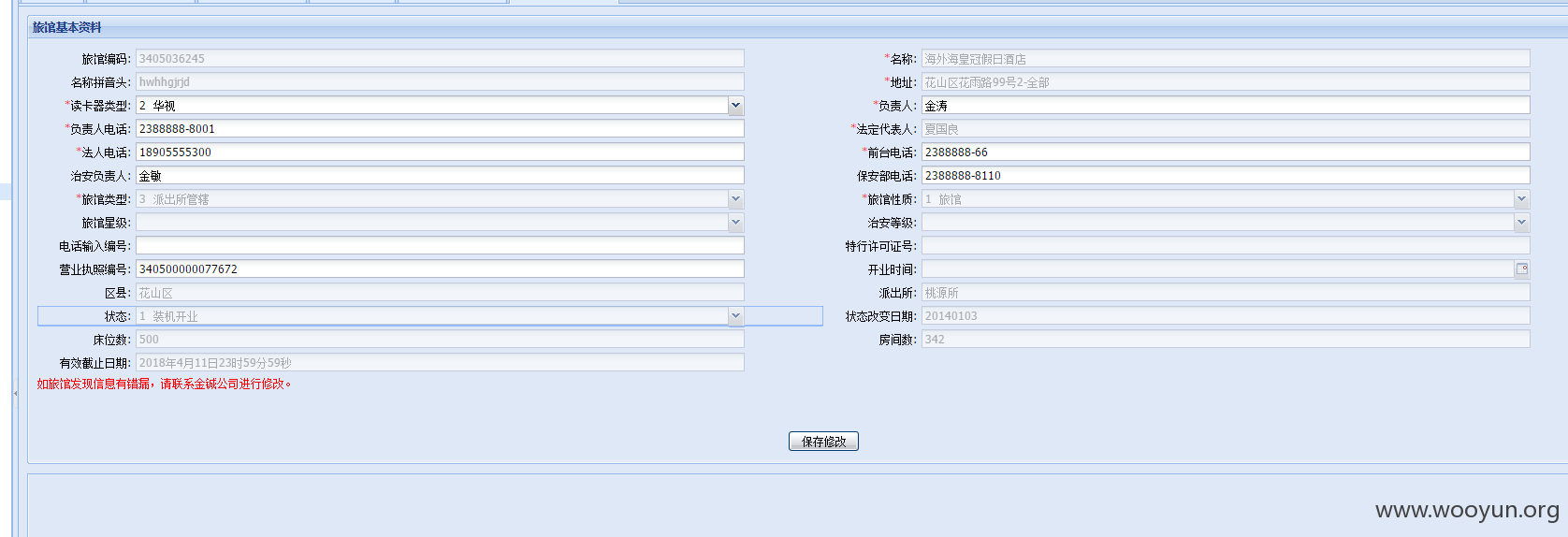

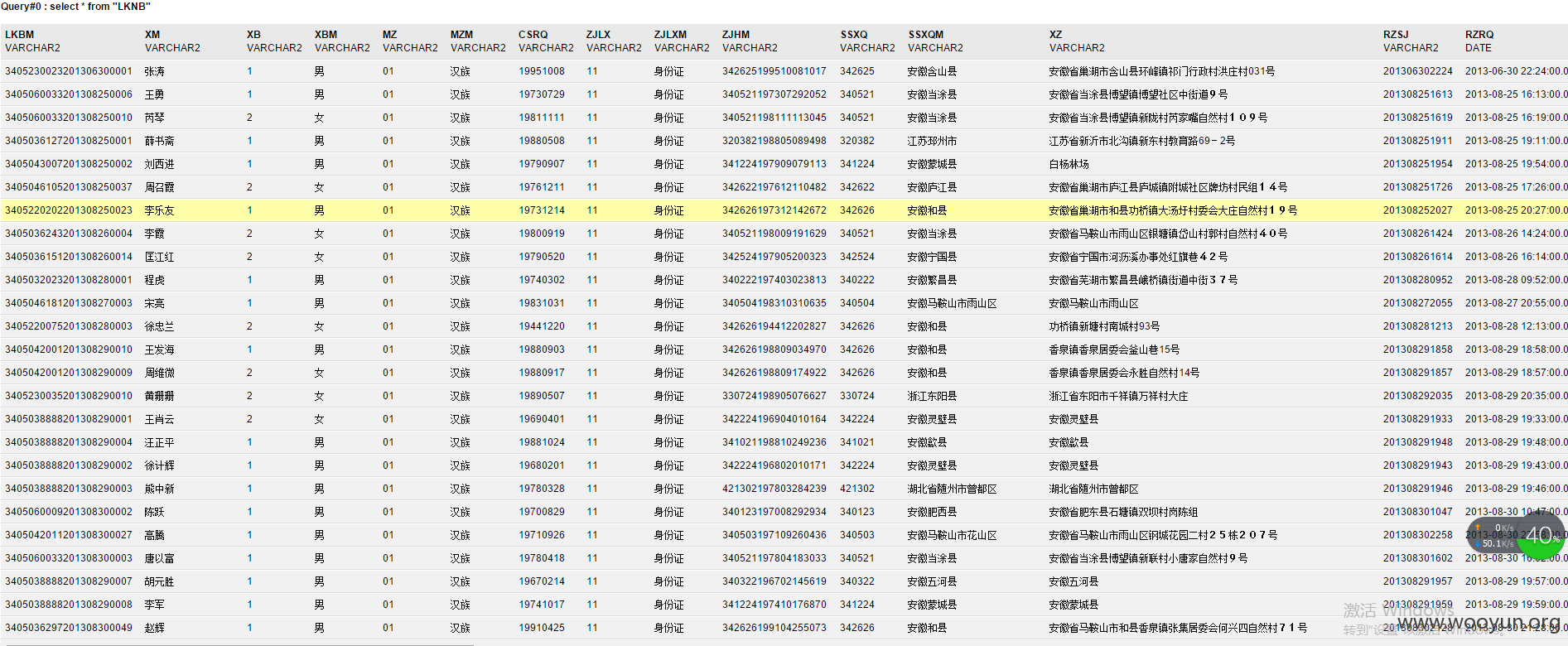

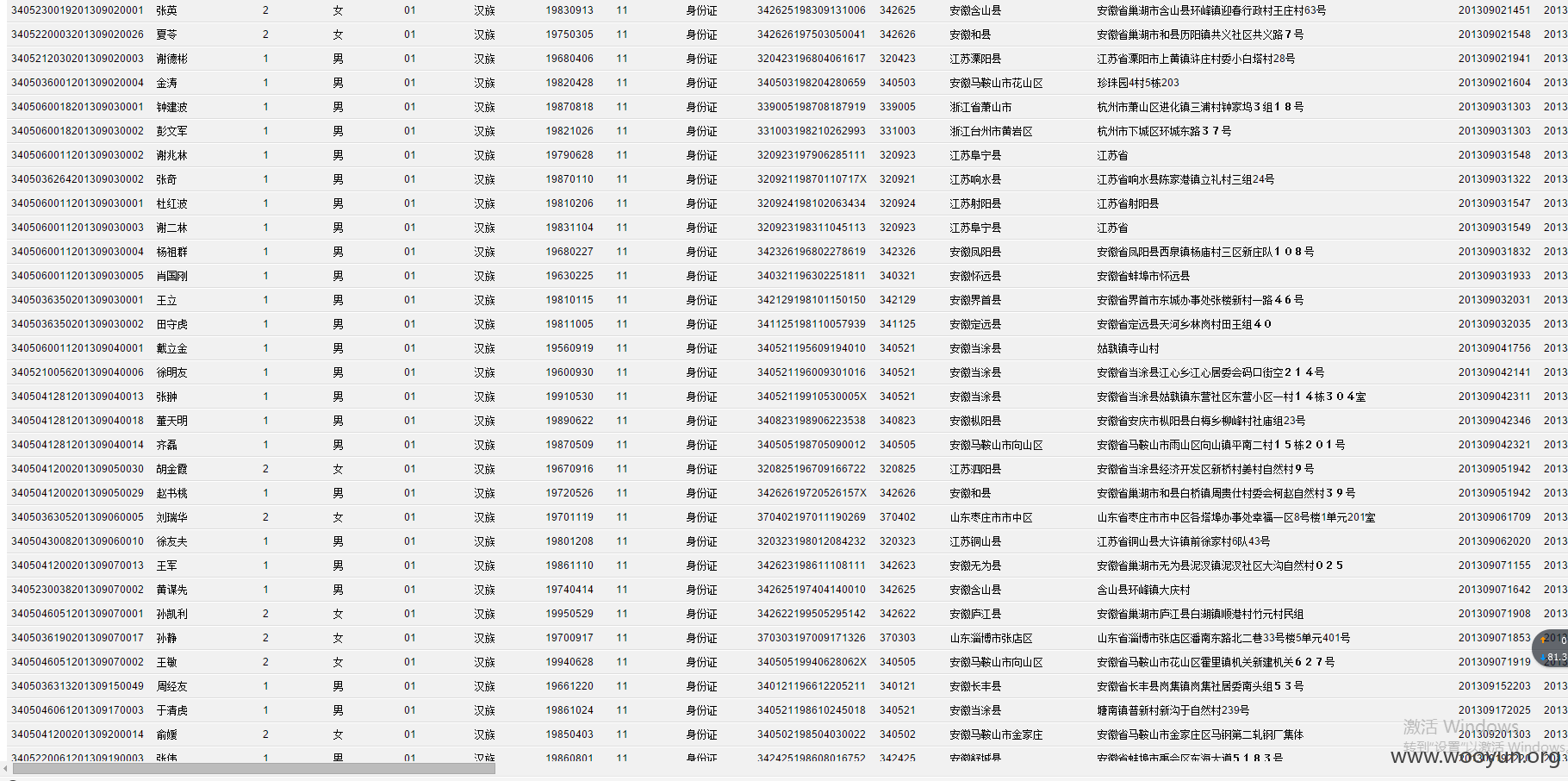

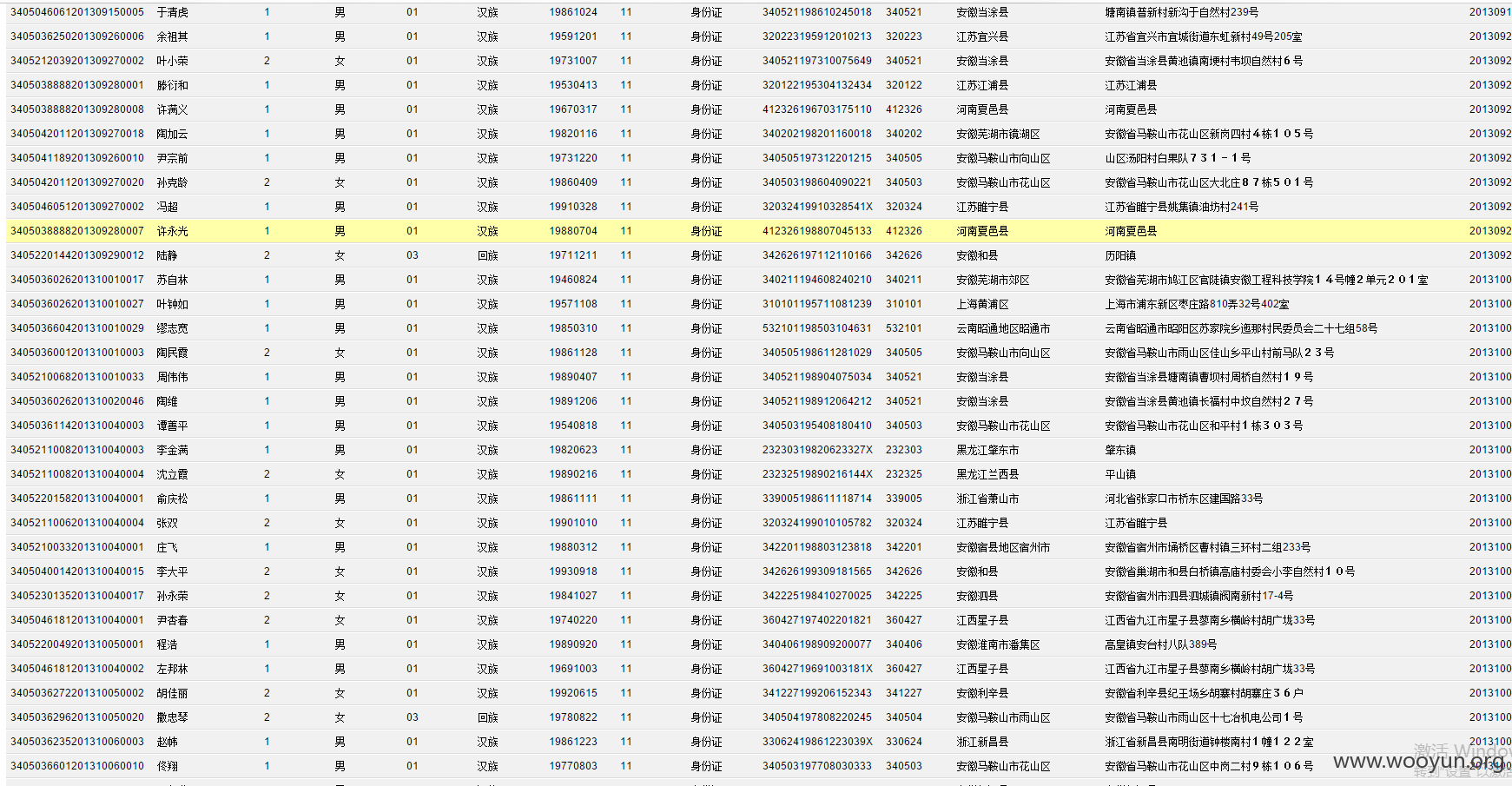

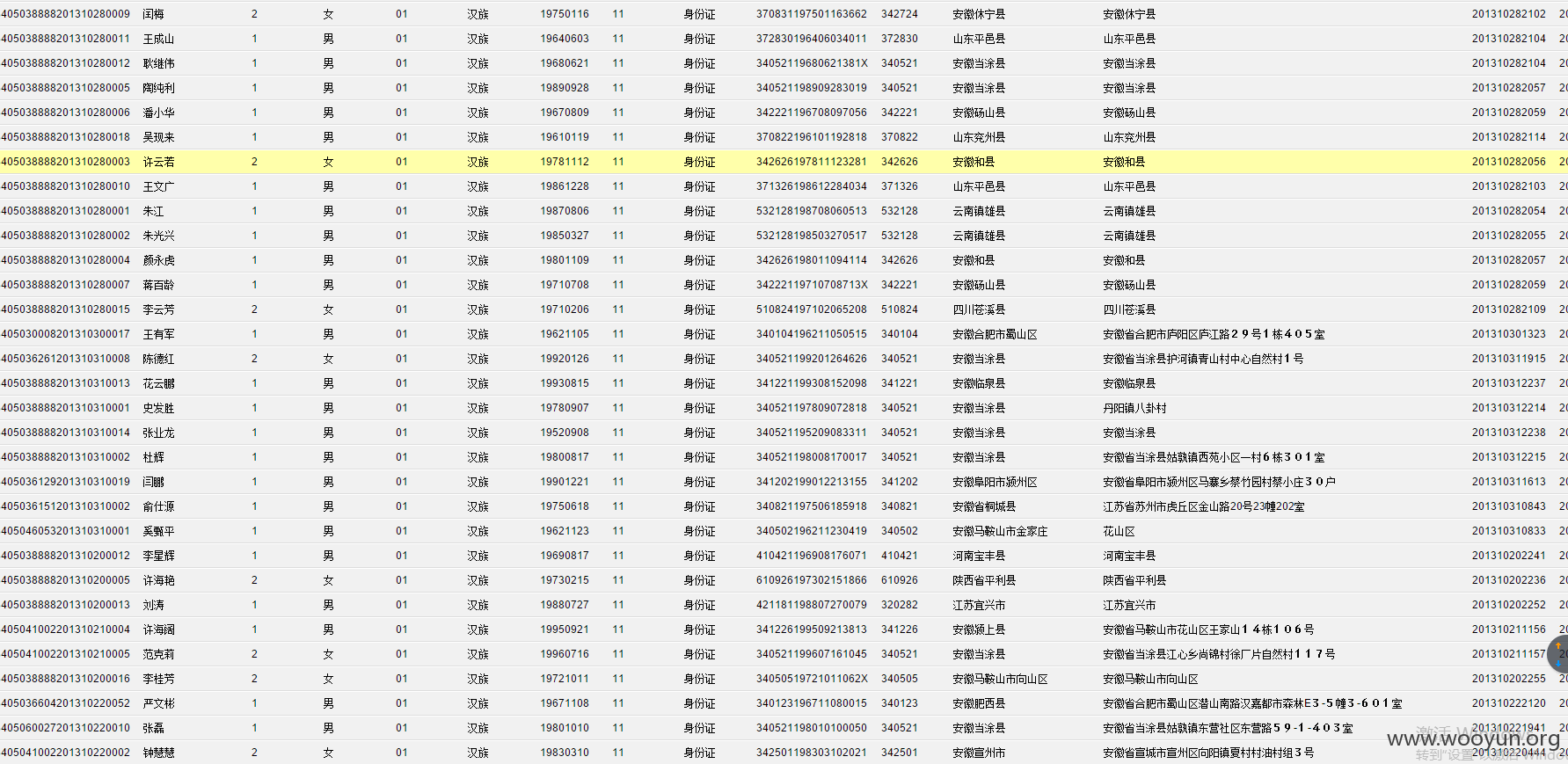

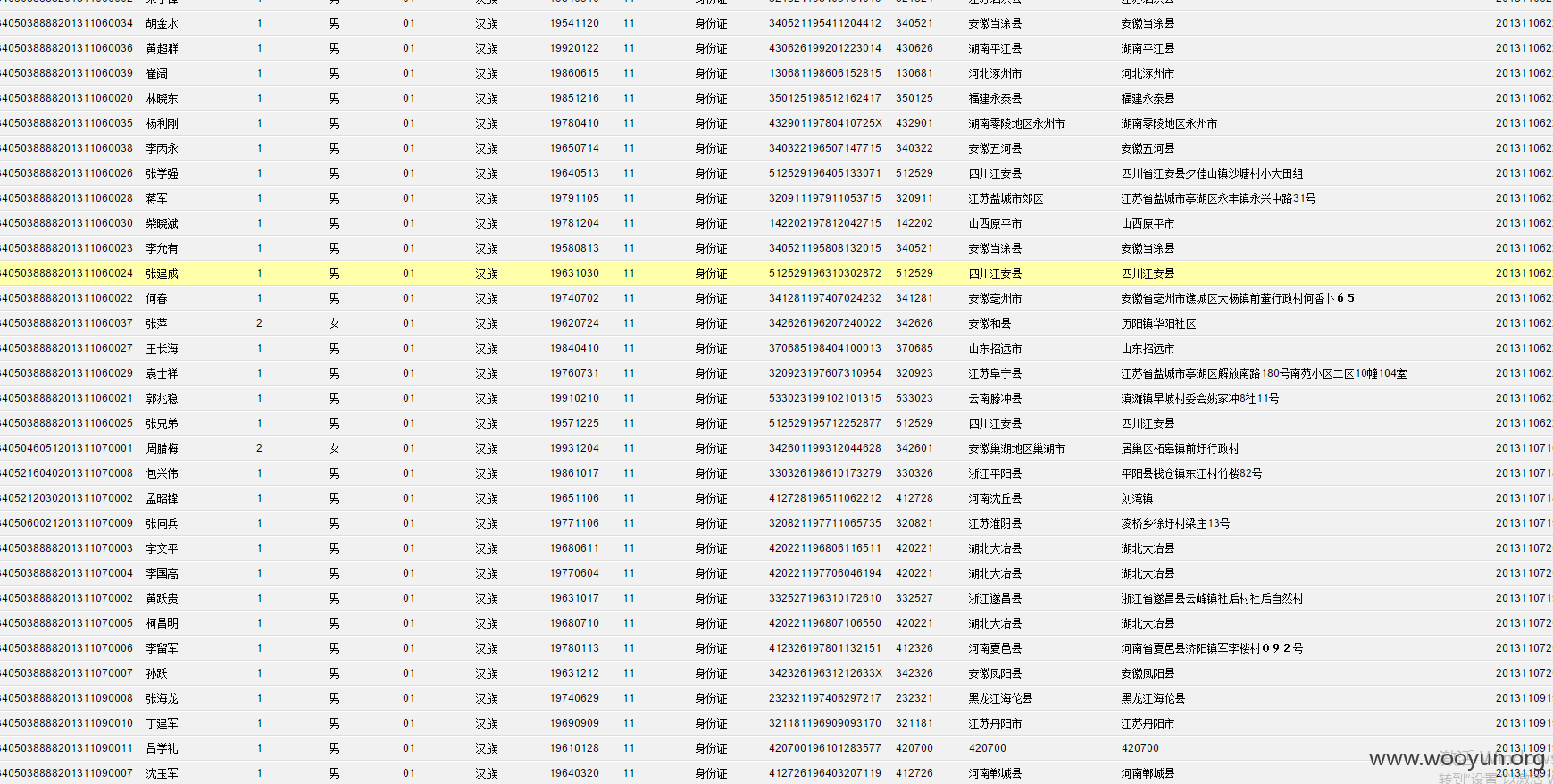

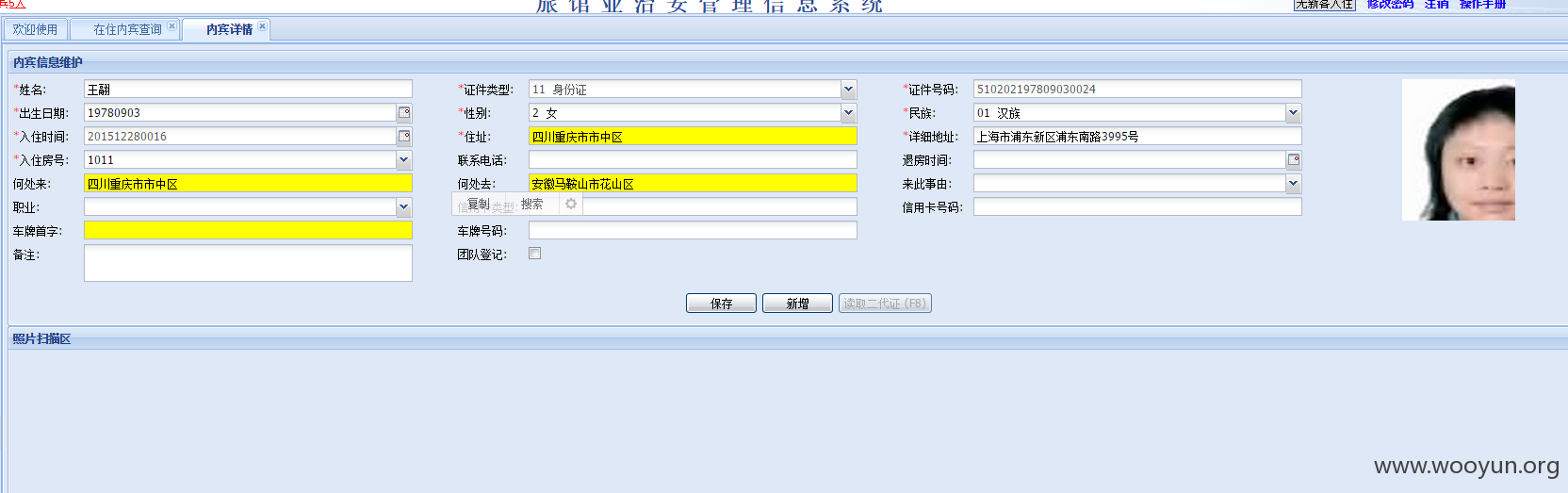

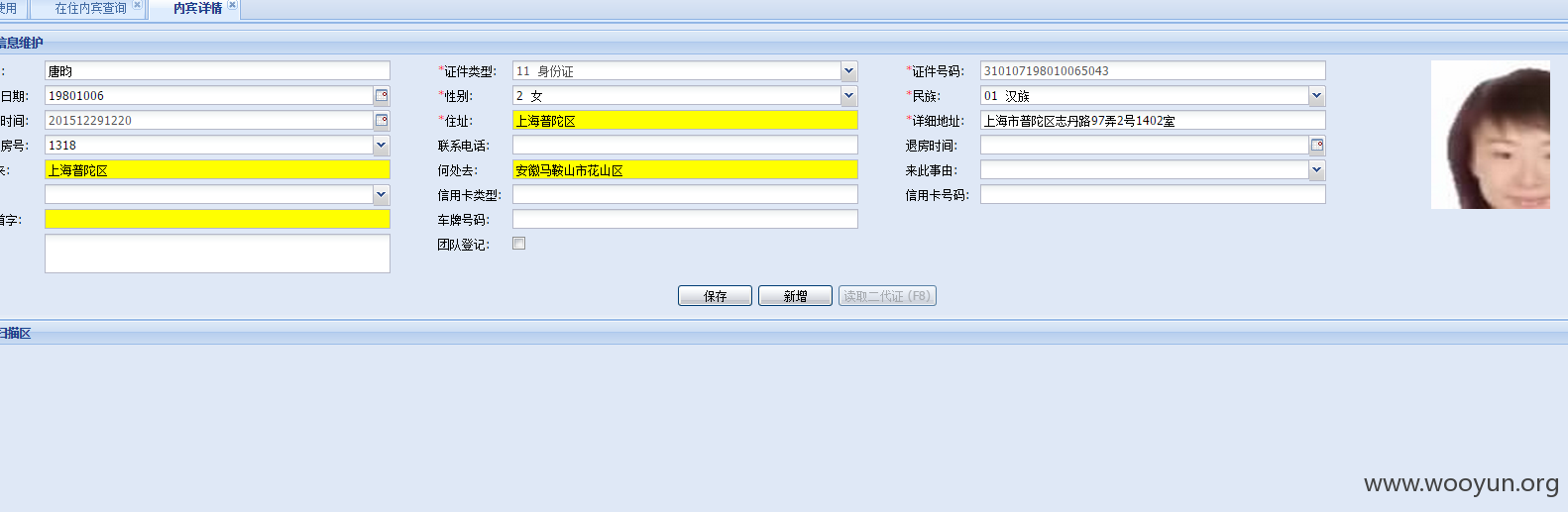

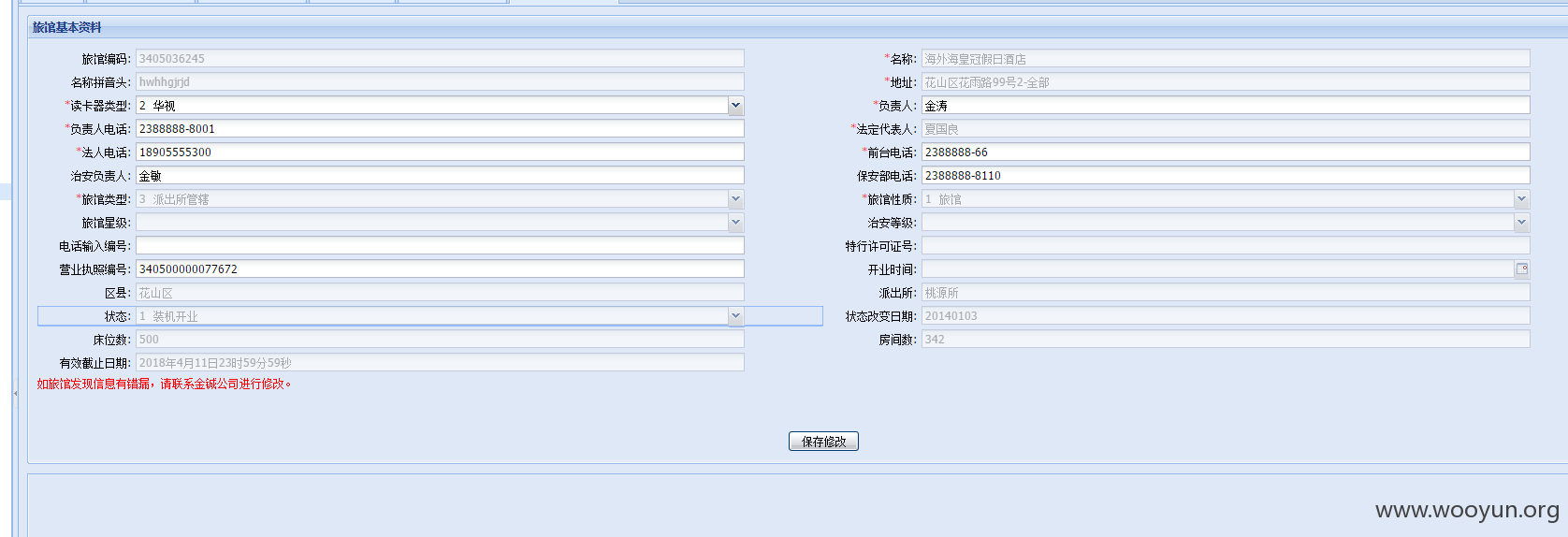

涉及了马鞍山全市的旅馆详情,这个市旅馆好多,目测1000+

下面会给出部分旅馆编号验证,还是123456偏多,有些已经改掉了。。

漏洞证明:

数据库配置

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-12-31 15:04

厂商回复:

感谢提交!!

验证确认所描述的问题,已通知其修复。

最新状态:

暂无