漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0174397

漏洞标题:商都网某分站弱口令可进后台和解析漏洞

相关厂商:shangdu.com

漏洞作者: xq17

提交时间:2016-02-02 16:43

修复时间:2016-02-21 01:50

公开时间:2016-02-21 01:50

漏洞类型:后台弱口令

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-02-02: 细节已通知厂商并且等待厂商处理中

2016-02-21: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

2333----希望这次能过啊。。审核

详细说明:

使用bugscan扫出来的---

phpmyadmin_crack_password

http://ws.shangdu.com/phpmyadmin/ |user:root pass:root

1 MS15-034 HTTP.sys 远程执行代码

MS15-034 http://game.shangdu.com/

HIGH

2 Nginx Multi-FastCGI Code Execution

http://game.shangdu.com/homeimages/autoChangeImages.js/%20\0.php

http://game.shangdu.com/homeimages/autoChangeImages.js/a.php

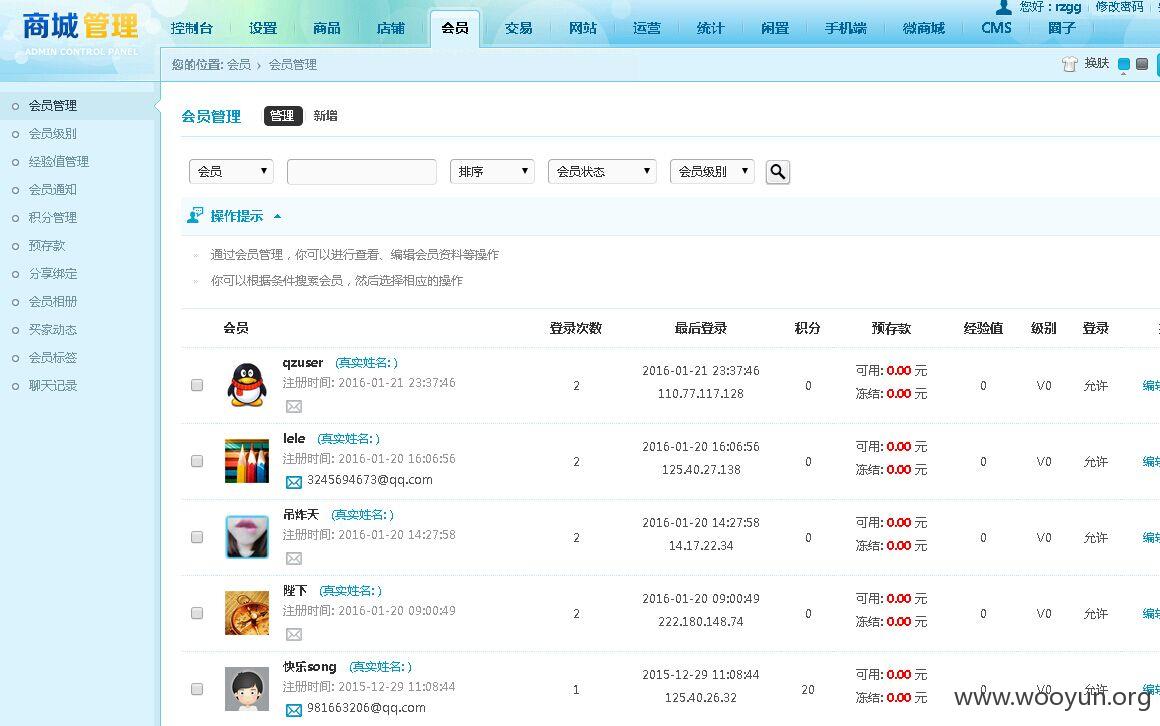

漏洞证明:

http://ws.shangdu.com/admin/index.php

rzgg

renzu2015

里面有个表的确是商都的---

来个截图吧

修复方案:

版权声明:转载请注明来源 xq17@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-02-21 01:50

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

暂无