漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0164150

漏洞标题:爆破天极传媒OA可泄露700多员工信息

相关厂商:天极传媒集团

漏洞作者: admin

提交时间:2015-12-24 11:50

修复时间:2016-02-06 10:45

公开时间:2016-02-06 10:45

漏洞类型:基础设施弱口令

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-24: 细节已通知厂商并且等待厂商处理中

2015-12-24: 厂商已经确认,细节仅向厂商公开

2016-01-03: 细节向核心白帽子及相关领域专家公开

2016-01-13: 细节向普通白帽子公开

2016-01-23: 细节向实习白帽子公开

2016-02-06: 细节向公众公开

简要描述:

审核大大说不详细,好吧,我把地址和弱口令都告诉你好了!

详细说明:

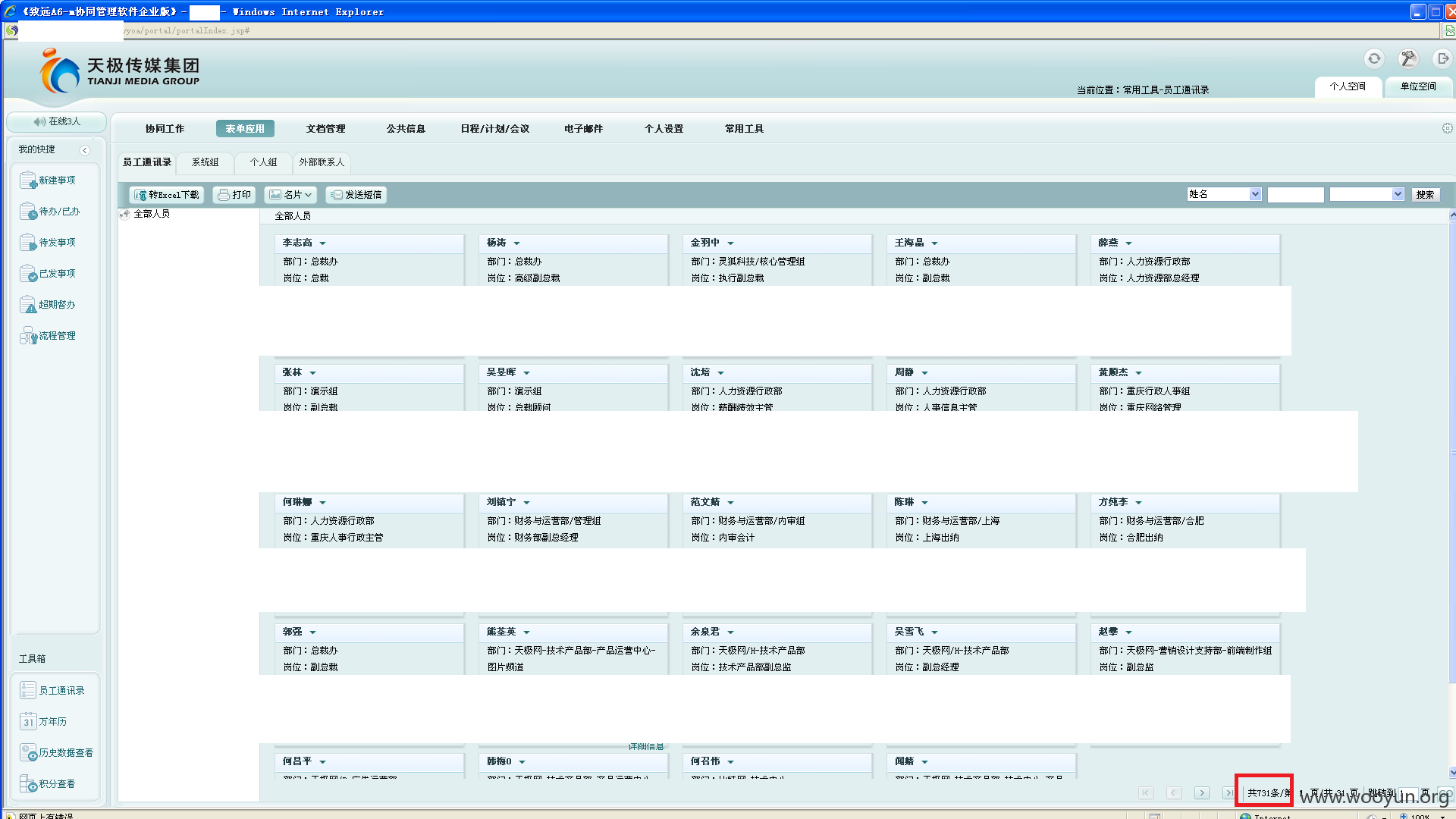

爆破出来的用户有两个

用户名:zouye 密码:123456

用户名:qinjing 密码:123456

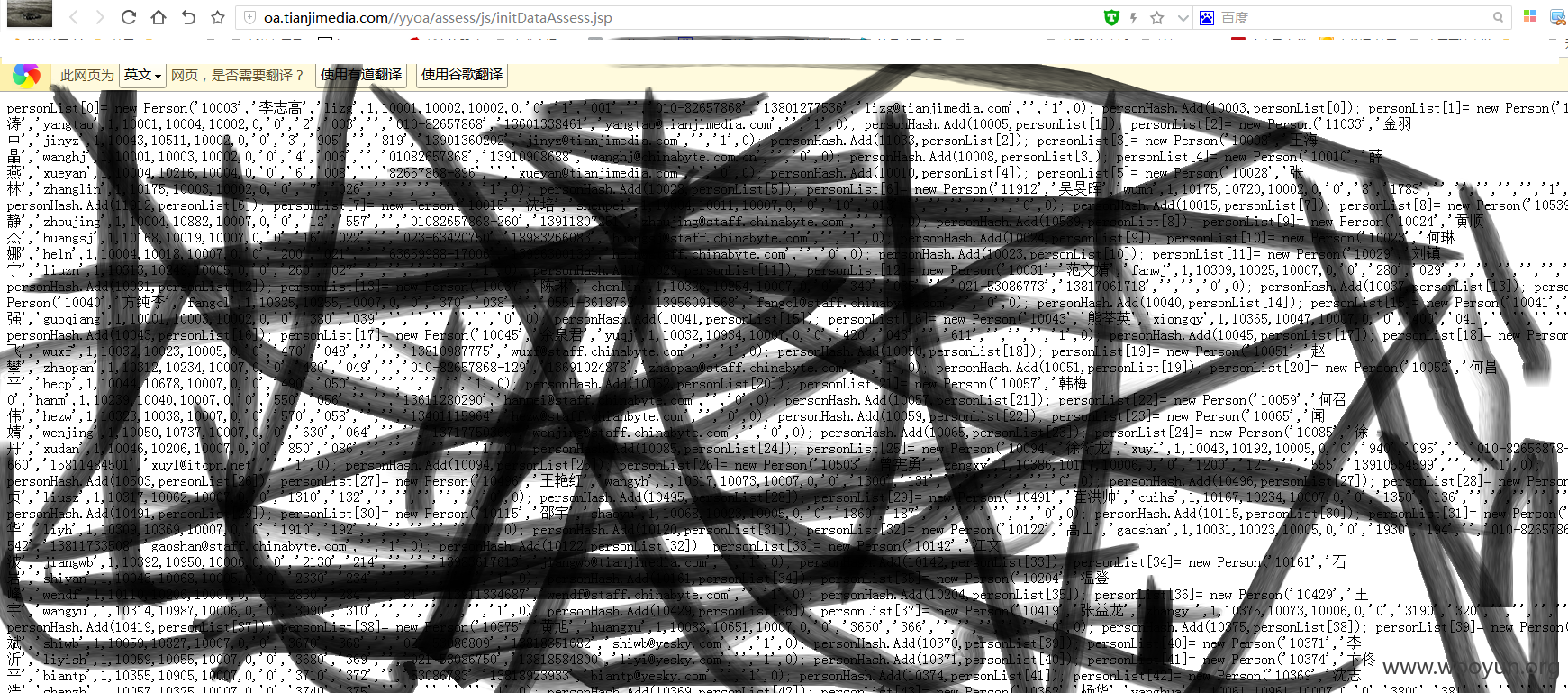

1、用的用友致远A6,http://oa.tianjimedia.com//yyoa/assess/js/initDataAssess.jsp 直接爆出用户的详细信息(包含电话,PS:当然有李总的!)。

2、通过这些信息做个字典。

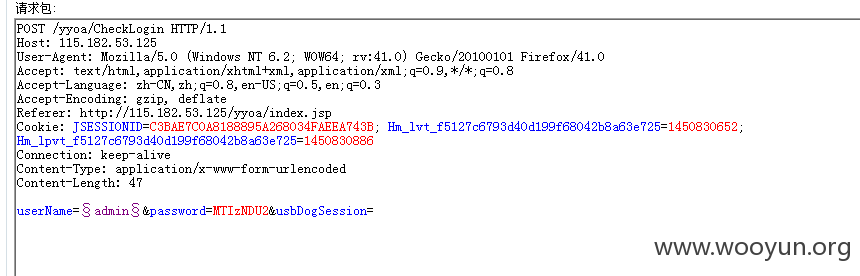

3、通过burpsuite抓包发现,密码传输是加密的,怎么加的我不知道!通过测试123456的加密后格式是MTIzNDU2。

4、将用户名设置为变量,密码不变!因为我相信每个企业总有那么一两个是的密码是123456.

漏洞证明:

修复方案:

给员工做安全培训,增强员工安全意识

版权声明:转载请注明来源 admin@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2015-12-24 11:53

厂商回复:

谢谢提醒!

最新状态:

暂无