漏洞概要

关注数(24)

关注此漏洞

漏洞标题:中科博华主页sql注入一枚

提交时间:2015-12-23 15:52

修复时间:2016-01-29 11:44

公开时间:2016-01-29 11:44

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经修复

Tags标签:

无

漏洞详情

披露状态:

2015-12-23: 细节已通知厂商并且等待厂商处理中

2015-12-23: 厂商已经确认,细节仅向厂商公开

2016-01-02: 细节向核心白帽子及相关领域专家公开

2016-01-12: 细节向普通白帽子公开

2016-01-22: 细节向实习白帽子公开

2016-01-29: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

最近学校领我们去实习

为了看看实习公司怎么样我就去公司主页逛了一圈

详细说明:

http://www.idtsec.com/

http://www.zkbh.com.cn/

两个域名解析到同一个IP

注入点

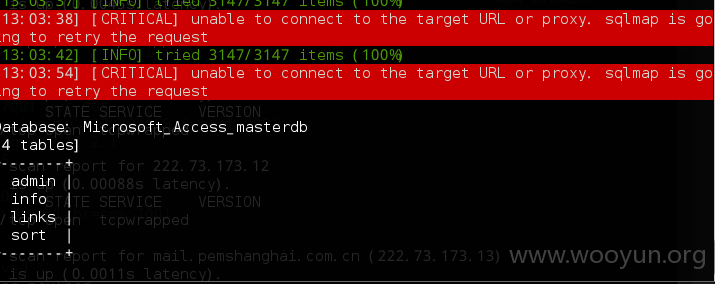

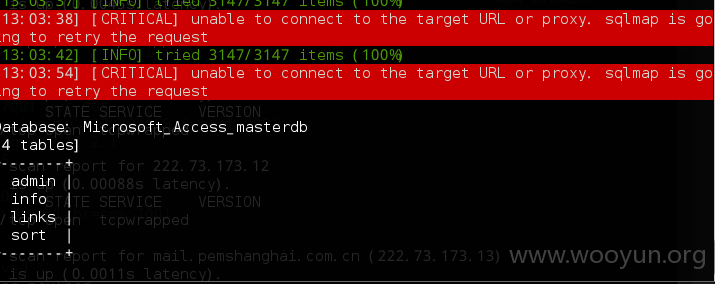

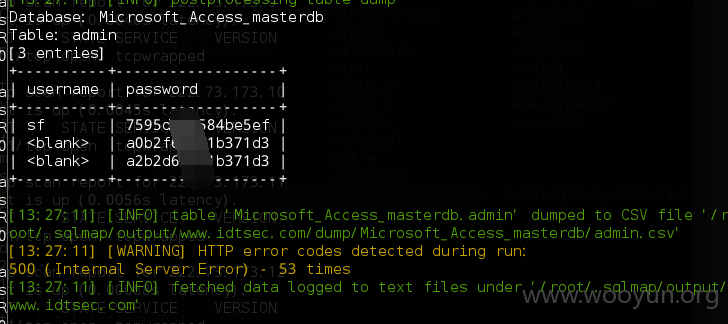

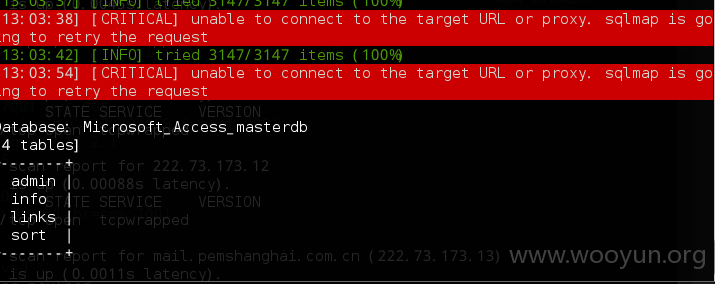

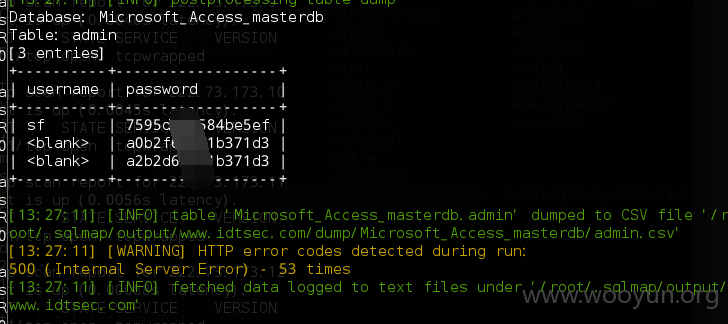

sqlmap 跑一下

搜索框的注入

![B}LI{7O41DG4A3O1S[]UL)1.png](http://wimg.zone.ci/upload/201512/2311354305116ca10b6fdb3ad0fc9d6e27ff20e1.png)

接着补充下

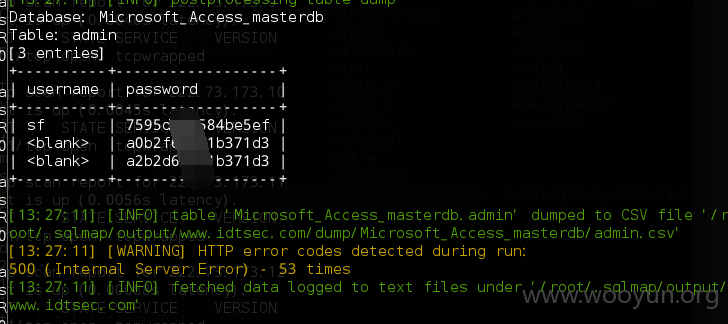

admin表

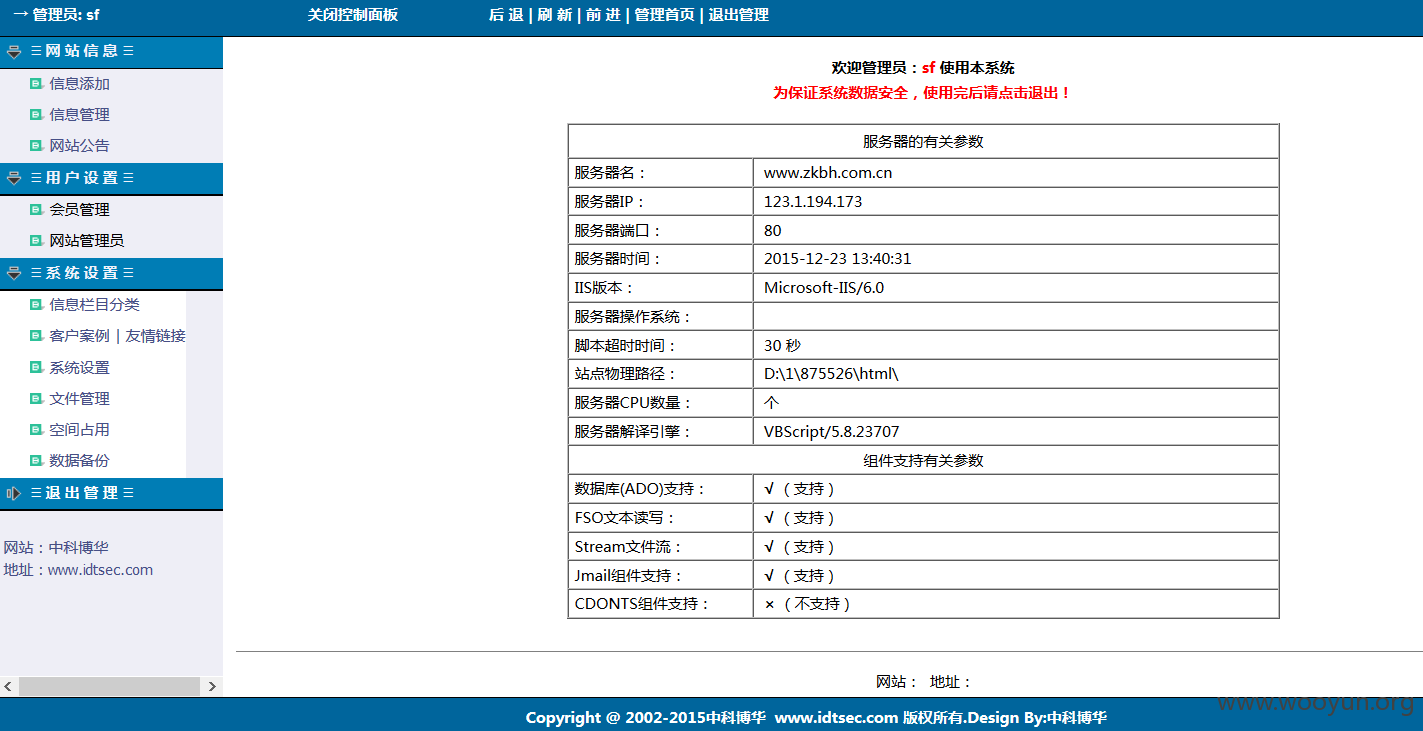

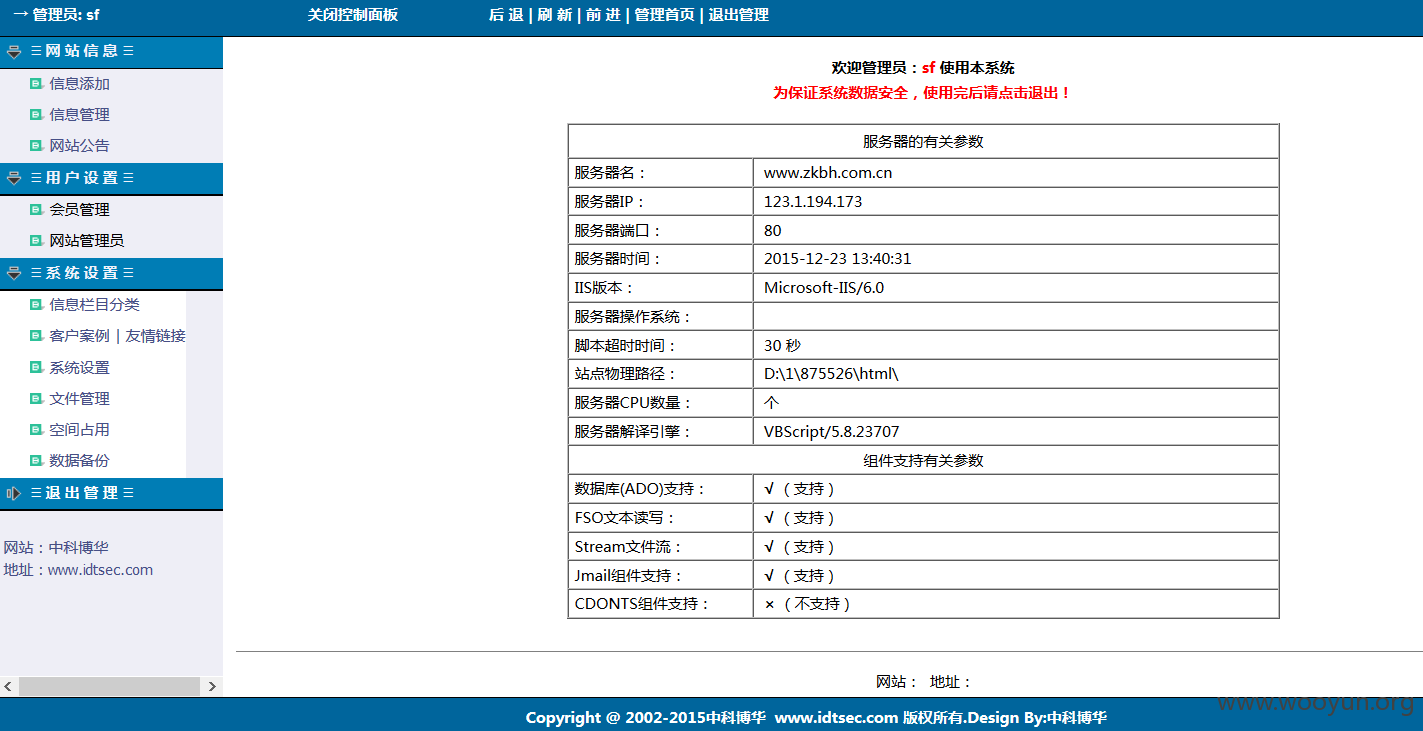

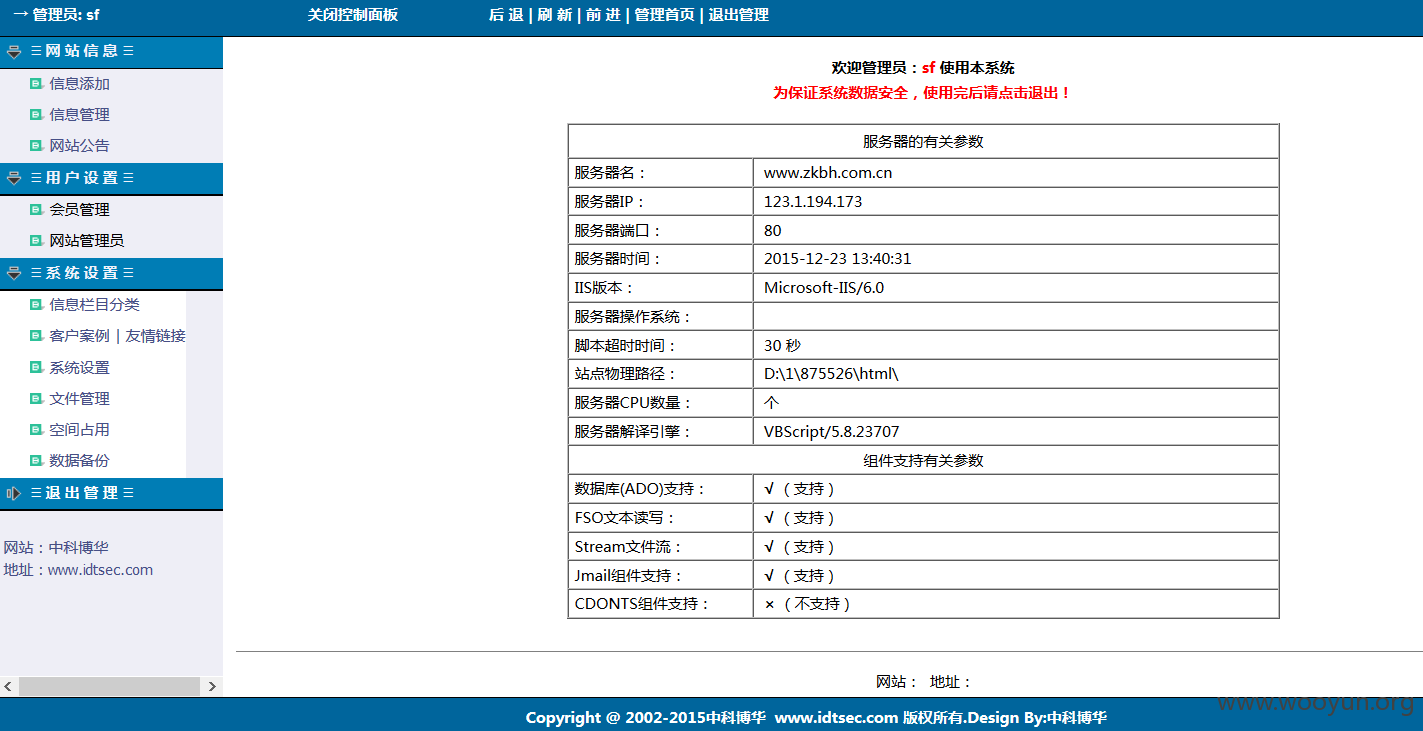

顺利进后台

有上传点不继续了

漏洞证明:

http://www.idtsec.com/

http://www.zkbh.com.cn/

两个域名解析到同一个IP

注入点

sqlmap 跑一下

搜索框的注入

![B}LI{7O41DG4A3O1S[]UL)1.png](http://wimg.zone.ci/upload/201512/2311354305116ca10b6fdb3ad0fc9d6e27ff20e1.png)

接着补充下

admin表

顺利进后台

有上传点不继续了

修复方案:

过滤

说好的安全专家了(你们宣讲的小哥说的,他还说你们乌云注册了)

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2015-12-23 16:17

厂商回复:

感谢提交,漏洞确实存在,不直接影响公司业务数据,将紧急修复此漏洞。

最新状态:

2016-01-29:漏洞已修复。

![B}LI{7O41DG4A3O1S[]UL)1.png](http://wimg.zone.ci/upload/201512/2311354305116ca10b6fdb3ad0fc9d6e27ff20e1.png)