漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-050336

漏洞标题:看我是如何拿下百度云ROM论坛管理组某成员账号

相关厂商:百度

漏洞作者: 漫步云端

提交时间:2014-02-07 14:25

修复时间:2014-03-24 14:25

公开时间:2014-03-24 14:25

漏洞类型:账户体系控制不严

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-02-07: 细节已通知厂商并且等待厂商处理中

2014-02-08: 厂商已经确认,细节仅向厂商公开

2014-02-18: 细节向核心白帽子及相关领域专家公开

2014-02-28: 细节向普通白帽子公开

2014-03-10: 细节向实习白帽子公开

2014-03-24: 细节向公众公开

简要描述:

员工密码安全意识尤为重要!

详细说明:

看了沦沦牛的几篇看我如何搞定XX之大系列数据后,开始了我自己的旅程!

目标:

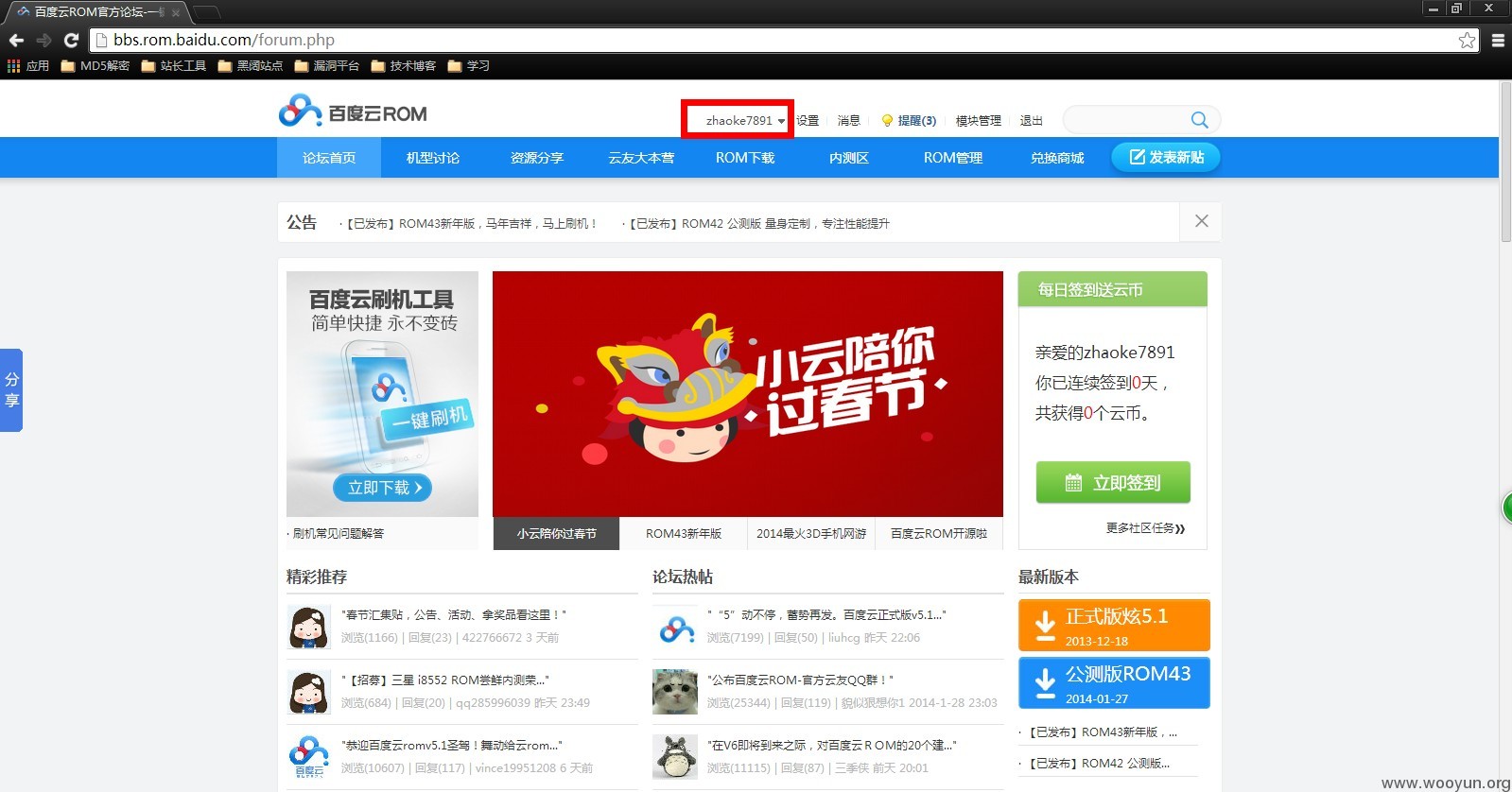

百度云ROM论坛 http://bbs.rom.baidu.com/

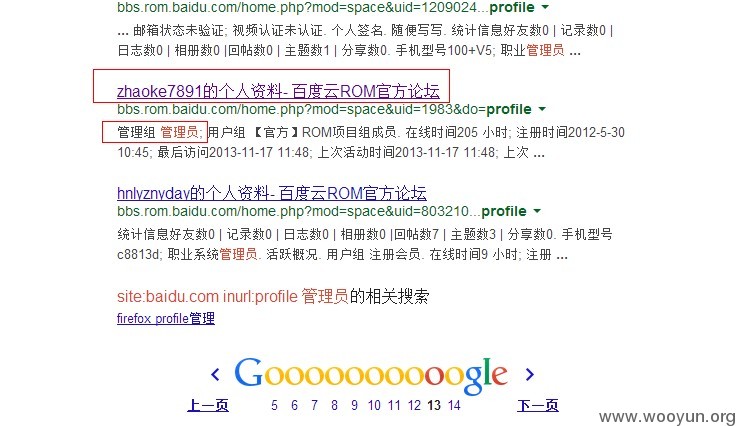

首先:google site:bbs.rom.baidu.com inurl:profile 管理员

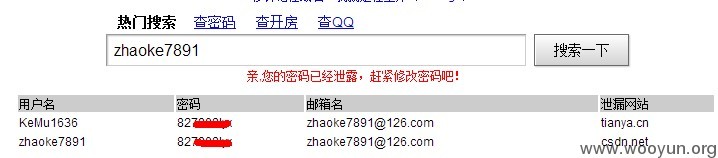

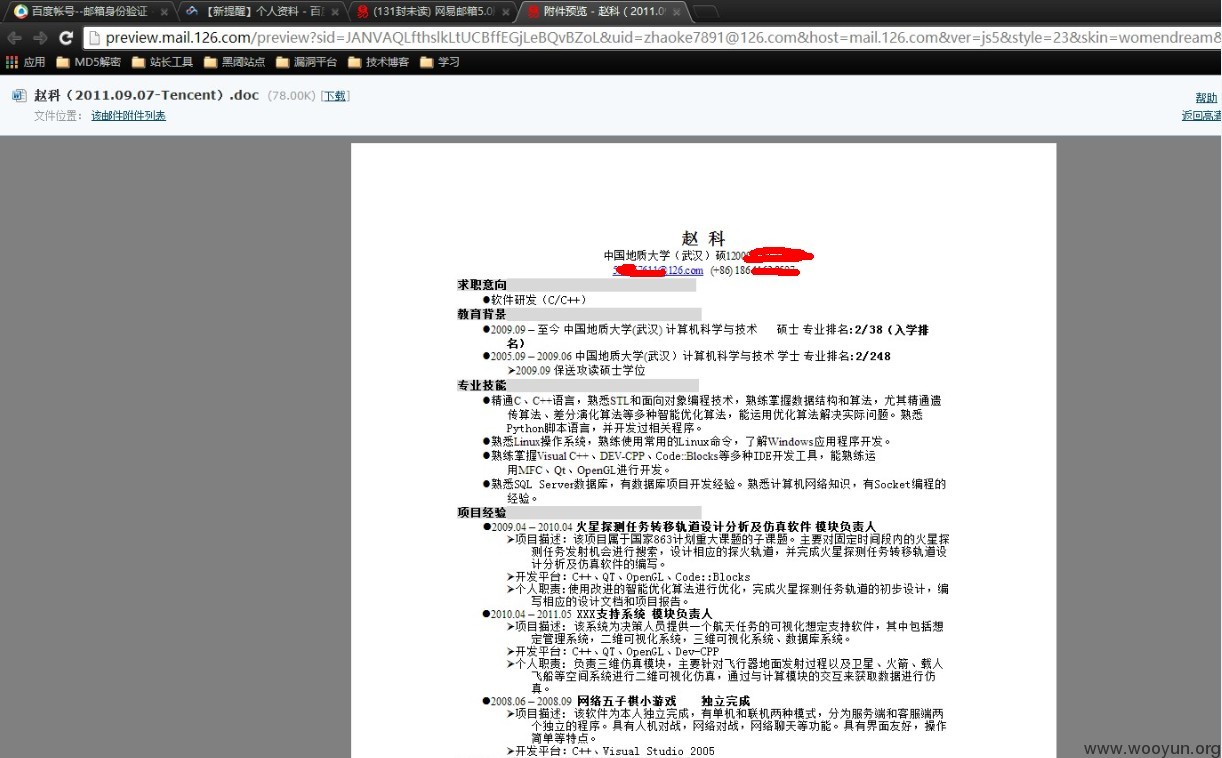

利用此账号 zhaoke7891 然后社工库查之

利用已泄露的密码去登陆百度账号,没有成功!然后又利用这个信息去尝试组合密码还是没有成功。

接下来看看他的126邮箱是否可以登陆,也没有成功!那么就去找回密码!

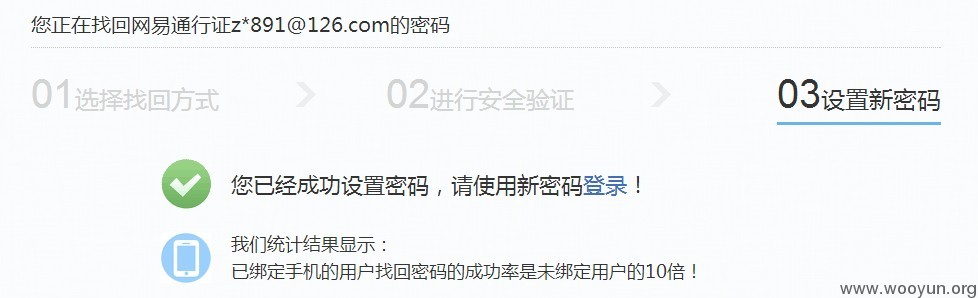

通过QQ号码 邮箱以及密码提示问题都没有成功。但此邮箱可以通过安全码找回。

安全码就是他已泄露的那个密码,然后直接下一步,并设置了新密码

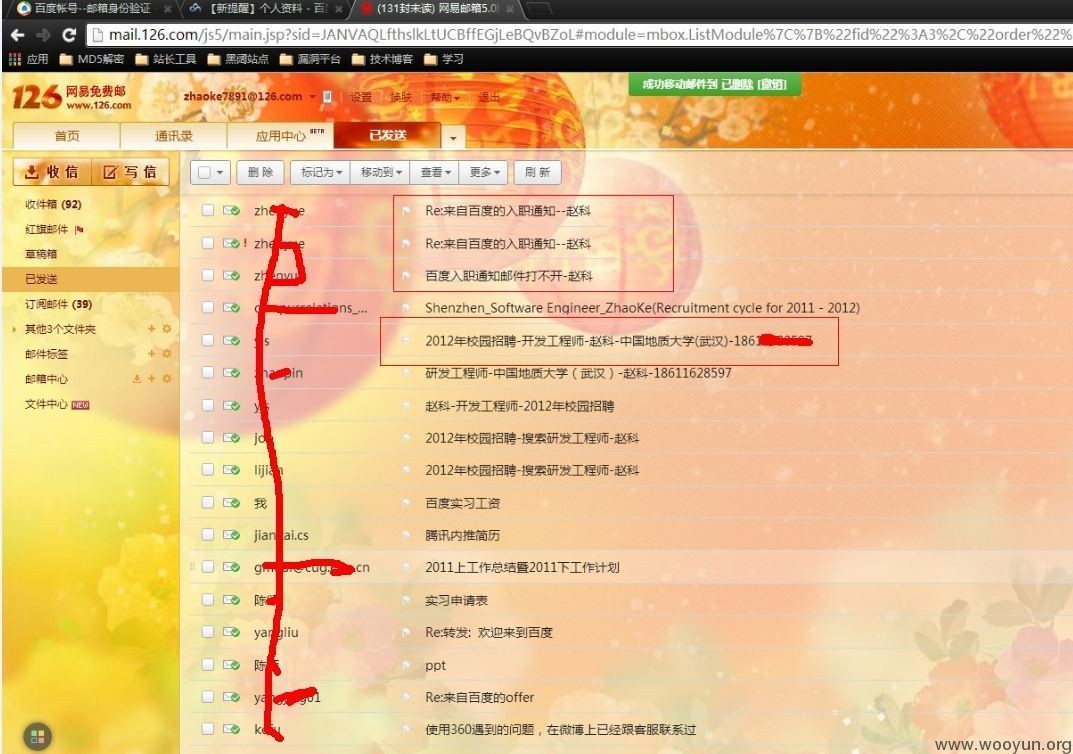

之后成功登陆其邮箱

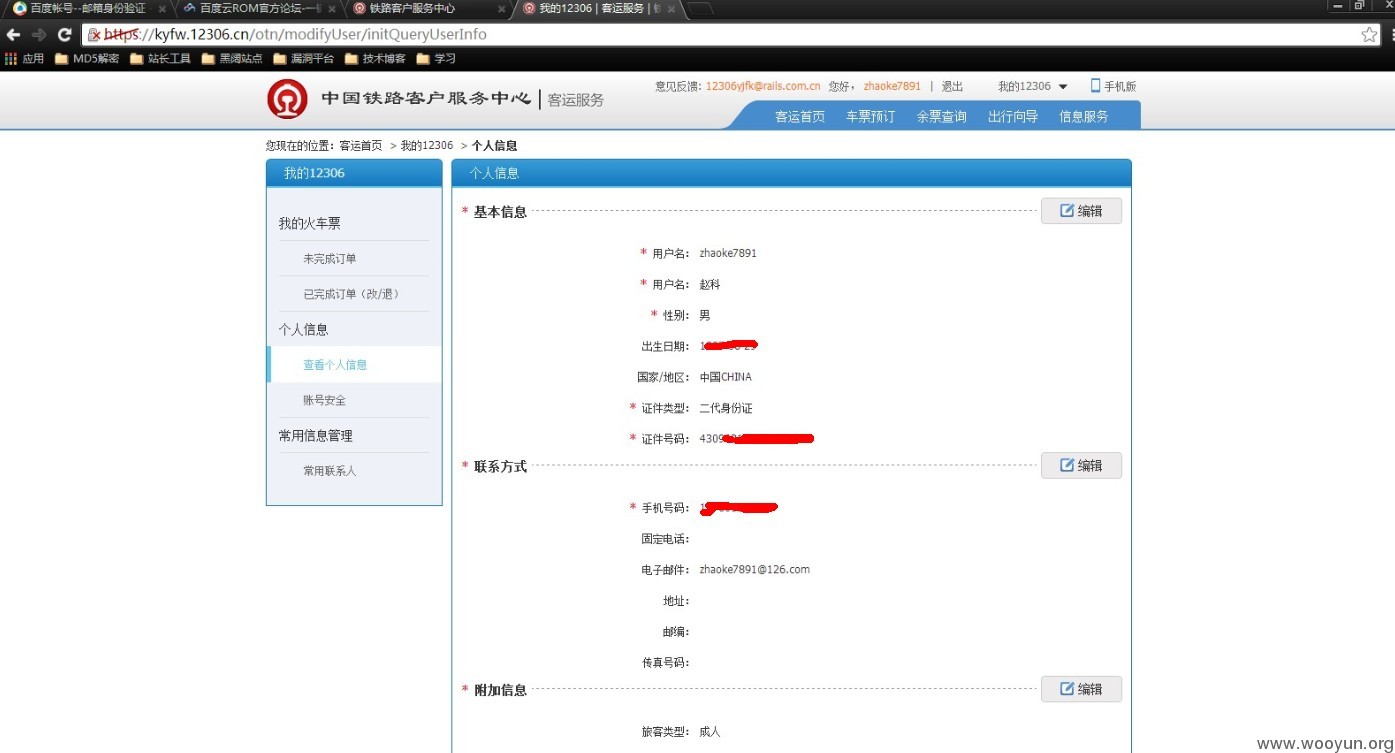

翻了翻邮件 发现JD 人人 12306 等账号都绑定此邮箱。

有了邮箱了 去百度找回密码,悲剧的事情发事了。发现在百度的账号绑定的是一个QQ邮箱

瞬间感到没希望了。但想了一会决定申诉一下他的百度账号。 然后我就开始翻了翻他的邮件内容以及找回他的12306 收集各种资料去。

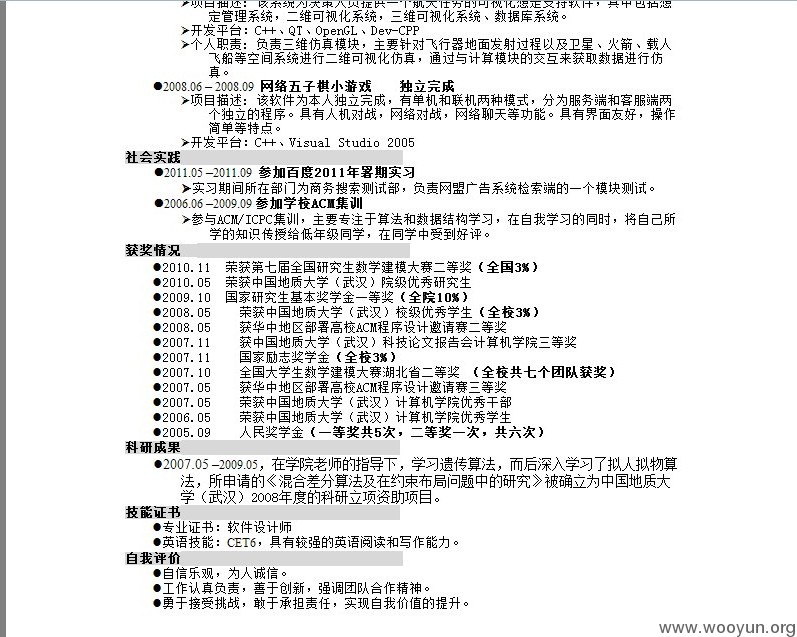

发现是还是个大硕士生,膜拜!

有了这么多资料就去试着申诉,其实当时没抱多大希望。填写申诉回说在1-2个工作日内给回复。(我只填写了名字注册地址常用地址以及历史密码,历史密码填的是他那个泄露密码)

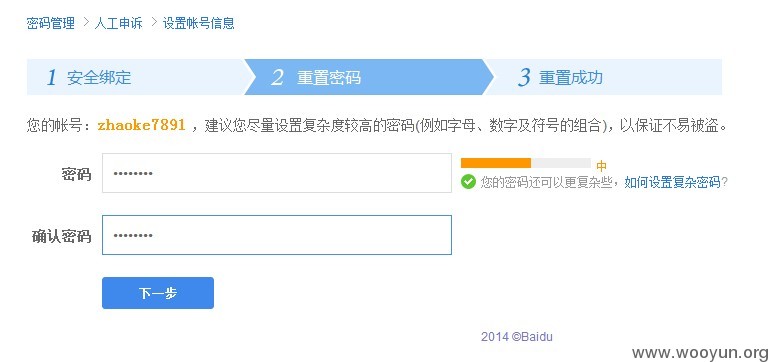

到了第2天奇迹出现了。居然申诉成功了,想想就好激动!

(PS:这里不得不吐槽一下 百度的申诉机制有点...)

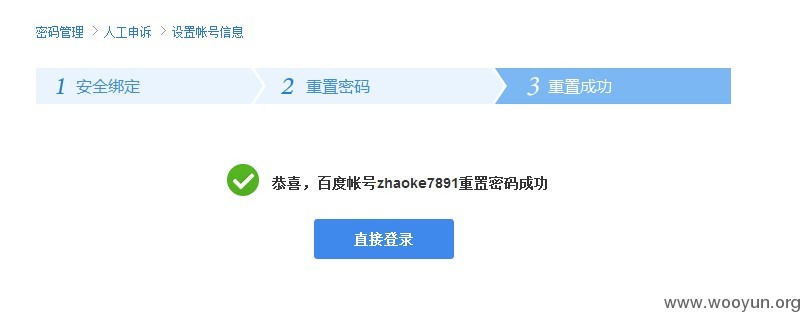

然后就开始重置其密码

成功登陆

The End!

向沦沦牛致敬!

漏洞证明:

如上!

修复方案:

1.增强密码安全意识

2.申诉机制要严格控制

版权声明:转载请注明来源 漫步云端@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2014-02-08 14:38

厂商回复:

感谢提交,我们会尽快联系业务部门处理此问题。

最新状态:

暂无