漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0116146

漏洞标题:中国联通某业务系统弱口令+越权+.svn源码泄露(为不发广告自救)

相关厂商:中国联通

漏洞作者: 路人甲

提交时间:2015-05-31 14:33

修复时间:2015-07-19 15:24

公开时间:2015-07-19 15:24

漏洞类型:服务弱口令

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-31: 细节已通知厂商并且等待厂商处理中

2015-06-04: 厂商已经确认,细节仅向厂商公开

2015-06-14: 细节向核心白帽子及相关领域专家公开

2015-06-24: 细节向普通白帽子公开

2015-07-04: 细节向实习白帽子公开

2015-07-19: 细节向公众公开

简要描述:

.....

详细说明:

www.10655123.com 看是联通的 于是 想检测试试

于是用手机注册了一下

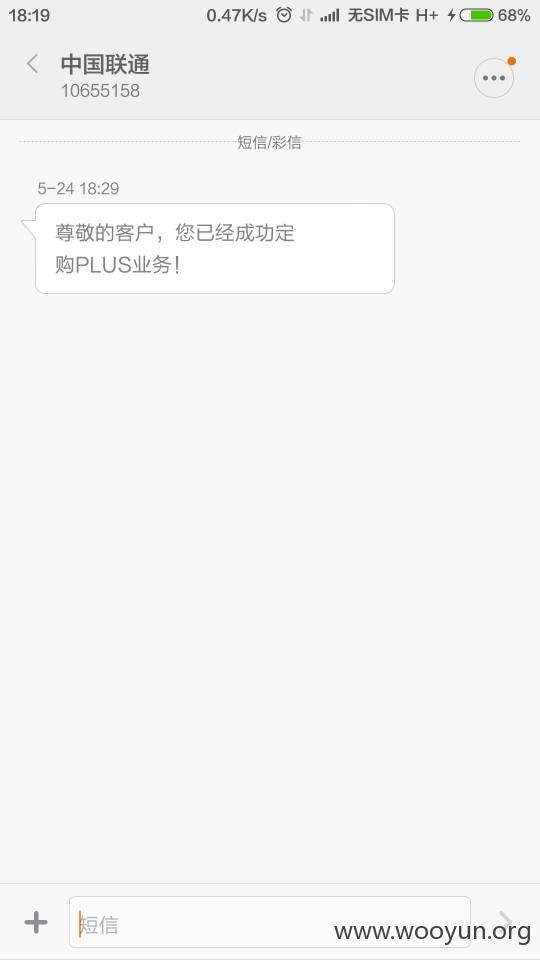

刚刚注册完就给我来了个这个短信 艾玛 吓死我了 会不会扣费??

本来抱着随便看看的心理的 可他给我 整来了这个短信

那就不能随便看看了 谁知他会不会扣我花费

首先 找后台

http://admin.10655123.com/

哈 没验证码 首先想到的是爆破 admin账号不存在 test存在 测试了一些字典 无果……

看来爆破行不通 那扫扫目录……

果断有新的发现

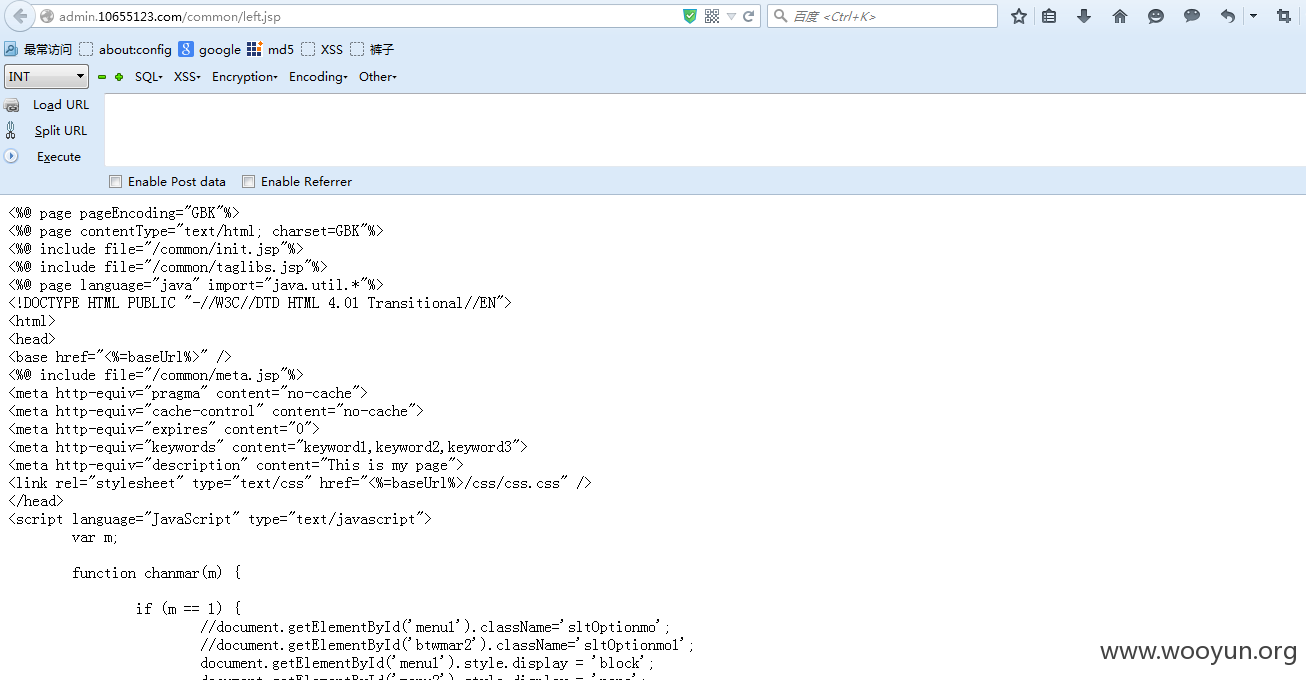

http://admin.10655123.com/common/left.jsp

可以直接看源码

根据源码 发现了一些账号

hntj

crplus

henancaiwu

hljtj

ebupt

kadmin

musicadmin

clientadmin

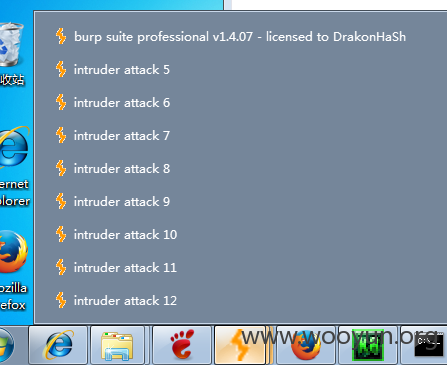

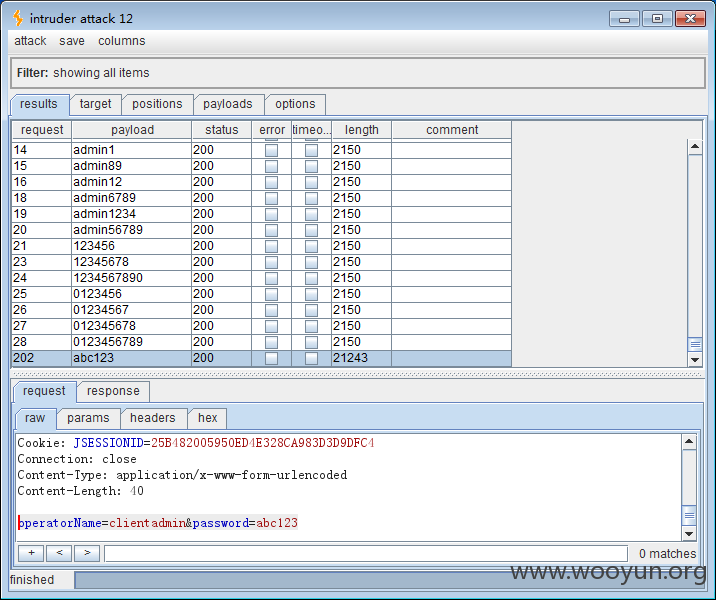

然后 用这些账号来爆破

艾玛 终于有个爆破成功了

operatorName=clientadmin&password=abc123

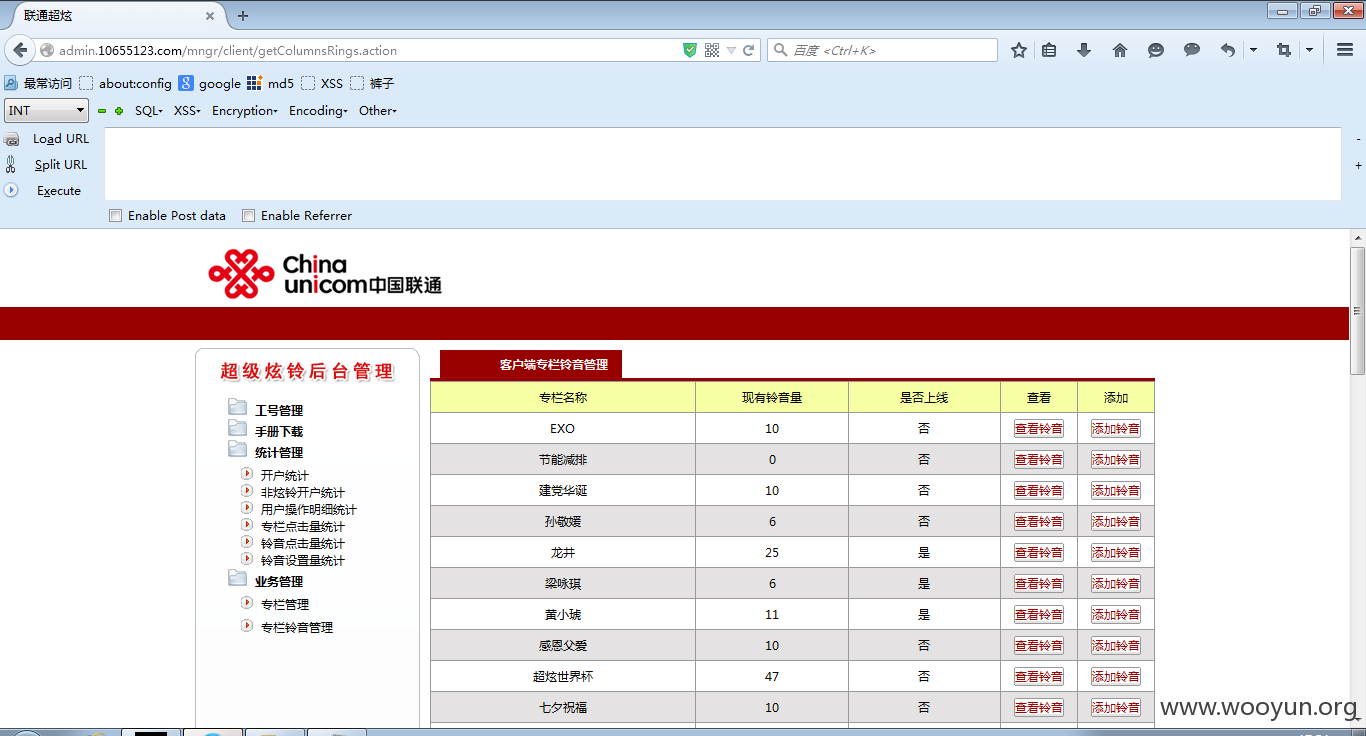

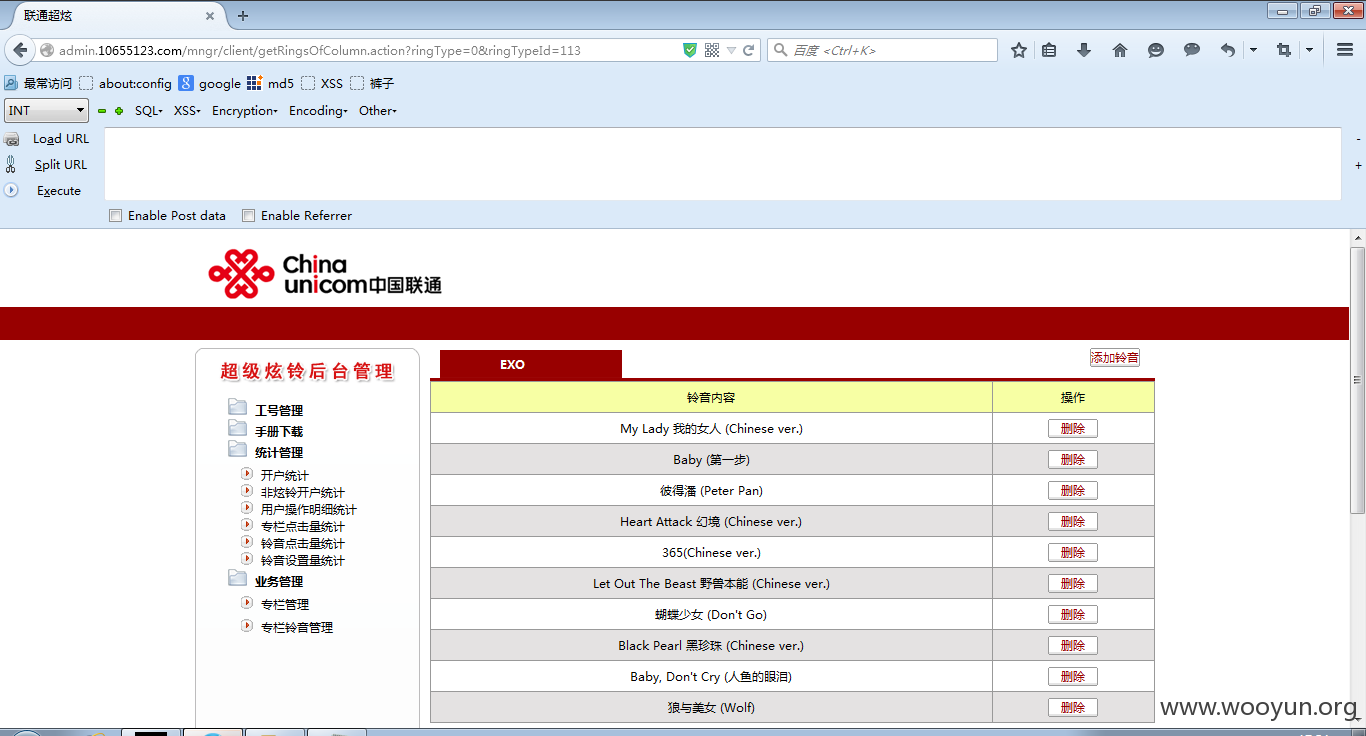

翻了一下 权限比较小 没我想要的 我的目的就是删除我的手机号……

我本来就是个屌丝 如果那个业务扣话费 这可就是雪上加霜啊 0.0

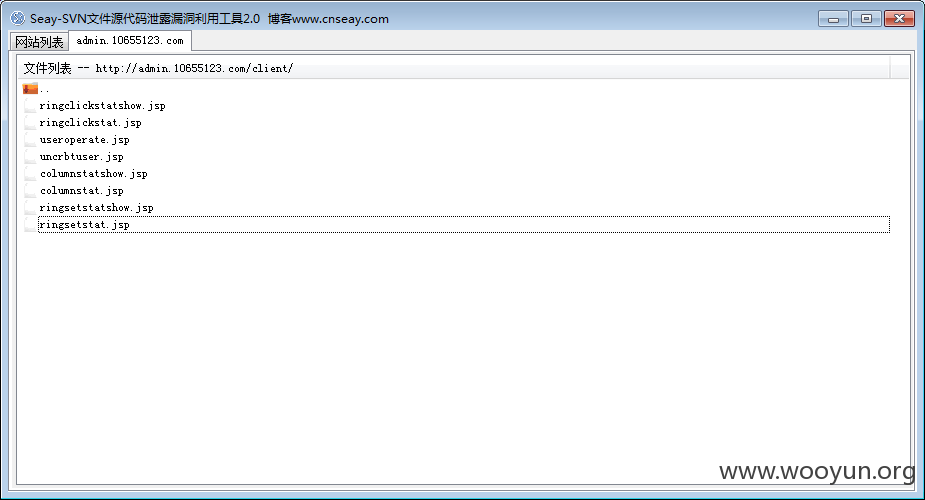

我找啊找 发现了主站 和后台 某目录有svn漏洞

http://www.10655123.com/images/.svn/entries

http://admin.10655123.com/client/.svn/entries

艾玛 可目的还没达到 .....

骚年 努力吧

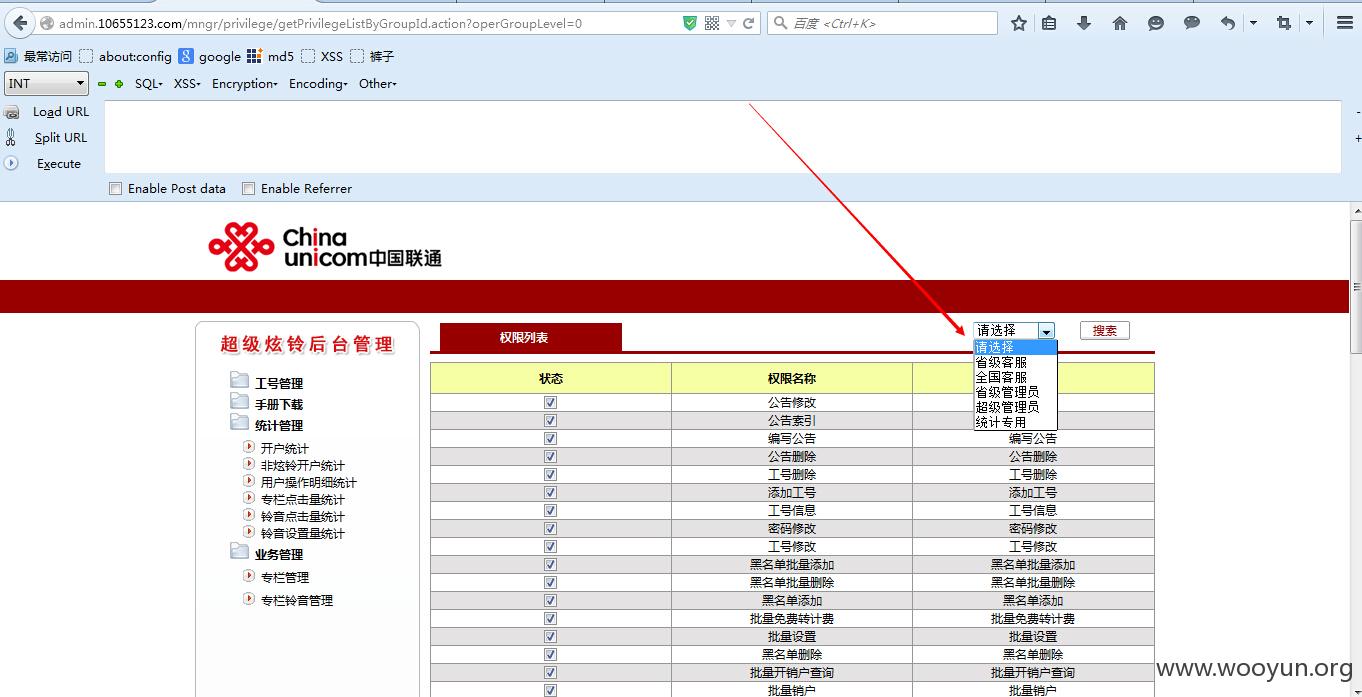

要达到目的 有两种方法 一、提权 提升这个账号的权限 二、越权

还有种可能 那就是这个cms不带注销功能

认真的骚年 才是最可怕的

不久 该骚年挖到了个越权提升权限的漏洞

http://admin.10655123.com/mngr/privilege/getPrivilegeListByGroupId.action?operGroupLevel=0

我只是确认有没有权限修改 该了 我就该回来了

不久

http://admin.10655123.com/mngr/user/deleteUser.jsp

这不就是我想要的么

...............

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-06-04 15:23

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向中国联通集团公司通报,由其后续协调网站管理部门处置.

最新状态:

暂无

![886_M4QJ1R7T8K9]30EBU9H.png](http://wimg.zone.ci/upload/201505/251832559ac03343b57504ce5599c2726e8630cd.png)

![1L1D[9W]SJV76U0)4SI3C0A.png](http://wimg.zone.ci/upload/201505/25184923a6a96ddf661a210b40b357422da3a6e8.png)

![$HXN]86Y1~%[6}LNPQO[U5D.png](http://wimg.zone.ci/upload/201505/251849546e07b06526af72bc3f0c1a9445e78d60.png)