漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0161263

漏洞标题:指尖报销忘记密码功能可修改任意账号密码

相关厂商:指尖报销

漏洞作者: VC_tester

提交时间:2015-12-14 18:11

修复时间:2016-01-28 17:10

公开时间:2016-01-28 17:10

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-14: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-01-28: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

设计缺陷,造成忘记密码功能可修改任意账号密码

详细说明:

发送到邮箱的重置密码链接为:http://www.yunbaoxiao.net:80/resetEmailPwd?username=&start=

其中username是账号邮箱地址的base64编码,start是系统时间的base64编码。所以该重置链接可以很轻易的伪造。

1.指尖报销登入页http://www.yunbaoxiao.net/login 点击忘记密码

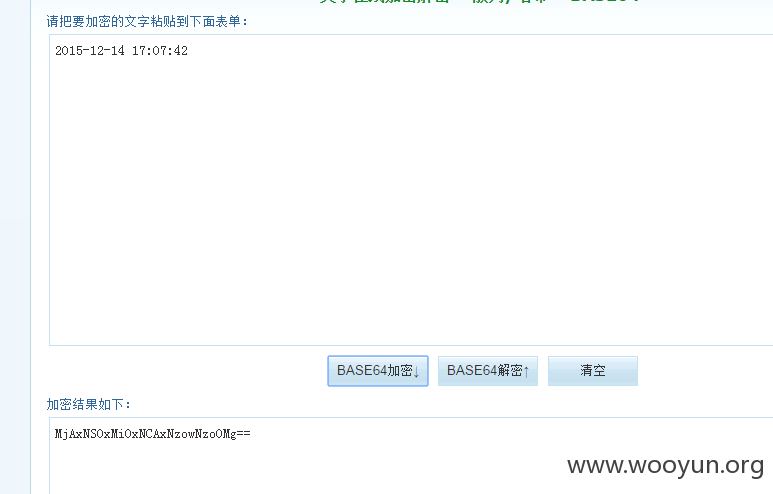

2.输入邮箱地址及图片验证码,点击下一步时记录系统时间。

3.显示重置链接已发送

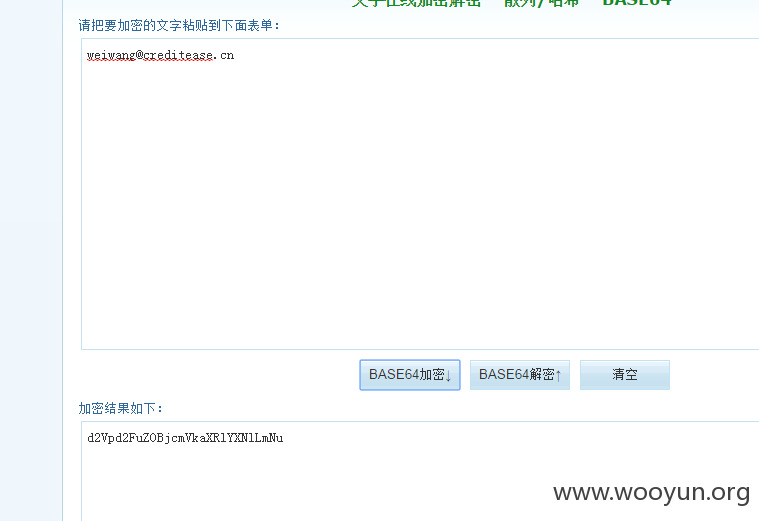

4.对邮件地址及系统时间进行base64编码

5.构造重置密码链接

http://www.yunbaoxiao.net:80/resetEmailPwd?username=d2Vpd2FuZ0BjcmVkaXRlYXNlLmNu&start=MjAxNS0xMi0xNCAxNzowNzo0Mg==

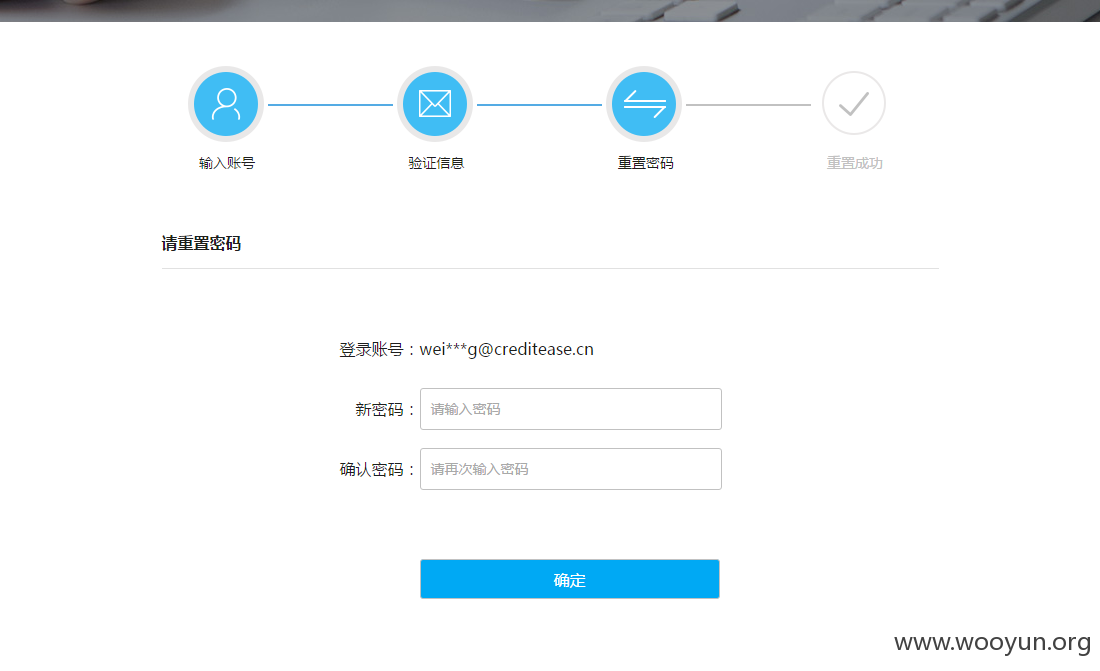

6.访问链接,重置新密码111111

7.用新密码登入账户

手机app也有忘记密码功能,估计是和web调用同一个接口。我就不测试了,一起改了吧

漏洞证明:

如上

修复方案:

重置密码链接要有随机性不可预测性,不要简单的使用时间戳作为随机因子

版权声明:转载请注明来源 VC_tester@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝