漏洞概要

关注数(24)

关注此漏洞

漏洞标题:万达集团内部渗透测试

提交时间:2015-12-08 12:58

修复时间:2016-01-21 18:22

公开时间:2016-01-21 18:22

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

Tags标签:

无

漏洞详情

披露状态:

2015-12-08: 细节已通知厂商并且等待厂商处理中

2015-12-08: 厂商已经确认,细节仅向厂商公开

2015-12-18: 细节向核心白帽子及相关领域专家公开

2015-12-28: 细节向普通白帽子公开

2016-01-07: 细节向实习白帽子公开

2016-01-21: 细节向公众公开

简要描述:

2333

详细说明:

万达集团

1、入手点:

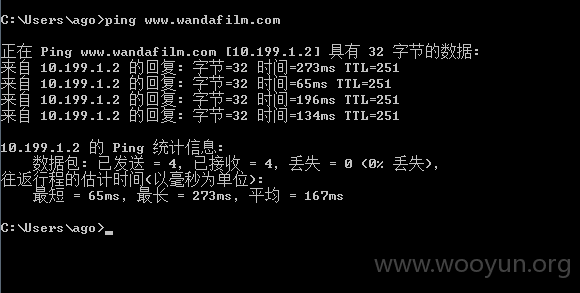

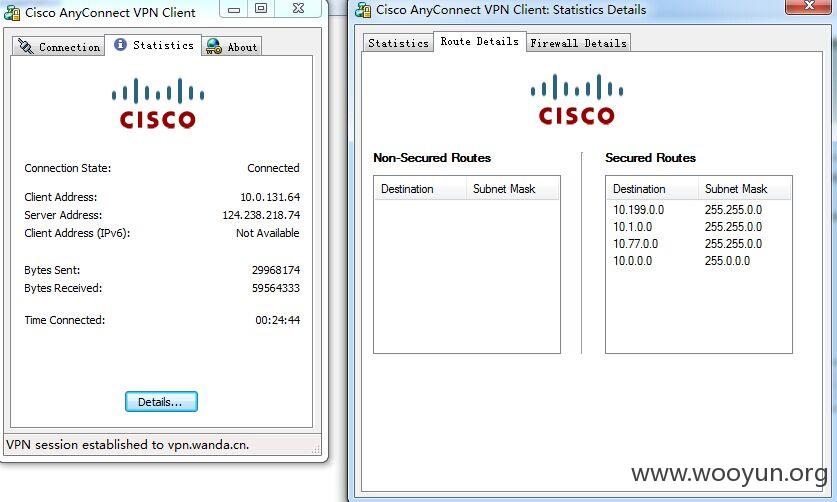

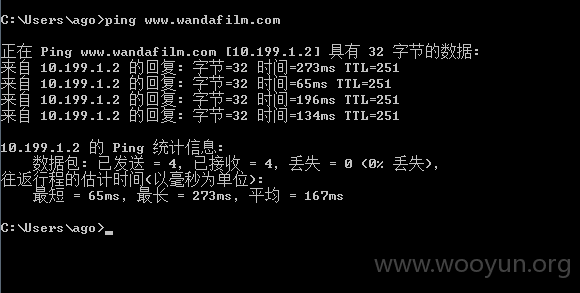

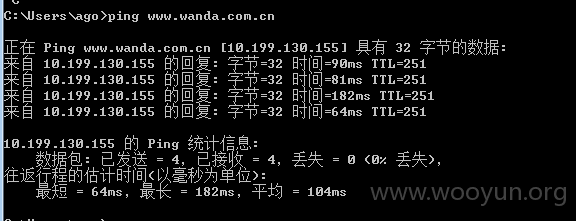

https://vpn.wanda.cn

直接走起

密码是用户名+123

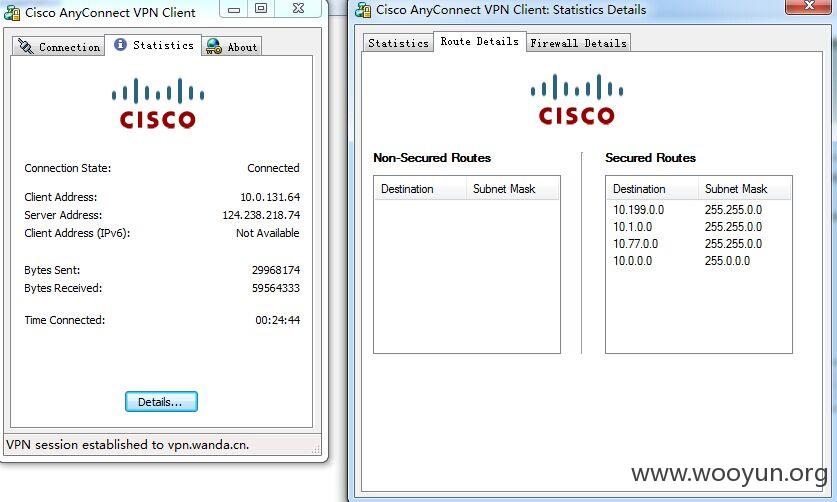

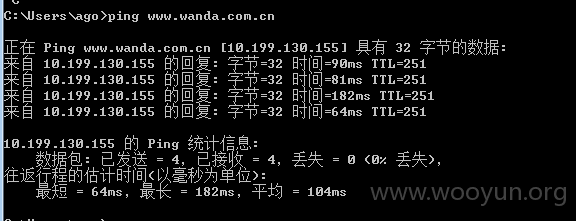

2、连VPN

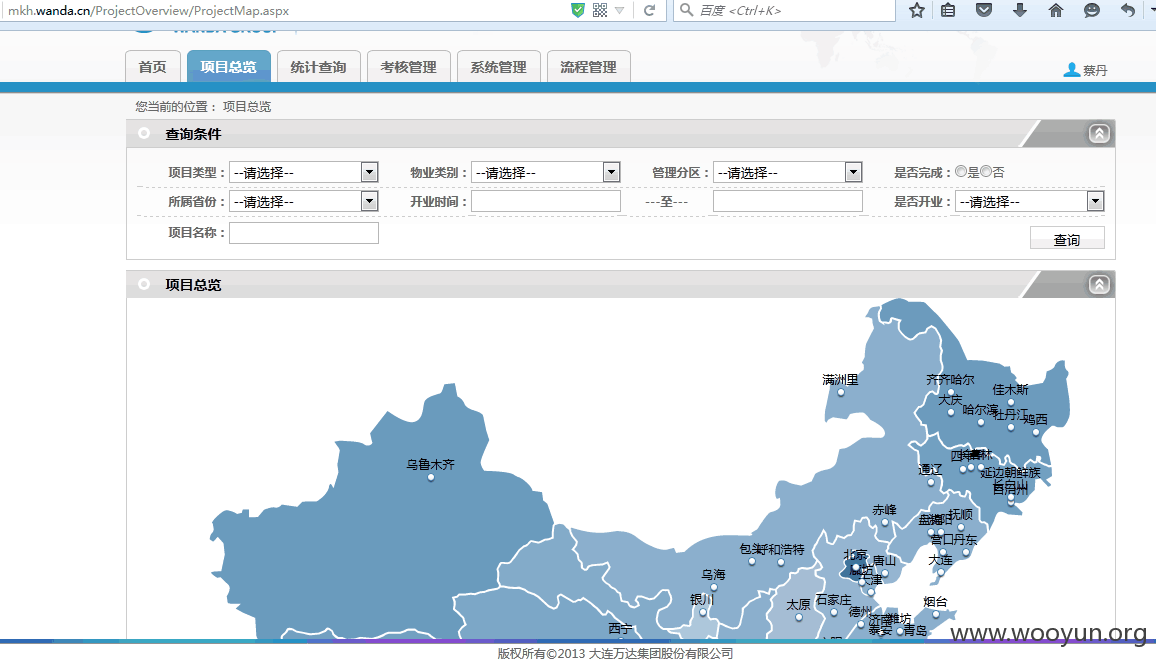

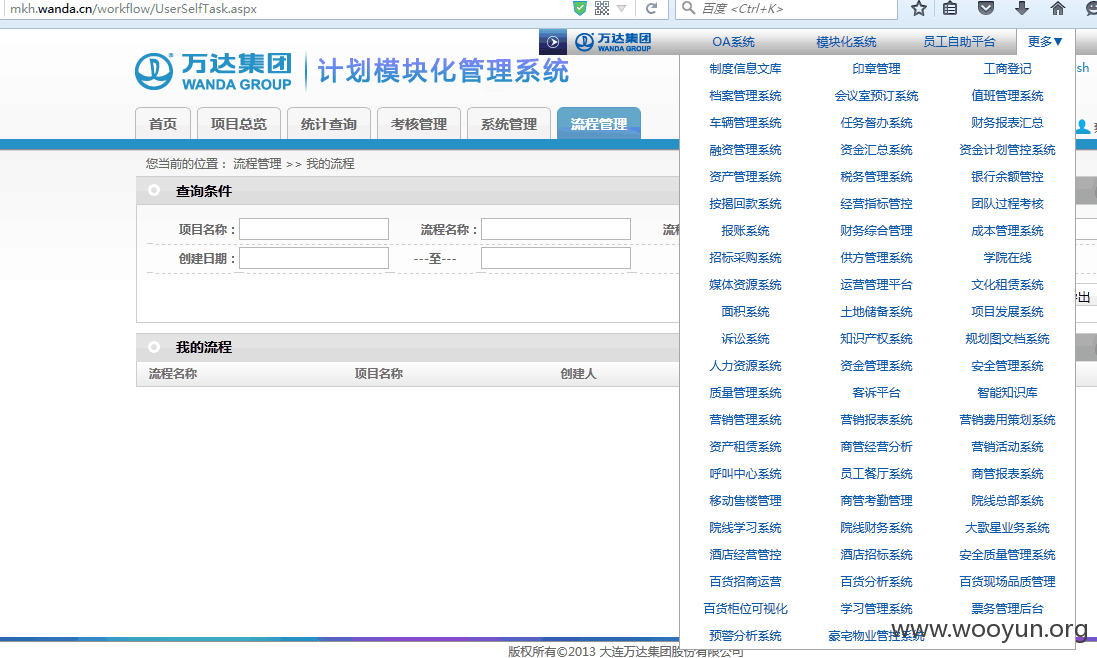

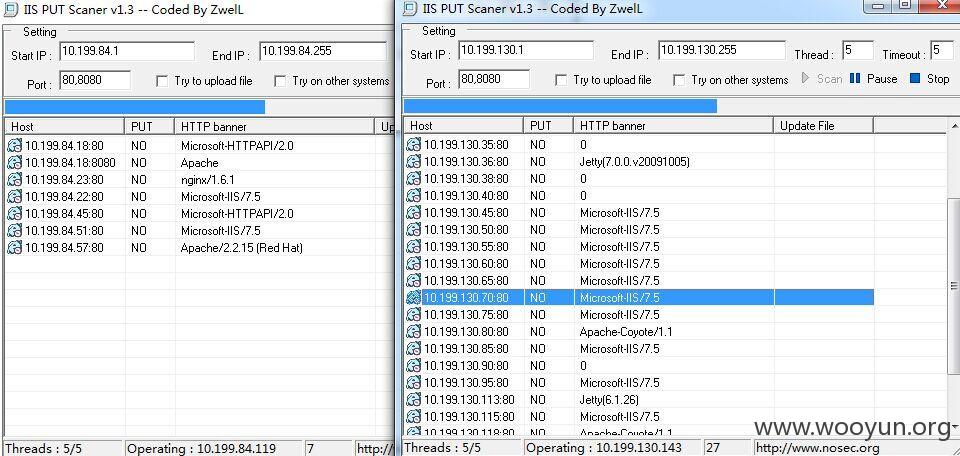

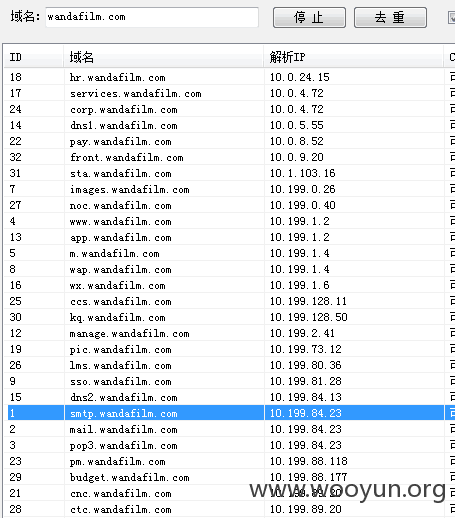

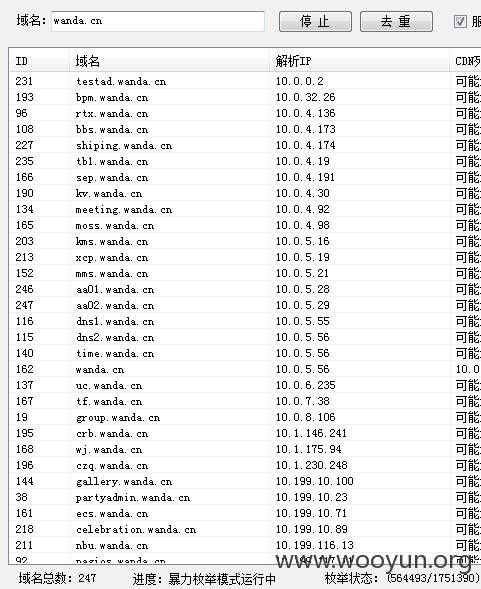

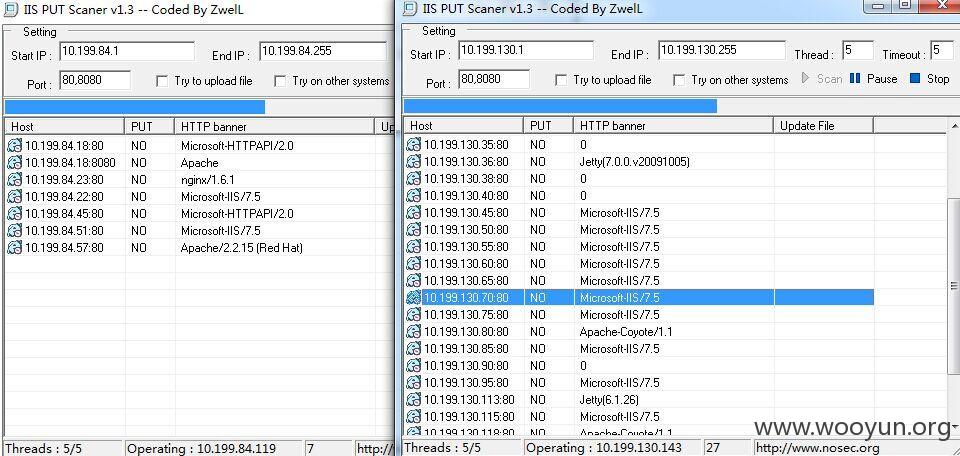

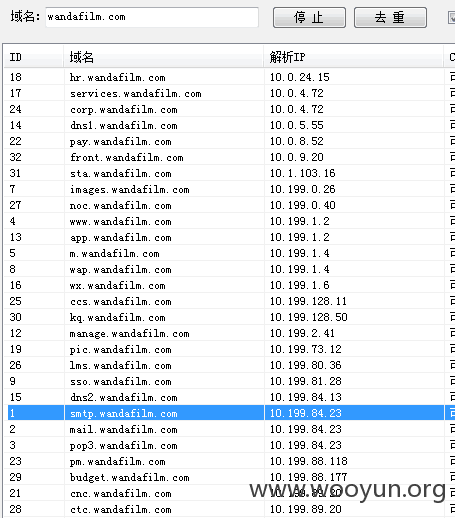

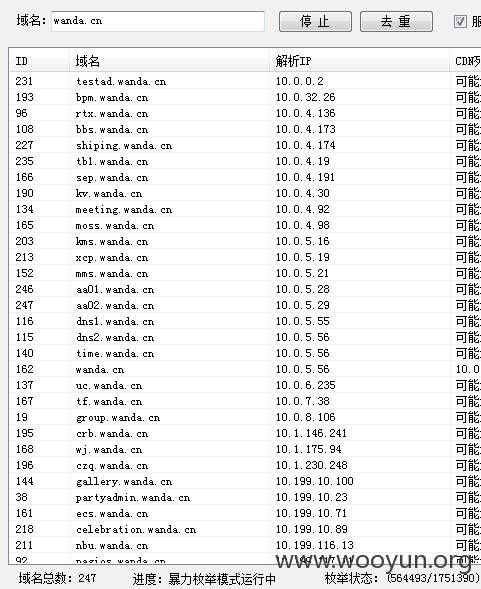

真多:

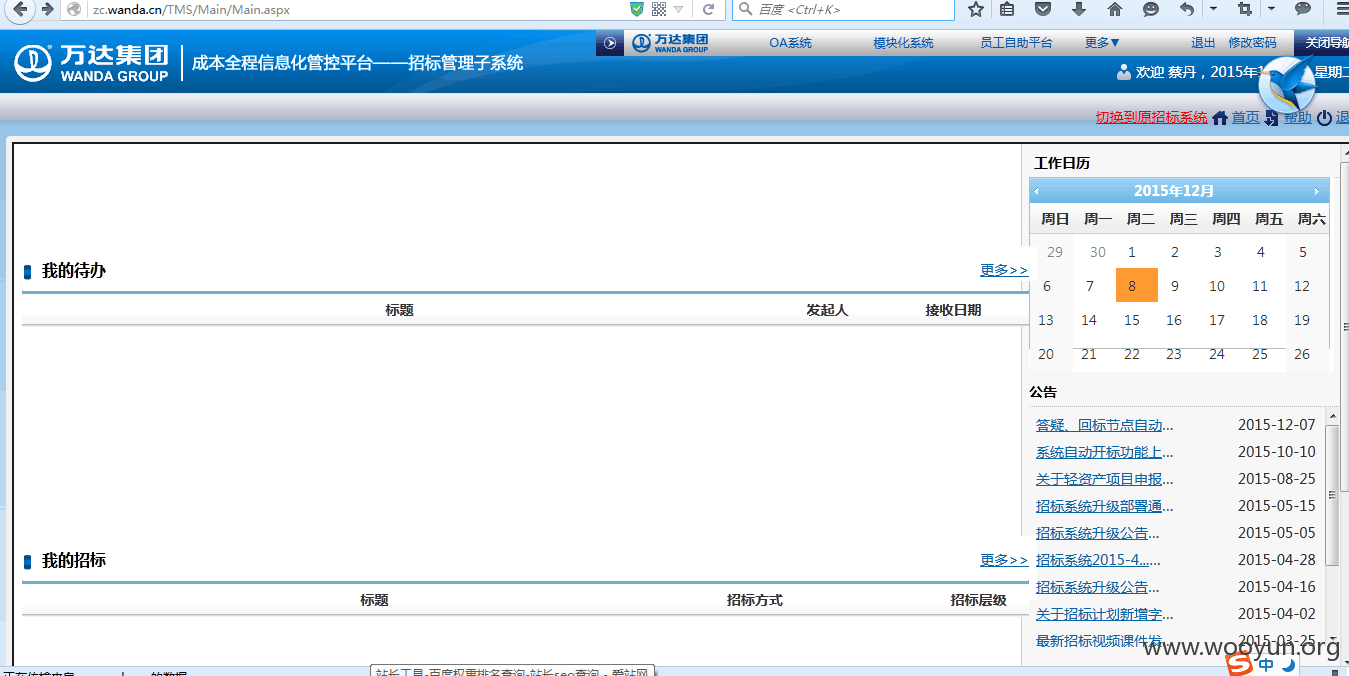

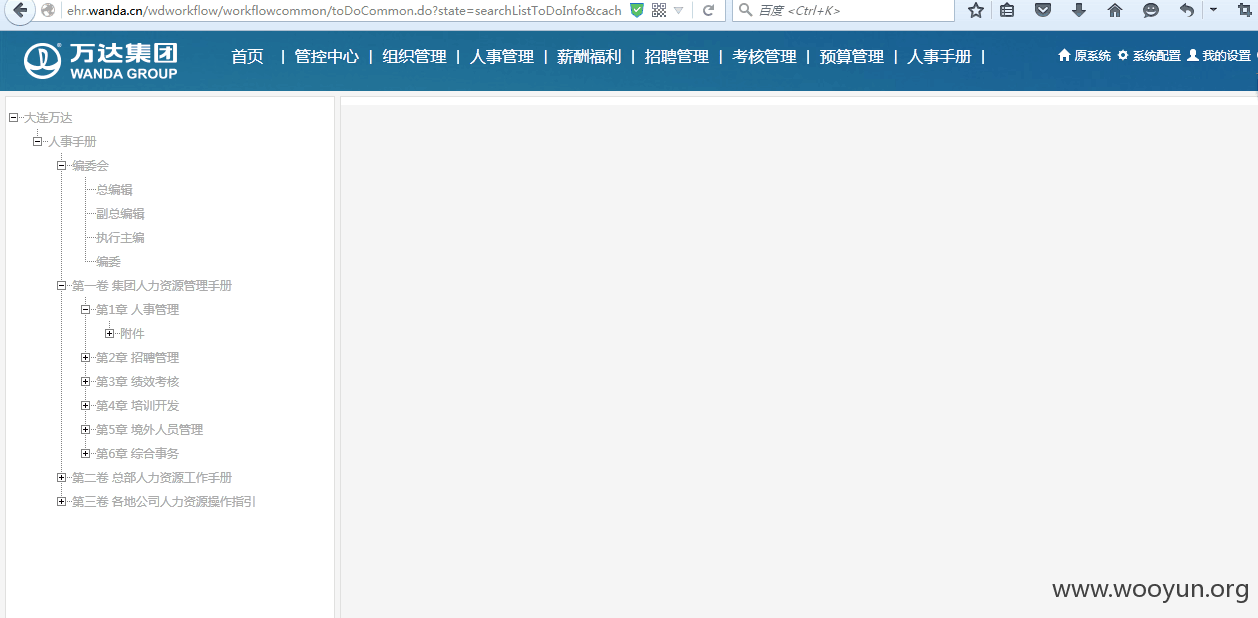

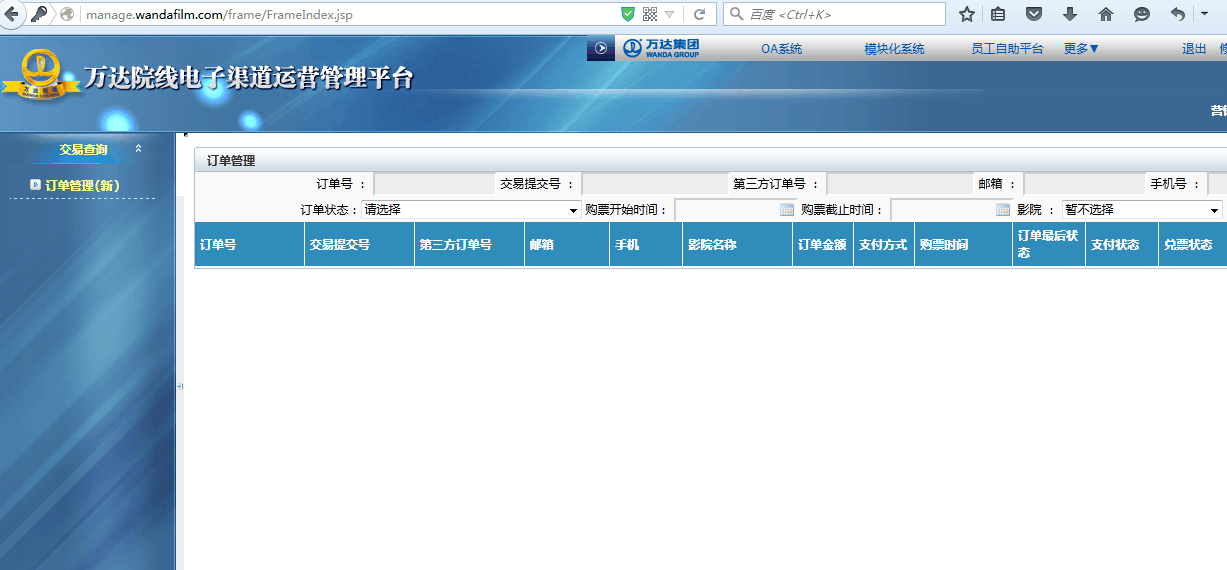

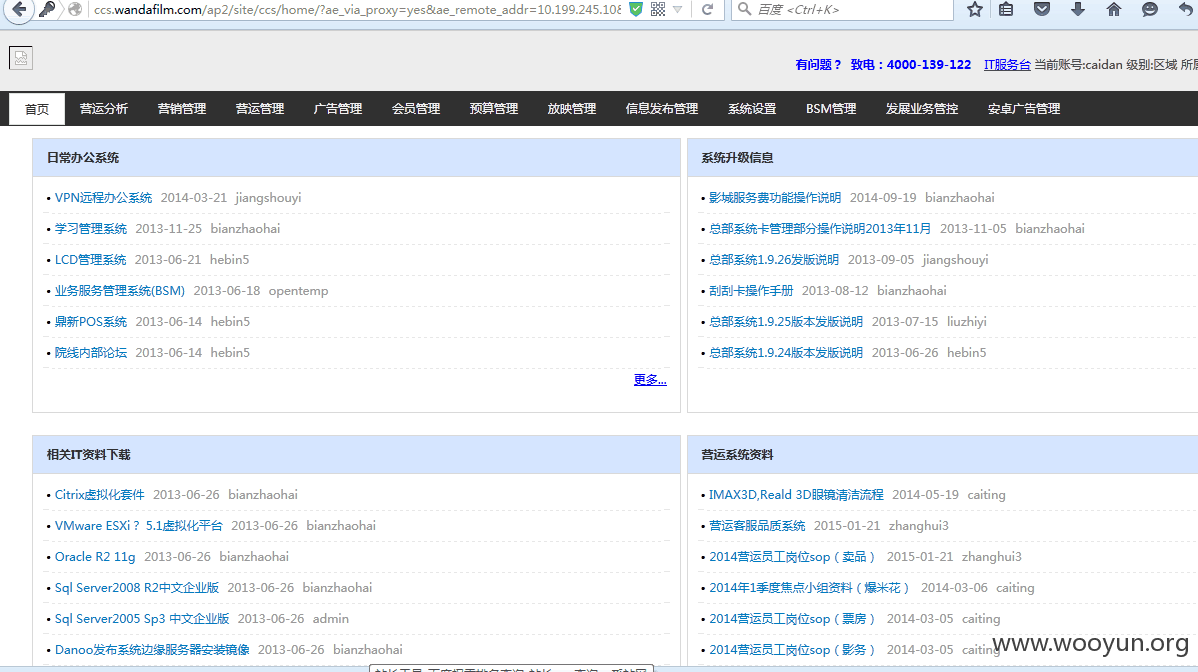

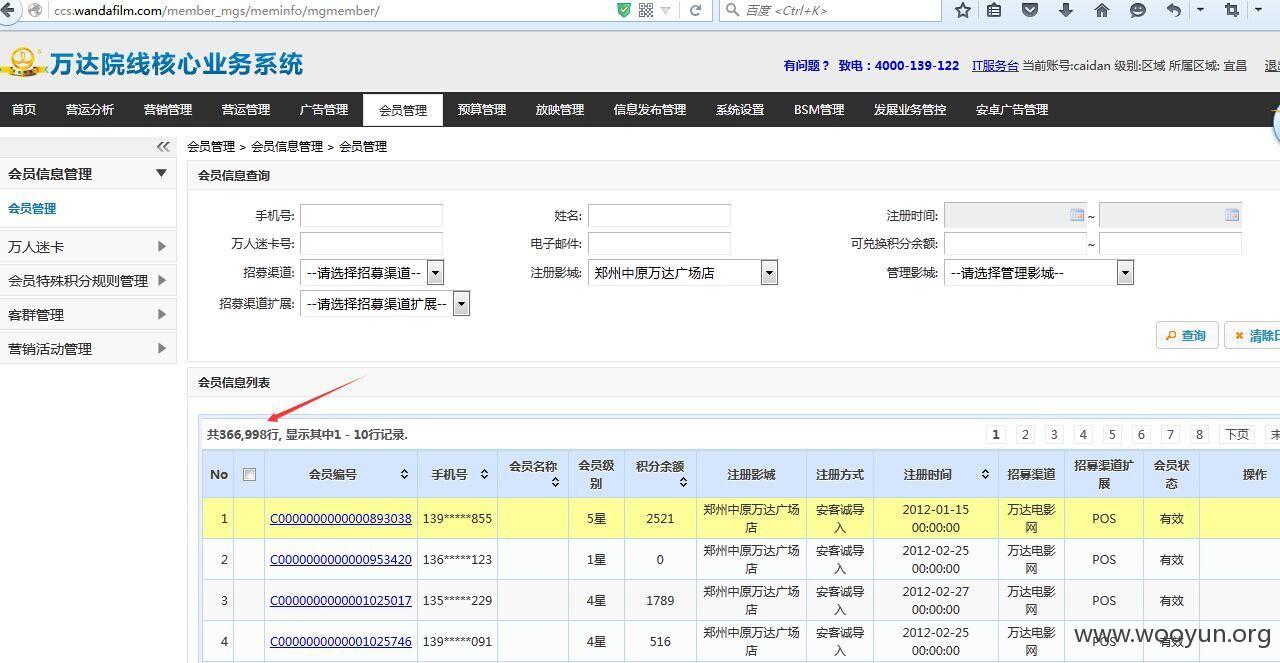

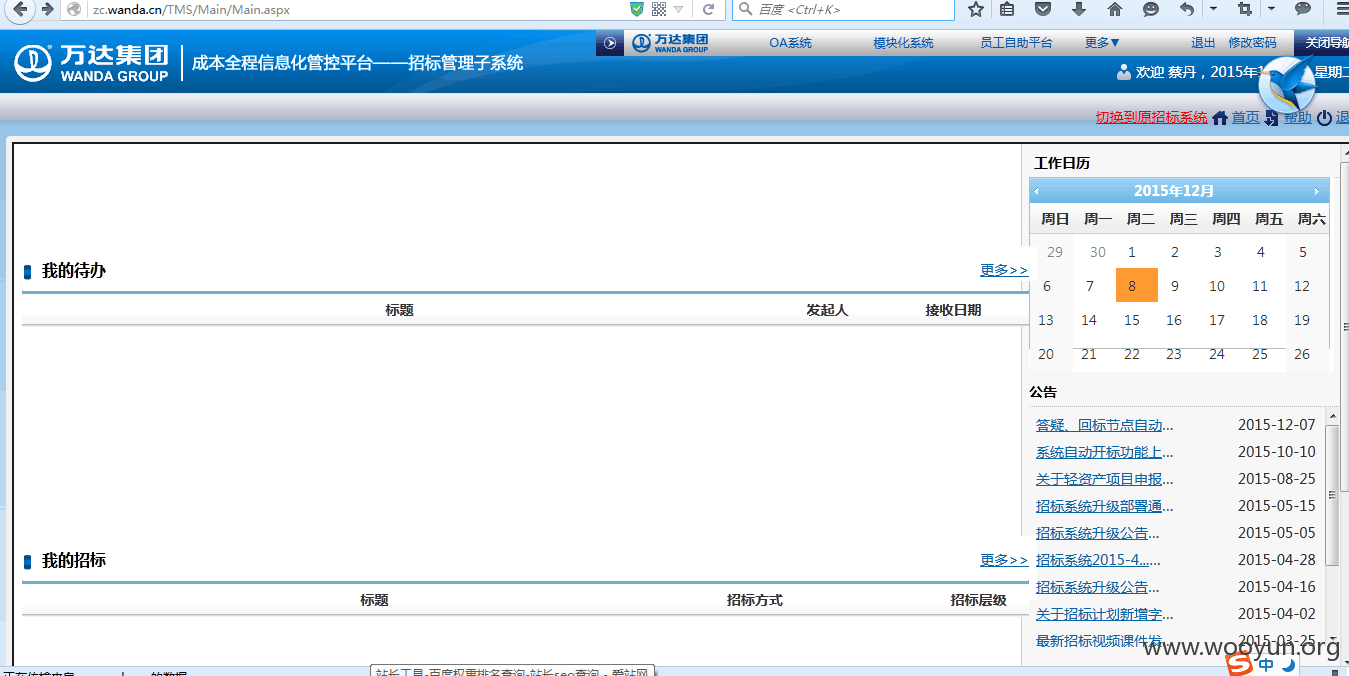

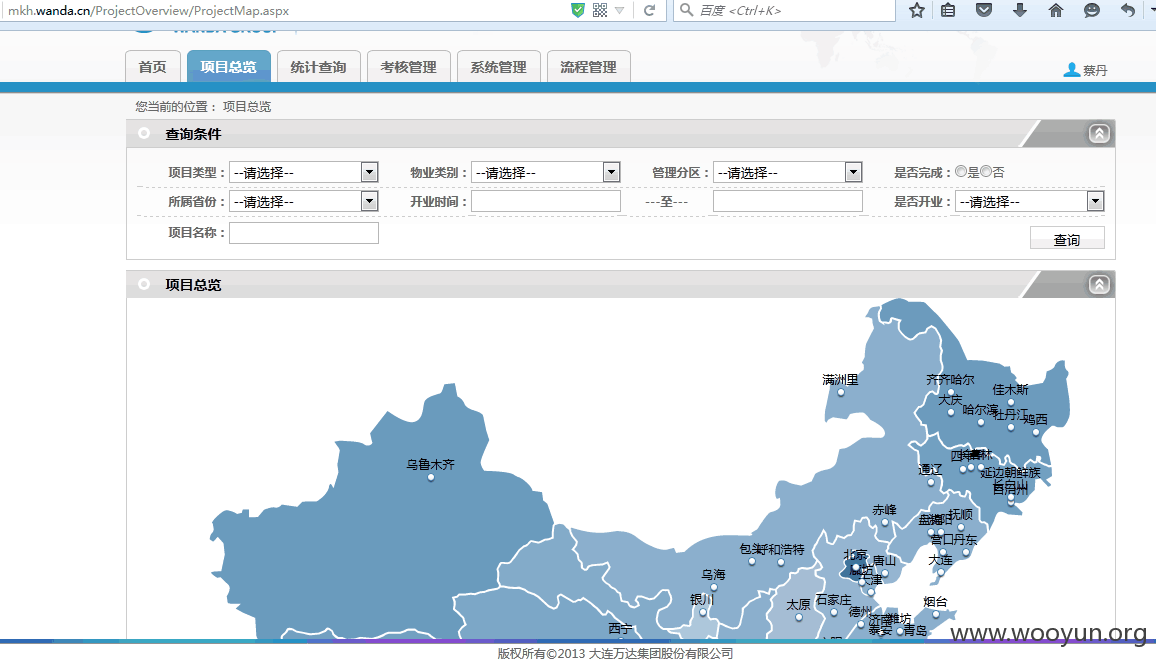

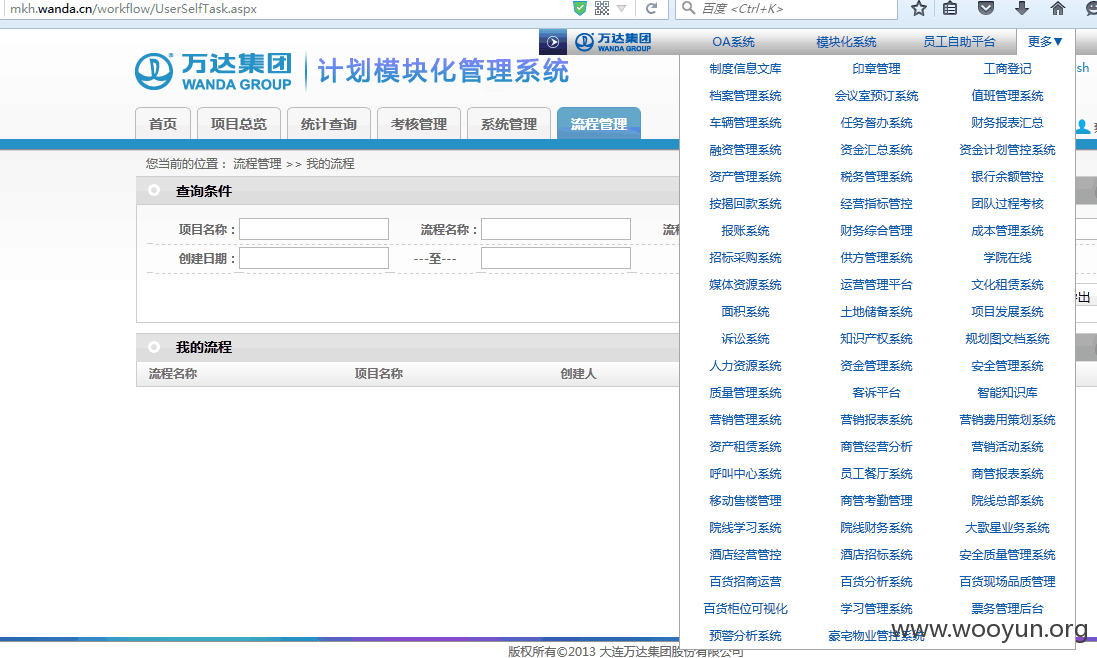

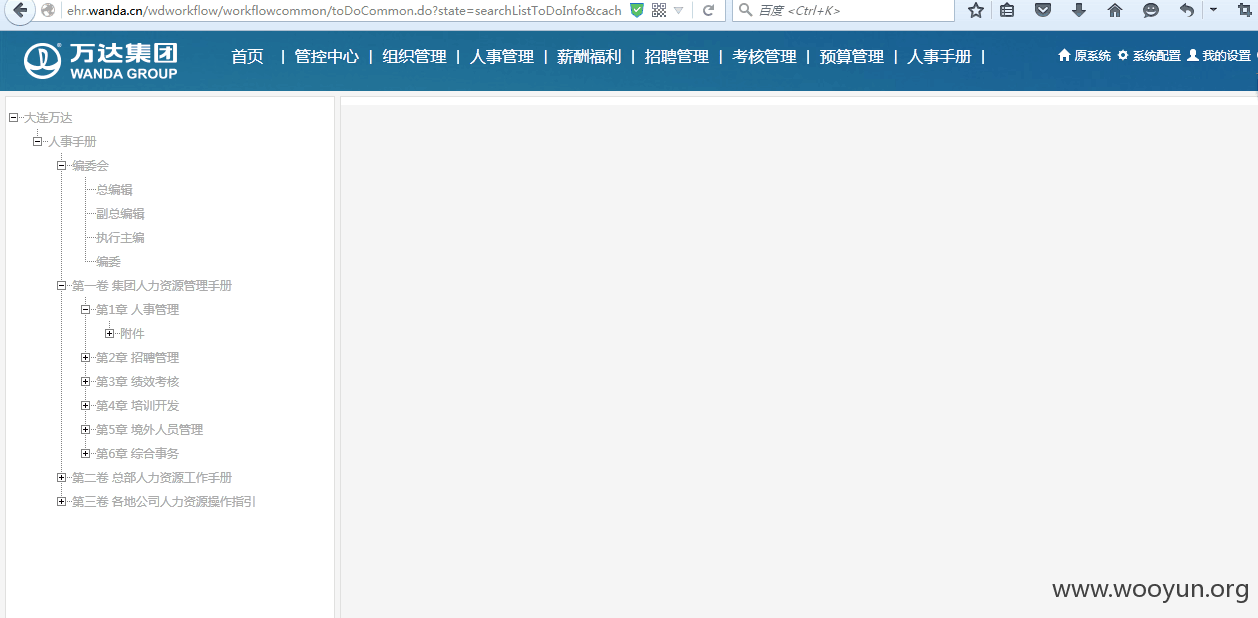

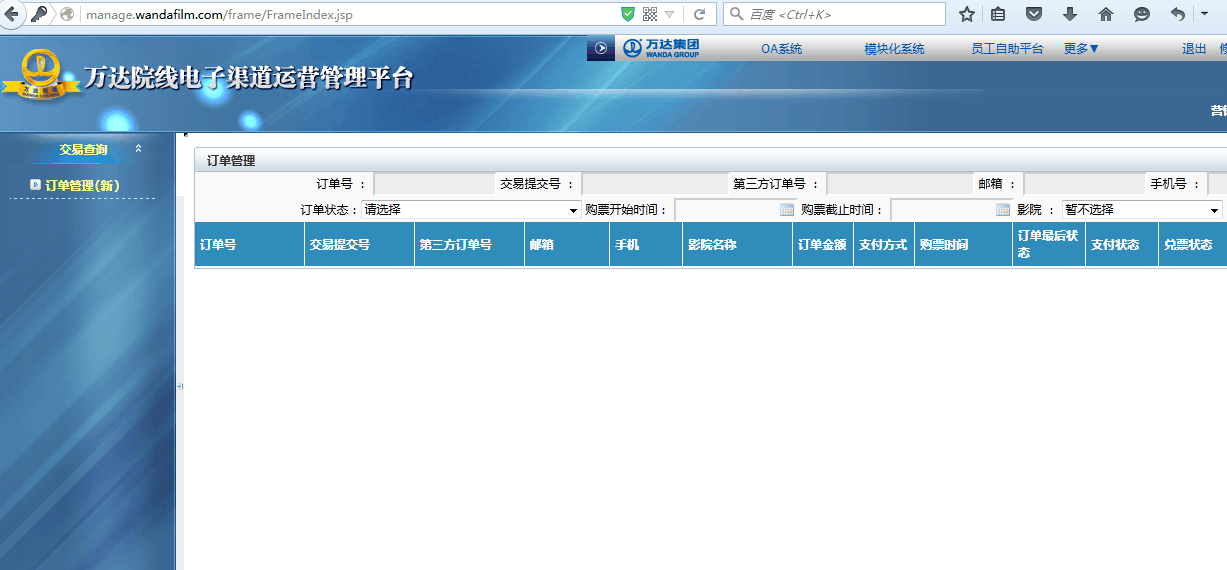

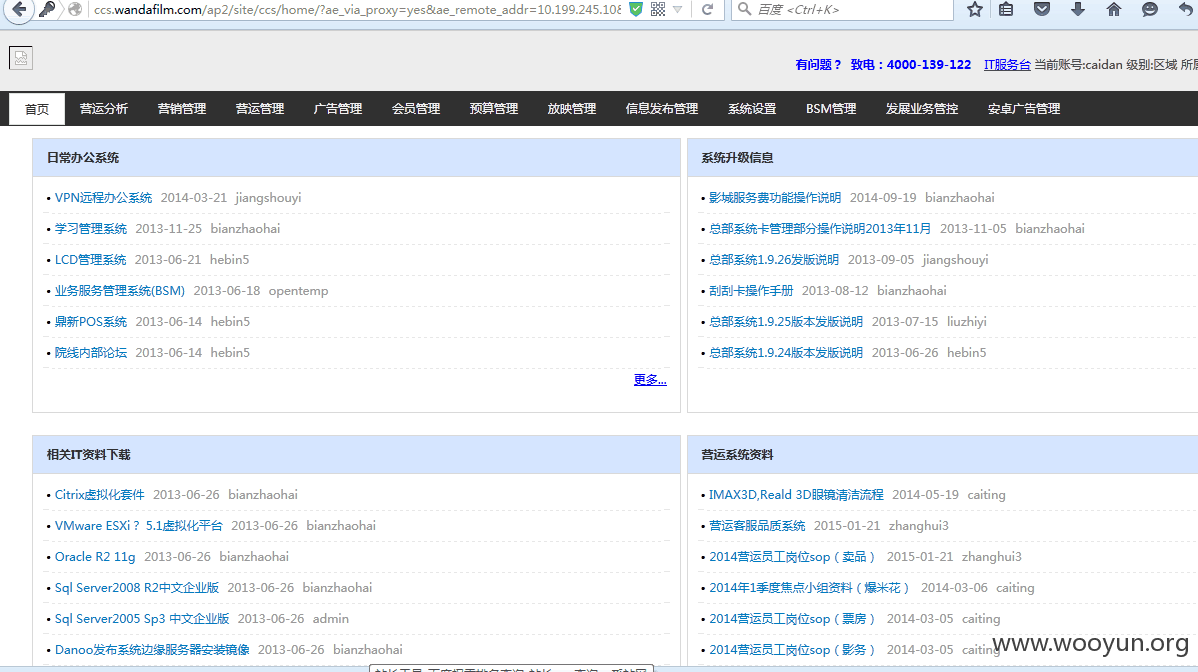

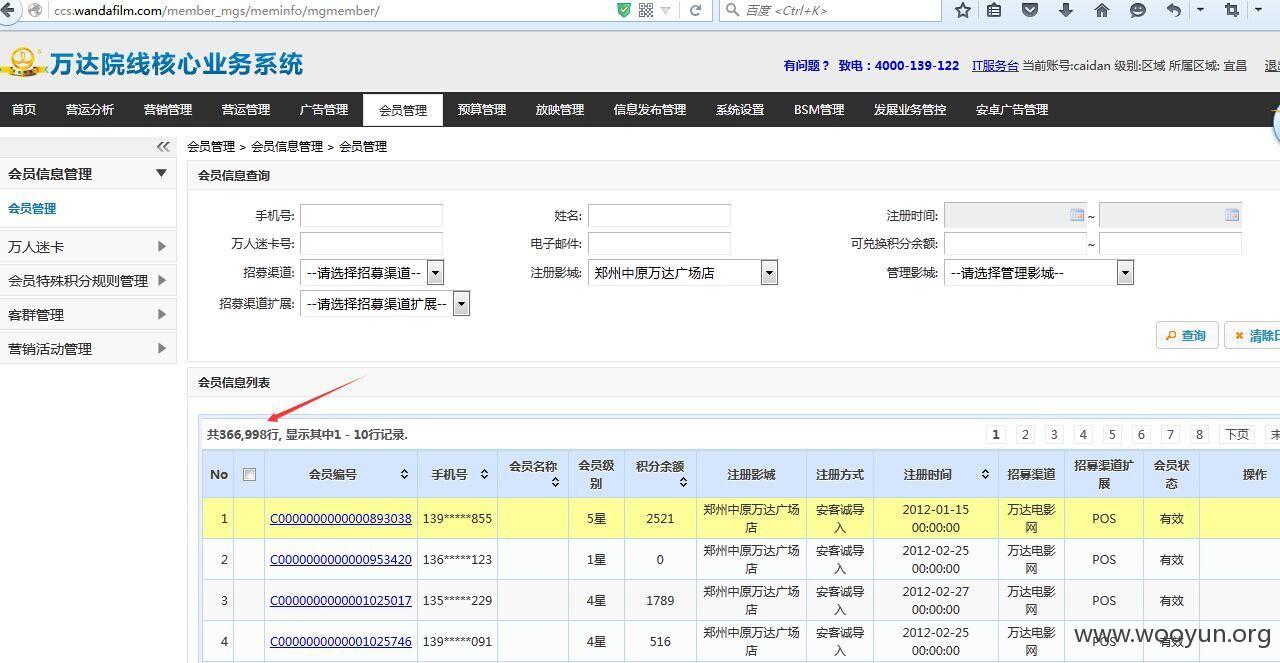

院线后台等:

等等等...

太多了 内部结构太大 不看了

ok

漏洞证明:

修复方案:

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-12-08 13:47

厂商回复:

感谢爱上平顶山同学的关注与贡献!马上通知业务整改!

最新状态:

暂无