漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-033287

漏洞标题:记一次简单的顺丰内网测试

相关厂商:顺丰速运

漏洞作者: cnrstar

提交时间:2013-08-02 13:42

修复时间:2013-09-16 13:43

公开时间:2013-09-16 13:43

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-08-02: 细节已通知厂商并且等待厂商处理中

2013-08-02: 厂商已经确认,细节仅向厂商公开

2013-08-12: 细节向核心白帽子及相关领域专家公开

2013-08-22: 细节向普通白帽子公开

2013-09-01: 细节向实习白帽子公开

2013-09-16: 细节向公众公开

简要描述:

先通过一个简单的漏洞连接进内网,之后简单的围观了一下顺丰内网。

详细说明:

【1】.struts2的命令执行进入内网

漏洞在这

http://despatchwbep.sf-express.com/wbep/loginmgmt/index.action

简单拿到shell:

值得一提的是我在上面翻到几个别人的shell,跟我搞到shell的时间间隔很短,我给全删了,现在就一个shell在那,http://despatchwbep.sf-express.com/wbep/cho.jsp

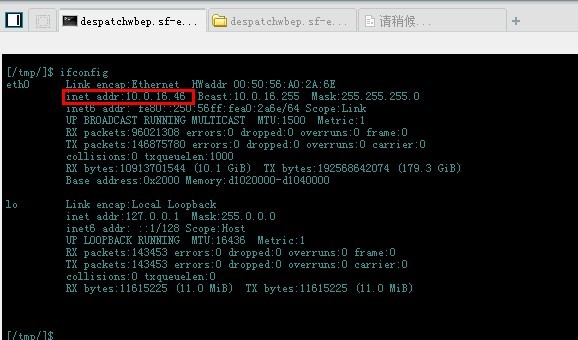

可以看到在内网。

【2】.简单摸摸底

先随便看10个C段的445

如上图,可以看出顺丰有两三个域,最大的就是那个SF了。

【3】.瞅瞅当前可控机器环境

ping -c 2 www.google.com超时

8.8.8.8一样,nc往外连也连不上,看来这个机器不允许连公网的端口。通过lcx反弹出去搞的想法就破灭了,中马也没戏了。

【4】.搜集信息

一般到了这个时候应该把当前站的库的密码给拖出来,然后拿去破个mysql\mssql什么的弱口令,如此一来便可以轻易控制一台Windows主机。事实上,内网还是有很多开放mysql和mssql的,这步的扫描动作有点大,我就没扫描。由于当前是tomcat的,很多时候会提示找不到mysql和mssql的数据源驱动,不过没关系,可以传个数据源驱动上去就可以扫。

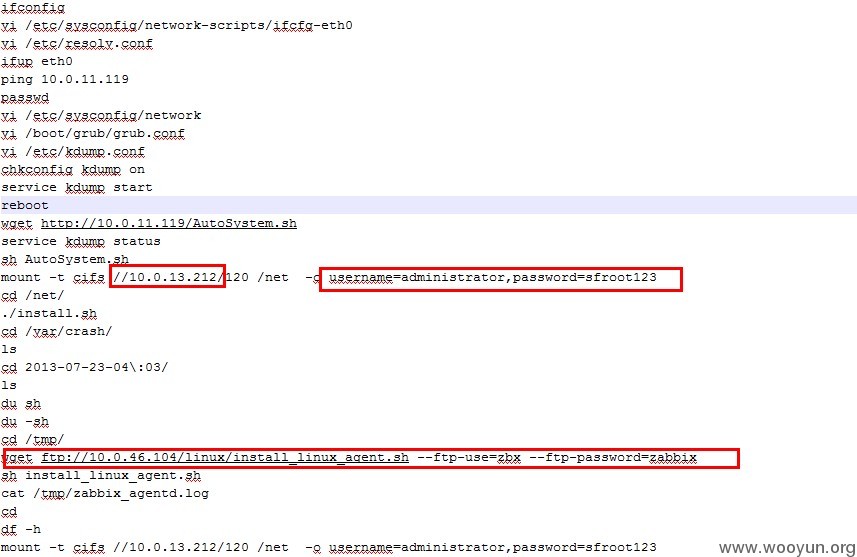

在翻机器上文件的时候,在.bash_history里发现了很多好东西。如下图

看到木有,好几个密码,都不用去猜了,用管理员的密码去连才是上策。扫描什么的只会让IDS神码的报警。

【5】多控制几台内网机器。

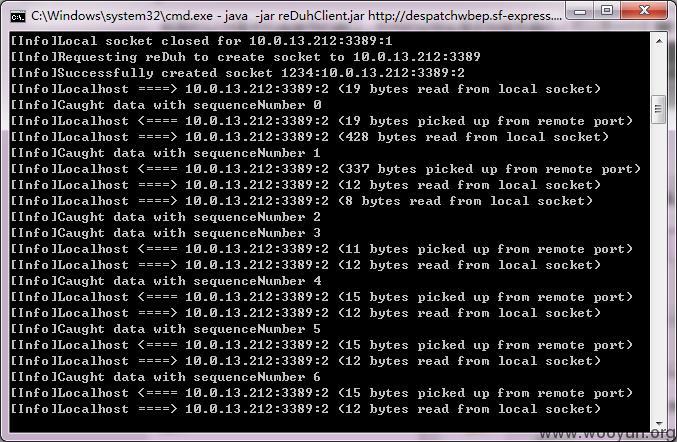

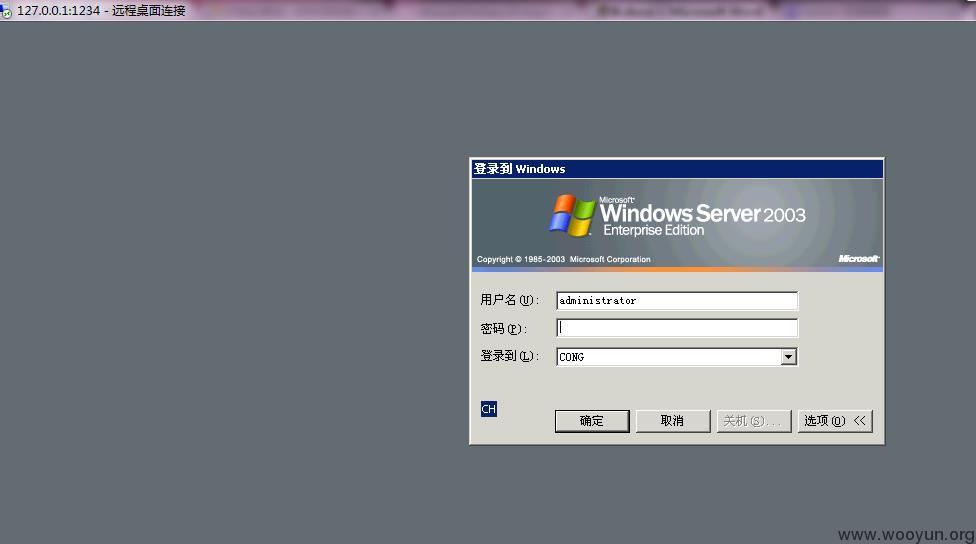

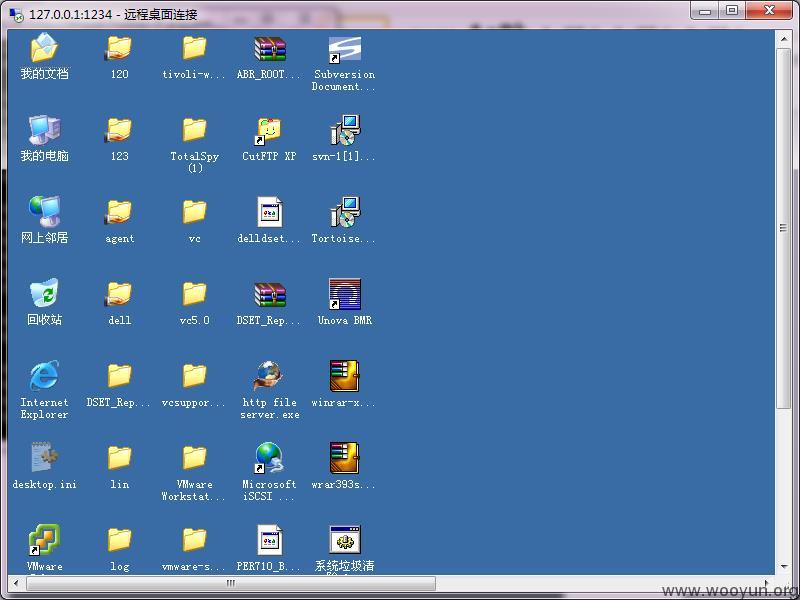

由于这是个域,想搞域控还是控制一台Windows主机靠谱,所以我们就向内网的那个获取到密码的机器出发。问题出来了,反弹不出来,连不进去,怎么连接到内网的那个Windows呢?唉,可怜的我没有Linux下的端口复用啥的神器,只能老老实实的去用reduh。发两张图证明:

上面还是有很多好东西的。

【6】.继续扩大战果

下面纯属YY了,我没深入下去,怕顺丰真给我送个快递过来。那个reduh速度太慢,我没执行相应的命令。但是从上面扫445以及登录3389的时候确定是属于另外一个域CONG,应该是子域什么的,但是这台机器可以连到SF的域,所以下面各种去抓hash什么的,搞到总域控也就只是时间的问题。如果这台Windows可以出公网,那就直接中个马就完事了。不能出公网就抓hash,破出密码继续在那个linux上扫3389的口令,抓各种hash,翻各种数据库,用不了几天完全可以控制整个顺丰。

漏洞证明:

如上

修复方案:

把那个struts2修复了吧。然后就是我怎么感觉顺丰的服务器上东西很乱呢??东西多而乱是最容易出事的,黑客就喜欢管理员乱~哈哈、

PS:我什么都没动,一个数据库都没连,不信你可以查日志,我也没删日志,别查我水表。仅友情帮助。

版权声明:转载请注明来源 cnrstar@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2013-08-02 13:56

厂商回复:

谢谢提交,Struts的漏洞已修复。

最新状态:

暂无