http://mail2.glsc.com.cn:8093/stcenter.nsf

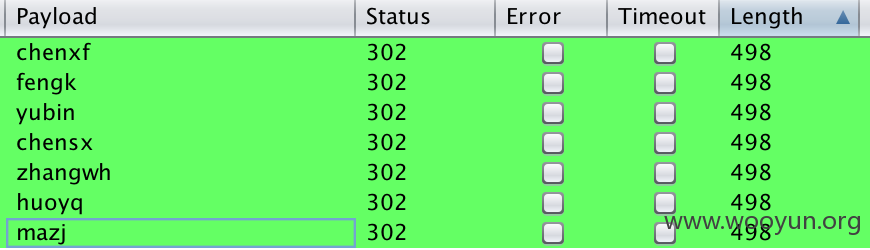

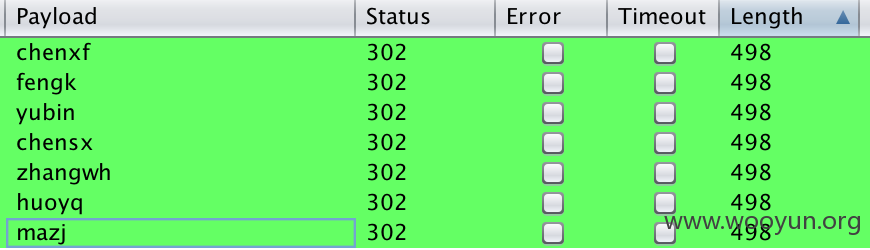

这里没有验证码限制,所以还是可以根据弱口令爆破很多账号。

这是密码为123456的账号.

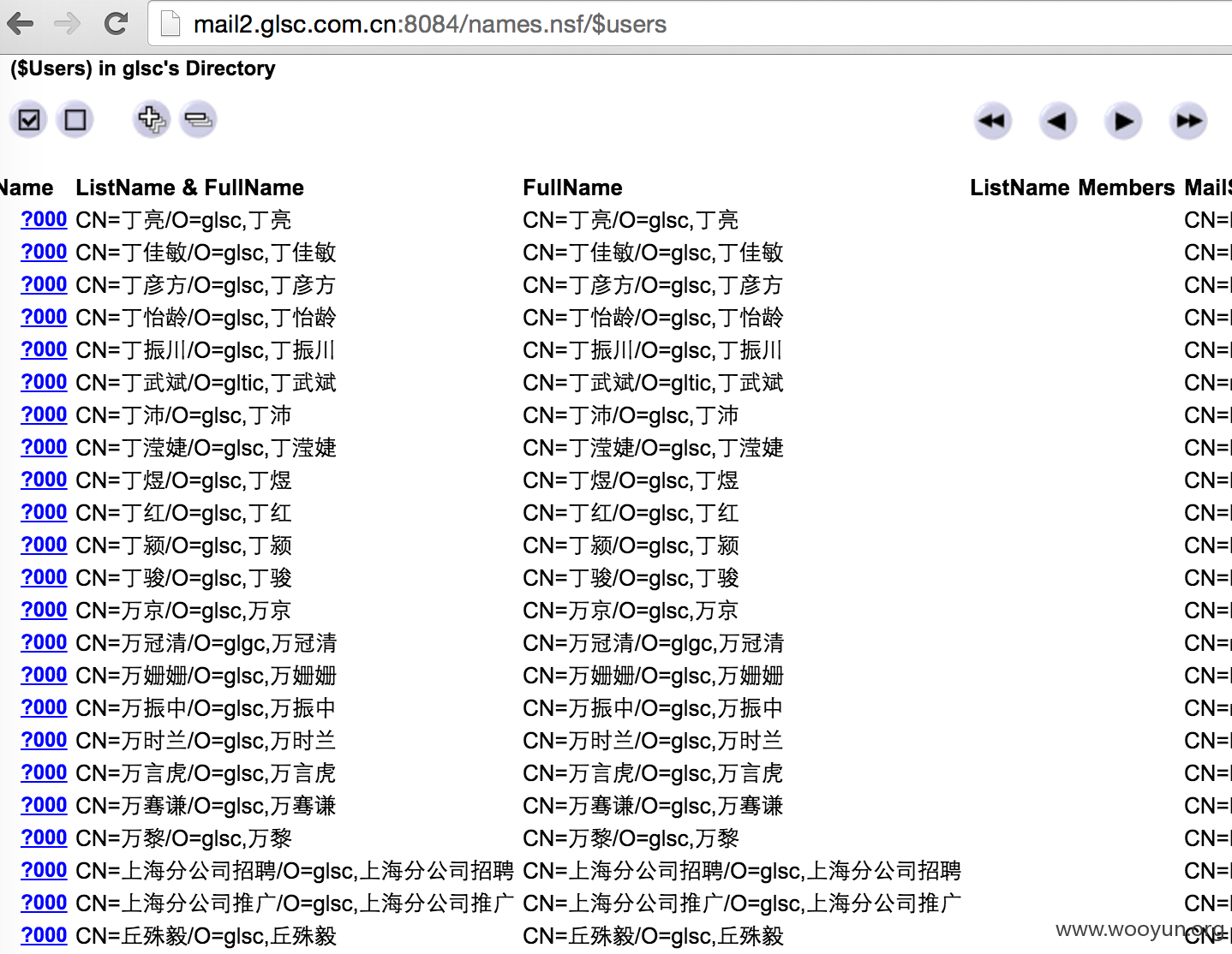

此处还有个未授权漏洞,之前有白帽子提过..

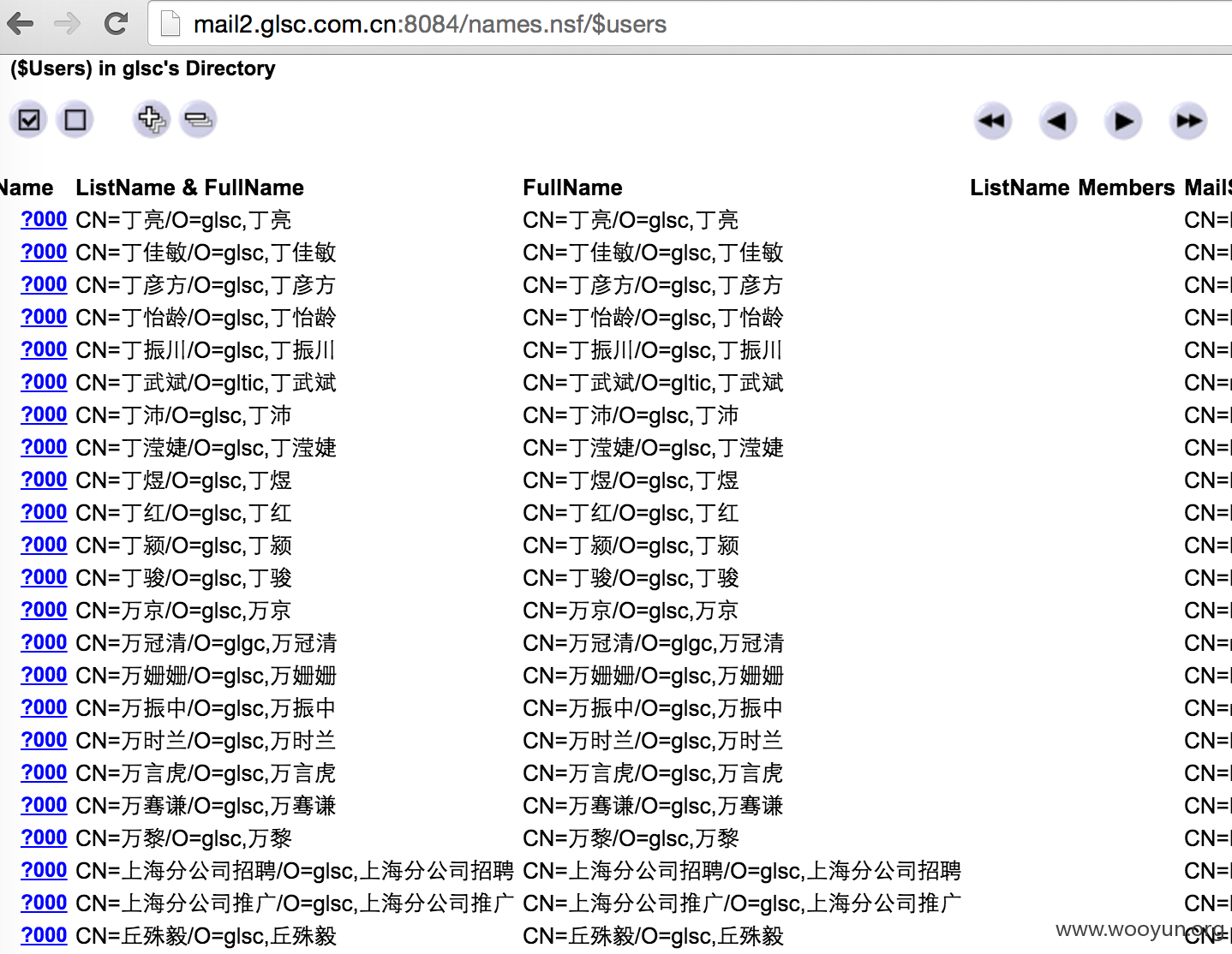

http://mail2.glsc.com.cn:8084/names.nsf/$users

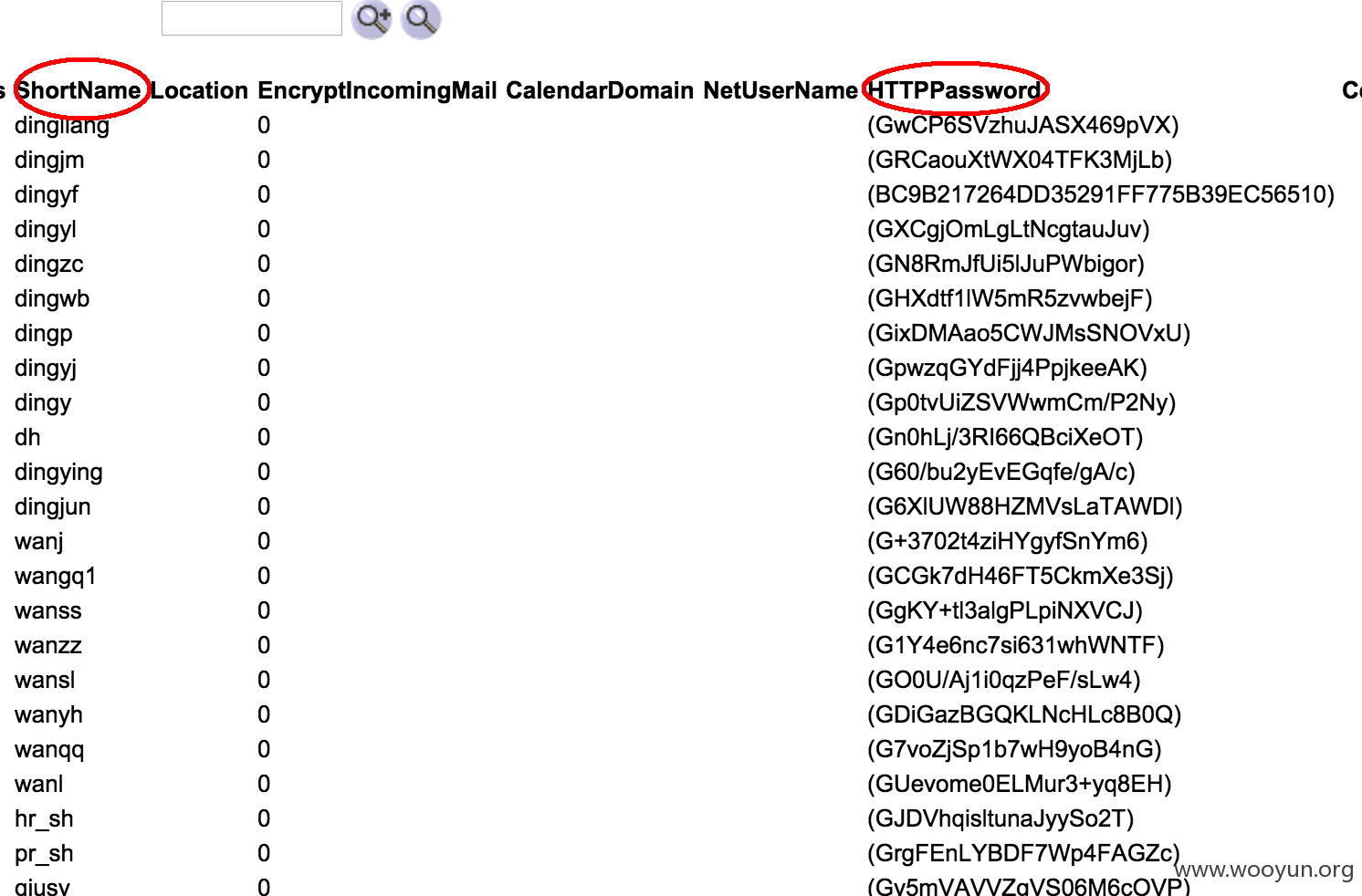

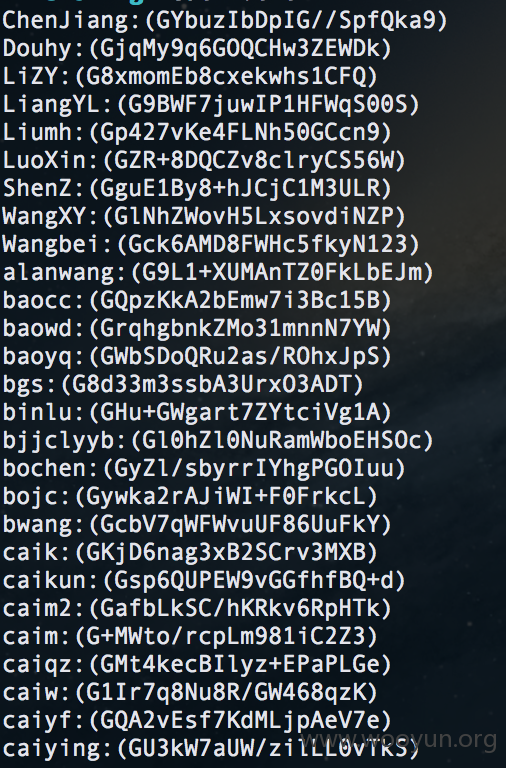

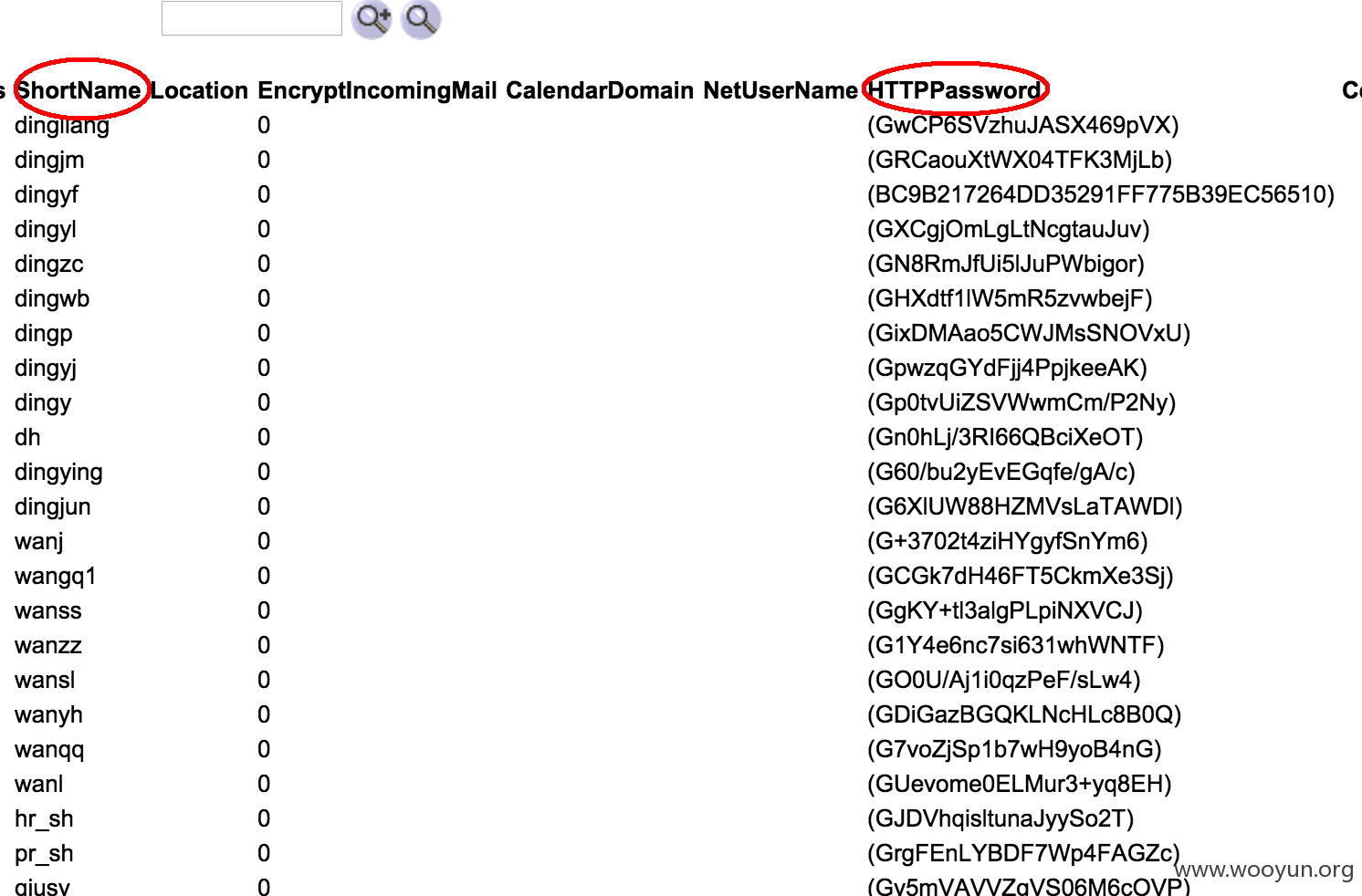

这个表格的字段ShortName和HTTPPassword分别是用户名和hash。

所以写个脚本抓取所有页面的这两个字段的数据,整理成为下面的格式

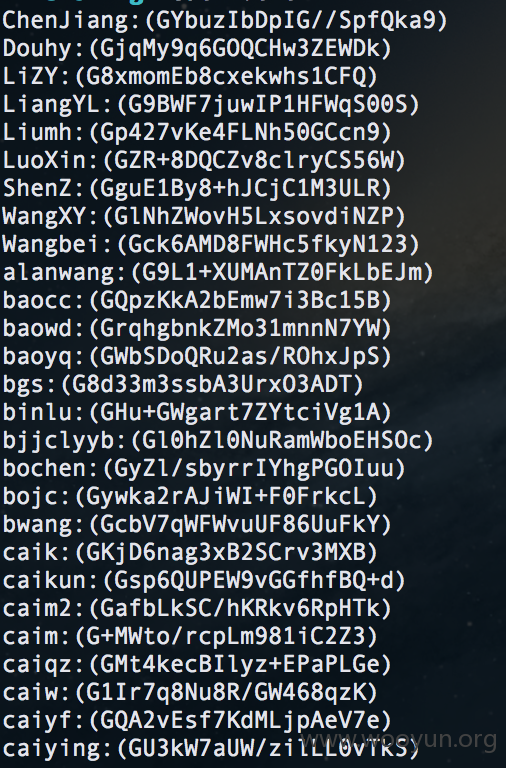

然后丢入john去破解...

前面是用户名后面是密码。。破解出400多,大约公司三分之一的员工账号。。

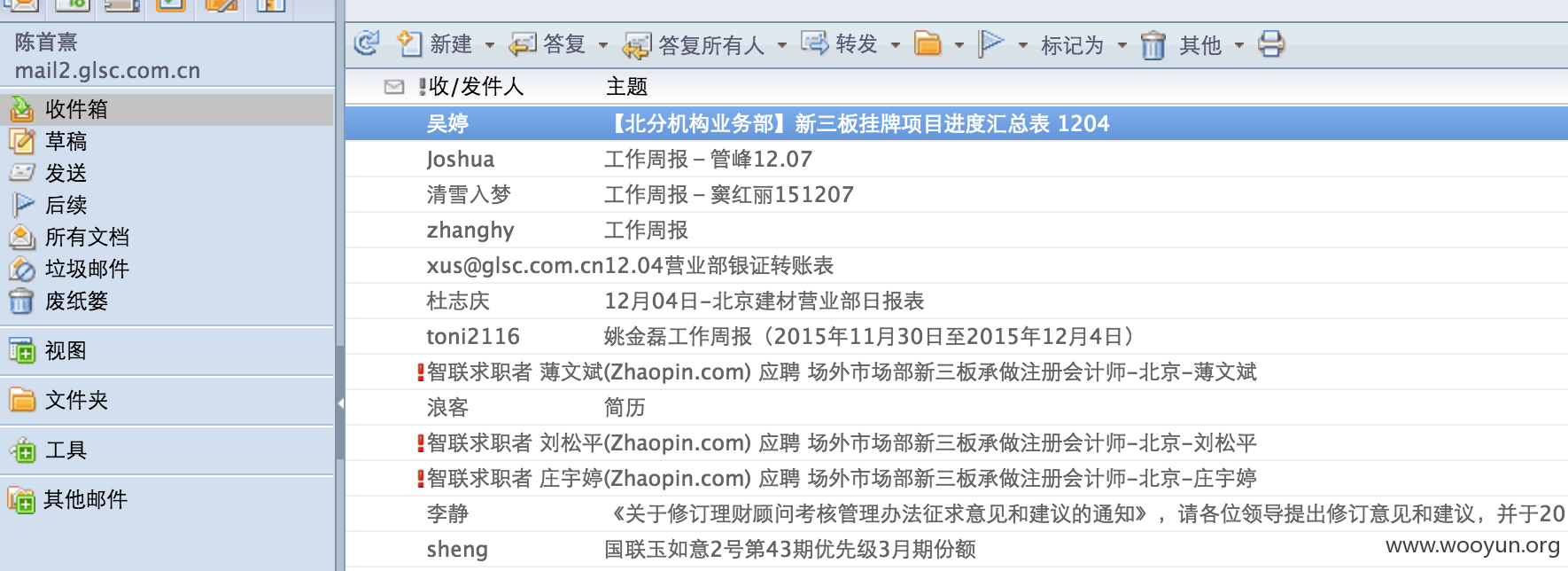

而员工账号通用问题一直没有解决,所以可以登录OA,邮箱,论坛等系统....

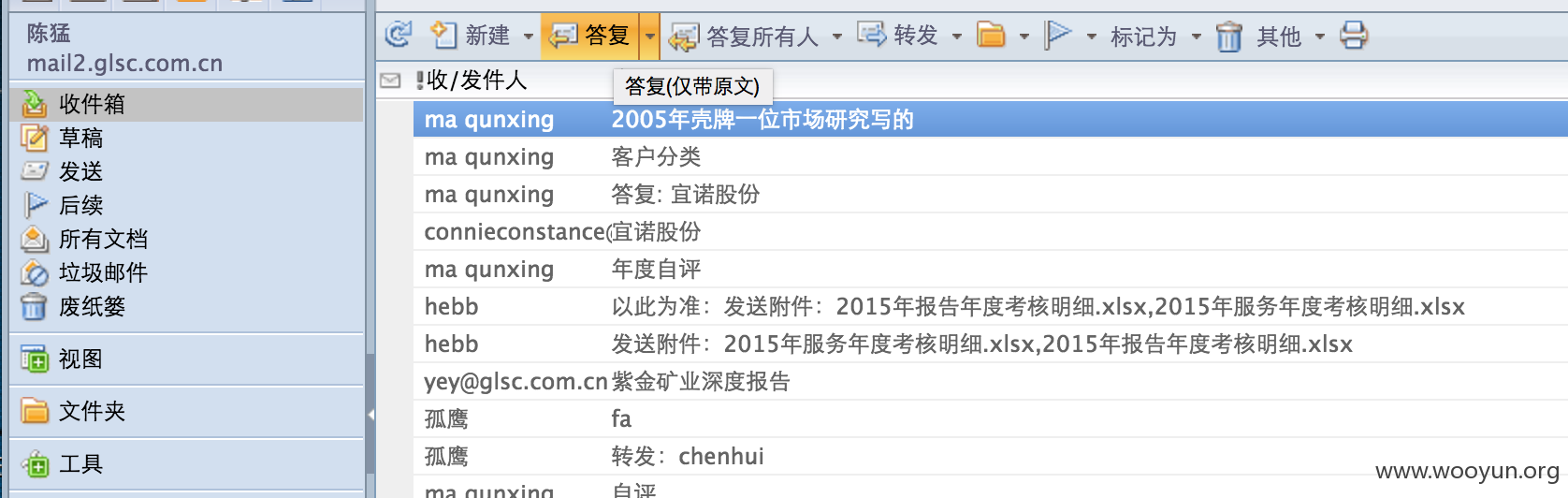

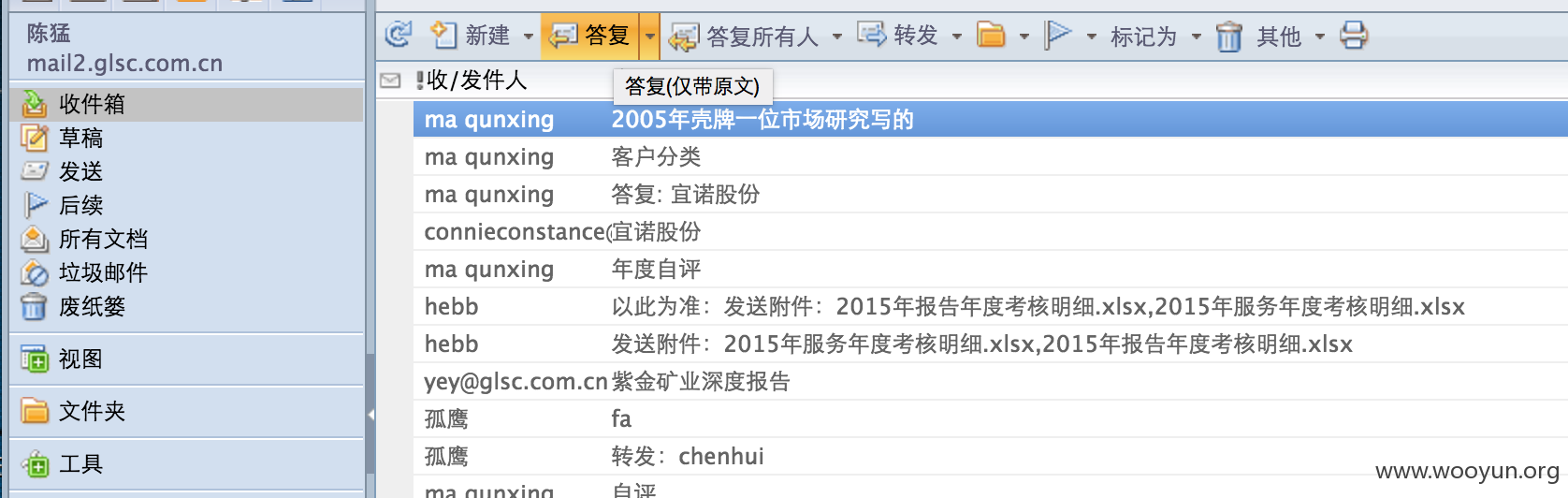

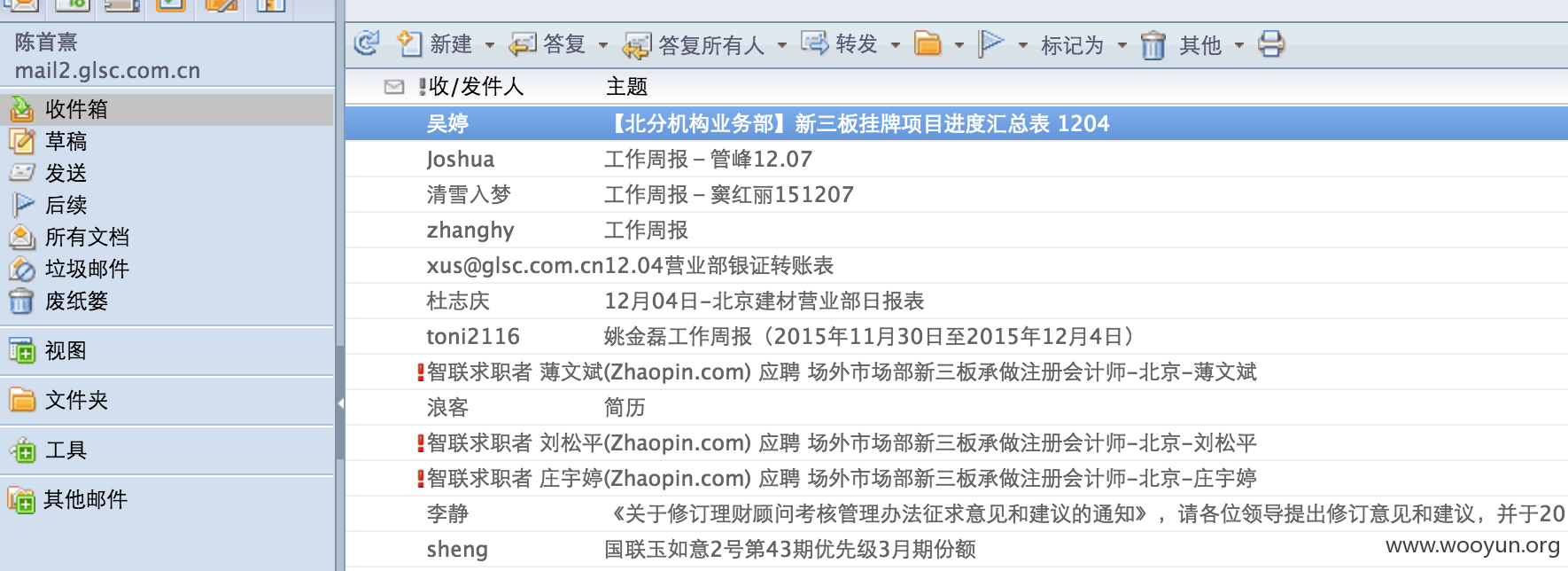

抽取几个账号来尝试登录

http://newoa.glsc.com.cn:8082/ OA系统

邮箱系统的链接可以在OA页面里找到

http://bbs2.glsc.com.cn:8088/glscbbs/ 论坛系统

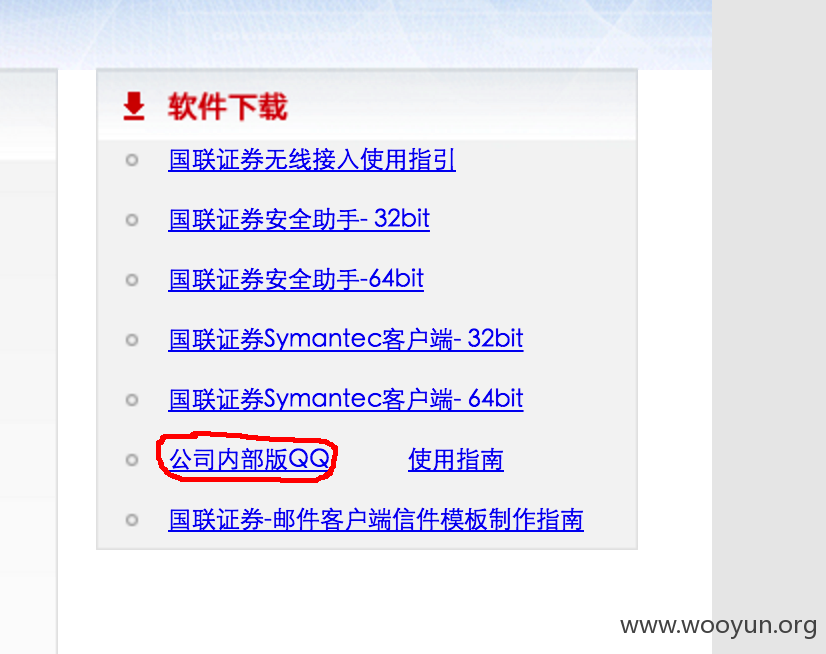

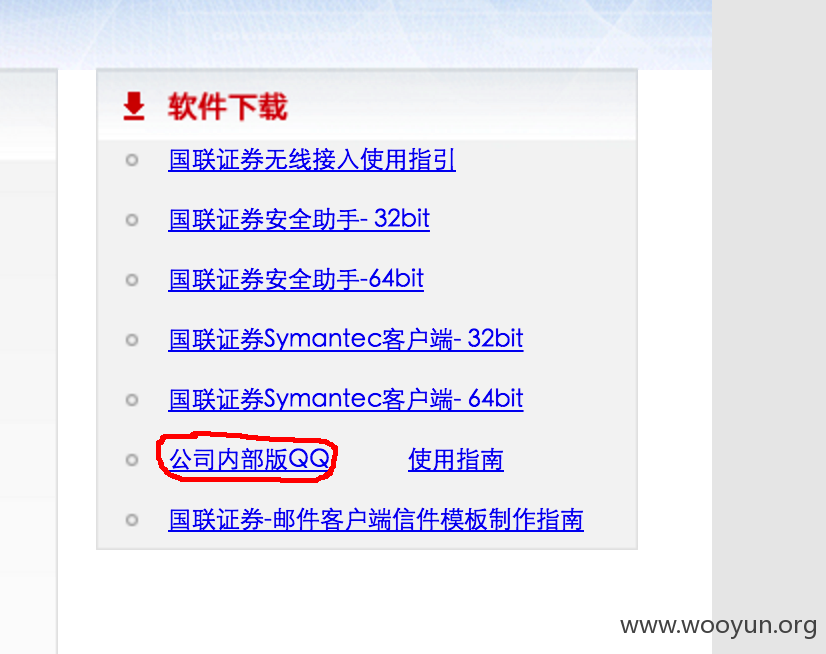

http://help.glsc.com.cn 在这个链接中有这么一个地方

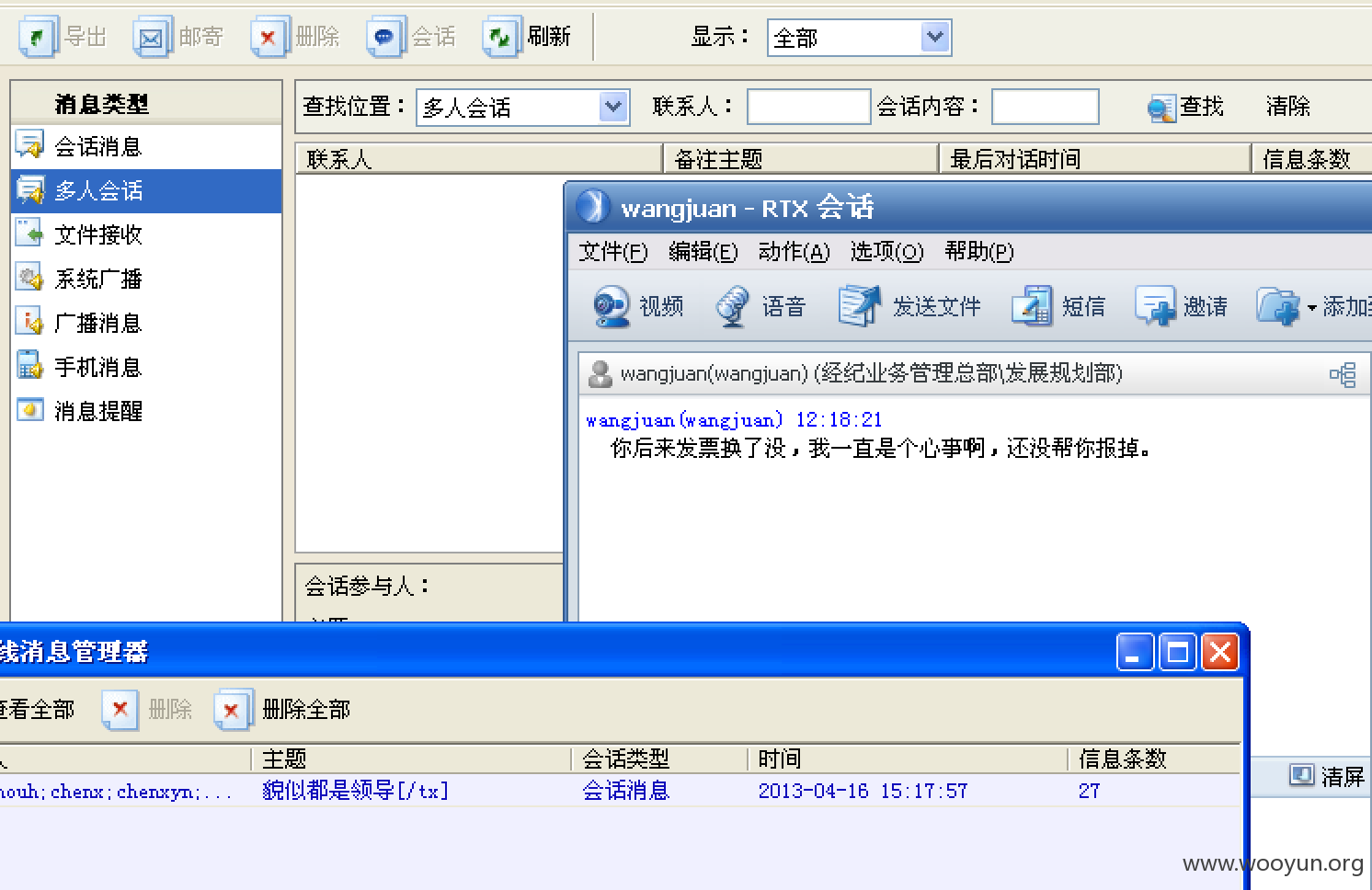

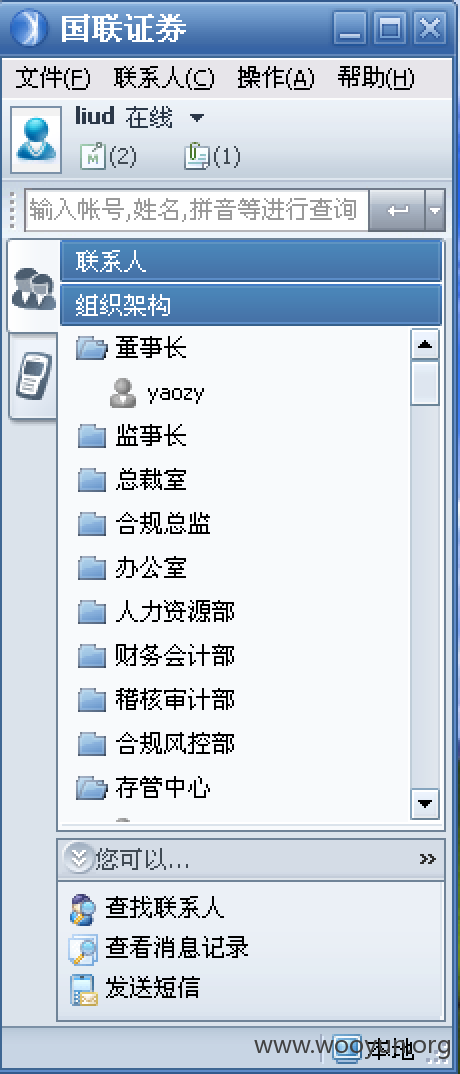

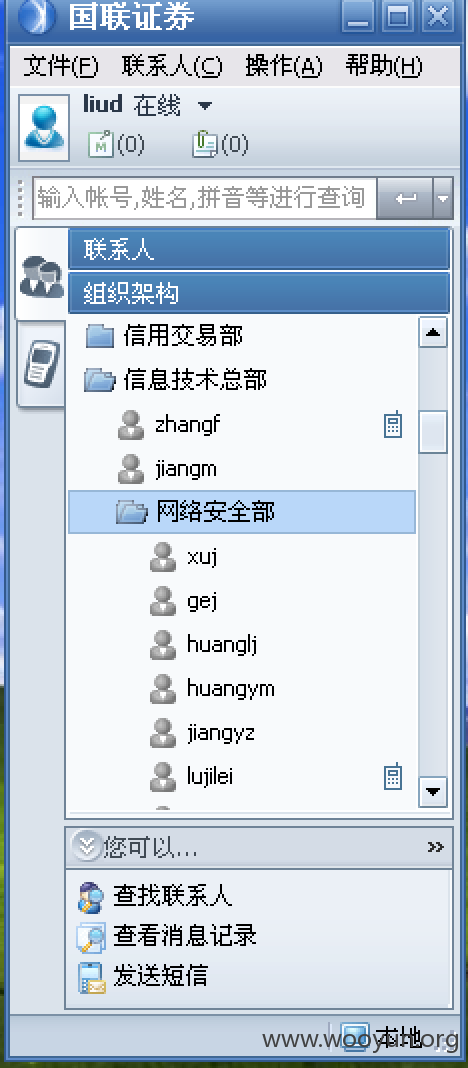

然后我本地下载了之后,发现服务器需要连接8000端口,然后在C段中找到了这个服务器地址。顺利连接。

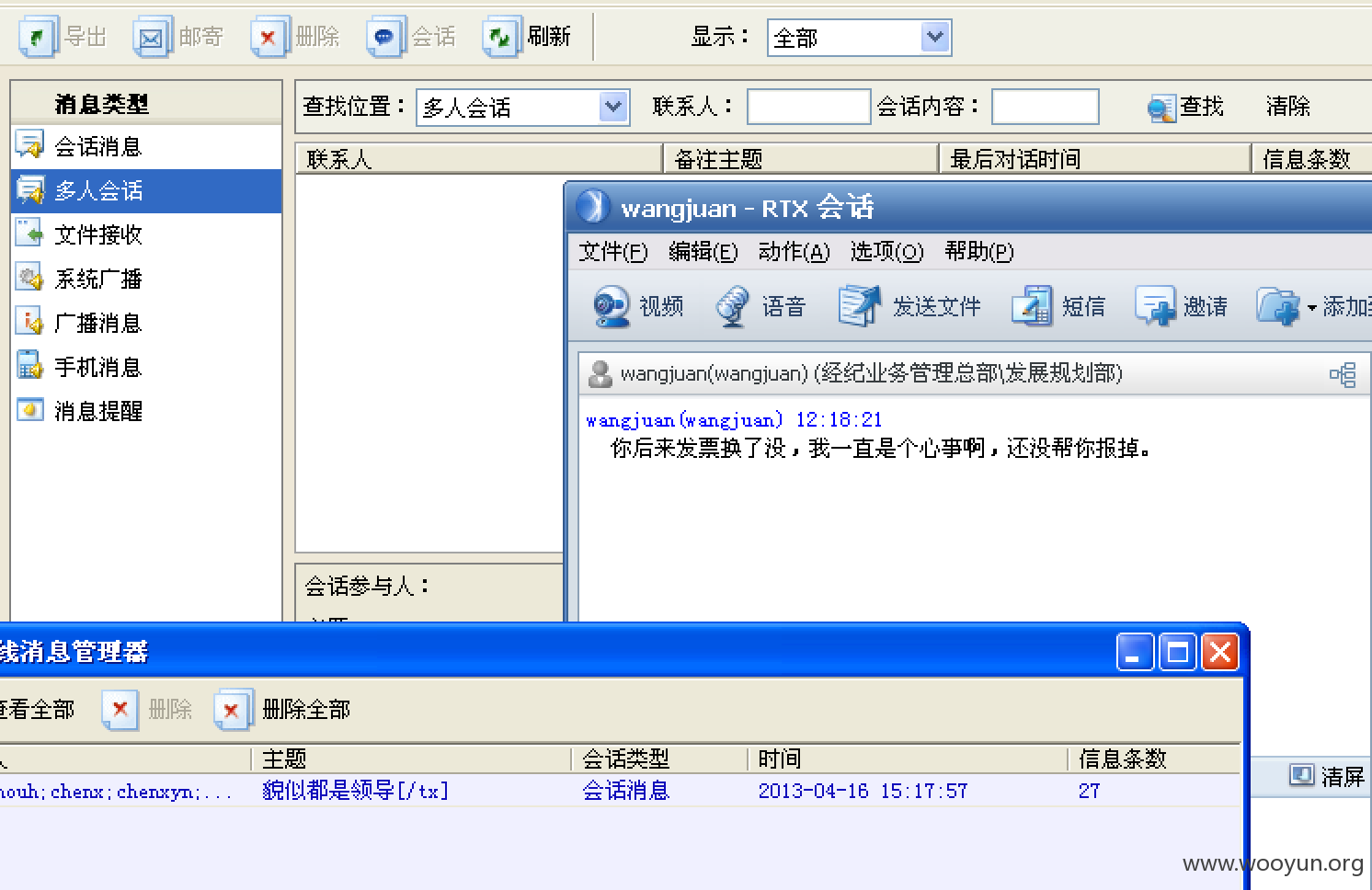

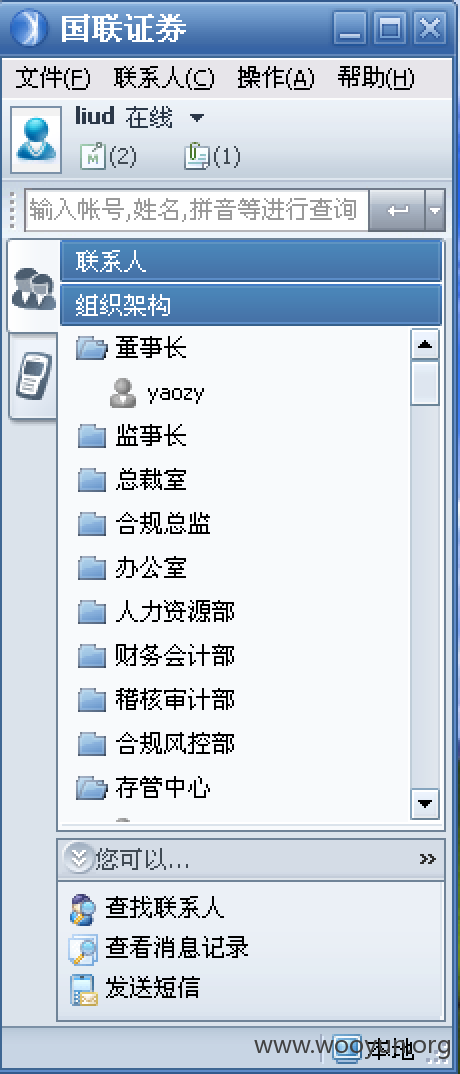

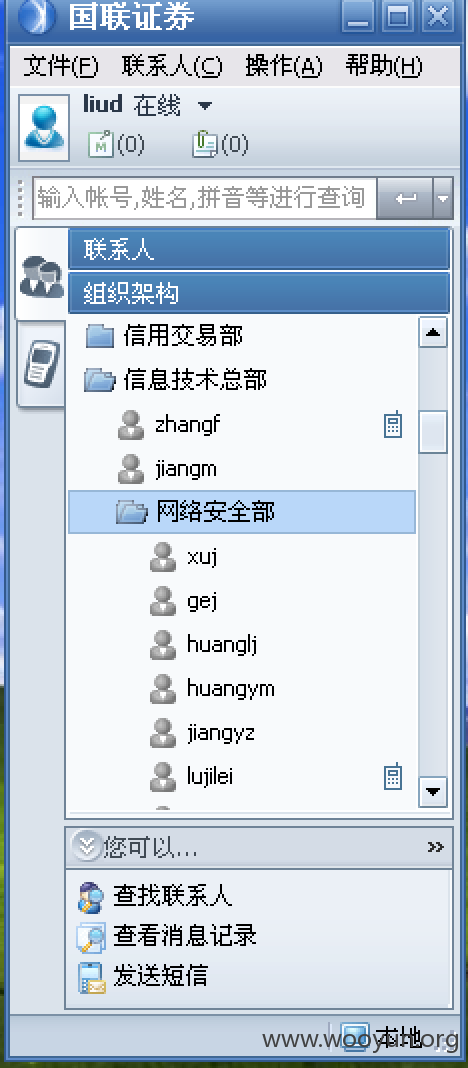

公司的各阶层。。也是可以私聊的吧,不过没有尝试。

这里就可以进行社工或者什么什么的了。