漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0158983

漏洞标题:奥鹏某处配置不当导致越权

相关厂商:open.com.cn

漏洞作者: js2012

提交时间:2015-12-07 14:17

修复时间:2015-12-12 14:18

公开时间:2015-12-12 14:18

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:5

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-07: 细节已通知厂商并且等待厂商处理中

2015-12-12: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

RT

详细说明:

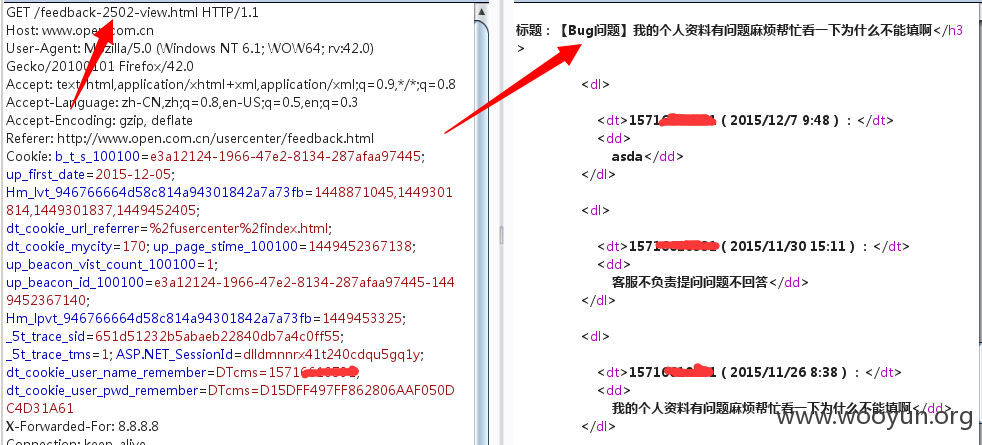

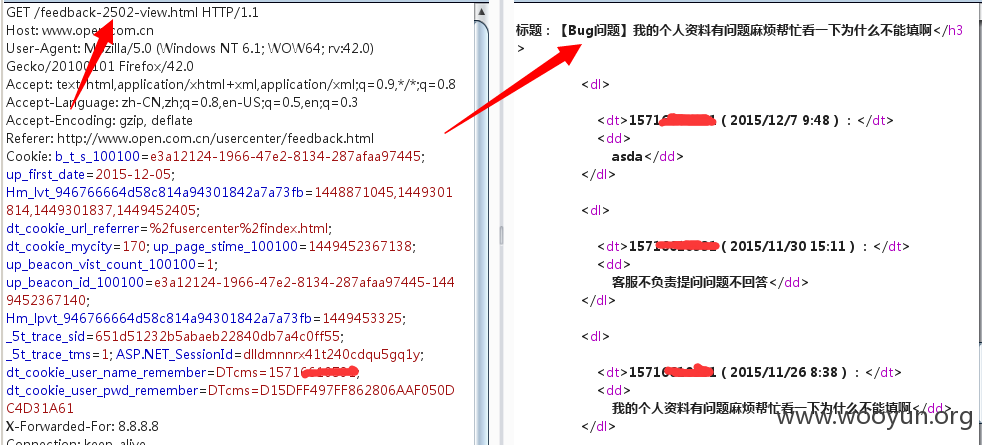

出在意见反馈出,只通过ID进行认证,可遍历ID获取敏感信息,

修改ID的值:

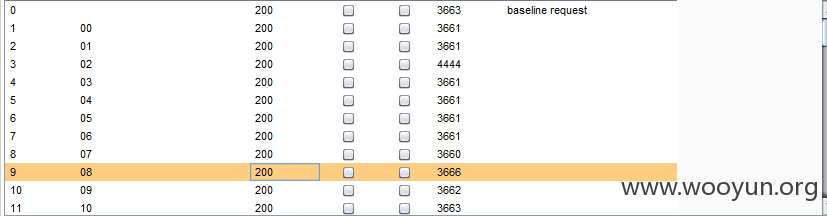

做了一下简单的遍历:

看到了一个内部企业邮箱哦:

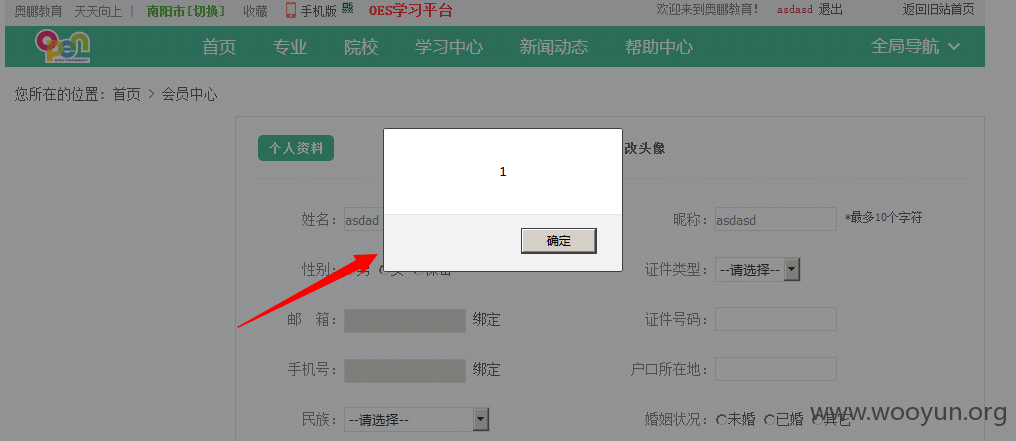

附送一个XSS:

在个人信息地址处过滤不严:

可打cookies:

虽然可能是selfXSS但是还是过滤一下把哈哈

漏洞证明:

修复方案:

RT

版权声明:转载请注明来源 js2012@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-12-12 14:18

厂商回复:

漏洞Rank:2 (WooYun评价)

最新状态:

暂无

![)SYP5TUJ)ZHHPW%8CXS]GSS.png](http://wimg.zone.ci/upload/201512/07105229266495179b384a3fd32d510b107894a2.png)

![T(706]G6L9HI8_7KJ~(B06N.png](http://wimg.zone.ci/upload/201512/0710535211d9081e7de729a2079ab58a51f7ecd8.png)

![[E96[]]1)LVRK~BB8D6AO3X.png](http://wimg.zone.ci/upload/201512/071056082734270de5ff84dfc0544818772e4ee6.png)

![C2D1_JZRHP6}]_KSQUZZKZ9.png](http://wimg.zone.ci/upload/201512/07105732938d87aceab47dd17e325d4ca66989f0.png)

![T(706]G6L9HI8_7KJ~(B06N.png](http://wimg.zone.ci/upload/201512/07110021aef3dd64f7010d3dfffa9cbde77f39e1.png)