漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0157790

漏洞标题:263某站点命令执行漏洞(java反序列化案例)

相关厂商:263通信

漏洞作者: 路人甲

提交时间:2015-12-02 21:31

修复时间:2015-12-07 21:32

公开时间:2015-12-07 21:32

漏洞类型:应用配置错误

危害等级:高

自评Rank:15

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-02: 细节已通知厂商并且等待厂商处理中

2015-12-07: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

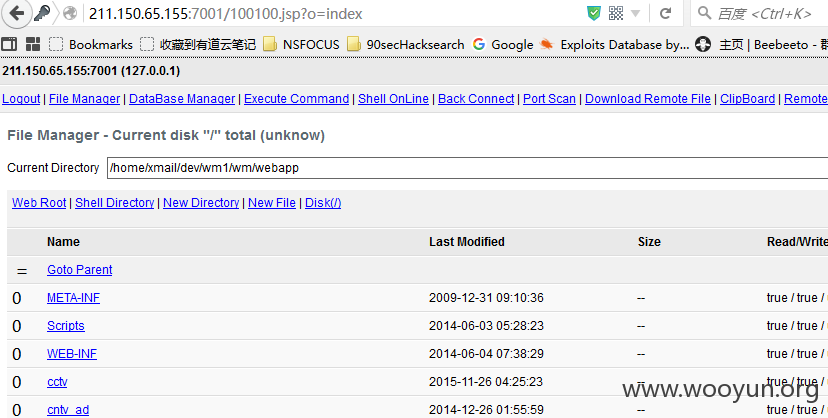

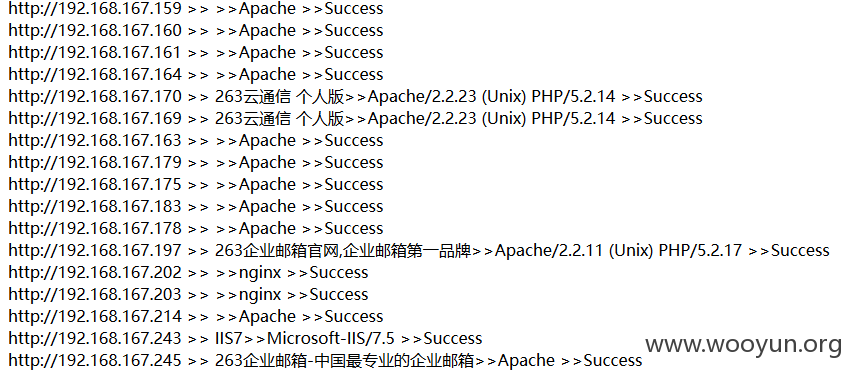

弹回shell直接root权限可内网漫游,各种企业邮箱及个人邮箱

详细说明:

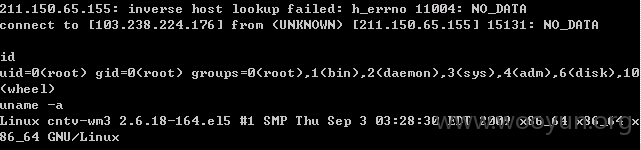

weblogic反序列化漏洞

漏洞URL:http://211.150.65.155:7001/

80端口为mail.cntv.cn央视网邮箱,本来以为是央视的内网,结果内网探测后判断为263的内网

利用反序列化漏洞直接执行命令反弹回来一个shell

漏洞证明:

修复方案:

无

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-12-07 21:32

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无