漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0164082

漏洞标题:浏览器插件兼容问题,无意中发现可植入XSS代码

相关厂商:搜狗

漏洞作者: 路人甲

提交时间:2015-12-24 10:12

修复时间:2016-02-08 18:23

公开时间:2016-02-08 18:23

漏洞类型:XSS 跨站脚本攻击

危害等级:中

自评Rank:6

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-24: 细节已通知厂商并且等待厂商处理中

2015-12-25: 厂商已经确认,细节仅向厂商公开

2016-01-04: 细节向核心白帽子及相关领域专家公开

2016-01-14: 细节向普通白帽子公开

2016-01-24: 细节向实习白帽子公开

2016-02-08: 细节向公众公开

简要描述:

浏览器插件兼容问题,无意中发现可植入代码X

详细说明:

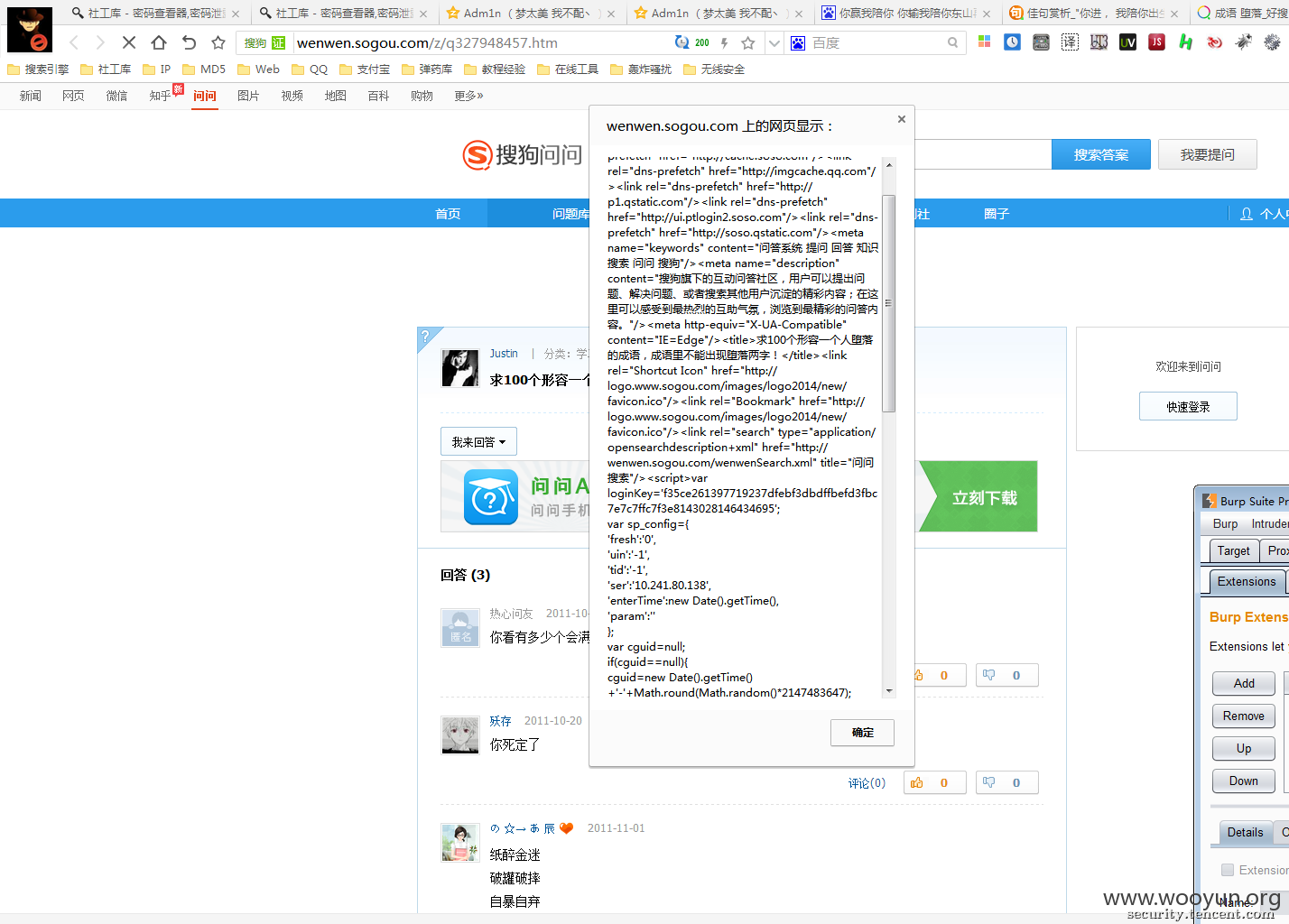

可以植入代码X,抓包还抓到了沉于许久的东西,神奇啊,写两句关键词可以利用搜索引擎随意攻击轰炸,这点大的洞,还是核武器一枚!

注:图上有LOGO说明下,曾提交给企鹅,但企鹅回复我说:这非腾讯自营业务,请反馈给搜狗。SOSO和SOGOU这俩域名真心醉了。刚刚打开网页还有这情况,去企鹅那一看,企鹅表示事不关己高高挂起。犯困了直接CTRL+V来到了WooYun

漏洞证明:

http://www.sogou.com/bill_un?v=1&p=WJeV08daZ1lYeXHHzHmrOX3ROVnPvfVR3JtTmvbBfOatdxsU2uXzwpC06@EFSyUNg4yFyS9t@ll3MkQffjk30AiMltVBaeg1WnVd4dEXMNCNtIN16sWg3RHVmb5TZ8WU0ev@d@W3E54ucTXxW5AfmwHgX$c@6L7sHD7bqdn0fnbJf@OAmMIqNhw43nTT@ViHCnh3n6YrEvRZjmI$lz$AS$2ShQXYrmNLQhQrC8OVYB3u7WFEaAGecjBNZAusTf8Cu1f8F8JPoO1ge94oIZuGMAy3n7CkCjYISvd8yMQk1FuGPkSxLjLjCu6nvdEyHUXQH6C2lzKSGxhdUQtDNly9GYp3HuBRV67RFCAFI$4oI7Bqno@SujvltyzGPQrhr1S7Wcmkj6CPhSo46CdjTx$EH6DvRRyu0XAWY5BDG$Wz$0aFGqHt6qji861RewM006TA3IvBVkr@FMFVI6UolxAhkw9GXj6hG95QpBt2IsZlywiX5k==&q=WJ8a3j6I

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2015-12-25 19:51

厂商回复:

感谢支持

最新状态:

暂无