漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0154939

漏洞标题:爱空间科技某系统后台存在弱口令一枚

相关厂商:爱空间科技(北京)有限公司

漏洞作者: 路人甲

提交时间:2015-11-27 12:08

修复时间:2016-01-11 15:32

公开时间:2016-01-11 15:32

漏洞类型:后台弱口令

危害等级:中

自评Rank:8

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-27: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-01-11: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

公司简介:爱空间科技(北京)有限公司,由陈炜先生于2014年创立,2015年获雷军旗下顺为资本领投6000万,推出小米式家装,成为国内第一家互联网家装公司。

详细说明:

爱空间公司主页:www.ikongjian.com

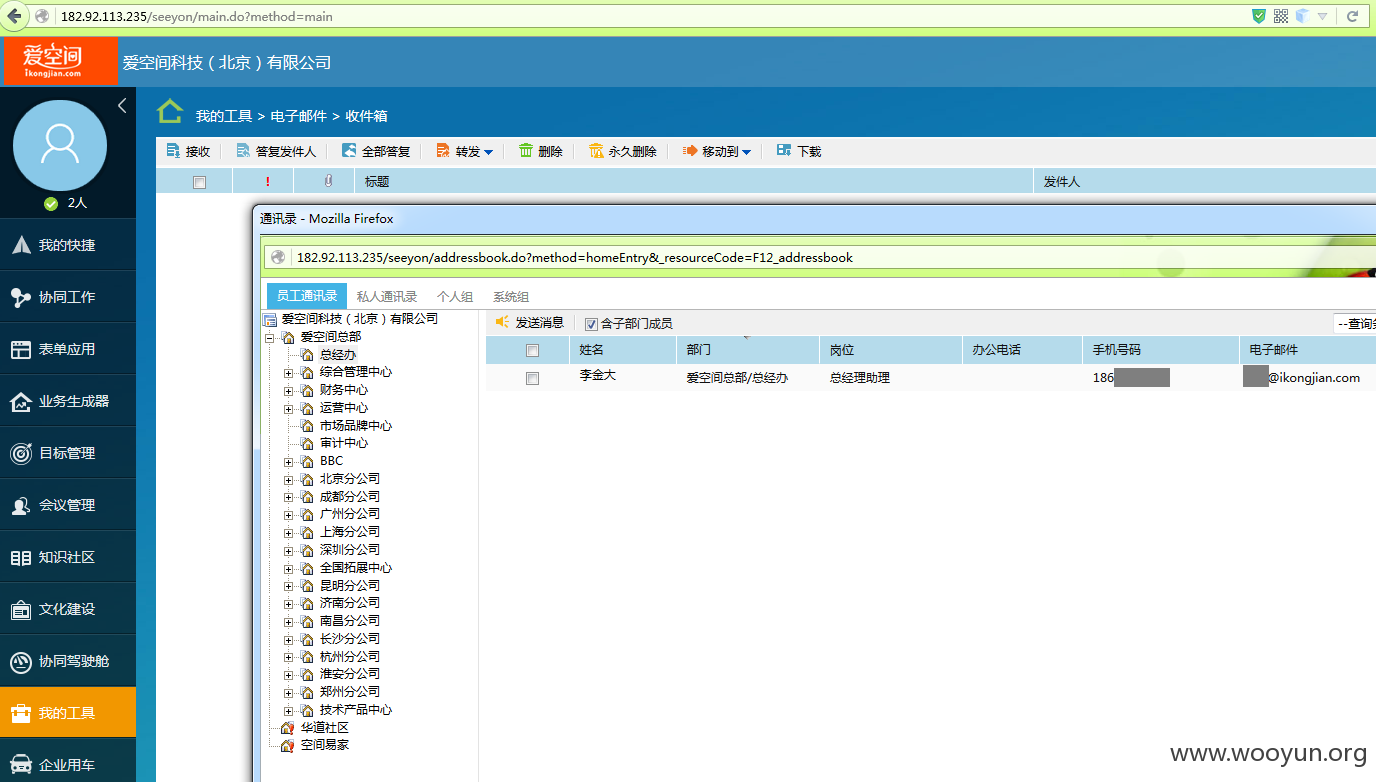

爱空间用的是用友致远OA系统,存在一测试帐号。

登录URL:http://182.92.113.235/seeyon/main.do

弱口令:test/123456

登录后如下:

其实对整个通讯录的用户名进行枚举,估计能发现不少弱口令。

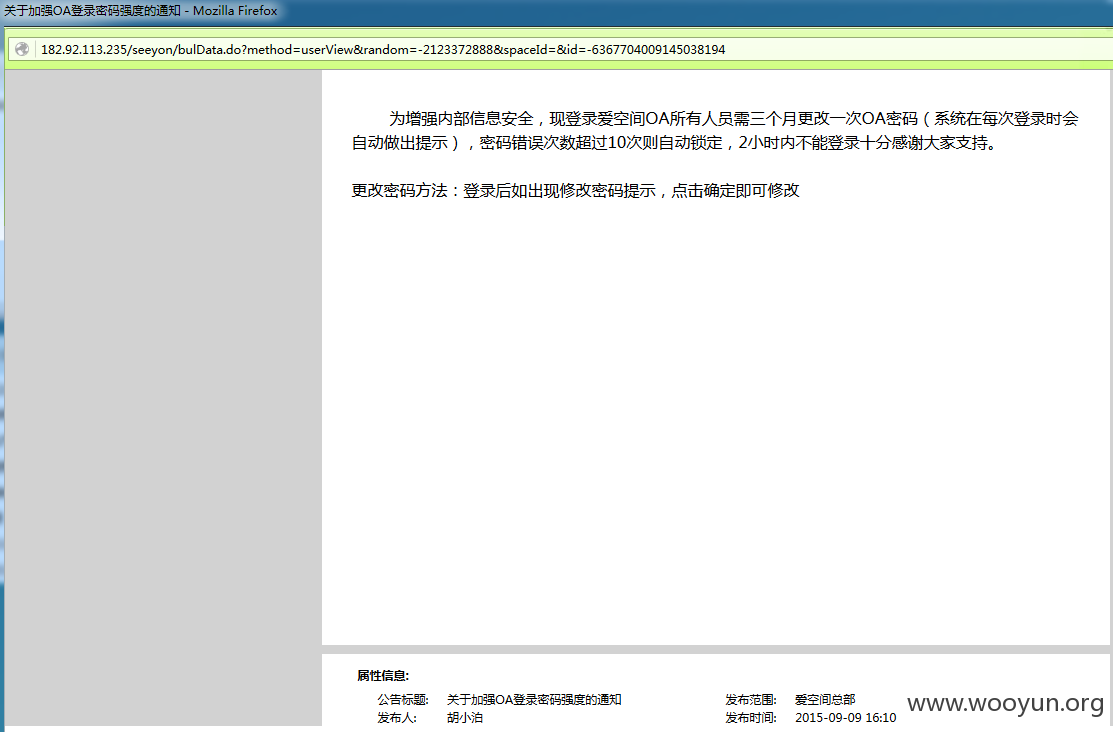

而且你们还专门发修改oa密码的通知,说明还是很重视这块,但是执行力度不够,效果显然不会很好。

漏洞证明:

修复方案:

1、删除test账号;

2、仍然使用默认口令的员工,强制其修改密码,并要求密码符合一定的复杂度;

3、加强安全管理及安全意识教育。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝