漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0153758

漏洞标题:电商安全之优个网两个漏洞打包处理(任意重置全站用户密码158888为例+任意越权编辑全站帖子内容)

相关厂商:yoger.com.cn

漏洞作者: 路人甲

提交时间:2015-11-26 14:55

修复时间:2016-01-11 15:32

公开时间:2016-01-11 15:32

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-26: 细节已通知厂商并且等待厂商处理中

2015-11-26: 厂商已经确认,细节仅向厂商公开

2015-12-06: 细节向核心白帽子及相关领域专家公开

2015-12-16: 细节向普通白帽子公开

2015-12-26: 细节向实习白帽子公开

2016-01-11: 细节向公众公开

简要描述:

我们于2008年正式运营,坚持正品行货、专业服务的经营原则,通过重度垂直的运营模式,我们建立起了一整套专业的零售服务体系,打通了从厂家直达消费者的环节,让低价格、高品质的商品直达消费终端。目前在羽毛球、乒乓球、网球、跑步、户外运动、滑雪等多个运动项目中,都占据了市场领先位置,获得了包括李宁、红双喜、Butterfly蝴蝶、Victor、Stiga等数十个中外品牌的直接授权。"想运动,就上优个网",已经成为众多运动爱好者的网购首选

详细说明:

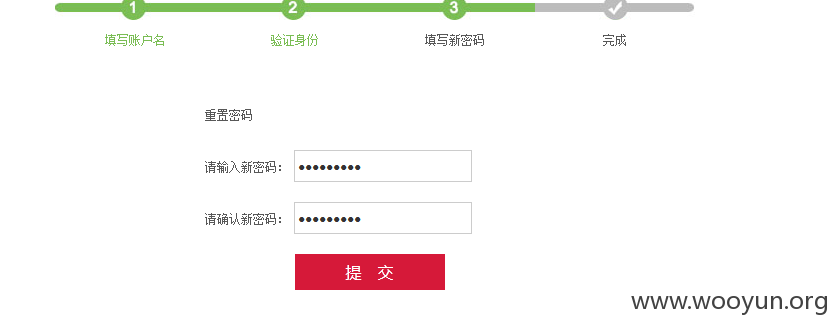

1.任意重置密码158888888888为例

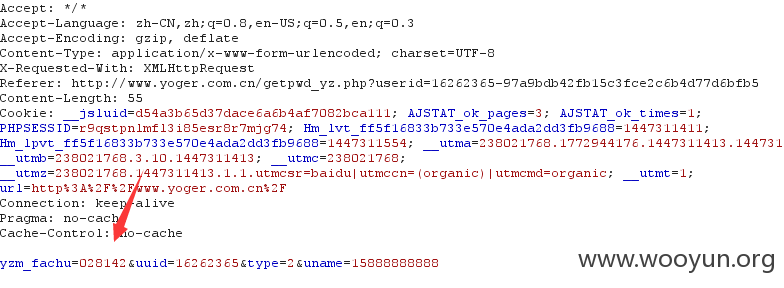

(验证码直接返回)看图

在这里可以看到,验证码直接返回了

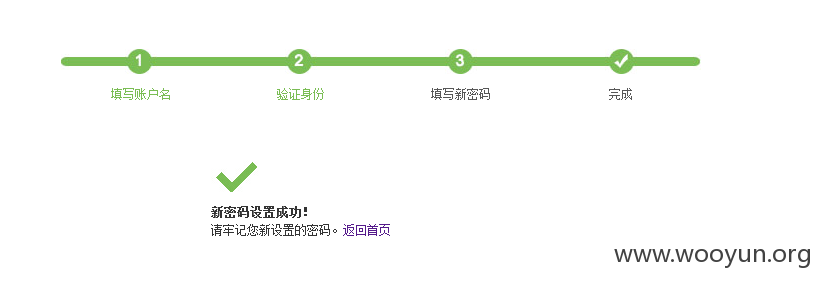

来重置密码

好了来登入

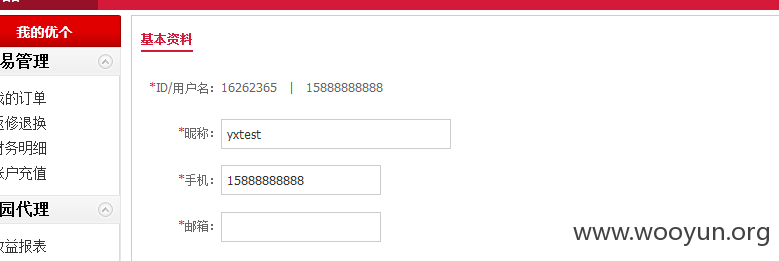

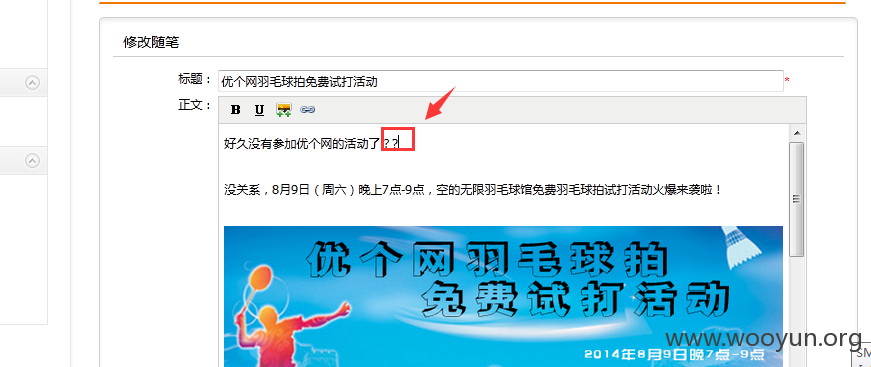

漏洞2:越权编辑全站帖子

我的id是1620多万,可见用户多

这是官方帐号的帖子和id

这是我的帖子和id

只要点击编辑自己的帖子,然后修改包里的id就可以了

看懂了吗?影响全站帖子哦

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-11-26 15:23

厂商回复:

已经做了调整!谢谢

最新状态:

暂无

![OM%KRKO~Y6RR]BC1)~F1I]A.png](http://wimg.zone.ci/upload/201511/1215322854a5ffd1f456b25d9e79a2d03fb2065d.png)

![@G%T{Q])WQCPO`$JDQB{9]D.png](http://wimg.zone.ci/upload/201511/12153336f9a973f39337a4ea06e4ea238a8c3427.png)